1. Cauza

După fiecare conectare reușită a utilizatorului, sesiunea va fi redefinită și va avea un nou ID de sesiune. Dacă atacatorul știe acest nou ID de sesiune, atacatorul poate accesa aplicația ca un utilizator normal. Există multe modalități prin care un atacator poate obține ID-ul de sesiune și prelua sesiunea utilizatorului, cum ar fi: Atacul de tip Man-in-the-middle : ascultă și fură ID-ul de sesiune al utilizatorului. Sau profitați de erorile XSS în programare pentru a obține ID-ul de sesiune al utilizatorului.

2. Metode de exploatare

Sesiunea de adulmecare

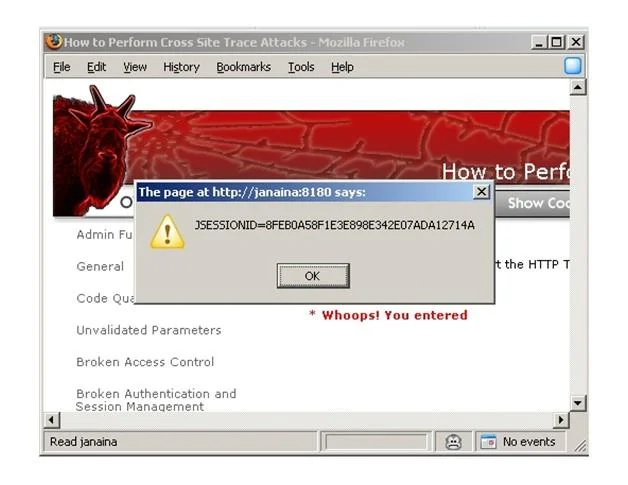

După cum vedem în imagine, mai întâi, atacatorul va folosi un instrument de sniffer pentru a captura ID-ul de sesiune valid al victimei, apoi folosește acest ID de sesiune pentru a lucra cu serverul web sub autoritatea victimei.

Atac cu scripturi între site-uri

Un atacator poate obține ID-ul de sesiune al victimei folosind cod rău intenționat care rulează pe partea client, cum ar fi JavaScript . Dacă un site web are o vulnerabilitate XSS, un atacator poate crea un link care conține cod JavaScript rău intenționat și îl poate trimite victimei. Dacă victima face clic pe acest link, cookie-urile sale vor fi trimise atacatorului.

![Web13: Tehnica de hacking Session Hijacking Web13: Tehnica de hacking Session Hijacking]()

3. Cum să previi

Unele dintre următoarele metode pot fi utilizate pentru a preveni deturnarea sesiunii:

- Utilizați HTTPS în transmisia de date pentru a evita interceptarea.

- Utilizați un șir sau un număr mare aleatoriu pentru a limita succesul unui atac bruteforce.

- Regenerați ID-ul sesiunii după fiecare conectare reușită a utilizatorului, pentru a evita atacurile de fixare a sesiunii.

Sper că veți dobândi mai multe cunoștințe după fiecare lecție cu LuckyTemplates!