Bu tür Seçici İletme saldırısında, kötü niyetli düğümler belirli bilgi paketlerini kolaylaştırmaya yönelik istekleri reddeder ve bunların daha fazla iletilmeyeceğinden emin olur. Saldırgan, paketleri seçerek veya rastgele bırakarak ağdaki paket kayıp oranını artırmaya çalışabilir.

Seçici Yönlendirmeye saldırmanın 2 yolu

Kötü adamların ağlara saldırmasının iki yolu vardır:

Yetkili sensör düğümlerinin kimlik doğrulaması tehlikeye girebilir veya kötü niyetli kişiler düğümlerden bazı anahtarları veya bilgileri çalabilir ve tüm ağa saldırabilir. Böyle bir saldırıyı tespit etmek oldukça zordur.

Meşru düğümler arasındaki yönlendirme yolunu sıkıştırarak yapılır.

Seçmeli İletme saldırısı

Seçici İletme saldırılarının türleri

Seçmeli İletme saldırılarının birçok türü vardır:

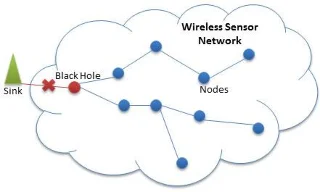

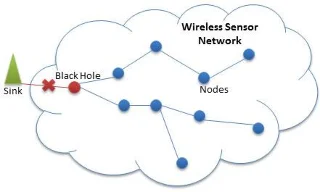

- Kötü amaçlı düğüm, yetkili düğümlerden baz istasyonuna bilgi akışını yasaklar, böylece DoS saldırısına yol açar, bu da tüm ağa saldırarak Kara Delik saldırısına dönüştürülebilir ve her düğümden baz istasyonuna bilgi akışını düzenler. lavabo (sensör düğümleriyle etkileşimden sorumlu düğüm).

- Yetkisiz düğümler bilgi aktarımlarını görmezden gelir ve bunları rastgele bırakır. Bunun yerine, yetkisiz düğümler kendi bilgi paketlerini diğer düğümlere gönderir. Bu tür saldırılardan birine İhmal ve Açgözlülük denir .

- Bu saldırının bir başka şekli, yetkisiz düğümlerin, düğümler arasındaki yönlendirme verilerini bozmak için kendilerinden geçen mesajları geciktirmesidir.

- Son tür ise Kör Mektup saldırısıdır . Bir paket meşru bir düğümden kötü niyetli bir düğüme iletildiğinde, meşru düğümün, bilginin bir sonraki düğüme iletilmesini sağlar ve sonunda paketi tespit edilmeden bırakır. Bu form, Coğrafi yönlendirme, TinyOS işaretleme vb. gibi çeşitli çok atlamalı yönlendirme protokollerine saldırabilir.

Seçmeli İletme saldırılarını tespit edin ve önleyin

Tespit ve önleme, infaz planları veya savunma planları bazında sınıflandırılır:

I. Uygulama planı niteliğine göre 2 küçük bölüme ayrılmıştır: Merkezi ve dağıtılmış.

Merkezi şemalarda sensör düğümlerinin başı veya havuzu bu saldırının tespit edilmesinden ve önlenmesinden sorumludur. Dağıtılmış şemalarda bu tür bir saldırının önlenmesinden hem baz istasyonu hem de küme başkanı sorumludur.

II. Savunma planı bazında şu iki kısma ayrılır: Tespit ve önleme

Önleme planları saldırıları veya hatalı düğümleri tespit etme yeteneğine sahip değildir; bunun yerine hatalı düğümleri görmezden gelir ve bunları ağdan kaldırır. Tespit türü, saldırıları veya başarısız düğümleri veya hatta her ikisini de tespit edecek kadar yeteneklidir.

Seçici İletme saldırılarına karşı nasıl savunma yapılır?

Bu tür saldırılara karşı koymak için çeşitli planlar vardır:

- Bir güvenlik şeması saldırıyı tespit eder ve ağdaki farklı sensör düğümlerinden gelen çoklu atlama onayını kullanarak uyarı seviyesini yükseltir. Bu şemada hem kaynak düğümler hem de baz istasyonları, içlerinden biri ele geçirilse bile saldırıyı tespit edebilir ve uygun kararlar verebilir.

Bu, dağıtılmış bir yaklaşımı izler ve herhangi bir kötü niyetli düğümün, paketi bir sonraki düğüme iletmek yerine bırakmaya çalışıp çalışmadığını tespit edebilir. Bu yöntemin Seçici Yönlendirme saldırılarının tespitindeki doğruluğunun %95'e kadar çıktığı iddia ediliyor.

- İzinsiz giriş tespit sistemi (IDS), saldırganlar tarafından istismar edilen tüm güvenlik açıklarını tespit edebilir ve ilgili kötü amaçlı düğümler hakkında ağı uyarabilir. IDS sistemleri, teknik spesifikasyonlara dayalı tespit yetenekleri esas alınarak tasarlanmıştır.

Bu teknik, komşu düğümlerin, düğümün etkinliklerini izleyebildiği ve paketleri diğer düğümlere gerçekten iletip iletmediğini görebildiği Watchdog yaklaşımını kullanır. Gerçek paketi yok sayarsa sayaç bir artırılır ve bu değer belirli bir sınıra ulaştığında bir uyarı oluşturulur. Birden fazla gözlemci düğümü bir alarm üretirse, baz istasyonu bilgilendirilecek ve tehlikeye atılan düğüm kaldırılacaktır.

- Seçmeli İletme saldırılarına karşı savunmak için çok atlamalı doğrulamayı kullanan dağıtılmış bir önleme şeması. Bu şemada, tüm sensör düğümlerinin konumlarını bildiği ve arızalı düğümlerin sayısının ve ağın güç seviyesinin bilindiği veya tahmin edildiği varsayılmaktadır.

Tüm veri aktarımları, güç kısıtlamalarını ve hatalı düğümlerin varlığını hesaba katan, deterministik olmayan bir mantıkla çıkarılır. Çok yollu yönlendirme protokolünün kimlik doğrulama bilgisi sağlayamadığı durumlarda yayılma sınırlama yöntemi kullanılır.

- Başka bir planda altıgen ağ topolojisi kullanılıyor. En iyi paket iletim yolunu bulmak için yönlendirme algoritmaları uygulanır. Yönlendirme yolunun yakınındaki düğümler, komşu düğümlerin iletimlerini inceler, saldırganın konumunu belirler ve bırakılan bu paketleri ulaşılabilir olduğuna inanılan yere yeniden gönderir.

Bu yöntem, komşu düğümleri saldırganın konumu hakkında uyaran ve diğer mesajları iletmede saldırganın düğümünü atlayan Seçici İletme saldırısını açıkça göstermektedir. Bu yöntem, daha az enerji ve alan tüketirken aynı zamanda orijinal veri dağıtımını sağlar.