Sızma Testi, bir sistemin güvenliğini değerlendirmeyi amaçlayan, bilgisayara yapılan yetkili simüle edilmiş siber saldırıdır. Yetkisiz tarafların sistem özelliklerine ve verilerine erişme olasılığı ve ayrıca yetkisiz tarafların sistem özelliklerine ve verilerine erişmesine izin veren güçlü yönler de dahil olmak üzere tüm zayıf yönleri (güvenlik açıkları olarak da bilinir) belirlemek için test yapılır. sistem çapında risk değerlendirmesi.

Sızma Testi Nedir?

Sızma Testi Nedir?

Penetrasyon Testi, aynı zamanda pen testi, pentest veya etik hackleme olarak da bilinir, istismar edilebilecek güvenlik açıklarını test etmek için bir bilgisayar sistemine yapılan simüle edilmiş bir saldırıdır. Web uygulaması güvenliğinde, Sızma Testi sıklıkla web uygulaması güvenlik duvarlarını (Web Uygulaması Güvenlik Duvarı - WAF) güçlendirmek için kullanılır.

Pen testi, kötü amaçlı kod enjeksiyonuna karşı savunmasız olan doğrulanmamış giriş gibi güvenlik açıklarını keşfetmek için herhangi bir sayıda uygulama sistemini (ör. Uygulama Protokolü Arayüzleri - API'ler, ön uç/arka uç sunucuları) ihlal etme girişimini içerebilir.

Sızma testiyle sağlanan bilgiler, WAF güvenlik politikalarını iyileştirmek ve keşfedilen güvenlik açıklarını düzeltmek için kullanılabilir.

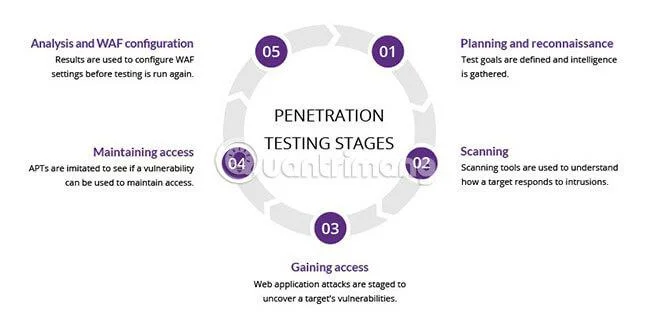

Sızma Testinin Aşamaları

Kalem testi süreci 5 aşamaya ayrılabilir.

![Pentest nedir? Sızma Testi (penetrasyon testi) hakkında bilgi edinin Pentest nedir? Sızma Testi (penetrasyon testi) hakkında bilgi edinin]()

1. Pasif bilgi toplama ve izleme

Sızma testi ve hata ödül testinin ilk aşamasında, test uzmanlarının hedef sistem hakkında bilgi toplaması gerekir. Çok sayıda saldırı ve test yöntemi olduğundan, penetrasyon testçilerinin en uygun yöntemi belirlemek için toplanan bilgilere göre önceliklendirme yapması gerekir.

Bu adım, hedef sistemin altyapısı hakkında etki alanı adları, ağ blokları, yönlendiriciler ve IP adresleri gibi değerli ayrıntıların çıkarılmasını içerir. Ayrıca, çalışan verileri ve telefon numaraları gibi saldırının başarısını artırabilecek ilgili bilgilerin de toplanması gerekiyor.

Bu dönemde açık kaynaklardan elde edilen veriler şaşırtıcı derecede önemli detaylar ortaya çıkarabiliyor. Bunu başarmak için beyaz şapkalı bilgisayar korsanlarının, özellikle hedef kuruluşun web sitesi ve sosyal medya platformları başta olmak üzere çeşitli kaynaklardan yararlanması gerekir. Test uzmanları, bu bilgileri titizlikle toplayarak başarılı bir hata bulma çabasının temelini oluşturacak.

Ancak çoğu kuruluş, hata ödül süreci sırasında penetrasyon testçilerine farklı kurallar uygular. Hukuki açıdan bu kuralların dışına çıkmamak gerekir.

2. Bilgileri proaktif bir şekilde toplayın ve tarayın

![Pentest nedir? Sızma Testi (penetrasyon testi) hakkında bilgi edinin Pentest nedir? Sızma Testi (penetrasyon testi) hakkında bilgi edinin]()

Bir penetrasyon test cihazı, IP aralığında hangi aktif ve pasif cihazların aktif olduğunu tespit edecektir; bu genellikle hata tespiti sırasında pasif toplama yoluyla gerçekleştirilir. Bu pasif toplama işlemi sırasında elde edilen bilgilerin yardımıyla pentester'ın yolunu belirlemesi gerekir; önceliklendirmesi ve tam olarak hangi testlerin gerekli olduğunu belirlemesi gerekir.

Bu süre zarfında bilgisayar korsanları, canlı sistemlerdeki işletim sistemi, açık portlar ve hizmetler ile bunların sürüm bilgileri hakkında bilgi almaktan kaçınamazlar.

Ayrıca kuruluşun yasal olarak penetrasyon testçilerinin ağ trafiğini izlemesine izin verilmesini talep etmesi halinde, sistem altyapısına ilişkin kritik bilgiler en azından mümkün olduğu kadar toplanabilir. Ancak çoğu kuruluş bu izni vermek istemiyor. Böyle bir durumda penetrasyon testçisinin kuralların dışına çıkmaması gerekir.

3. Analiz ve test adımı

Bu aşamada penetrasyon test cihazı, hedef uygulamanın çeşitli saldırı girişimlerine nasıl tepki vereceğini anladıktan sonra, tespit ettiği sistemlerle çalışır durumda bağlantılar kurmaya çalışır ve doğrudan istekleri yerine getirmeye çalışır. Yani beyaz şapkalı hackerın FTP, Netcat, Telnet gibi servisleri etkin bir şekilde kullanarak hedef sistemle etkileşime geçtiği aşamadır.

Bu aşamadaki başarısızlıkla birlikte burada asıl amaç bilgi toplama adımları sırasında elde edilen verilerin kontrol edilmesi ve not alınmasıdır.

4. Manipüle etme ve istismar etme girişimleri

Sızma testinin saldırı aşaması

Sızma test uzmanları, önceki süreçlerde toplanan tüm verileri tek bir amaç için toplar: Hedef sisteme, gerçek, kötü niyetli bir bilgisayar korsanının yapacağı gibi erişmeye çalışın. Bu adımın bu kadar önemli olmasının nedeni budur. Çünkü hata ödül programlarına katılırken penetrasyon testçilerinin gerçek bilgisayar korsanları gibi düşünmesi gerekir.

Bu aşamada penetrasyon test cihazı, hedef sistem üzerinde çalışan işletim sistemini, açık portları ve bu portlarda hizmet veren servisleri kullanarak sisteme sızmaya çalışır ve bunların versiyonlarına bağlı olarak olası istismarlar uygulanabilir. Web tabanlı portallar ve uygulamalar çok sayıda kod ve kitaplıktan oluştuğundan, kötü niyetli bilgisayar korsanlarının saldırı erişimi daha fazladır. Bu bağlamda iyi bir penetrasyon test cihazının tüm olasılıkları göz önünde bulundurması ve kurallar dahilinde izin verilen tüm olası saldırı vektörlerini dağıtması gerekir.

Bu, sisteme zarar vermeden ve sistemin devralınması sırasında herhangi bir iz bırakmadan, mevcut açıklardan başarıyla ve esnek bir şekilde yararlanabilmek için ciddi bir uzmanlık ve deneyim gerektirir. Bu nedenle penetrasyon testinin bu aşaması en önemli adımdır.

5. Ayrıcalığı artırma çabaları

Bir sistemin gücü onun en zayıf halkası tarafından belirlenir. Beyaz şapkalı bir bilgisayar korsanı bir sisteme erişim kazanırsa, genellikle sistemde düşük yetkili bir kullanıcı olarak oturum açar. Bu aşamada penetrasyon testçilerinin işletim sistemindeki veya ortamdaki güvenlik açıklarından yararlanarak yönetici haklarına sahip olmaları gerekir.

Daha sonra elde ettikleri ek ayrıcalıkları ve sonuçta etki alanı yöneticisi veya yönetici veritabanı gibi üst düzey kullanıcı ayrıcalıklarını kullanarak ağ ortamındaki diğer cihazları ele geçirmeyi hedefleyeceklerdir.

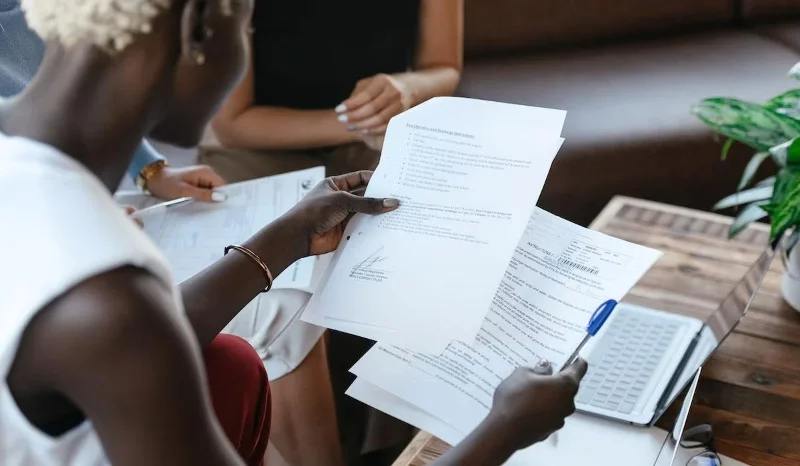

6. Raporlama ve sunum

![Pentest nedir? Sızma Testi (penetrasyon testi) hakkında bilgi edinin Pentest nedir? Sızma Testi (penetrasyon testi) hakkında bilgi edinin]()

Sızma test uzmanları hata arama sonuçlarını rapor eder ve ödüller alır

Sızma testi ve hata ödül adımları tamamlandıktan sonra, penetrasyon testçisi veya hata avcısı, hedef sistemde keşfettiği güvenlik açıklarını, sonraki adımları ve bu açıklardan nasıl yararlanabileceğini ayrıntılı bir raporla kuruluşa sunmalıdır. Bu, ekran görüntüleri, örnek kod, saldırı aşamaları ve bu güvenlik açığının nasıl oluşabileceği gibi bilgileri içermelidir.

Nihai rapor ayrıca her bir güvenlik açığının nasıl kapatılacağına ilişkin çözüm önerilerini de içermelidir. Sızma testlerinin hassasiyeti ve bağımsızlığı bir sır olarak kalıyor. Beyaz şapkalı bilgisayar korsanları bu aşamada elde edilen gizli bilgileri asla paylaşmamalı ve bu bilgileri asla yanlış bilgi sağlayarak kötüye kullanmamalıdır çünkü bu genellikle yasa dışıdır.

Sızma Testi yöntemleri

![Pentest nedir? Sızma Testi (penetrasyon testi) hakkında bilgi edinin Pentest nedir? Sızma Testi (penetrasyon testi) hakkında bilgi edinin]()

Harici test (Harici penetrasyon testi)

Harici penetrasyon testi, web uygulamasının kendisi, şirketin web sitesi, e-posta ve alan adı sunucuları (DNS) gibi bir şirketin İnternette görünen "varlıklarını" hedefler . Amaç erişim kazanmak ve değerli verilere ulaşmaktır.

Dahili test (İçeriden sızma testi)

İçeriden sızma testinde, güvenlik duvarı arkasındaki bir uygulamaya erişimi olan bir test uzmanı, içeriden birinin saldırısını simüle eder. Bu saldırı yalnızca şirket içi bir çalışanın bilgisayar korsanı olabileceği ihtimaline karşı uyarıda bulunmakla kalmıyor, aynı zamanda yöneticilere, bir kimlik avı saldırısı sonrasında kuruluştaki bir çalışanın oturum açma bilgilerinin çalınmasını önlemeleri gerektiğini hatırlatıyor .

Kör test (“kör” test)

Kör testte testi yapan kişiye yalnızca hedeflenen işletmenin adı verilir. Bu, güvenlik personeline bir uygulama saldırısının pratikte nasıl sonuçlanacağına dair gerçek zamanlı bir görünüm sağlar.

Çift kör test

Çift kör testte güvenlik görevlisinin simüle edilen saldırı hakkında önceden bilgisi yoktur. Tıpkı gerçek dünyada olduğu gibi savunmayı geliştirmek için saldırıları önceden bilmek her zaman mümkün olmuyor.

Hedefli test

Bu senaryoda hem test uzmanı hem de güvenlik görevlisi birlikte çalışacak ve birbirlerinin eylemlerini sürekli olarak değerlendireceklerdir. Bu, güvenlik ekibine bilgisayar korsanının bakış açısından gerçek zamanlı geri bildirim sağlayan değerli bir eğitim uygulamasıdır.

Sızma testi ve web uygulaması güvenlik duvarları

![Pentest nedir? Sızma Testi (penetrasyon testi) hakkında bilgi edinin Pentest nedir? Sızma Testi (penetrasyon testi) hakkında bilgi edinin]()

Sızma testi ve WAF bağımsız güvenlik önlemleridir ancak tamamlayıcı faydalar sağlar.

Pek çok kalem testi türü için (kör ve çift kör testler hariç), test uzmanları uygulama zayıflıklarını bulmak ve bunlardan yararlanmak için günlükler gibi WAF verilerini kullanabilir.

Buna karşılık, WAF yöneticileri kalem testi verilerinden yararlanabilir. Test tamamlandıktan sonra WAF yapılandırması, test sırasında keşfedilen zayıflıklara karşı koruma sağlayacak şekilde güncellenebilir.

Son olarak, kalem testi, PCI DSS ve SOC 2 de dahil olmak üzere bir dizi güvenlik testi uyumluluk gereksinimlerini karşılar. PCI-DSS 6.6 gibi bazı standartlar yalnızca sertifikalı bir WAF kullanımıyla karşılanabilir.

Beyaz şapkalı hacker araç seti

![Pentest nedir? Sızma Testi (penetrasyon testi) hakkında bilgi edinin Pentest nedir? Sızma Testi (penetrasyon testi) hakkında bilgi edinin]()

Beyaz şapkalı bilgisayar korsanları hataları ve güvenlik açıklarını bulmak için kalem testini kullanıyor

Etik hackleme sadece beceri gerektiren bir iş değildir. Beyaz şapkalı bilgisayar korsanlarının (etik bilgisayar korsanları) çoğu, işlerini kolaylaştırmak ve manuel hatalardan kaçınmak için özel işletim sistemleri ve yazılımlar kullanır.

Peki bu bilgisayar korsanları kalem testini ne için kullanıyor? Aşağıda birkaç örnek verilmiştir.

Parrot Security, sızma testleri ve güvenlik açığı değerlendirmesi için tasarlanmış Linux tabanlı bir işletim sistemidir. Bulut dostudur, kullanımı kolaydır ve çeşitli açık kaynaklı yazılımları destekler.

Canlı Hacking İşletim Sistemi

Aynı zamanda bir Linux işletim sistemi olan Live Hacking, hafif olması ve yüksek donanım gerektirmemesi nedeniyle pentest yapanlar için uygun bir seçimdir. Live Hacking, penetrasyon testi ve etik hacklemeye yönelik araçlar ve yazılımlarla önceden paketlenmiş olarak gelir.

Nmap, ağları izleyen, cihaz ana bilgisayarları ve sunucuları hakkındaki verileri toplayan ve analiz eden, bu verileri siyah, gri ve beyaz şapkalı bilgisayar korsanları için değerli kılan açık kaynaklı bir istihbarat aracıdır (OSINT).

Nmap ayrıca platformlar arasıdır ve Linux, Windows ve macOS ile çalışır, bu nedenle yeni başlayan etik bilgisayar korsanları için idealdir.

WebSevişmek

WebShag aynı zamanda bir OSINT aracıdır. Bu, HTTPS ve HTTP protokollerini tarayan ve göreceli veri ve bilgileri toplayan bir sistem test aracıdır. Etik bilgisayar korsanları tarafından halka açık web siteleri aracılığıyla harici penetrasyon testleri gerçekleştirmek için kullanılır.

Sızma testi için nereye gitmeli?

Kendi ağınızı kalem testiyle test etmek en iyi seçenek değildir, çünkü bu konuda yeterince derinlemesine bilgi biriktirmemiş olabilirsiniz, bu da yaratıcı düşünmenizi ve gizli güvenlik açıklarını bulmanızı zorlaştırır. Bağımsız bir beyaz şapkalı bilgisayar korsanı veya kalem testi hizmetleri sağlayan bir şirketin hizmetlerini işe almalısınız.

Ancak, ağınıza sızmak için dışarıdan kişileri işe almak, özellikle de onlara gizli bilgiler veya dahili erişim sağlıyorsanız, çok riskli olabilir. Bu nedenle güvenilir 3. taraf sağlayıcıları kullanmalısınız. İşte referansınız için bazı öneriler:

HackerOne.com

HackerOne, sızma testi, güvenlik açığı değerlendirmesi ve protokol uyumluluk testi hizmetleri sağlayan San Francisco merkezli bir şirkettir.

ScienceSoft.com

Teksas'ta bulunan ScienceSoft, güvenlik açığı değerlendirmesi, pen testi, uyumluluk ve altyapı testi hizmetleri sunmaktadır.

Raxis.com

Merkezi Atlanta, Georgia'da bulunan Raxis, kalem testi ve güvenlik kodu incelemelerinden olay müdahale eğitimine, güvenlik açığı değerlendirmelerine ve sosyal mühendislik saldırılarını önleme eğitimine kadar değerli hizmetler sağlar .