Güvenlik uzmanlarına göre, çoklu bulut ortamlarının yükselişiyle birlikte bir dizi en iyi güvenlik uygulaması ortaya çıktı ve tüm kuruluşların kendi güvenlik stratejilerini geliştirirken atması gereken bazı önemli adımlar var.

Bir veri ihlali veya izinsiz giriş uyarısı, güvenlik ekiplerinin hasarı kontrol altına alma ve sebebini belirleme konusunda daha proaktif olmasına neden olacaktır.

Gerçek bir BT çalışanı tüm operasyonları kendi altyapısında yürütse bile bu görev her zaman zorludur. Kuruluşlar iş yüklerinin çoğunu buluta ve ardından birden fazla bulut sağlayıcısına taşıdıkça bu görev giderek daha karmaşık hale geliyor.

Bulut hizmetleri sağlayıcısı RightScale'in 2018 Bulut Operasyonları Raporu, teknoloji profesyonellerinin %77'sinin (997 katılımcıya eşdeğer) bulut güvenliğinin bir zorluk olduğunu söylediğini ve bunların %29'unun bunun çok büyük bir zorluk olduğunu söylediğini ortaya çıkardı.

Güvenlik uzmanları, özellikle RightScale anketine katılanların %81'inin çoklu bulut stratejisi kullandığı göz önüne alındığında, şaşırmadıklarını söylüyor.

Yönetim danışmanlığı firmasının genel müdürü ve teknoloji danışmanlığı lideri Ron Lefferts, "Çoklu bulut ortamları, güvenlik kontrollerini uygulama ve yönetme şeklinizi daha karmaşık hale getirecek" dedi.Protiviti teorisi.

Kendisi ve diğer güvenlik liderleri, kuruluşların buluta daha fazla iş yükü taşıdıkça yüksek güvenliği sürdürme konusunda agresif davrandıklarını söylüyor.

En önemli çoklu bulut güvenliği zorlukları

Çoklu bulut güvenliği sorunu

Ancak çoklu bulut ortamlarının ele alınması gereken ek zorluklarla birlikte geldiğini de kabul etmeleri gerekir. Bu kapsamlı bir güvenlik stratejisinin bir parçasıdır.

Teknoloji ve insan zekası arasındaki BT yönetişimine odaklanan profesyonel bir dernek olan ISACA'nın yöneticisi ve eski yönetim kurulu başkanı Christos K. Dimitriadis, "Bu çoklu bulut dünyasında koordinasyon bir ön koşuldur" diyor. Artık bir olay meydana gelirse ihlalleri tespit etmek, analiz etmek ve daha etkili kontrol için iyileştirme planları geliştirmek üzere tüm birimlerin koordine edildiğinden emin olmanız gerekir."

Aşağıda uzmanların çoklu bulut ortamları için karmaşık güvenlik stratejileri olduğunu söylediği üç unsur yer almaktadır.

- Artan karmaşıklık : Birden fazla bulut sağlayıcısından ve çok daha geniş bir bağlantı noktası ağının güvenlik politikalarını, süreçlerini ve yanıtlarını koordine etmek karmaşıklığı artırır.

Kâr amacı gütmeyen ticari kuruluş Cloud Security Alliance'da (CSA) araştırmacı ve ERP Güvenlik Çalışma Grubu eş başkanı Juan Perez-Etchegoyen, "Dünyanın birçok yerinde veri merkezi uzantılarınız var" dedi. Daha sonra veri merkezini kurduğunuz tüm ülke veya bölgelerin düzenlemelerine uymanız gerekir. Düzenlemelerin sayısı oldukça fazla ve artıyor. Bu düzenlemeler, şirketlerin uygulaması gereken kontrolleri ve mekanizmaları teşvik etmektedir. Tüm bunlar, verileri koruma şeklimize karmaşıklık katıyor."

- Görünürlük eksikliği : BT kuruluşları genellikle, iş BT stratejilerini kolayca göz ardı edebilen ve yazılım hizmetlerini bir hizmet olarak veya diğer bulut tabanlı hizmetleri olarak satın alabilen çalışanlar tarafından kullanılan tüm bulut hizmetlerini bilmez.

Bay Dimitriadis, "Dolayısıyla verilerin nerede olduğuna dair net bir anlayışa sahip olmamıza gerek kalmadan verileri, hizmetleri ve işin kendisini korumaya çalışıyoruz" dedi.

- Yeni tehditler : Danışmanlık firması Security Risk Management Inc'in kurucusu ve CEO'su Jeff Spivey'e göre kurumsal güvenlik liderleri, hızla gelişen çoklu bulut ortamının yeni tehditlere yol açabileceğinin de farkına varmalı.

"Henüz tüm güvenlik açıklarını bilmediğimiz yeni bir şey yaratıyoruz. Ancak ilerledikçe bu güvenlik açıklarını keşfedebiliriz." dedi.

Çoklu bulut stratejisi oluşturun

![En önemli 3 çoklu bulut güvenliği sorunu ve nasıl strateji oluşturulacağı En önemli 3 çoklu bulut güvenliği sorunu ve nasıl strateji oluşturulacağı]()

Güvenlik uzmanlarına göre, çoklu bulut ortamlarının yükselişiyle birlikte bir dizi en iyi güvenlik uygulaması ortaya çıktı ve tüm kuruluşların kendi güvenlik stratejilerini geliştirirken atması gereken bazı önemli adımlar var.

Yapılacak ilk şey, verilerin "bulunduğu" tüm bulutları tanımlamak ve kuruluşun güçlü bir veri yönetişim programına sahip olmasını sağlamaktır - "verilerin ve hizmetlerinin yanı sıra her tür bilgiyle ilgili BT varlıklarının tam bir resmi" ( Bay Dimitriadis'e göre).

Aynı zamanda bir oyun operatörü ve çözüm sağlayıcısı olan INTRALOT Group'ta bilgi güvenliği, bilgi uyumluluğu ve fikri mülkiyet korumasının başkanı olan Bay Dimitriadis, bu güvenlik önerilerinin yalnızca çoklu bulut ortamları için sağlanmadığını kabul etti.

Ancak verilerin buluta taşınması ve birden fazla bulut platformuna yayılması nedeniyle bu temel önlemlerin uygulanmasının her zamankinden daha önemli hale geldiğini söylüyor.

İstatistikler, güçlü bir güvenlik tabanına sahip olmanın neden bu kadar önemli olduğunu gösteriyor. KPMG ve Oracle'ın 450 güvenlik ve BT uzmanıyla anket yaptığı 2018 Bulut Tehditleri Raporu, işletmelerin %90'ının verilerinin yarısını bulut tabanlı olarak sınıflandırdığını ve hassas olduklarını bildirdi.

Raporda ayrıca katılımcıların yüzde 82'sinin çalışanların bulut güvenliği politikalarına uymadığından endişe duyduğu ve yüzde 38'inin bulut güvenliği olaylarını tespit etme ve bunlara yanıt vermede sorun yaşadığı ortaya çıktı.

ISACA lideri ve Symantec CTO ofisinde misyoner olan Ramsés Gallego, bu tür durumlarla mücadele etmek için işletmelerin bilgileri birden fazla güvenlik katmanı oluşturacak şekilde sınıflandırması gerektiğini söyledi. Bu bize, tüm verilere erişim veya kilitleme için aynı düzeyde güven ve doğrulama gerektirmediğini gösterir.

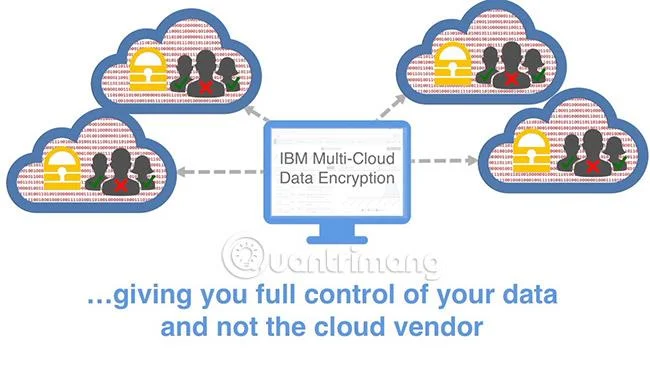

Güvenlik uzmanları ayrıca işletmelere, çoklu bulut ortamlarını korumak için gerekli temel katmanlarda diğer sağduyulu güvenlik önlemlerini uygulamalarını tavsiye ediyor. Gallego, veri sınıflandırma politikalarına ek olarak iki faktörlü kimlik doğrulama gibi şifreleme, kimlik ve erişim yönetimi (IAM) çözümlerinin kullanılmasını önerir .

İşletmelerin, bu güvenlik standartlarından sapmaları sınırlamaya yardımcı olmak amacıyla tutarlı uygulama sağlamak ve mümkün olduğunca otomatikleştirmek için politikaları ve yapıları standartlaştırması gerekir.

"Bir şirketin gösterdiği çabanın düzeyi, verilerin riskine ve hassasiyetine bağlı olacaktır. Dolayısıyla, gizli olmayan verileri depolamak veya işlemek için bulutu kullanıyorsanız, önemli bilgilerin bulunduğu bulutta kullandığınız güvenlik yaklaşımının aynısına ihtiyacınız yok” dedi Bay Gadia.

Ayrıca standardizasyon ve otomasyonun çok etkili olduğunu kaydetti. Bu önlemler yalnızca genel maliyetleri azaltmakla kalmıyor, aynı zamanda güvenlik liderlerinin daha fazla kaynağı daha yüksek değerli görevlere yönlendirmesine de olanak tanıyor.

Uzmanlara göre bu tür temel unsurların daha büyük ve daha uyumlu bir stratejinin parçası olması gerekiyor. İşletmelerin güvenlikle ilgili görevleri yönetmek için bir çerçeve benimsediklerinde başarılı olacaklarını unutmayın. Ortak çerçeveler arasında Ulusal Standartlar ve Teknoloji Enstitüsü'nün NIST'i; Bilgi teknolojisi (COBIT) için ISACA kontrol hedefleri; ISO 27000 Serisi; ve Bulut Güvenliği İttifakı Bulut Kontrol Matrisi (CCM).

Tedarikçiler için beklentileri belirleyin

![En önemli 3 çoklu bulut güvenliği sorunu ve nasıl strateji oluşturulacağı En önemli 3 çoklu bulut güvenliği sorunu ve nasıl strateji oluşturulacağı]()

Sayın Dimitriadis'e göre seçilen çerçeve sadece işletmelere değil tedarikçilere de yol gösteriyor.

"Yapmamız gereken şey bu çerçeveleri bulut hizmet sağlayıcılarıyla birleştirmek. Daha sonra korumaya çalıştığınız veriler ve hizmetler etrafında kontroller oluşturabileceksiniz" dedi.

Güvenlik uzmanları, bulut sağlayıcılarıyla yapılan müzakerelerin ve ardından gelen hizmet anlaşmalarının, veri izolasyonu ve bunların nasıl depolandığı konusunu ele alacağını söylüyor. Diğer bulut sağlayıcılarla işbirliği yapacak ve koordine edecekler, ardından işletmelere hizmet sağlayacaklar.

Her bir sağlayıcıdan hangi hizmetleri aldığınızı ve sağlayıcıların bu hizmeti yönetme ve çalıştırma kapasitesine sahip olup olmadıklarını net bir şekilde anlamanız önemlidir.

Bay Spivey, "Ne beklediğiniz ve oraya nasıl ulaşacağınız konusunda net olun" diye ekliyor. "Her bir sağlayıcıdan hangi hizmetleri alacağınıza ve sağlayıcıların bu hizmetleri yönetme ve işletme kapasitesine sahip olup olmadığına dair net bir anlayışa sahip olmanız gerekiyor."

Ancak Bay Gallego'ya göre güvenlik konularını bulut bilişim servis sağlayıcılarına bırakmayın .

Bulut hizmeti sağlayıcıları genellikle kurumsal müşteriler adına neler yapabileceklerini vurgulayarak hizmetlerini satarlar ve çoğu zaman güvenlik hizmetlerine de yer verirler. Ama bu yeterli değil. Bu şirketlerin güvenlik alanında uzmanlaşmadıklarını, bulut bilişim hizmet işinde olduklarını unutmayın.

Bu nedenle kurumsal güvenlik liderlerinin güvenlik planlarını kimin neye, ne zaman ve nasıl erişebileceği gibi ayrıntılı düzeyde oluşturmaları gerektiğini savunuyor. Daha sonra bu planların uygulanmasına yardımcı olması için her bulut sağlayıcısına verin.

Ayrıca şunları ekledi: "Bulut hizmet sağlayıcılarının müşterilerin güvenini kazanması gerekiyor."

Mevcut yeni teknolojileri kullanın

Politikalar, yönetişim ve hatta iki faktörlü kimlik doğrulama gibi sağduyulu güvenlik önlemleri gereklidir, ancak iş yüklerini birden fazla buluta dağıtırken ortaya çıkan karmaşıklıkların üstesinden gelmek için yeterli değildir.

Kuruluşların, kurumsal güvenlik ekiplerinin çoklu bulut güvenlik stratejilerini daha iyi yönetmelerini ve yürütmelerini sağlamak için tasarlanmış yeni teknolojileri benimsemesi gerekiyor.

Bay Gallego ve diğer araştırmacılar, bir kuruluşun şirket içi altyapısı ile bulut sağlayıcısının altyapısı arasında yer alan bir yazılım aracı veya hizmeti olan Cloud Access Security Brokers (CASB) gibi çözümlere işaret ediyor. kimlik bilgisi eşleme, cihaz bilgilerinin saklanması, şifreleme ve kötü amaçlı yazılım tespiti .

Araç ayrıca yapay zeka teknolojilerini listeliyor ve ardından ağ trafiğini analiz ederek insan müdahalesi gerektiren anormal olayları doğru bir şekilde tespit ediyor, böylece doğrulanması veya değiştirilmesi gereken olayların sayısını sınırlandırıyor ve ardından bu kaynakları, ciddi sonuçlar doğurma potansiyeli olan olaylara yönlendiriyor. .

Uzmanlar, çoklu bulut ortamında güvenliği optimize etmek için otomasyonun sürekli kullanımının önemli bir teknoloji olduğunu belirtiyor. Bay Spivey'in de belirttiği gibi: "Başarılı organizasyonlar, birçok parçayı otomatikleştiren ve yönetişim ve yönetime odaklanan organizasyonlardır."

Ek olarak Spivey ve diğer araştırmacılar, CASB gibi birçok bulut hizmeti aracılığıyla verileri güvence altına almak için kullanılan teknolojilerin, çoklu bulut ortamına özgü olabileceğini söylüyor. Uzmanlar, genel güvenlik ilkesinin, en iyi stratejiyi oluşturmak için hem insanların hem de teknolojinin uzun vadeli yaklaşımı hedefini takip ettiğini vurguluyor.

Onapsis'in CTO'su Perez-Etchegoyen, "Daha çok veriye odaklanan farklı teknolojilerden ve senaryolardan bahsediyoruz, ancak uygulamanız gereken kavramlar aynı" dedi. "Teknik yaklaşım her çoklu bulut ortamı için farklı olacaktır ancak genel strateji aynı olacaktır."

Daha fazla gör: