Güvenlik araştırmacıları yakın zamanda günümüzün en modern yönlendiricilerinin WiFi şifrelerini bulmayı kolaylaştıran yeni bir WiFi hackleme tekniğini ortaya çıkardı. Ünlü şifre kırma aracı Hashcat'in geliştiricisi Jens Steube ("Atom" lakaplı) tarafından yeni yayımlanan WPA3 güvenlik standardını analiz ederken keşfedilen bu yöntem, PMKID'yi (İkili Ana Anahtar Tanımlayıcı) temel alan dolaşım özelliğine sahip WPA kablosuz ağ protokolünü /WPA2'yi hedefler. ).

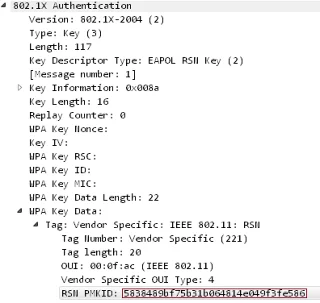

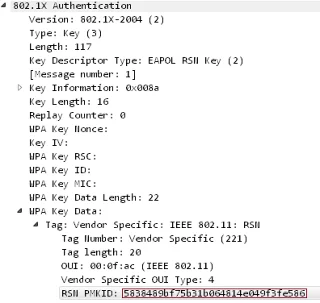

Bu yeni WiFi korsanlığı yöntemi, saldırganların WiFi ağlarına sızmak ve İnternet etkinliklerine göz atmak için PSK (Ön Paylaşımlı Anahtar) oturum açma şifresini almasına olanak tanır. Önceden, bir saldırganın birinin ağda oturum açmasını ve bir ağ kimlik doğrulama protokolü olan EAPOL 4 yönlü kimlik doğrulama anlaşmasını almasını beklemek zorundaydı. Ancak yeni yöntemle artık kullanıcının hedef ağda olmasına gerek kalmıyor, sadece RSN IE (Sağlam Güvenlik Ağı Bilgi Öğesi) üzerinde tek bir EAPOL (LAN üzerinden Genişletilebilir Kimlik Doğrulama Protokolü) kullanılarak yapılması gerekiyor. Erişim noktasından bir istek gönderme.

Sağlam Güvenlik Ağı, 802.11 kablosuz ağ üzerinden güvenli bir alışveriş kuran ve istemci ile erişim noktası arasında bağlantı kurmak için gereken anahtar olan PMKID'yi kullanan bir protokoldür.

PMKID kullanarak Wifi nasıl hacklenir

Adım 1: Saldırgan, hedef erişim noktasından PMKID'yi istemek ve alınan çerçeveyi bir dosyaya koymak için hcxdumptool (https://github.com/ZerBea/hcxdumptool) (v4.2.0 veya üstü) gibi bir araç kullanır.

$ ./hcxdumptool -o test.pcapng -i wlp39s0f3u4u5 --enable_status

Adım 2: hcxcaptool aracını (https://github.com/ZerBea/hcxtools) kullanarak, çerçevenin çıktısı (pcapng formatı) Hashcat tarafından onaylanan bir hash formatına dönüştürülür.

$ ./hcxpcaptool -z test.16800 test.pcapng

Adım 3: WPA PSK şifresini almak için Hashcat şifre kırma aracını (https://github.com/hashcat/hashcat) (v4.2.0 veya üzeri) kullanın ve işlemi tamamlayın.

$ ./hashcat -m 16800 test.16800 -a 3 -w 3 '?l?l?l?l?l?lt!'

Bu, hedef kablosuz ağın şifresidir; bunun ne kadar süreceği şifrenin uzunluğuna ve karmaşıklığına bağlıdır.

Steube, "Şu anda bu yöntemin kaç satıcı veya yönlendirici üzerinde çalışacağını bilmiyoruz, ancak ağ değiştirmenin etkin olduğu 802.11i/p/q/r ağlarında (yani günümüz yönlendiricilerinin çoğunda) çalışacağını düşünüyoruz " dedi.

Parola korsanlığı yalnızca ağda taşıma etkinleştirildiğinde gerçekleştiğinden ve saldırganın birçok yanlış parola denemesini gerektirdiğinden, kullanıcıların tahmin edilmesi zor parolalar kullanarak ağı korumaları teşvik edilir. Bu tür hacklemeler, "Eşzamanlı Kimlik Doğrulaması (SAE) adı verilen yeni anahtar oluşturma protokolü" nedeniyle yeni nesil kablosuz ağ güvenlik protokolü WPA3 ile de çalışmıyor.

Daha fazla gör: