Numaralandırılmış ağ bağlantı noktalarına ve bağlantı noktalarından iletilen veri paketleri , TCP veya UDP protokolleri kullanılarak belirli IP adresleri ve uç noktalarla ilişkilendirilir. Tüm bağlantı noktaları saldırıya uğrama riski altındadır; hiçbir bağlantı noktası tamamen güvenli değildir.

RedTeam'in önde gelen güvenlik danışmanı Bay Kurt Muhl şöyle açıkladı: "Temeldeki her bağlantı noktası ve hizmetin riski vardır. Risk, doğru yapılandırılmış olsa bile hizmetin sürümünden kaynaklanır. Hizmet için doğru bir parola belirleyin veya parolanın güçlü olup olmadığı Yeterli mi? Diğer faktörler arasında, bilgisayar korsanlarının saldırmak için seçtiği bağlantı noktası mı , kötü amaçlı yazılımların bağlantı noktasından geçmesine izin veriyor musunuz? Kısacası yine, bir bağlantı noktasının veya hizmetin güvenliğini belirleyen birçok faktör vardır."

CSO, uygulamalara, güvenlik açıklarına ve ilgili saldırılara dayalı olarak ağ geçitlerinin riskini inceleyerek işletmeleri bu güvenlik açıklarını kötüye kullanan kötü niyetli bilgisayar korsanlarından korumak için birden fazla yaklaşım sunar.

Ağ geçitlerini tehlikeli yapan nedir?

Toplamda 65.535 TCP bağlantı noktası ve 65.535 UDP bağlantı noktası daha var, en tehlikeli bağlantı noktalarından bazılarına bakacağız. TCP bağlantı noktası 21, FTP sunucularını İnternet'e bağlar. Bu FTP sunucuları, anonim kimlik doğrulama, dizin geçişi, siteler arası komut dosyası oluşturma gibi birçok önemli güvenlik açığına sahiptir ve bu da 21 numaralı bağlantı noktasını bilgisayar korsanları için ideal bir hedef haline getirir.

Bazı güvenlik açığı bulunan hizmetler bu yardımcı programı kullanmaya devam ederken, TCP bağlantı noktası 23'teki Telnet gibi eski hizmetler, başlangıçta doğası gereği güvensizdi. Her ne kadar bant genişliği çok küçük olsa da (tek seferde yalnızca birkaç bayt), Telnet verileri tamamen açık metin olarak herkese açık olarak gönderir. ABD Savunma Bakanlığı'ndan bilgisayar bilimcisi Austin Norby şunları söyledi: "Saldırganlar dinleyebilir, sertifikaları görüntüleyebilir, [ortadaki adam] saldırıları yoluyla komutlar enjekte edebilir ve son olarak Uzaktan Kod Yürütme (RCE) gerçekleştirebilir. (Bu kendisinin kendi görüşüdür, herhangi bir kurumun görüşünü yansıtmaz).

Bazı ağ bağlantı noktaları saldırganların girmesi için kolay delikler oluştururken, diğerleri mükemmel kaçış yolları oluşturur. DNS için TCP/UDP bağlantı noktası 53 buna bir örnektir. Ağa sızıp amacına ulaştıktan sonra, bilgisayar korsanının verileri dışarı çıkarmak için yapması gereken tek şey, verileri DNS trafiğine dönüştürmek için mevcut yazılımı kullanmaktır. Norby, "DNS nadiren izleniyor ve nadiren filtreleniyor" dedi. Saldırganlar güvenli bir kuruluştan veri çaldığında, verileri orijinal durumuna geri çeviren özel olarak tasarlanmış bir DNS sunucusu aracılığıyla verileri gönderirler.

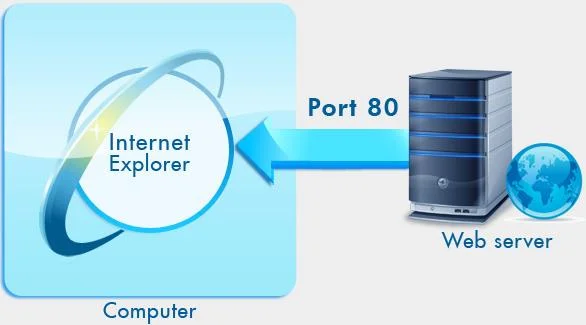

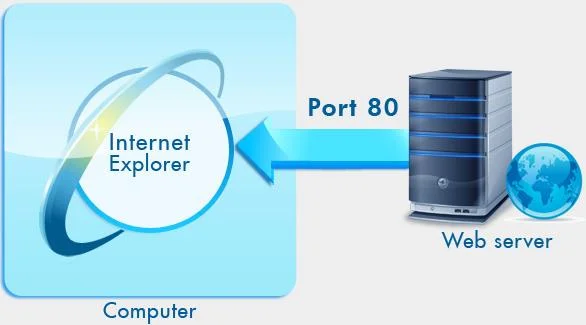

Ne kadar çok bağlantı noktası kullanılırsa, diğer tüm paketlere gizlice saldırı yapmak o kadar kolay olur. HTTP için TCP bağlantı noktası 80, tarayıcı tarafından alınan web trafiğini destekler. Norby'ye göre, 80 numaralı bağlantı noktası aracılığıyla web istemcilerine yönelik saldırılar arasında SQL enjeksiyon saldırıları, siteler arası istek sahteciliği, siteler arası komut dosyası oluşturma ve arabellek taşması yer alıyor.

Saldırganlar hizmetlerini ayrı bağlantı noktalarına kuracaklar. Kötü amaçlı yazılımları ve işlemleri desteklemek için "SOCKS" proxy'lerini koruyan soket için kullanılan TCP bağlantı noktası 1080'i kullanıyorlar. Truva atları ve Mydoom ve Bugbear gibi solucanlar saldırılarda 1080 numaralı bağlantı noktasını kullanmışlardır. Norby, bir ağ yöneticisinin bir SOCKS proxy'si kurmaması durumunda bunun varlığının bir tehdit oluşturacağını söyledi.

Bilgisayar korsanları başları belaya girdiğinde, 234, 6789 sayı serisi veya 666 veya 8888 ile aynı numara gibi kolayca hatırlanabilen bağlantı noktası numaralarını kullanırlar. Bazı Arka Kapı ve Truva atı yazılımları açılır ve dinlemek için 4444 numaralı TCP bağlantı noktasını kullanır. , iletişim kurun, dışarıdan kötü niyetli trafiği iletin ve kötü amaçlı yükler gönderin. Bu bağlantı noktasını kullanan diğer bazı kötü amaçlı yazılımlar arasında Prosiak, Swift Remote ve CrackDown bulunur.

Web trafiği yalnızca 80 numaralı bağlantı noktasını kullanmaz. HTTP trafiği aynı zamanda 8080, 8088 ve 8888 numaralı TCP bağlantı noktalarını da kullanır. Bu bağlantı noktalarına bağlanan sunucular çoğunlukla yönetilmeyen ve korumasız olan eski kutulardır ve bu da onları savunmasız hale getirir. Güvenlik zamanla artar. Bu bağlantı noktalarındaki sunucular da HTTP proxy'leri olabilir, eğer ağ yöneticileri bunları kurmazlarsa, HTTP proxy'leri sistemde bir güvenlik sorunu haline gelebilir.

Elit saldırganlar, ünlü arka kapı Back Orifice ve diğer kötü amaçlı yazılım programları için TCP ve UDP bağlantı noktaları 31337'yi kullandı. TCP bağlantı noktasında şunları sayabiliriz: Sockdmini, Back Fire, icmp_pipe.c, Back Orifice Russian, Freak88, Baron Night ve BO istemcisi, örneğin UDP bağlantı noktasında Deep BO bulunur. Harf ve rakamların kullanıldığı bir dil olan "leetspeak"te 31337, Elit anlamına gelen "eleet"tir.

Zayıf şifreler SSH'yi ve 22 numaralı bağlantı noktasını saldırılara karşı savunmasız hale getirebilir. BoxBoat Technologies'de sistem mühendisi olan David Widen'a göre: Bağlantı Noktası 22 - Güvenli Kabuk bağlantı noktası, savunmasız sunucu donanımı üzerindeki uzak kabuklara erişime izin verir, çünkü burada kimlik doğrulama bilgileri genellikle kullanıcı adı ve paroladır, varsayılan parolanın tahmin edilmesi kolaydır. 8 karakterden az olan kısa şifreler, saldırganların tahmin edemeyeceği kadar kolay bir sayı dizisi içeren tanıdık ifadeler kullanır.

Bilgisayar korsanları hala 6660 ila 6669 arasındaki bağlantı noktalarında çalışan IRC'ye saldırıyor. Widen şunları söyledi: Bu bağlantı noktasında, saldırganların uzaktan saldırılar gerçekleştirmesine olanak tanıyan Unreal IRCD gibi birçok IRC güvenlik açığı var, ancak Bunlar genellikle normal saldırılardır, fazla değeri yoktur.

Bazı bağlantı noktaları ve protokoller saldırganların daha fazla erişmesine olanak tanır. Örneğin, UDP bağlantı noktası 161, ağa bağlı bilgisayarları yönetmek, bilgileri yoklamak ve bu bağlantı noktası üzerinden trafik göndermek için yararlı olan SNMP protokolü nedeniyle saldırganların ilgisini çekmektedir. Muhl şöyle açıklıyor: SNMP, kullanıcıların kullanıcı adlarını, ağda paylaşılan dosyaları ve daha fazla bilgiyi almak için sunucuyu sorgulamasına olanak tanıyor. SNMP genellikle parola işlevi gören varsayılan dizelerle birlikte gelir.

Bağlantı noktalarını, hizmetleri ve güvenlik açıklarını koruyun

Widen'a göre işletmeler, genel anahtar kimlik doğrulamasını kullanarak, root olarak oturum açmayı devre dışı bırakarak ve saldırganların bulamaması için SSH'yi daha yüksek bir bağlantı noktası numarasına taşıyarak SSH protokolünü koruyabilir. Bir kullanıcı SSH'ye 25.000 gibi yüksek bir port numarası üzerinden bağlanırsa saldırganın SSH hizmetinin saldırı yüzeyini belirlemesi zor olacaktır.

İşletmeniz IRC çalıştırıyorsa, onu korumak için bir güvenlik duvarını açın. Widen, ağ dışından herhangi bir trafiğin IRC hizmetinin yakınına gelmesine izin verilmediğini ekledi. Yalnızca ağdaki VPN kullanıcılarının IRC kullanmasına izin verin.

Tekrarlanan bağlantı noktası numaraları ve özellikle sayı dizileri, bağlantı noktalarının doğru kullanımını nadiren temsil eder. Norby, bu bağlantı noktalarının kullanıldığını gördüğünüzde kimlik doğrulamasının yapıldığından emin olun diyor. Sızıntıları önlemek için DNS'yi izleyin ve filtreleyin, Telnet'i kullanmayı bırakın ve 23 numaralı bağlantı noktasını kapatın.

Tüm ağ bağlantı noktalarındaki güvenlik, derinlemesine savunmayı içermelidir. Norby diyor ki: Kullanmadığınız tüm bağlantı noktalarını kapatın, tüm sunucularda ana bilgisayar tabanlı güvenlik duvarları kullanın, en son ağ tabanlı güvenlik duvarını çalıştırın, bağlantı noktası trafiğini izleyin ve filtreleyin. Bağlantı noktasında gözden kaçan güvenlik açıklarının olmadığından emin olmak için düzenli ağ bağlantı noktası taraması gerçekleştirin. SOCKS proxy'lerine veya henüz kurmadığınız diğer hizmetlere özellikle dikkat edin. Ağınızda hiçbir güvenlik açığı kalmayana kadar ağ bağlantı noktasına bağlı herhangi bir cihazı, yazılımı veya hizmeti yamalayın, onarın ve güçlendirin. Saldırganların ağ bağlantı noktaları aracılığıyla erişebileceği yazılımlarda (hem eski hem de yeni) yeni güvenlik açıkları ortaya çıktığında proaktif olun.

MuHl, desteklediğiniz herhangi bir hizmet için en son güncellemeleri kullanın, hizmeti doğru şekilde yapılandırın ve kimlerin erişime sahip olduğunu sınırlamanıza yardımcı olacak güçlü şifreler ve erişim kontrol listeleri kullanın, diyor MuHl. bağlantı noktalarına ve hizmetlere bağlanabilir. Ayrıca şunları ekledi: Limanlar ve servisler düzenli olarak kontrol edilmelidir. HTTP ve HTTPS gibi hizmetleri kullandığınızda, özelleştirme için çok fazla alan vardır ve bu da kolayca yanlış yapılandırmaya ve güvenlik açıklarına yol açabilir.

Riskli limanlar için güvenli liman

Uzmanlar, her bir bağlantı noktasıyla ilişkili tehditlerin türü veya ciddiyeti veya belirli bağlantı noktalarındaki hizmetlerin güvenlik açığı düzeyi gibi farklı kriterlere dayalı olarak yüksek riskli bağlantı noktalarının farklı listelerini oluşturdular. Ancak şu ana kadar hala tam bir liste yok. Daha fazla araştırma için SANS.org, SpeedGuide.net ve GaryKessler.net'teki listelerle başlayabilirsiniz.

Makale, CSO tarafından yayınlanan "Riskli ağ bağlantı noktalarının güvenliğinin sağlanması" bölümünden kısaltılmıştır.