Bilgisayar suçluları, sistemlere saldırmak için çeşitli farklı kötü amaçlı yazılımlar (kötü amaçlı yazılım) kullanır. Aşağıda en yaygın kötü amaçlı yazılım türlerinden bazıları ve bunların nasıl önleneceği açıklanmaktadır.

BT güvenliği uzmanları genellikle tam olarak ne anlama geldiklerini tanımlamadan genel terimler kullanırlar. Bu, kullanıcıların kötü amaçlı yazılım nedir gibi temel soruları merak etmesine neden olabilir ? Veya kötü amaçlı yazılımlar ve virüsler nasıl farklıdır? Suç ve kötü amaçlı yazılımların ortak noktası nedir? Peki casus yazılım (fidye yazılımı) tam olarak nedir? Aşağıdaki yazımızda tüm bu soruların cevabını vereceğiz.

Peki Kötü Amaçlı Yazılım nedir?

Malware aslında kötü amaçlı yazılımın kısaltmasıdır. Temel olarak kötü amaçlı yazılım, bilgisayarınızda veya mobil cihazınızda görünmesini istemediğiniz yazılımdır. Açıkçası bu, birçok farklı kötü amaçlı yazılım türünü içeren geniş bir yazılım grubudur. Kötü amaçlı yazılımlar virüsleri, solucanları, truva atlarını, reklam yazılımlarını ve fidye yazılımlarını içerir...

Aşağıdaki bölümlerde en yaygın kötü amaçlı yazılım türlerinden bazılarının tanımları sağlanacaktır.

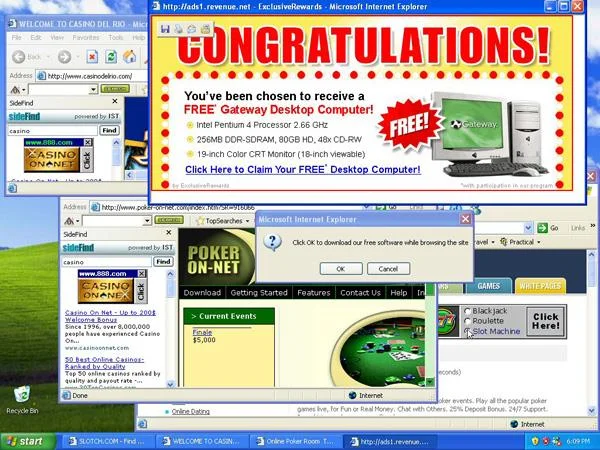

Reklam yazılımı

Reklam yazılımı, kullanıcının cihazına pop-up reklamlar indiren veya görüntüleyen bir tür kötü amaçlı yazılımdır. Normalde Adware sistemden veri çalmaz ancak kullanıcıları sistemde istemedikleri reklamları görmeye zorlar. Kullanıcıları son derece rahatsız eden bazı reklam türleri, tarayıcıda kapatılamayan açılır pencereler oluşturmaktadır. Bazen kullanıcılar, farkında bile olmadan başka uygulamaları indirirken varsayılan olarak yüklenen reklam yazılımlarını kendilerine bulaştırabilirler.

Peki bu reklam yazılımları nasıl engellenir?

Çözüm, reklam yazılımlarını engelleyen kötü amaçlı yazılımdan koruma yüklemektir. Tarayıcı sayfalarındaki açılır pencereleri devre dışı bırakın ve yeni yazılımın kurulumunu gözlemleyin, varsayılan ek yazılım kurulum kutularının işaretini kaldırdığınızdan emin olun.

Arka kapı

Arka kapı, kullanıcının cihazına veya ağına erişebilen gizli bir programdır. Çoğu zaman cihaz veya yazılım üreticileri, ürünlerinde arka kapılar oluşturur veya şirket çalışanlarının şifreleme uygulamaları yoluyla sisteme kasıtlı olarak girmesine izin verir. Arka kapılar ayrıca virüsler veya rootkit'ler gibi diğer kötü amaçlı yazılımlar tarafından da kurulabilir.

![Kaç çeşit kötü amaçlı yazılım biliyorsunuz ve bunları nasıl önleyeceğinizi biliyor musunuz? Kaç çeşit kötü amaçlı yazılım biliyorsunuz ve bunları nasıl önleyeceğinizi biliyor musunuz?]()

Arka kapılar nasıl önlenir

Arka kapılar önlenmesi zor olan en büyük tehditlerden biridir. Uzmanlar, en iyi koruma stratejisinin güvenlik duvarları, kötü amaçlı yazılımdan koruma yazılımı, ağ izleme, izinsiz giriş önleme ve veri koruma kurmak olduğunu söylüyor.

Botlar ve botnet'ler

Genel olarak bot, görevleri otomatik olarak çalıştıran bir yazılımdır. Ayrıca birçok yararlı bot türü de vardır. Örneğin, İnternet'i tarayan ve arama motorları ve sohbet robotları için sayfaları indeksleyen programlar bazen şirket web sitelerindeki müşteri sorularını da yanıtlar.

Bununla birlikte, BT güvenliği tartışılırken bot genellikle kullanıcının bilgisi veya izni olmadan bir bilgisayara zarar verebilecek kötü amaçlı yazılım bulaşmış bir cihazı ifade etmek için kullanılır. Bonet, aynı görevi yapmak için bir araya getirilmiş büyük bir bot grubudur. Saldırganlar genellikle toplu spam ve kimlik avı mesajları göndermek veya web sitelerinde dağıtılmış hizmet reddi (DDoS) saldırıları gerçekleştirmek için botları kullanır. Saldırganlar son zamanlarda bot saldırılarına Nesnelerin İnterneti (IoT) cihazlarını da dahil etmeye başladı.

Botnet'lerle nasıl mücadele edileceğine ilişkin talimatlar

Kuruluşlar, kötü amaçlı yazılımdan koruma yazılımı yükleyerek, güvenlik duvarları kullanarak, yazılımları sürekli güncelleyerek ve kullanıcıları güçlü parolalar kullanmaya zorlayarak bilgisayarların botların parçası olmasını önlemeye yardımcı olabilir. Ek olarak ağ izleme yazılımı, bir sistemin bir botun parçası olup olmadığını belirlemede yardımcı olabilir. Ayrıca kurduğunuz herhangi bir IoT cihazının varsayılan şifresini de düzenli olarak değiştirmelisiniz.

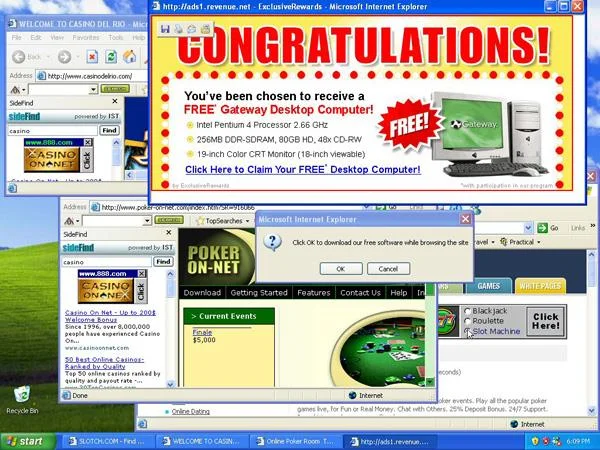

Tarayıcı korsanı

Hijackware olarak da bilinen tarayıcı korsanı, örneğin kullanıcılara yeni bir arama sayfası göndererek, ana sayfayı değiştirerek, araç çubukları yükleyerek, kullanıcıları istenmeyen web sitelerine yönlendirerek ve kullanıcıların görmek istemediği reklamları görüntüleyerek web tarayıcınızın davranışını değiştirebilir. . Saldırganlar genellikle bu tür kötü amaçlı yazılımlardan reklam ücretleri yoluyla para kazanırlar. Ayrıca, ele geçirilen tarayıcıları kullanarak kullanıcıları sisteme daha fazla kötü amaçlı yazılım indiren web sitelerine yönlendirebilirler.

![Kaç çeşit kötü amaçlı yazılım biliyorsunuz ve bunları nasıl önleyeceğinizi biliyor musunuz? Kaç çeşit kötü amaçlı yazılım biliyorsunuz ve bunları nasıl önleyeceğinizi biliyor musunuz?]()

Tarayıcı korsanları nasıl önlenir

Sisteminize yeni yazılım yüklerken çok dikkatli olun çünkü birçok tarayıcı korsanı, yüklediğiniz yazılıma reklam yazılımı gibi ek yazılımlar ekleyecektir. Ayrıca sisteminize anti-malware yazılımı kurup çalıştırmalı ve tarayıcı güvenliğinizi daha yüksek bir seviyeye ayarlamalısınız.

Böcek

Hata, bir kod parçasındaki kusuru ifade eden genel bir terimdir. Tüm yazılımlarda büyük ölçüde fark edilmeyen veya yalnızca küçük rahatsızlıklara neden olan hatalar bulunur. Ancak, bir hatanın ciddi bir güvenlik açığını temsil ettiği zamanlar vardır ve bu tür hataları içeren yazılımlar kullanıcının sistemine saldırmak için kullanılır.

Hatalar nasıl önlenir

Yazılımdaki güvenlik açıklarından yararlanan saldırıları önlemenin en iyi yolu yazılımı sürekli güncellemektir. Saldırganlar güvenlik açıklarının farkına vardığında, satıcılar genellikle müşterilerin sistemlerine zarar gelmesini önlemek için hızlı bir şekilde bir yama yayınlar.

Yazdıkları yazılımlarda güvenlik açıklarının önüne geçmek isteyen kuruluşların güvenli kodlama uygulamalarını hayata geçirmeleri ve hataları bir an önce düzeltmeleri gerekmektedir. Ayrıca ürünlerinde güvenlik açıkları bulan araştırmacıları da ödüllendirecekler.

Suç yazılımı

Bazı satıcılar "suç yazılımı" terimini, genellikle mali kazanç içeren bir suç olan bir suçu işlemek için kullanılan kötü amaçlı yazılımlara atıfta bulunmak için kullanır. Kötü amaçlı yazılımlar gibi suç yazılımları da diğer çeşitli kötü amaçlı yazılımları içeren geniş bir kategoridir.

Suç yazılımları nasıl önlenir?

Sistemlerinizi suç yazılımlarından korumak için güvenlik duvarları, izinsiz girişleri önleme, ağ ve günlük izleme, veri koruma ve gizli bilgiler, ağ güvenliği izleme sistemi (SIEM) ve akıllı güvenlik araçları dahil olmak üzere en iyi güvenlik uygulamalarını hayata geçirmelisiniz. Ayrıca güçlü şifreler kullanmalı ve bunları düzenli olarak güncellemelisiniz.

Keylogger

Keylogger, e-postalar, belgeler ve belirli amaçlar için girilen şifreler dahil olmak üzere bir kullanıcının bastığı tüm tuşları kaydeden bir keylogger'dır. Saldırganlar genellikle bu tür kötü amaçlı yazılımları parolaları çalmak ve ağ sistemlerine veya kullanıcı hesaplarına sızmak için kullanır. Ancak işverenler bazen çalışanlarının şirket sistemlerinde herhangi bir suç işleyip işlemediğini belirlemek için keylogger'ları da kullanıyor.

Keylogger'lar nasıl önlenir?

Şifreleri değiştirmek, keylogger'ların neden olduğu hasarı önlemenin veya azaltmanın en iyi yollarından biridir. Güçlü şifreler kullanmayı ve bunları düzenli olarak güncellemeyi unutmayın. Ayrıca bir ağ güvenlik duvarı ve kötü amaçlı yazılımdan koruma çözümü de kullanmalısınız.

Kötü amaçlı mobil uygulamalar

Apple'ın App Store'unda veya Google Play'de bulunan uygulamaların tümü güvenli değildir. Uygulama operatörleri kötü amaçlı uygulamaları engellemeye çalışsa da bazıları hala kaçıyor. Bu uygulamalar kullanıcı bilgilerini çalabilir, gasp edebilir veya şirket ağlarına erişmeye çalışabilir, kullanıcıları istenmeyen reklamları görüntülemeye zorlayabilir veya diğer istenmeyen faaliyetlerde bulunmaya zorlayabilir.

Kötü amaçlı mobil uygulamalar nasıl engellenir

Kullanıcıları eğitmek, kötü amaçlı mobil uygulamaları önlemenin en güçlü yollarından biridir çünkü kullanıcılar, üçüncü taraf uygulama mağazalarını indirmeyerek veya bunlara erişmeyerek ve dikkatli davranarak bu yazılımlardan kaçınabilirler.Mobil cihazınıza yeni uygulamalar indirirken dikkatli olun. Mobil kötü amaçlı yazılımdan koruma uygulamaları da kullanıcıların bu kötü uygulamalardan kaçınmasına yardımcı olur.

Kuruluşlar, güçlü mobil güvenlik politikaları oluşturarak ve bu politikaları uygulamak için mobil güvenlik çözümleri dağıtarak bu kötü amaçlı uygulamaları engelleyebilir.

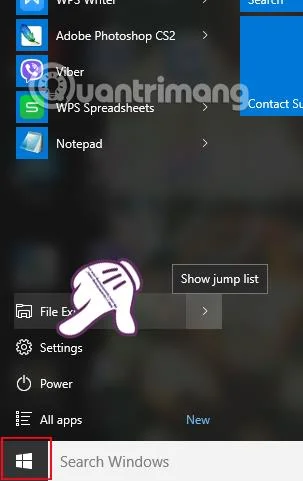

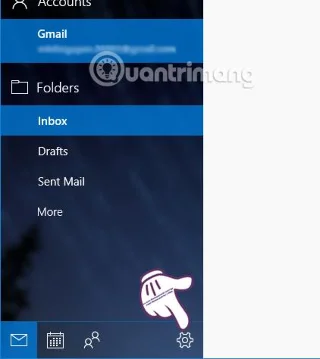

E-dolandırıcılık

Kimlik avı, kullanıcıları şifrelerini açığa çıkarmaları, ekleri indirmeleri veya sistemlerinde kötü amaçlı yazılım yüklü bir web sitesine erişmeleri için kandıran bir tür e-posta saldırısıdır. Hedef odaklı kimlik avı, belirli kullanıcıları veya kuruluşları hedef alan bir kimlik avı kampanyasıdır.

![Kaç çeşit kötü amaçlı yazılım biliyorsunuz ve bunları nasıl önleyeceğinizi biliyor musunuz? Kaç çeşit kötü amaçlı yazılım biliyorsunuz ve bunları nasıl önleyeceğinizi biliyor musunuz?]()

Kimlik avı nasıl önlenir

Kimlik avı, sosyal mühendislik tekniklerine (kullanıcıları bir şeyler yapmaya kandırmak için kullanılan bir güvenlik terimi) dayandığından, kullanıcıları bilgiyle donatmak, saldırıya uğramamak için en iyi önlemlerden biridir. Kullanıcılar istenmeyen posta önleme ve kötü amaçlı yazılım önleme çözümleri uygulamalı ve kişisel bilgilerini veya e-posta şifrelerini açıklamamalıdır. Ek olarak, saldırganlar genellikle bir şirket veya kullanıcının tanıdığı biri gibi davrandığından, popüler bir kaynaktan geliyor gibi görünseler bile iletilerdeki ekleri indirirken veya bağlantılara tıklarken dikkatli olmaları konusunda uyarılmalıdırlar. E-posta aynı zamanda genellikle etkin bir Fidye Yazılımı nesnesidir.

Fidye yazılımı

Son yıllarda Ransomware hızla en popüler kötü amaçlı yazılım türlerinden biri haline geldi. Aslında Malwarebytes tarafından hazırlanan bir rapora göre, Ransomware'in neden olduğu olaylar Ocak ortasından Kasım 2016'ya kadar %267 arttı. Bu en yaygın yazılım çeşitleri sistemi kilitleyerek kurban saldırganlara fidye ödeyene kadar gerçekleştirilen her türlü işlemi engelliyor. . Fidye yazılımının diğer biçimleri, kullanıcının fidyeyi ödememesi halinde, kullanıcının yetişkinlere yönelik web sitelerindeki faaliyetleri gibi kullanıcı hakkındaki hoş olmayan bilgileri kamuya ifşa etme tehdidinde bulunacaktır.

Fidye yazılımı bulaşmaları nasıl önlenir

Kuruluşlar genellikle yedekleri güncelleyerek saldırıları azaltabilir. Ayrıca kuruluşlar, kullanıcıları tehditler konusunda eğitmeli, gerektiğinde yazılımlara yama yapmalı ve ortak güvenlik uygulamaları oluşturmalıdır. Ancak bazı Fidye Yazılımı türlerinin engellenmesinin çok zor olduğu düşünülür ve bu nedenle birçok kişi ve kuruluş haksız yere para kaybetmek zorunda kalır.

Hileli güvenlik yazılımı

Hileli güvenlik yazılımı genellikle Fidye Yazılımı ve Scareware'in bir biçimi olarak tanımlanır. Bu yazılım, kullanıcıları bilgisayar sistemlerinde güvenlik sorunları olduğunu düşünmeye yönlendiriyor ve sorunu çözmek için sahte güvenlik yazılımı satın almalarını öneriyor. Aslında sahte yazılımlar güvenlik özellikleri sağlamak yerine genellikle sisteme daha fazla kötü amaçlı yazılım yükler.

Rogue güvenlik yazılımı nasıl engellenir?

Diğer kötü amaçlı yazılımların çoğunda olduğu gibi, bir güvenlik duvarı yükleyerek veya Kimlik Avı gibi önleme yöntemlerini kullanarak sahte güvenlik yazılımlarını engelleyebilirsiniz.

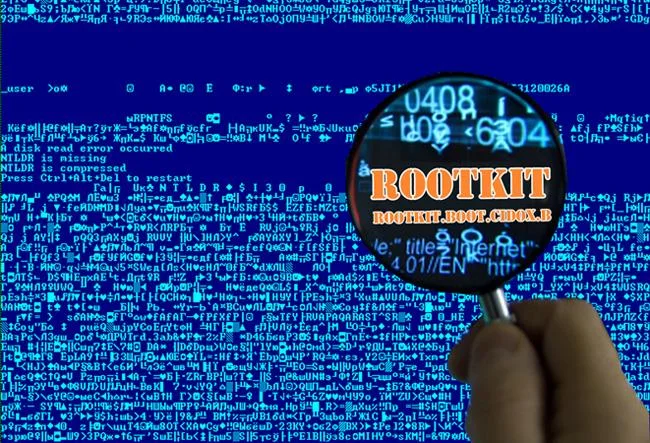

Rootkit'ler

Rootkit'ler en tehlikeli kötü amaçlı yazılım türlerinden biridir çünkü saldırganların kullanıcının bilgisi olmadan sisteme yönetici düzeyinde erişim elde etmesine olanak tanırlar. Saldırganlar sisteme eriştikten sonra sistem üzerinde etkinlikleri kaydetmek, sistem ayarlarını değiştirmek, verilere erişmek ve diğer sistemlere saldırmak dahil her şeyi yapabilirler. Stuxnet ve Flame gibi ünlü saldırılar rootkit'lerin iki önemli örneğidir.

![Kaç çeşit kötü amaçlı yazılım biliyorsunuz ve bunları nasıl önleyeceğinizi biliyor musunuz? Kaç çeşit kötü amaçlı yazılım biliyorsunuz ve bunları nasıl önleyeceğinizi biliyor musunuz?]()

Önleme

Rootkit'leri önlemenin yolu yukarıdaki kötü amaçlı yazılım türlerine benzer. Ancak dikkat edilmesi gereken bir husus, bir rootkit'in sisteme bulaşması durumunda kullanıcıların bunu tespit edip kaldırmasının çok zor olmasıdır. Çoğu durumda, ondan kurtulmak için sabit sürücüyü silmeniz ve sıfırdan başlamanız gerekir.

İstenmeyen e-posta

BT güvenliğinde Spam, istenmeyen e-postalardır. Spam genellikle gereksiz reklamları içerir, ancak aynı zamanda kullanıcının sistemine kötü amaçlı yazılım yükleyen bağlantılar veya ekler de içerebilir.

Nasıl önlenir

Çoğu e-posta çözümü veya hizmeti, istenmeyen posta önleme özelliklerini içerir. Bu yöntemleri kullanmak, spam iletilerin sistemde görünmesini önlemenin en iyi yöntemidir.

Casus yazılım

Casus yazılım, kullanıcılar hakkında onların bilgisi veya rızası olmadan bilgi toplayan yazılımdır. Örneğin, çerezlerin kullanıcıların web taramasını izlemesine olanak tanıyan web siteleri bir tür Casus Yazılım olarak kabul edilebilir. Diğer Casus Yazılım türleri kişisel veya ticari bilgileri çalabilir. Bazen devlet kurumları ve polis güçleri de bu casus yazılımı şüphelileri veya yabancı hükümetleri araştırmak için kullanır.

Önleme

Bilgisayarınıza casus yazılım önleme yazılımı veya casus yazılım önleme özellikleri de içeren virüsten koruma ve kötü amaçlı yazılımdan koruma paketleri yükleyebilirsiniz. Benzer şekilde siz de güvenlik duvarı kullanmalı ve sisteme yazılım yüklerken dikkatli olmalısınız.

Truva atı

Yunan mitolojisinde Yunan ordusundaki bazı savaşçılar Truva'nın dışında tahta bir atın içine saklanıp tüm birliklerini geri çekerler. Truvalılar bu atı ganimet sanarak şehre getirdiklerinde Yunan savaşçılar atın karnından dışarı çıkarak Yunanlıların Truva'ya saldırıp ele geçirmeleri için şehrin kapılarını açtılar. Bilgisayar güvenliğinde, Truva atı olarak da bilinen Truva atı, zararsız bir program gibi gizlenen ancak aslında kötü bir amaca hizmet eden kötü amaçlı bir yazılım parçasıdır. Örneğin, bir Truva atı ücretsiz bir oyun gibi görünebilir, ancak yüklendikten sonra sabit sürücünüzü yok edebilir, verileri çalabilir, kötü amaçlı yazılım arka kapıları yükleyebilir veya başka zararlı eylemler gerçekleştirebilir.

Nasıl önlenir

Diğer kötü amaçlı yazılım önleme yöntemlerine benzer.

Virüsler

İnsanlar bazen "virüs" ve "kötü amaçlı yazılım" kelimelerini birbirinin yerine kullanırlar, ancak virüs aslında belirli bir kötü amaçlı yazılım türüdür. Kötü amaçlı yazılımın virüs olarak kabul edilebilmesi için diğer programlara ve diğer sistemlere bulaşması gerekir. Virüsler ayrıca genellikle sistemleri botnet'lerde birleştirmek, spam göndermek, kredi kartı bilgilerini, şifreleri çalmak veya sistemleri kilitlemek gibi bulaştığı sistemlerde bazı istenmeyen faaliyetler gerçekleştirir.

![Kaç çeşit kötü amaçlı yazılım biliyorsunuz ve bunları nasıl önleyeceğinizi biliyor musunuz? Kaç çeşit kötü amaçlı yazılım biliyorsunuz ve bunları nasıl önleyeceğinizi biliyor musunuz?]()

- En korkunç 7 "kötü şöhretli" bilgisayar virüsü

Önlemenin yolu diğer kötü amaçlı yazılımlara benzer.

Solucan

Solucanlar virüslere benzer şekilde yaratılmışlardır çünkü kendi kendilerine yayılırlar ancak aradaki fark diğer programlara bulaşmamasıdır. Bunun yerine, bir makineden diğerine veya bir ağdan diğerine yayılan bağımsız bir kötü amaçlı yazılım parçasıdır. Sistemde virüslerle aynı türde hasara neden olabilir.

- Bilgisayar sistemlerindeki en korkunç "virüs solucanlarının" toplanması

![Kaç çeşit kötü amaçlı yazılım biliyorsunuz ve bunları nasıl önleyeceğinizi biliyor musunuz? Kaç çeşit kötü amaçlı yazılım biliyorsunuz ve bunları nasıl önleyeceğinizi biliyor musunuz?]()

Önleme

Virüsler gibi, Worms'un da bulaşmasını önlemenin en iyi yolu , virüsten koruma veya kötü amaçlı yazılımdan koruma yazılımı kullanmaktır . Diğer kötü amaçlı yazılım türlerine benzer şekilde, kullanıcılar e-posta bağlantılarına veya eklerine yalnızca içeriği gerçekten bildiklerinde tıklamalıdır.

LuckyTemplates'in yazıda bahsetmediği herhangi bir popüler Kötü Amaçlı Yazılım türü varsa aşağıya yorum yaparak görüşünüzü belirtebilirsiniz! LuckyTemplates bu makalenin size yararlı bilgiler sunacağını umuyor.