2018, küresel BT profesyonelleri için kafa karıştırıcı bir yıldı. Bilgi güvenliği profesyonellerinin yüzleşmek zorunda kaldığı, donanım düzeyiyle ilgili olsa bile birçok önemli güvenlik açığı bulunmaktadır. İşte 2018'in en büyük dört güvenlik açığı ve bunlarla nasıl başa çıkabileceğiniz.

Spectre ve Meltdown - 2018 boyunca güvenlik projelerine hakim olanlar

İlk olarak 4 Ocak 2018'de ortaya çıkan Spectre ve Meltdown güvenlik açıkları , uygulamaların çekirdek belleğini okumasına olanak tanıyor ve yılın ayları boyunca BT profesyonelleri için ciddi güvenlik sorunlarına neden oluyor. Sorun şu ki, bu çift, azaltılabilen ancak yazılım aracılığıyla yama yapılamayan donanım düzeyindeki güvenlik açıklarını temsil ediyor. Her ne kadar Intel işlemciler (2013'ten önce üretilen Atom çipleri ve Itanium serisi hariç) en savunmasız olanlar olsa da, AMD işlemciler, OpenPOWER ve Arm tasarımlarını temel alan diğer CPU'lar için de mikrokod yamaları gereklidir. Bazı yazılım çözümleri de uygulanabilir, ancak bunlar genellikle satıcıların programlarını korumalar mevcut olacak şekilde yeniden derlemelerini gerektirir.

Bu güvenlik açıklarının varlığının açığa çıkması, biraz tümdengelimli hile gerektiren yan kanal saldırılarına olan ilginin yeniden canlanmasına yol açtı. Aylar sonra BranchScope güvenlik açığı da ortaya çıktı. Bu keşfin arkasındaki araştırmacılar, BranchScope'un SGX güvenli alanı tarafından korunması gereken verileri okuma ve ASLR'yi yenme yeteneği sağladığını gösterdi.

Özetle, ilk açıklamalar olan Spectre-NG, Spectre 1.2 ve SpectreRSB ile birlikte, SgxPectre gibi diğer ilgili güvenlik açıklarına ek olarak Spectre güvenlik açığının toplam sekiz çeşidi keşfedildi.

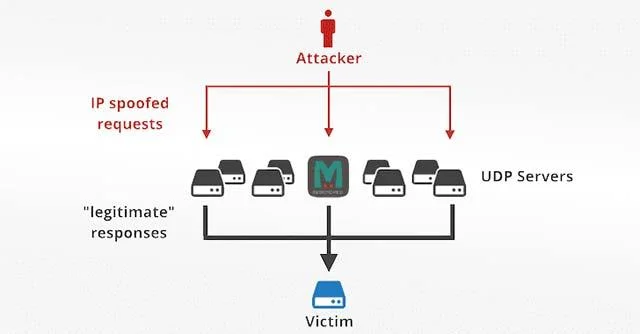

Memcached ile rekor kıran DDoS saldırıları

![2018'in en büyük güvenlik açıkları 2018'in en büyük güvenlik açıkları]()

2018 yılında bilgisayar korsanları memcached'deki güvenlik açıklarını kullanarak DDoS saldırıları düzenleyerek 1,7 Tbps yüksekliğe ulaştı. Saldırı, bir sunucunun kendi IP adresini taklit etmesi (saldırı hedefinin adresini kaynak adresi olarak belirlemesi) ve başka bir ana bilgisayar tarafından yanıtlanan 15 baytlık bir istek paketi göndermesi ile başlatılır. 134KB ila 750KB. İstek ve yanıt arasındaki boyut farkı 51.200 kattan fazla, bu da bu saldırıyı özellikle güçlü kılıyor!

Kavram kanıtı - saldırılara kolayca uyarlanabilen bir kod türü, bu durumla başa çıkmak için çeşitli araştırmacılar tarafından başlatıldı; aralarında "Memcrashing.py" de var ve Shodan arama motoruyla entegre çalışarak, bir saldırının gerçekleştiği savunmasız sunucuları buluyor. saldırı başlatılabilir.

Neyse ki memcached DDoS saldırıları önlenebilir ancak memcached kullanıcılarının da sistemlerinin kötüye kullanılmasını önlemek için varsayılan ayarları değiştirmesi gerekir. Sisteminizde UDP kullanılmıyorsa -U 0 anahtarı ile bu özelliği devre dışı bırakabilirsiniz, aksi halde -listen 127.0.0.1 anahtarı ile localhost'a erişimi sınırlandırmanız da tavsiye edilir.

Drupal CMS güvenlik açığı, saldırganların web sitenizi kontrol etmesine olanak tanır

![2018'in en büyük güvenlik açıkları 2018'in en büyük güvenlik açıkları]()

Drupal'ın 1,1 milyon sitesi için acil durum yamalarının Mart ayı sonuna kadar yayınlanması gerekiyordu. Güvenlik açığı, PHP'nin URL parametrelerindeki dizileri işleme biçimi ile karma işlevlerinin kullanımı arasındaki çelişkiyle ilgilidir. Anahtarların özel anahtarları belirtmek için kullanılması genellikle fazladan hesaplamaya neden olur ve bu da saldırganların kodu keyfi olarak "enjekte etmesine" olanak tanır. Saldırıya Paragon girişiminden Scott Arciszewski tarafından "Drupalgeddon 2: Electric Hashaloo" adı verildi.

Nisan ayında, bu güvenlik açığıyla ilgili sorunlar, uzaktan kod yürütme güvenlik açığına neden olabilecek # sembolünü kaldırmak için GET parametrelerinin URL'lerini işleme yeteneğini hedefleyerek ikinci kez yamalandı.

Güvenlik açığı kamuya açıklanmış olmasına rağmen 115.000'den fazla Drupal sitesi etkilendi ve birçok botnet, kötü amaçlı şifreleme yazılımı dağıtmak için güvenlik açığından aktif olarak yararlandı.

BGP saldırıları DNS sunucularının adres çalmasını engeller

![2018'in en büyük güvenlik açıkları 2018'in en büyük güvenlik açıkları]()

İnternetteki iki sistem arasındaki en verimli yolu belirlemek için kullanılan "araç" olan Sınır Ağ Geçidi Protokolü'nün (BGP), protokolün büyük ölçüde kötü amaçlı ağ sorunları kapsamlı bir şekilde ele alınmadan önce tasarlanması nedeniyle gelecekte kötü niyetli aktörlerin hedefi haline geleceği tahmin ediliyor. . BGP rotaları için merkezi bir otorite yoktur ve rotalar ISP düzeyinde kabul edilir, bu da onu tipik kurumsal ölçekli dağıtım modellerinin ve aynı zamanda kullanıcının erişemeyeceği bir yere koyar.

Nisan ayında, AWS'nin DNS hizmeti bileşeni olan Amazon Route 53'e karşı bir BGP saldırısı gerçekleştirildi . Oracle'ın İnternet İstihbarat ekibine göre saldırı, eNet (AS10297) tarafından Columbus, Ohio, ABD'de işletilen bir tesiste bulunan donanımdan kaynaklandı. Saldırganlar, MyEtherWallet.com'un isteklerini, mevcut çerezleri okuyarak hesap bilgilerini kopyalamak için kimlik avı web sitesini kullanan Rusya'daki bir sunucuya yönlendirdi. Bilgisayar korsanları bu saldırıdan yaklaşık 160.000 dolara eşdeğer 215 Ether kazandı.

BGP bazı durumlarda devlet aktörleri tarafından da suistimal edilmiştir. Kasım 2018'de raporlar, İran'daki birçok kuruluşun ülkeye Telegram trafiğini engellemek amacıyla BGP saldırılarını kullandığını gösterdi. Ek olarak Çin, Kuzey Amerika, Avrupa ve Asya'daki varlık noktaları üzerinden BGP saldırıları kullanmakla da suçlanıyor.

BGP'yi bu saldırılara karşı korumaya yönelik çalışmalar, Kaynak kullanarak "BGP rota menşei kimlik doğrulaması (BGP Route Origin Validation)" gerçekleştirmeyi amaçlayan Güvenli Alanlar Arası Yönlendirme (SIDR) ortaklığında NIST ve DHS Bilim ve Teknoloji Direktörlüğü tarafından yürütülüyor. Açık Anahtar Altyapısı.

Daha fazla gör: