Uç nokta güvenliği hızla büyüyen bir güvenlik türüdür. Günümüzde kurumlar ve kuruluşlar, kötü amaçlı yazılımları ve izinsiz girişlerin yanı sıra diğer potansiyel güvenlik risklerini ortadan kaldırmak için ağlarındaki bilgisayarların, sunucuların ve telefonların kontrolünü koordine etmenin yollarını sürekli olarak teşvik etmektedir .

Uç nokta güvenliğinin birçok açıdan bilgi teknolojisinin (BT) şafağında ortaya çıkan, ancak daha hızlı bir şekilde son derece hızlı bir şekilde büyüyen bilgisayar koruma biçimlerinin doğrudan soyundan geldiği söylenebilir. Bu güvenlik yönteminin son yıllarda elde ettiği başarılara baktığımızda rahatlıkla tanıyabiliriz. Güvenlik teknolojisi geliştiricileri artık uç nokta güvenliğini de önümüzdeki yıllarda istikrarlı bir gelir akışı sağlayabilecek önemli bir alan olarak görüyor.

Uç nokta güvenliği nedir?

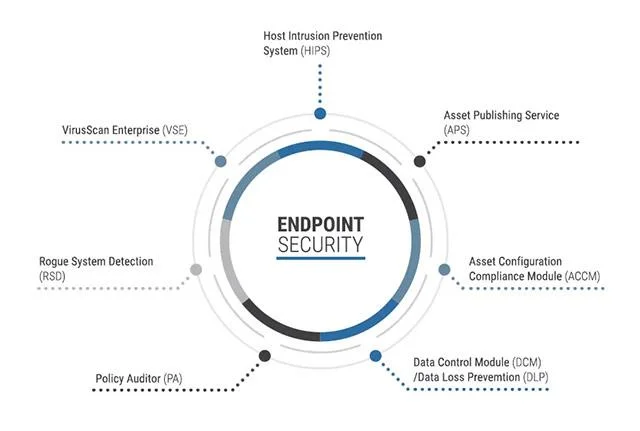

Biraz teorik olarak, uç nokta güvenliği, tüm ağın güvenliğini sağlamak için uç nokta cihazlarını (kişisel bilgisayarlar, telefonlar, tabletler ve diğer destek cihazları dahil) ve diğer ağ bağlantılarını güvende tutmaya odaklanan bir güvenlik yöntemidir. İlk bakışta bu, zaten bildiğimiz bilgisayarlardaki güvenlik duvarı ve anti-virüs yazılımı kavramlarından farklı görünmüyor ve aslında ortaya çıktığı ilk günlerde insanlar, güvenliğin yalnızca antivirüs yapmak için kullanılan bir pazarlama terimi olduğundan şüphe ediyorlardı. virüs hizmetleri kulağa daha profesyonel, daha "uzmanlaşmış" bir şey gibi geliyor.

Ancak uç nokta güvenlik hizmetlerini basit ev bilgisayarı koruma süreçlerinden ayıran şey, uç nokta cihazlarındaki güvenlik araçlarının çoğunlukla işletmeler ve kuruluşlar ölçeğinde yönetilmesi ve kullanılmasıdır. Uç nokta güvenlik önlemleri iki katmanda çalışır: Uç nokta cihazlarında arka planda çalışan yazılım olan aracılar ve uç nokta sunucusunda bulunan aracıları izleyen ve kontrol eden merkezi bir uç nokta güvenlik yönetim sistemi vardır. Bu yönetim sisteminin tamamı BT personeli veya başka bir otomatik sistem veya her ikisi tarafından izlenebilir.

Bazen uç nokta koruması teriminin uç nokta güvenliği ile birbirinin yerine kullanıldığını duyacaksınız. Gartner, uç nokta koruma platformunu "uç nokta güvenliğini tek bir üründe birleştiren, anti-virüs, anti-spyware, kişisel yangın, uygulama kontrolü ve diğer ana bilgisayar izinsiz giriş önleme türleri (örn. davranışsal engelleme) gibi hizmetler sağlayan bir çözüm" olarak tanımlıyor. ve bu hizmetleri birleşik ve uyumlu bir çözüme bağlayacağız." Dolayısıyla, kesin olarak konuşursak, uç nokta koruması terimi, merkezi olarak yönetilmeyen güvenlik ürünlerini içerebilir, ancak bu güvenlik ürünleri aynı zamanda kurumsal düzeydeki müşterilere de pazarlanıp hedeflenmektedir. Ve evet, bazen güvenlik şirketleri antivirüs ürünlerini "uç nokta güvenliği" olarak da tanıtabilirler. Bu, kavramların değiş tokuş edildiği bir tür belirsiz pazarlamadır; bu nedenle, güvenlik hizmetlerini kullanması gereken biriyseniz dikkatli olun!

Uç nokta güvenliğindeki trendler

![2018'in uç nokta güvenliğinde en iyi 5 trendi 2018'in uç nokta güvenliğinde en iyi 5 trendi]()

Elbette tehditler sürekli olarak daha tehlikeli ve karmaşık bir yönde geliştikçe, uç nokta güvenlik önlemlerinin de gelişmesi gerekecek. 2018'de ve 2019'un ilk yarısında, uç nokta güvenlik hizmeti sağlayıcılarının aşağıdaki beş trende ayak uydurmak için ciddi şekilde çalışmaları gerekecek:

Makine öğrenimi ve yapay zeka (AI) . Tehditler arttıkça yaygınlaşıyor ve o kadar hızlı yayılıyor ki, zaten pasif olan önleme tedbirlerinin buna ayak uydurması daha da zorlaşıyor. Bu nedenle, artık uç nokta güvenliğinin noktadan noktaya güvenlik süreçlerinin çoğunun, trafiği denetlemek ve trafiği tanımlamak için makine öğrenimi ve yapay zeka ile birleştirilerek giderek daha fazla otomatikleştirilmesi gerekecek. bildirilir ve insan eli gerektirir. Örneğin, Microsoft'un uç nokta güvenlik hizmetlerinde makine öğrenimi yeteneklerinden halihazırda oldukça kapsamlı bir şekilde yararlanılıyor.

SaaS tabanlı uç nokta güvenliği. Geleneksel olarak, merkezi uç nokta güvenlik yönetim sistemleri genellikle tek bir sunucuda, hatta tek bir cihazda çalıştırılır ve kuruluşlar ve işletmeler için dağıtılır ve bunlardan sorumludur. Ancak bulut tabanlı veya SaaS hizmetlerine BT'nin kaçınılmaz bir parçası olarak giderek daha fazla güvenildiği gerçeği göz önüne alındığında, uç nokta güvenlik yönetiminin FireEye, Webroot, Carbon Black, Cybereason gibi ünlü satıcılarla bir hizmet olarak sunulabileceğini görebiliriz. Morphick. Şirketler belirli şekillerde (makine öğrenimine doğrudan geçişin aksine), uç nokta güvenliğini yönetme sorumluluğunu iç personeline devretmektedir veya başka bir deyişle, iç çalışanların uç nokta güvenlik yönetim sistemine müdahalesini sınırlamaya çalışmaktadırlar. , bu yüzden güvenlik satıcılarına ihtiyaç duyuyorlar ve elbette birçok SaaS hizmeti de trend oluyor. Yukarıda belirtildiği gibi hizmetlerine makine öğrenimi ve yapay zeka uygulayın. Sonuç, her pazar segmentindeki güvenlik yönetimi hizmet sağlayıcılarının sayısında hızlı bir artış oldu.

Anonim saldırılara karşı koruma katmanı. Anonim saldırılar (tamamen sistem RAM'inde bulunan ve hiçbir zaman sabit sürücüye yazılmayan kötü amaçlı yazılımların neden olduğu ) endişe verici bir hızla büyüyen bir saldırı yöntemidir. Uç nokta güvenlik hizmeti sağlayıcıları da bu tür saldırılara karşı gerekli koruma katmanlarını sağlamak için acele ediyor. Mevcut araçlar sahte saldırıları ayırt edemeyebileceğinden ve bunları takip etmek yalnızca değerli BT kaynaklarını tüketeceğinden, bunu genellikle otomasyon ve makine öğrenimiyle birleştirmek gerekir. Bunlara bakıldığında bu, gelecekte her uçtan uca güvenlik hizmeti sağlayıcısının müşterilerine sunması gereken önemli bir özellik olacaktır.

IoT (Nesnelerin İnterneti) cihazlarını koruyucu bir kalkanın altına yerleştirin . Son birkaç yılda İnternet güvenliği söz konusu olduğunda en büyük hikayelerden biri, kameralar, sensörler, yönlendiriciler ve diğerleri gibi pek çok farklı cihazdan gelen milyarlarca internet bağlantısının herhangi bir koruma olmadan sessizce işinizi yapmasıdır. bu orada olmalı. Basit bir örnek, üniversite öğrencilerinin rakiplerin sunucularına DDoS saldırıları başlatmak için binlerce kapalı devre kameranın kontrolünü ele geçirerek oluşturduğu bir cihaz olan Mirai botnet'ten alınabilir. . Yönetilmesi zor, ayrı işletim sistemlerini çalıştıran birçok IoT cihazı olmasına rağmen bunların çoğunluğu Linux , iOS , Android ve hatta Windows'un çeşitleri gibi popüler platformlarda çalışıyor ve uç nokta yönetimi satıcıları, üzerinde çalışabilen yazılımlar geliştirmeye başlıyor. Bu cihazlar gerekli korumaları oluşturmak için kullanılır.

Karmaşıklığı azaltın ve proaktifliği artırın

Pazar segmenti yavaş yavaş şekillenip büyümeye başladıkça, birçok uç nokta güvenlik sağlayıcısı, her biri farklı bir saldırı türünü, saldırıyı veya belirli bir güvenlik açığı türünü hedefleyen bir dizi özel güvenlik aracı sundu. Sonuç olarak, şirketlerin her uç nokta cihazında çalışan yedi farklı güvenlik yazılımı parçası bulunur ve daha da önemlisi bunların hepsinin ayrı ayrı yönetilmesi gerekir. Uçtan uca güvenlik şirketleri, hizmetlerini birleşik, kusursuz modellerde birleştirmeyi hedefliyor.

Peki kısaca gelecekte ne yapmamız gerekiyor? ESG Research, karşılaştıkları en büyük uç nokta güvenliği sorunları hakkında siber güvenlik ve BT uzmanlarına anket yaptı. Yanlış alarmlara ve otomasyon eksikliğine ek olarak, ankete katılanların çoğu, sonlandırma prosedürleri, dosya silme ve görüntü kurtarma sistemi de dahil olmak üzere entegre bir olağanüstü durum kurtarma yeteneği arzusunu dile getirdi... tüm bunlar, BT personelinin güvenliği ihlal edilmiş sistemleri yeniden oluşturma ihtiyacını sınırlamasına yardımcı olacak . Umarım hizmet sağlayıcılar bu gerçek görüşleri dinleyebilirler.

Uç nokta güvenlik yazılımı ve araçları.

![2018'in uç nokta güvenliğinde en iyi 5 trendi 2018'in uç nokta güvenliğinde en iyi 5 trendi]()

Uç nokta güvenlik hizmeti sağlayıcılarına genel bir bakış için Gartner'ın 2017 Müşterilerin Seçimi Güvenlik Uygulamaları Ödüllerine başvurabilirsiniz. Microsoft ve Symantec gibi tanıdık isimlerin yanı sıra Cylance, CrowdStrike ve Carbon Black gibi diğer uzman şirketleri de bulacaksınız. Gartner ayrıca uç nokta güvenlik yazılımları arasında karşılaştırma yapabilmeniz için bağlantılar da sağlar.

Aşağıda tüketiciler tarafından 2017 yılında seçilen mükemmel uç nokta güvenlik hizmetlerinin bir listesi bulunmaktadır:

- Digital Guardian: Guardian Tehdit Farkındalık Veri Koruma Platformu, karmaşık tehditlerle mücadele çabalarının ön sıralarında yer alıyor ve şirket içinde kolayca devreye alınabilen veya son derece iyi optimizasyon ve otomasyon yetenekleriyle destekleyici bir danışmanlık hizmeti olarak kullanılabilen bir uç nokta güvenlik hizmeti sağlıyor.

- enSilo: enSilo platformu, geleneksel uç nokta güvenlik yöntemlerinin yanı sıra bir saldırı sonrasında ek koruma sağlama olanağı da sunar. Ayrıca tehditleri "tuzağa düşürebilir", onları yerinde tutabilir ve uzmanlar analiz edip araştırıncaya kadar onları zararsız hale getirebilir.

- Minerva : Minerva'nın Kaçış Önleme platformu yeni kötü amaçlı yazılım türlerini tanımlamayı amaçlamaktadır. Buradaki fikir, normal tehditlerin çoğunun geleneksel antivirüs yazılımı tarafından durdurulacağı ve Minerva'nın uzak tehditleri önlemeye ve tespit etmeye çalışacağıdır.

- Promisec: Kuruluşların potansiyel tehditleri tespit etme ve tehditlere uygun yanıt vermenin yanı sıra işlerinde her gün ortaya çıkan birçok sorunu yönetme konusunda yardıma ihtiyaçları olabilir. Promisec bu yardımı sağlayabilir. Uç noktaları, kolayca ve esnek bir şekilde yönetilebilen, tam otomatik, titizlikle korunan bir platforma getirin.

Daha fazla gör: