Siber Güvenlik, bilgisayarları, sunucuları, mobil cihazları, elektronik sistemleri, ağları ve verileri kötü niyetli saldırılara karşı koruma eylemidir. Siber güvenlik, teknolojinin veya elektronik bilgilerin güvenliğinin sağlanması olarak da bilinmektedir. Bu ifade, işten bilgisayar kullanımına kadar her şey için geçerlidir ve birçok ortak kategoriye ayrılabilir.

- Ağ Güvenliği, bilgisayar ağlarının hedefli saldırılar veya zararlı kötü amaçlı yazılımlar gibi davetsiz misafirlere karşı korunmasını tanımlayan bir terimdir.

- Uygulama Güvenliği, yazılım veya cihazların dış tehditlerden korunmasına odaklanır. Düşük güvenlikli bir uygulama veri güvenliği riskini artırır. Uygulama güvenliğinin sağlanması ilk adımlardan itibaren uygulanmalıdır.

- Bilgi Güvenliği , depolama ve dönüştürme de dahil olmak üzere verilerin güvenliğini ve gizliliğini korumaktır.

- Operasyonel Güvenlik, veri varlıklarını ele almaya ve korumaya yönelik süreçleri ve işleme kararlarını içerir. Kullanıcının ağ erişim hakları, bu izin bölgesi içerisinde verilerin nerede ve nasıl saklanacağını veya paylaşılacağını belirleme yöntemleri.

- Felaket kurtarma ve iş sürekliliği, işletmelerin bir siber güvenlik olayına veya veri kaybıyla ya da çalışamamayla sonuçlanan herhangi bir olaya nasıl tepki vereceğinin tanımıdır. Felaket sonrası kurtarma politikaları, işletmelerin bilgi kaynaklarını ve operasyonlarını geri yüklemesine ve olay meydana gelmeden önceki çalışma yörüngesine dönmesine yardımcı olur. İş sürekliliği, bir işletmenin belirli kaynaklar olmadan faaliyet göstermeye çalıştığında yapması gereken plandır.

- Son Kullanıcı Eğitimi, siber güvenliğin en öngörülemeyen unsuru olan insanları ele alır. Herkes, güvenlik adımlarını takip etmeyerek yanlışlıkla bir bilgisayar sistemine virüs bulaştırabilir. Kullanıcılara şüpheli ekler içeren e-postaların nasıl silineceğini veya kaynağı bilinmeyen USB sürücülerinin nasıl takılmayacağını göstermek, tüm kuruluşlar ve bireyler için siber güvenliğin sağlanmasına yardımcı olan birçok önemli dersten biridir.

Siber güvenlik tehditlerinin ölçeği

Küresel siber güvenlik tehditleri her yıl daha fazla veri ihlaliyle birlikte hızla büyümeye devam ediyor. RiskBased Security'nin raporu, 2019'un ilk 9 ayında 7,9 milyar kayıtlı veri ihlali yaşandığını gösteriyor. Bu sayı 2018 yılının aynı dönemine göre iki kattan fazla (%112) bulunuyor.

Sağlık, perakende ve kamu kuruluşları ihlallere en çok maruz kalan sektörler olup, en karmaşık suçlular bu sektörlere saldırıyor. Suçluları cezbetmelerinin nedeni, finansal ve tıbbi verilerin casusluk veya müşteri saldırıları amacıyla çevrimiçi olarak kolayca toplanabilmesidir.

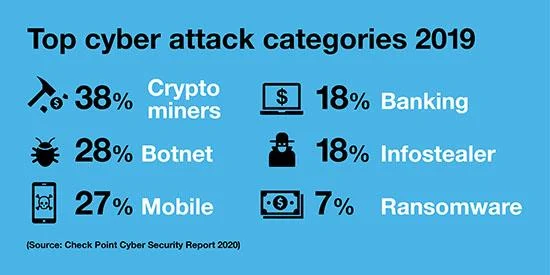

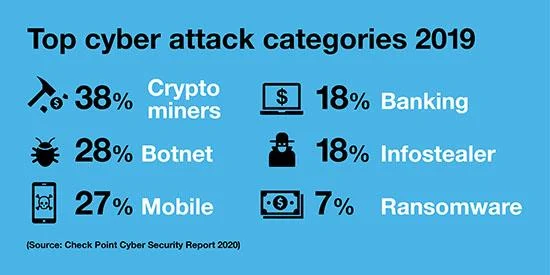

2019'un en önemli siber hedefleri (sanal para birimi, botnet, mobil, bankacılık, bilgi, fidye)

Siber güvenlik tehditlerinin boyutu arttığı için, International Data Corporation, 2022 yılına kadar tüm dünyanın ihlalleri çözmek için büyük miktarlarda parayla karşı karşıya kalacağını öngörüyor: 133,7 milyar ABD doları. Dünyanın dört bir yanındaki hükümetler, işletmelerin en etkili siber güvenlik sistemini oluşturmasına yardımcı olmaya çalışıyor.

Siber güvenlik tehditleri

Siber güvenlik tehditleri üç ana bileşenden gelir:

- Siber suç : Mali bir hedefi olan veya bir sistemi (bazen her ikisini birden) çökertmek isteyen bireyleri veya suçlu gruplarını içerir.

- Siber saldırı : genellikle siyasi saiklerle ilişkilidir.

- Siber terörizm : Amaç genellikle elektronik sistemlere zarar vermek ve paniğe ve korkuya neden olmaktır.

Aşağıda ağ güvenliğini tehdit edebilecek yöntemler yer almaktadır:

Kötü amaçlı yazılım - Kötü amaçlı yazılım

Kötü amaçlı yazılım en yaygın tehditlerden biridir. Bir kullanıcının makinesini engellemek veya yok etmek için siber suçlular tarafından oluşturulan bir yazılımdır. Kötü amaçlı yazılımlar genellikle e-posta ekleri veya "güvenli görünen" yazılımlar olarak dağıtılır. Kötü amaçlı yazılımlar, suçlular tarafından siber saldırılar oluşturmayı amaçlayan parasal veya siyasi amaçlarla kullanılır.

![Ağ güvenliği nedir? Ağ güvenliği nedir?]()

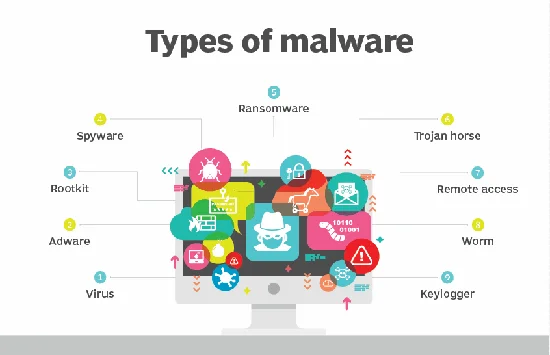

Kötü Amaçlı Yazılım Türleri

Bazı farklı Kötü Amaçlı Yazılım türleri şunları içerir:

- Virüs : Temiz dosyalara yapışan ve tüm bilgisayar sistemine yayılan, dosyaların kötü amaçlı kod içermesine neden olan, kendi kendini kopyalayan bir program.

- Truva atları : Güvenli yazılım görünümüne bürünen bir tür kötü amaçlı yazılımdır. Siber suçlular, kullanıcıları kandırarak sistemlerine Truva atları enjekte etmelerini ve ardından verileri yok edip toplamalarını sağlar.

- Casus yazılım : Kullanıcının bilgisayar etkinliklerini gizlice kaydeden bir programdır. Siber suçlular, bilgisayarlara virüs veya truva atı enjekte etmek için bu bilgilerden yararlanabilir.

- Fidye yazılımı : Bu, kullanıcıların dosyalarını veya verilerini kilitleyen ve kilidini açmak için fidye ödemelerini gerektiren bir yazılımdır.

- Reklam Yazılımı : Kötü amaçlı yazılım dağıtmak için kullanılan reklam yazılımı.

- Botnet'ler : Bilgisayar korsanlarının kullanıcının izni olmadan çevrimiçi çalışmak için kullandığı, kötü amaçlı yazılım bulaşmış bilgisayar ağları.

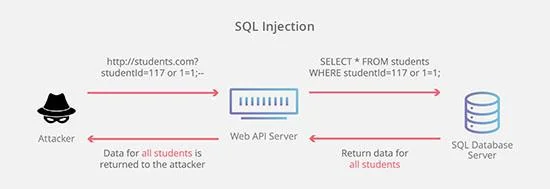

SQL Enjeksiyonu

SQL Injection, saldırganların veritabanındaki verileri kontrol etmesine ve çalmasına olanak tanır. Bilgisayar korsanları, uygulama verilerine dayalı güvenlik açıklarından yararlanarak, SQL ifadeleri aracılığıyla sisteme kötü amaçlı kodlar yerleştirir. Veritabanında yer alan hassas bilgilere bu şekilde erişebilirler.

![Ağ güvenliği nedir? Ağ güvenliği nedir?]()

Veritabanı saldırısı

Kimlik sahtekarlığı saldırısı

Kimlik avı saldırısı, suçluların saygın şirketlerden müşterilerden hassas bilgiler sağlamalarını isteyen sahte e-postalar gönderdikleri bir yöntemdir. Kimlik avı saldırıları genellikle banka kartı verilerini veya diğer kişisel bilgileri kandırmak için kullanılır.

![Ağ güvenliği nedir? Ağ güvenliği nedir?]()

Kimlik sahtekarlığı saldırısı

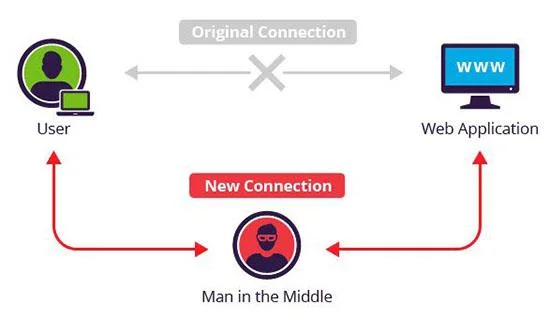

Arada saldırı

Ortadaki adam saldırıları, veri çalmak amacıyla iki kişi arasındaki iletişimi engelleyen suçlardır. Örneğin, güvenli olmayan bir Wi-Fi ağında, bir saldırgan, ağdaki iki cihaz arasında iletilen verileri çalabilir.

![Ağ güvenliği nedir? Ağ güvenliği nedir?]()

Arada saldırı

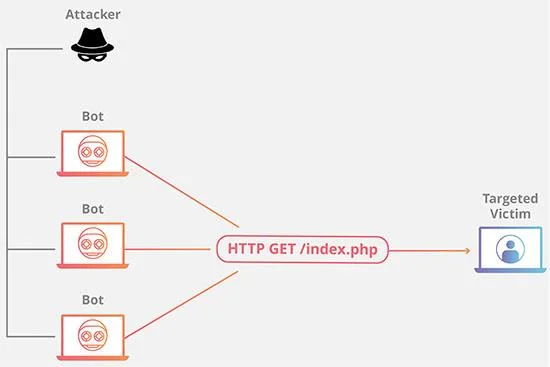

Hizmeti engelleme saldırısı

Hizmet reddi saldırıları, ağları ve sunucuları yoğun trafikle doldurarak bir bilgisayar sisteminin meşru istekleri yerine getirmesini engeller. Bu, sistemi kullanılamaz hale getirerek kuruluşun kritik işlevleri yerine getirmesini engeller.

![Ağ güvenliği nedir? Ağ güvenliği nedir?]()

Hizmeti engelleme saldırısı

Son kullanıcıları koruyun

Son kullanıcı koruması veya uç nokta güvenliği, siber güvenliğin önemli bir yönüdür. Sonuçta, bir siber güvenlik tehdidi yalnızca bir kişinin (son kullanıcı) yanlışlıkla cihazına kötü amaçlı yazılım veya diğer kötü amaçlı kod biçimlerini indirmesi durumunda ortaya çıkabilir.

Peki siber güvenlik yöntemleri kullanıcıları ve sistemleri nasıl koruyor? Öncelikle siber güvenlik, e-postaları, dosyaları ve diğer önemli verileri şifrelemek için şifreleme protokollerine dayanır. Sadece iletim sırasında bilgiyi korumakla kalmaz, aynı zamanda kaybolmasını veya çalınmasını da önler.

![Ağ güvenliği nedir? Ağ güvenliği nedir?]()

Güvenlik koruma yazılımı genellikle etkili bir şekilde çalışır

Ayrıca, kullanıcı koruma yazılımı düzenli olarak bilgisayarları kötü amaçlı kodlara karşı tarar, bu kodları yalıtır ve sistemden siler. Bu programlar aynı zamanda Ana Önyükleme Kaydı'nda ( MBR ) gizlenen kötü amaçlı kodları tanımlayıp kaldırabilir ve bilgisayarın sabit sürücüsündeki verileri şifrelemek veya silmek için tasarlanmıştır.

Elektronik güvenlik protokolleri aktif kötü amaçlı yazılımların tespit edilmesine odaklanır. Bir programın davranışını ve kendiliğindenliğini analiz ederler ve onu virüslere veya Truva atlarına karşı manipüle ederek her saldırıda deforme ederler. Güvenlik yazılımı ayrıca, davranışı analiz etmek ve kötü amaçlı kodu daha hızlı tespit etmek için bunları kullanıcının ağından ayrı bir sanal balonun içine iterek potansiyel olarak kötü amaçlı programları sınırlayabilir.

Sadece bu da değil, güvenlik programları aynı zamanda yeni profesyonel ağ güvenliği bariyerleri de geliştirerek yeni tehditlerin belirlenmesine ve bunlarla mücadele etmek için daha fazla yol yaratılmasına yardımcı olur. En güvenli ağ sistemine sahip olmak için kullanıcıların bunları nasıl kullanacakları konusunda eğitilmesi gerekir. Daha da önemlisi, yeni uygulama sürümlerini düzenli olarak güncellemek, kullanıcıların kendilerini en son siber güvenlik tehditlerinden nasıl koruduklarını gösterir.

Siber saldırılardan korunma yöntemleri

İşletmeler ve bireyler kendilerini sanal dünyadan gelen tehditlere karşı nasıl koruyacaklarını bilmelidir. Aşağıda en etkili yöntemlerin bir derlemesi bulunmaktadır:

- Uygulamaları ve işletim sistemlerini düzenli olarak güncelleyin : bu, en son güvenlik açıklarından kaçınmanıza yardımcı olur.

- Anti-virüs yazılımı kullanın : Bu güvenlik çözümü, tehditleri hızlı bir şekilde tespit etmenize ve yok etmenize yardımcı olacaktır. Ancak her zaman en üst düzeyde korunmak için yeni sürümü düzenli olarak güncellemeyi unutmayın.

- Güçlü şifreler kullanın : Şifrenizin kolayca tahmin edilemeyeceğinden emin olun.

- Bilinmeyen kaynaklardan gelen e-postaları açmayın : Bu, kötü amaçlı yazılımların bilgisayarınıza sızmasının en kolay yoludur.

- Kaynağı bilinmeyen e-postalardan veya web sitelerinden gelen bağlantılara tıklamayın : nedenleri yukarıdakilerle aynıdır.

- Halka açık yerlerde güvenli olmayan Wi-Fi kullanmaktan kaçının : güvenli olmayan bir ağ, ortadaki adam saldırılarına karşı çok savunmasızdır.