Katmanlı güvenlik, bilgisayar ve ağ güvenliğinde yaygın olarak kabul edilen bir prensiptir. Bu prensibin temel dayanağı, kaynakları ve verileri çeşitli saldırıların yanı sıra tehditlere karşı korumak için birden fazla savunma katmanına ihtiyaç duyulmasıdır. Tek bir ürünün veya teknolojinin olası her tehdide karşı savunma yapması imkansız olmakla kalmaz, aynı zamanda birden fazla savunma hattına sahip olmak, bir ürünün savunma dışında mevcut tehditleri atlatan davetsiz misafirleri "yakalamasına" da olanak tanır.

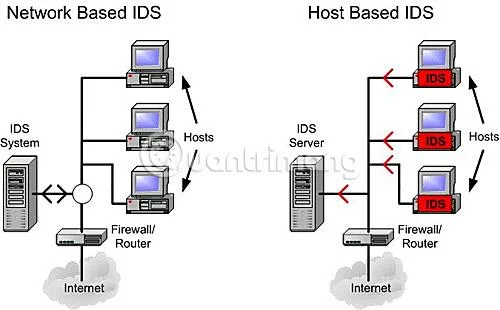

Birçok uygulama ve cihaz, antivirüs yazılımı , güvenlik duvarları, IDS (Saldırı Tespit Sistemleri ) vb. gibi farklı güvenlik katmanları için kullanılabilir. Her türün kendi işlevi vardır, biraz farklı yetenekleri vardır ve sistemi çeşitli tehditlerden koruma kapasitesine sahiptir. farklı saldırılar.

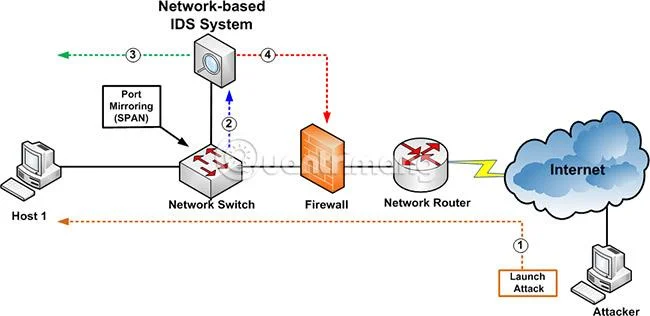

Yeni teknolojilerden biri IPS veya Saldırı Önleme Sistemidir. IPS, bir IDS'yi güvenlik duvarıyla birleştirmeye benzer . Tipik bir IDS, şüpheli trafiği günlüğe kaydeder veya kullanıcıları uyarır, ancak nasıl yanıt verileceği kullanıcıya bağlıdır. IPS'nin ağ trafiğini karşılaştırmaya yönelik politikaları ve kuralları vardır. Herhangi bir trafiğin bu politikaları ve kuralları ihlal etmesi durumunda IPS, yalnızca kullanıcıyı uyarmak yerine yanıt verecek şekilde yapılandırılabilir. Tipik tepkiler, bilgisayarı veya ağı proaktif olarak korumak için kaynak IP adresinden gelen tüm trafiği engellemek veya o bağlantı noktasına gelen trafiği engellemek olabilir .

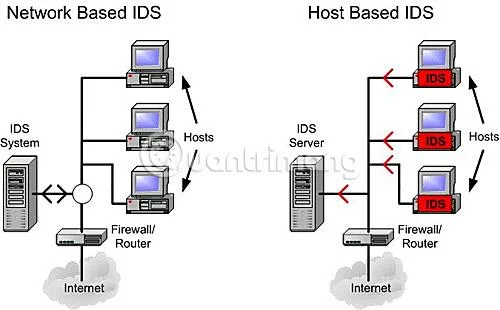

Ağ tabanlı saldırı önleme sistemleri (NIPS) ve ana bilgisayar tabanlı saldırı önleme sistemleri (HIPS) vardır. Özellikle büyük kurumsal ortamlarda HIPS'i dağıtmak daha pahalı olsa da, mümkün olduğunda sunucu tabanlı güvenlik önerilir.

Ağlar için ana bilgisayar tabanlı izinsiz giriş önleme çözümü (HIPS)

![Ana bilgisayar tabanlı izinsiz giriş önleme Ana bilgisayar tabanlı izinsiz giriş önleme]()

- İmzalara güvenmeyin : İmzalar veya bilinen tehditlerin karakteristik özellikleri, antivirüs ve izinsiz giriş tespit (IDS) yazılımlarının kullandığı ana araçlardan biridir. İmzalar, bir tehdit gerçekten var olana kadar geliştirilemez ve imza oluşturulmadan önce kullanıcının saldırıya uğraması muhtemeldir. Ana bilgisayar tabanlı izinsiz giriş önleme çözümü, "normal" ağ etkinliğinin temel çizgisini oluşturmak için imza tabanlı algılamayı anormallik algılamayla birleştirmeli ve ardından olağandışı görünen herhangi bir trafiğe yanıt vermelidir. Örneğin, bir bilgisayar hiçbir zaman FTP kullanmıyorsa ve aniden bir tehdit bilgisayardan bir FTP bağlantısı açmaya çalışırsa, HIPS bunu olağandışı etkinlik olarak algılayacaktır.

- Konfigürasyonla çalışma : Bazı HIPS çözümlerinin izleyebileceği ve koruyabileceği program veya işlemler sınırlı olabilir. Ticari olarak mevcut paketlerin yanı sıra kullanımda olan şirket içi özel uygulamaları da yönetebilecek bir HIPS bulmaya çalışmalısınız. Özel uygulamalar kullanmıyorsanız veya bunun ortamınız için önemli bir sorun olduğunu düşünmüyorsanız en azından HIPS çözümünüzün çalışan program ve işlemleri koruduğundan emin olun.

- İlkelerin oluşturulmasına izin verir : Çoğu HIPS çözümü, oldukça eksiksiz bir politika kümesiyle birlikte gelir ve satıcılar, tehditlere, yeni tehditlere veya saldırılara belirli yanıtlar sağlamak için sıklıkla güncellemeler yapar veya yeni politikalar yayınlar. Ancak satıcının açıklamadığı benzersiz bir tehdit olması durumunda veya yeni bir tehdidin ortaya çıkması ve bir politikaya ihtiyaç duymanız durumunda, satıcıdan önce sisteminizi korumak için kendi politikanızı oluşturma yeteneğine sahip olmanız önemlidir. Bir güncelleme yayınlamak için zamanı var. Kullandığınız ürünün yalnızca politika oluşturmaya izin verebileceğinden değil, aynı zamanda politika oluşturmanın anlaşılmasının da kolay olduğundan ve haftalarca süren eğitim veya uzman programlama becerileri gerektirmediğinden emin olmanız gerekir.

- Merkezi raporlama ve yönetim sağlar : Bireysel sunucular veya iş istasyonları için sunucu tabanlı korumadan bahsederken, HIPS ve NIPS çözümleri nispeten pahalıdır ve tek bir sıradan kullanıcının erişiminin dışındadır. Dolayısıyla, HIPS'ten bahsederken bile, muhtemelen HIPS'in bir ağdaki yüzlerce masaüstü ve sunucuya dağıtılması açısından bakmaya değer. Bireysel masaüstü düzeyinde korunmak harika olsa da, yüzlerce ayrı sistemi yönetmek veya toplu raporlar oluşturmaya çalışmak, iyi odaklanmış raporlama ve yönetim yeteneği olmadan neredeyse imkansızdır. Bir ürün seçerken, yeni politikaları tüm makinelere dağıtabilmeniz veya tüm makinelerden raporları tek bir yerde oluşturabilmeniz için merkezi raporlama ve yönetime sahip olduğundan emin olun.

Akılda tutulması gereken diğer şeyler

![Ana bilgisayar tabanlı izinsiz giriş önleme Ana bilgisayar tabanlı izinsiz giriş önleme]()

Aklınızda bulundurmanız gereken birkaç şey daha var. Öncelikle HIPS ve NIPS, güvenlik gibi karmaşık bir soruna basit bir çözüm değildir. Güvenlik duvarları ve antivirüs uygulamaları da dahil olmak üzere çok katmanlı sağlam bir savunma sistemine harika bir katkı olabilirler ancak mevcut teknolojilerin yerini alamazlar.

İkincisi, HIPS çözümünü uygulamak ilk başta biraz zor olabilir. Anormallik tabanlı algılamayı yapılandırmak, uygulamanın "normal" trafiğin ve anormal trafiğin ne olduğunu anlaması için genellikle çok fazla "yardım" gerektirir. Sistem için "normal" trafiği tanımlayan bir temel oluştururken bazı sorunlarla karşılaşabilirsiniz.

Sonuçta şirketler genellikle bir ürünü satın almaya, ürünün kendileri için yapabileceklerine göre karar verirler. Uygulamada bu, Yatırım Getirisi veya ROI (yatırım getirisi) temel alınarak ölçülür. Yani, yeni bir ürüne veya teknolojiye bir miktar para yatırırsanız, o ürün veya teknolojinin kendini amorti etmesi ne kadar sürer?

Ne yazık ki bilgisayar ve ağ güvenliği ürünleri çoğu zaman aynı değildir. Güvenlik ürünü veya teknolojisi tasarlandığı gibi çalışırsa ağ güvenli olacaktır ancak yatırım getirisini ölçecek bir "kâr" olmayacaktır. İşin olumsuz tarafına bakmalı ve o ürün veya teknoloji benimsenmezse şirketin ne kadar kaybedebileceğini düşünmek gerekir. Sunucuları yeniden inşa etmek, verileri geri yüklemek, teknik personelin bir saldırı sonrasında "temizlenmesi" için gereken zamanı ve kaynakları vb. sağlamak için ne kadar paraya ihtiyaç vardır? Bu güvenlik ürününü kullanmadan işletmenin, ürünü veya teknolojiyi satın alma maliyetinden çok daha fazla para kaybetmesi muhtemeldir.