Güvenlik, herhangi bir web sitesinin, özellikle de bir e-ticaret işleminin önemli bir yönüdür.

İnsanların ve şirketlerin neredeyse tamamen kaderin insafına kaldığı ve kimsenin içeriklerini hacklemeyeceğini veya web sitelerine kötü amaçlı yazılım yüklemeyeceğini umdukları bir dönem vardı.

Ancak bu artık geçmişte kaldı; çünkü sürekli bir tehdit oluşturan saldırıların sayısı ve sıklığı hızla artıyor. Bir web sitesi ne kadar başarılı olursa, saldırıya uğrama riski de o kadar yüksek olur.

Peki web sitesini korumanın yolları nelerdir ve web sitesinin kötü amaçlarla saldırıya uğraması veya değiştirilmesi olasılığını nasıl azaltabilirsiniz?

Ancak bunu öğrenmeden önce okuyucuların en temel güvenlik düzeyini anlaması gerekir; bu aynı zamanda birçok web sitesinin (güvenli sunucularda barındırılanlar bile) saldırıya uğradığı düzeydir.

Bir web sitesinin güvenliğinin sağlanması

İlk savunma hattı

Her ne kadar bazı şirketler hala kendi web sitelerini barındırma konusunda ısrar etse de, çoğu ticari web sitesi, web barındırma hizmetlerinin güvenli sunucularında bulunmaktadır .

Bir barındırma hizmeti sağlayıcısı seçerken , kullanıcının sistemin üzerinde çalıştığı işletim sistemini (Windows Server, Linux veya Unix) belirlemesi gerekir ve bu, gerekli güvenlik protokollerini belirler.

Yalnızca web sitesini yönetmekten sorumlu yöneticiler, web sitesindeki dosya yapısını değiştirebilir.

Yönetici hesap ayrıntılarını çok fazla kişinin bilmesi ve parolanın düzenli olarak değiştirilmemesi durumunda, yönetici tarafından kullanılan makinelerden yalnızca birine bir keylogger kuruluysa, oturum açma parolası açığa çıkacaktır.

Ancak dürüst olmak gerekirse, şifreleri notlara yazarak hatırlamak ofislerde çok yaygındır.

Bu şifrelerin güvenliğini sağlamak ilk "savunma hattıdır". Bu olmadan, yapılan her şey kötü adamlar tarafından kolayca geri alınabilir.

Dolayısıyla web sitesi güvenliği hakkında ilk olarak hatırlanması gereken iki ders var:

- Web sitesinin oluşturulduğu ağın iyi bir şekilde güvence altına alınması gerekir.

- Şifreleri yazıp görünür bir yere yerleştirerek güvenlik artırılamaz.

![Bir web sitesinin güvenliği nasıl değerlendirilir ve geliştirilir? Bir web sitesinin güvenliği nasıl değerlendirilir ve geliştirilir?]()

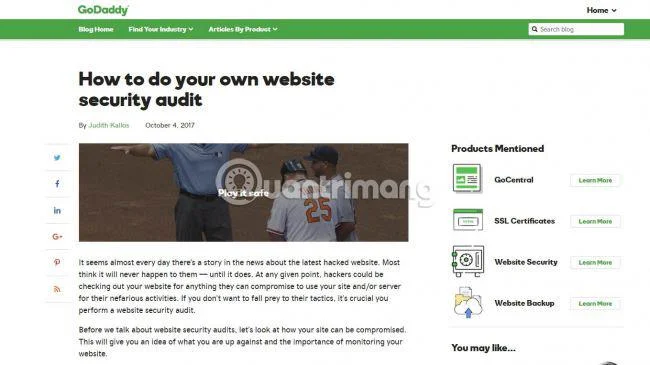

Güvenlik kontrolü

Bir web sitesinde güvenlik testi gerçekleştirmek, BT personelinin uygun yazılım araçlarını kullanarak gerçekleştirebileceği nispeten basit bir uygulamadır. Ek olarak, tam bir web sitesi taraması gerçekleştirmek ve dikkat edilmesi gereken potansiyel zayıflıkları tespit etmek için üçüncü bir tarafla sözleşme yapmak da mümkündür.

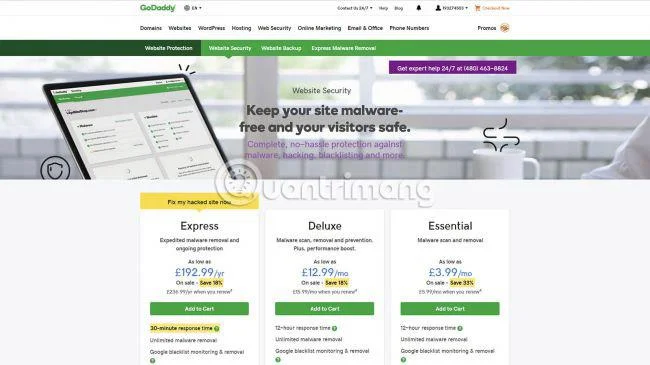

Bir web barındırma hizmeti kullanıyorsanız, sağlayıcınız web sitenizin en başından itibaren güvenli olmasını sağlamak için güvenlik araçları da önerebilir.

Ayrıca birçok satıcı, tehditlere hızla yanıt verme ve hizmet reddi saldırılarını azaltma sözü veren web sitesi güvenlik paketleri de sunuyor. Yalnızca küçük bir kişisel blogunuz olmadığı sürece bu doğru bir yatırımdır.

Bu hizmetlerin fiyatı, özellikle e-ticaret hizmetleri için bir web sitesinin herhangi bir süre boyunca kapalı kalması durumunda kaybedilen fahiş para miktarı göz önüne alındığında çok yüksek değildir.

Kullanılan yöntem ne olursa olsun, olası yeni tehditleri ortaya çıktıkça tespit etmek ve bunlarla hemen mücadele etmek için güvenlik taramalarının düzenli olarak yapılması önemlidir.

![Bir web sitesinin güvenliği nasıl değerlendirilir ve geliştirilir? Bir web sitesinin güvenliği nasıl değerlendirilir ve geliştirilir?]()

Genel endişeler

Web sitelerinin karşılaştığı en yaygın saldırı türleri şunlardır:

- Dağıtılmış Hizmet Reddi (DDoS) - Genellikle truva atlarının bulaştığı, web sitelerinde çalışan birçok uzak bilgisayar sürekli olarak istek gönderir ve sunucular isteklerin sayısını karşılayamaz.

- Kötü amaçlı yazılım bulaşması - Bir şekilde, kötü amaçlı kod içeren dosyalar, ziyaret eden herkese yüklenmek amacıyla web sitesine yerleştirilir.

- SQL enjeksiyonu - Kötü amaçlı kod bir forma veya girişe eklenir ve ardından sunucuda SQL Veritabanı tarafından yürütülür. Bu kod, müşteri verilerine erişime izin verebilir veya makineyi harici erişime açabilir.

- Kaba kuvvet - İşletim sistemindeki güvenlik açığı tekrarlanan saldırılara izin verir, bu da sıfırlamalara yol açarak bağlantı noktalarını bir sonraki saldırı için açar. Modern işletim sistemlerinin karmaşıklığı göz önüne alındığında, yeni güvenlik açıkları oldukça sık bulunur.

- Siteler arası komut dosyası oluşturma - Bu bilgisayar korsanlığı yöntemi, tarayıcıyı başka bir web sitesine yönlendirir veya ziyaretçinin bilgisi olmadan saldırıya uğramış web sitesindeki içeriği değiştirir.

- Sıfır gün saldırıları: Bunlar yenidir ve az bilinen zayıflıkları kullanan saldırıları önlemek zordur. Bir güvenlik açığının keşfedilmesi ile düzeltilmesi arasındaki süre önemlidir ve bir düzeltme bulunana kadar bazı sunucu özellikleri geçici olarak devre dışı bırakılabilir.

Tasarımdaki zayıflıklar

Birçok web sitesi aşağıdaki özelliklerle çalışırken aynı zamanda birçok güvenlik sorununun da kaynağıdır:

- Formlar - Sunucuya girişi işleyen herhangi bir şey, kötü amaçlı kod için potansiyel bir "güvenlik açığıdır" ve kullanıcı verilerini çıkarmak için kullanılabilir.

- Forumlar - Komut dosyaları yerleştirmek ve kullanıcıları kötü amaçlı yazılım yayan web sitelerine yönlendirmek, kullanıcı tarafından oluşturulan forumlardaki olası sorunlardan yalnızca birkaçıdır.

- Sosyal Giriş - Bir web sitesine giriş yapmak için Facebook veya Google hesabı kullanmak hızlı ve kolaydır, ancak bu aynı zamanda bu hesapların saldırıya uğramasının bir nedeni de olabilir.

- E-ticaret - Suçlular paranın kokusunu alır ve bilgisayar korsanları bir e-ticaret web sitesini hacklemek için daha fazla çaba harcar.

- Kontrolsüz içerik - Haberleri ve makaleleri başka web sitelerinden alırsanız, siteniz her ne olursa olsun onların güvenlik önlemlerine bağımlı olur.

Açıkçası, bir web sitesinden tüm bu işlevlerin kaldırılması, onu ziyaretçiler için çekici olmaktan çıkaracaktır. Hangi unsurların kullanıma hazırlanacağına ve ilgili güvenlik sorunlarının nasıl hafifletilmesinin amaçlandığına karar vermek gerekir.

![Bir web sitesinin güvenliği nasıl değerlendirilir ve geliştirilir? Bir web sitesinin güvenliği nasıl değerlendirilir ve geliştirilir?]()

Uygun koruyucu önlemlere sahip olun

Web sitenizin asla saldırıya uğramayacağını garanti etmenin bir yolu yoktur. Son olarak, kendi web sitenizi hacklemeyi deneyebilir ve herhangi bir sorundan hızla kurtulabileceğinizden emin olabilirsiniz.

Uygulanan güvenlik çabalarının tam düzeyi tüm şirketlerin uğraştığı bir konudur, ancak çevrimiçi satış yapanlar için müşterilerin kişisel ve finansal bilgilerinin %100 güvenli olması gerekir.

Birçok şirket ve kuruluşun tüm müşteri verileri çalındı ve bu veriler daha sonra kimlik bilgilerinin sahtesini yapmak için kullanıldı ve bu da son derece pahalı sonuçlar doğurdu.

Hangi koruma ve gözetim düzeyi seçilirse seçilsin amaca uygun olmalıdır. Son olarak, minimum maliyetle daha iyi bir güvenlik önleminin olup olmadığını düşünün.

Umarım doğru çözümü bulursunuz!

Daha fazla gör: