Tüm teknoloji kullanıcıları için tehdit oluşturan bir şey varsa o da kötü amaçlı yazılımlardır. Bu kötü amaçlı yazılım son derece tehlikeli ve zararlı olabilir ve birçok farklı biçimde mevcuttur. Peki kötü amaçlı yazılım nasıl bu kadar yaygınlaştı? Siber suçluların cihazlara virüs bulaştırmak için kullandığı ana taktikler ve araçlar nelerdir?

1. Kötü amaçlı indirmeler

Günümüzde internetten indirebileceğiniz sayısız yazılım türü bulunmaktadır . Ancak programların pek çok farklı web sitesinde yaygın olarak bulunması, siber suçluların cihazlara mümkün olduğunca kolay bir şekilde kötü amaçlı yazılım bulaştırmanın yollarını bulmaları için büyük fırsatlar yarattı.

Yazılım indirmek için geliştirici gibi tamamen meşru bir web sitesi kullanmazsanız, her zaman kötü amaçlı bir program indirme riskiyle karşı karşıya kalırsınız. Bu, reklam yazılımı gibi potansiyel olarak daha az zararlı bir şey olabilir, ancak fidye yazılımı veya zararlı bir virüs kadar ciddi de olabilir .

İnsanlar genellikle bir dosyayı indirmeden önce güvenli olup olmadığını kontrol etmediklerinden ve hatta hangi kırmızı işaretleri aramaları gerektiğini bile bilmediklerinden, bu enfeksiyon yolu suçlular arasında son derece popülerdir. Peki zararlı şeyleri indirmekten kaçınmak için ne yapabilirsiniz?

Öncelikle dosyaları yalnızca güvenilir web sitelerinden indirdiğinizden emin olmalısınız. Bazen belirli işletim sisteminiz veya işletim sistemi sürümünüz için indirilecek doğru dosyayı bulmak zor olabilir, ancak bu rahatsızlığın sizi şüpheli bir web sitesine yönlendirmesine izin vermeyin. Elbette bazen bir web sitesinin yasal olup olmadığını belirlemek zor olabilir ancak bu engeli aşmak için bağlantı denetleyici web sitelerini kullanabilirsiniz.

Ayrıca, aradığınız yazılım genellikle ödeme gerektiriyorsa ve indirilebilecek "ücretsiz" bir sürüm görüyorsanız, bu son derece şüphelidir. Pahalı bir programın ücretsiz sürümünü denemek cazip görünse de, dosyada gizli kötü amaçlı yazılım varsa bu sizi çok daha kötü bir duruma sokabilir.

Ayrıca, indirmeden önce dosyaları taramak için yüklediğiniz herhangi bir virüsten koruma yazılımını kullanabilir veya herhangi bir dosyayı ücretsiz olarak hızlı bir şekilde kontrol etmek için VirusTotal gibi tarama web sitelerini kullanabilirsiniz.

2. E-posta kimlik avı

![Günümüzde kötü amaçlı yazılım yaymanın en yaygın 4 yolu Günümüzde kötü amaçlı yazılım yaymanın en yaygın 4 yolu]()

Kimlik avı günümüzde en yaygın kullanılan siber suç türlerinden biridir. Bunun temel nedeni, çoğu kişiyle e-posta, kısa mesaj veya doğrudan mesaj aracılığıyla iletişime geçilebilmesidir. Her şeyden önce, siber suçlular, ikna edici veya profesyonel bir dilin yanı sıra doğru türde format ve görseller kullanarak kimlik avı mesajı yoluyla mağdurları kolayca kandırabilirler.

Kimlik avı dolandırıcılığında, saldırgan hedefine resmi ve güvenilir bir taraf olduğunu iddia eden bir mesaj gönderir. Örneğin, bir kişi postaneden paketinin yeniden yönlendirildiğini ve paketin güvenli bir şekilde ulaşması için belirli bilgileri vermesi gerektiğini bildiren bir e-posta alabilir. Bu tür acil durum iletişimi, alıcıyı gönderenin isteğine uymaya zorlamada etkili bir şekilde çalışır.

Bu kimlik avı e-postasında, hedefin ayrıntılarını girmek, bir eylemi doğrulamak veya benzer bir şey yapmak için tıklamasının istendiği bir bağlantı olacaktır. Ancak gerçekte bu bağlantı tamamen kötü amaçlıdır. Neredeyse tüm durumlarda web sitesi, iletişim bilgileriniz veya ödeme bilgileriniz gibi girdiğiniz tüm verileri çalacak şekilde tasarlanacaktır. Ancak kimlik avı, saldırganların size gönderdiği sözde "güvenli" veya "resmi" bağlantılar yoluyla kötü amaçlı yazılım yaymak için de kullanılabilir. Bu durumda linke tıkladıktan hemen sonra kendinizi tehlikeye atmış olabilirsiniz.

Yine, bir bağlantı kontrol sitesi , belirli bir URL'nin ne kadar güvenli olduğunu anında belirlemenize olanak tanıdığından, özellikle kimlik avı söz konusu olduğunda güvenliğiniz için çok faydalıdır .

Her şeyden önce, e-postalarda yazım hataları, olağandışı gönderen adresleri ve şüpheli ekler olup olmadığını kontrol etmek önemlidir. Örneğin, FedEx'ten bir e-posta aldıysanız ancak e-posta adresi "f3dex" gibi biraz farklı bir şey söylüyorsa, bir kimlik avı saldırısıyla karşı karşıya olabilirsiniz. Bu kadar hızlı bir kontrol yapmak gereksiz risklerden kaçınmanıza yardımcı olabilir.

3. Uzak Masaüstü Protokolü

![Günümüzde kötü amaçlı yazılım yaymanın en yaygın 4 yolu Günümüzde kötü amaçlı yazılım yaymanın en yaygın 4 yolu]()

Uzak Masaüstü Protokolü (RDP), bir kullanıcının bilgisayarının ağ üzerinden başka bir bilgisayara doğrudan bağlanmasını sağlayan bir teknolojidir. Her ne kadar bu protokol Microsoft tarafından geliştirilmiş olsa da, artık bir dizi farklı işletim sisteminde kullanılabiliyor ve bu da onu neredeyse herkesin erişebilmesini sağlıyor. Ancak her zamanki gibi siber suçlular bu popüler araçtan yararlanmanın bir yolunu geliştirdi.

Bazen RDP eski bir sistemde zayıf bir şekilde korunabilir veya açık bırakılabilir, bu da saldırganlara saldırmak için mükemmel bir fırsat sağlar. Dolandırıcılar bu güvensiz sistemleri popüler tarama araçlarını kullanarak buluyor. Bir saldırgan, savunmasız bir bağlantı bulduğunda ve protokol aracılığıyla uzaktaki bir bilgisayara erişebildiğinde, o bilgisayara kötü amaçlı yazılım bulaştırabilir ve hatta sahibinin izni olmadan cihazdan veri sızdırabilir.

Fidye yazılımı RDP kullanıcıları arasında yaygın bir sorun haline geldi. Aslında Paloalto'nun 2020 Birim 42 Olay Müdahalesi ve Veri İhlali Raporu, kaydedilen 1.000 fidye yazılımı saldırısının %50'sinin ilk enfeksiyon aracı olarak RDP'yi kullandığını gösteriyor. Bu, kurbanın dosyalarını şifreleyen ve saldırganın talepleri (genellikle mali) karşılanana kadar onları rehin tutan bir tür kötü amaçlı yazılımdır. Saldırgan daha sonra kurbana şifre çözme anahtarını verecektir, ancak bunu yapacaklarının garantisi yoktur.

RDP kullanırken cihazınızı korumak için güçlü parolalar kullanmak, iki faktörlü kimlik doğrulama kullanmak ve doğru yazılımı kullandığınızdan emin olmak için sunucuları mümkün olduğunca güncellemeniz önemlidir.

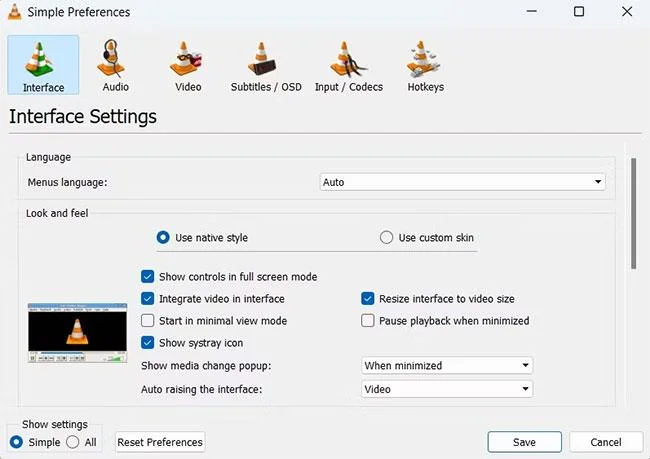

4.USB

![Günümüzde kötü amaçlı yazılım yaymanın en yaygın 4 yolu Günümüzde kötü amaçlı yazılım yaymanın en yaygın 4 yolu]()

Bir cihaza uzaktan kötü amaçlı yazılım bulaştırmak kolay olsa da bu, bunun fiziksel olarak yapılamayacağı anlamına gelmez. Bir saldırganın kurbanın cihazına doğrudan erişimi varsa, USB kullanmak, kötü amaçlı yazılım yüklemenin hızlı ve kolay bir yolu olabilir.

Kötü amaçlı USB'ler genellikle kurbanın cihazında bulunan verileri toplayabilen kötü amaçlı kodlarla donatılmıştır. Örneğin bir sürücü, oturum açma bilgileri, ödeme ayrıntıları ve hassas iletişimler de dahil olmak üzere kurbanın yazdığı her şeyi izleyebilen bir keylogger'ı bir cihaza bulaştırabilir.

Saldırgan, USB kullanırken fidye yazılımı, casus yazılım, virüs ve solucanlar da dahil olmak üzere her türlü kötü amaçlı yazılımı cihaza indirebilir . Bu nedenle tüm cihazlarınızı şifreyle korumanız ve etrafta olmadığınızda onları kapatmanız veya kilitlemeniz önemlidir.

Ayrıca bilgisayarınızı uzaktayken açık bırakmak zorunda kalırsanız USB bağlantı noktalarınızı da devre dışı bırakabilirsiniz .

Ayrıca içeriğini bilmediğiniz USB kullanmaktan veya herhangi bir sürücüyü önceden antivirüs yazılımıyla taramaktan kaçınmalısınız.

Siber suçlular, kötü amaçlı yazılım dağıtmanın ve kurbanlara saldırmanın yeni yollarını geliştirmeye devam ediyor. Cihazınızı mümkün olan her şekilde korumanız ve indirmeden veya bunlara erişmeden önce tüm yazılımları, dosyaları ve bağlantıları iki kez kontrol etmeniz önemlidir. Bunun gibi küçük ve basit adımlar, kötü niyetli varlıklardan korunmanıza yardımcı olabilir.