E-posta güvenlik protokolleri, kullanıcı e-postalarını dış müdahalelerden koruyan yapılardır. E-postanın ek güvenlik protokollerine ihtiyaç duymasının bir nedeni vardır: Basit Posta Aktarım Protokolü'nde (SMTP) yerleşik bir güvenlik yoktur. Şok edici bir haber değil mi?

Birçok güvenlik protokolü SMTP ile çalışır. İşte bu protokoller ve e-postanızı nasıl korudukları.

E-posta güvenlik protokolleri hakkında bilgi edinin

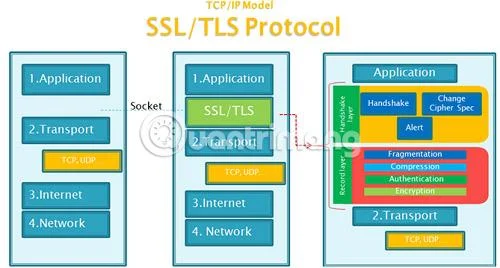

1. SSL/TLS e-postaları nasıl güvende tutar?

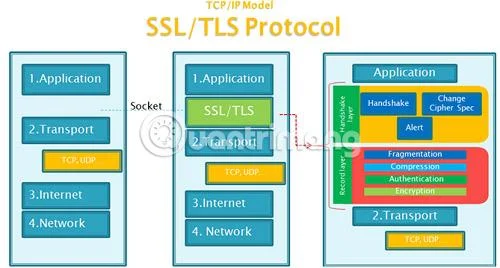

Güvenli Yuva Katmanı (SSL) ve onun halefi olan Aktarım Katmanı Güvenliği (TLS), İnternet'te dolaşan e-postaları korumaya yönelik en popüler e-posta güvenlik protokolleridir.

SSL ve TLS uygulama katmanı protokolleridir. İnternet iletişim ağlarında uygulama katmanı, son kullanıcı hizmetlerine yönelik iletişimi standartlaştırır. Bu durumda uygulama katmanı, kullanıcı e-posta iletişimlerinin güvenliğini sağlamak için SMTP (aynı zamanda uygulama katmanı protokolü) ile birlikte çalışan bir güvenlik çerçevesi (bir dizi kural) sağlar.

Makalenin bu bölümünde yalnızca TLS tartışılacaktır çünkü selefi SSL 2015'ten bu yana kullanımdan kaldırılmıştır.

TLS, bilgisayar programlarıyla "iletişim" için ek gizlilik ve güvenlik sağlar. Bu durumda TLS, SMTP'nin güvenliğini sağlar.

Kullanıcının e-posta uygulaması mesaj gönderip aldığında, e-posta sunucusuyla "anlaşmayı" başlatmak için İletim Kontrol Protokolünü (TCP - aktarım katmanının bir parçası ve e-posta istemcisi bunu e-posta sunucusuna bağlanmak için kullanır) kullanır.

El sıkışma, e-posta istemcisinin ve e-posta sunucusunun güvenlik ve şifreleme ayarlarını onayladığı ve ardından e-posta iletimini başlattığı bir dizi adımdır. Temel düzeyde el sıkışmalar şu şekilde çalışır:

1. İstemci “merhaba” mesajını, şifreleme türlerini ve uyumlu TLS versiyonlarını E-posta Sunucusuna (e-posta sunucusu) gönderir.

2. Sunucu, TLS Dijital Sertifikası ve sunucunun genel şifreleme anahtarıyla yanıt verir.

3. İstemci sertifika bilgilerini doğrular.

4. İstemci, sunucunun genel anahtarını kullanarak bir Paylaşılan Gizli Anahtar (Ana Ana Anahtar olarak da bilinir) oluşturur ve bunu sunucuya gönderir.

5. Sunucu, Gizli Paylaşılan Anahtarın şifresini çözer.

6. Bu noktada istemci ve sunucu, veri aktarımını (bu durumda kullanıcının e-postasını) şifrelemek için Gizli Paylaşımlı Anahtarı kullanabilir.

TLS önemlidir çünkü e-posta sunucularının ve e-posta istemcilerinin çoğunluğu bunu kullanıcıların e-postaları için temel düzeyde şifreleme sağlamak için kullanır.

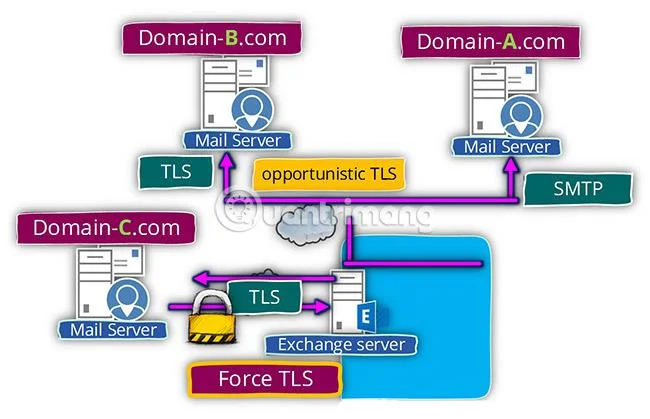

Fırsatçı TLS ve Zorunlu TLS

![Günümüzün en popüler 7 e-posta güvenlik protokolü Günümüzün en popüler 7 e-posta güvenlik protokolü]()

Fırsatçı TLS, e-posta sunucusuna, e-posta istemcisinin mevcut bağlantıyı güvenli bir TLS bağlantısına dönüştürmek istediğini bildiren bir protokol komutudur.

Bazen bir kullanıcının e-posta istemcisi, güvenli bir bağlantı oluşturmak için yukarıdaki el sıkışma işlemini takip etmek yerine düz metin bağlantısı kullanır. Fırsatçı TLS, "tünel"i oluşturmak için bir TLS anlaşması başlatmaya çalışacaktır. Ancak el sıkışma başarısız olursa Fırsatçı TLS, düz metin bağlantısına geri döner ve e-postayı şifrelemeden gönderir.

Zorunlu TLS, tüm e-posta "işlemlerini" güvenli TLS standardını kullanmaya zorlayan bir protokol yapılandırmasıdır. E-posta, e-posta istemcisinden e-posta sunucusuna, ardından e-posta alıcısına ulaşamazsa mesaj teslim edilmeyecektir.

2. Dijital Sertifika

![Günümüzün en popüler 7 e-posta güvenlik protokolü Günümüzün en popüler 7 e-posta güvenlik protokolü]()

Dijital Sertifika, e-postaları kriptografik olarak korumak için kullanılabilecek bir şifreleme aracıdır. Dijital Sertifika, bir tür genel anahtar şifrelemesidir.

Kimlik doğrulama, kişilerin size önceden belirlenmiş genel şifreleme anahtarlarıyla şifrelenmiş e-postalar göndermesine ve aynı zamanda başkalarına gönderdiğiniz mesajları şifrelemesine olanak tanır. Dijital Sertifika daha sonra çevrimiçi kimliğe bağlı bir pasaport gibi davranır ve birincil kullanımı bu kimliği doğrulamaktır.

Dijital Sertifikaya sahip olduğunuzda, genel anahtar size şifreli mesaj göndermek isteyen herkes tarafından kullanılabilir. Belgelerini sizin genel anahtarınızla şifrelerler ve siz de özel anahtarınızla şifresini çözersiniz.

Dijital Sertifikalar bireyler, işletmeler, devlet kurumları, e-posta sunucuları ve neredeyse tüm diğer dijital varlıklar tarafından çevrimiçi kimlik doğrulaması yapmak için kullanılabilir.

3. Sender Policy Framework ile alan adı sahtekarlığını önleyin

![Günümüzün en popüler 7 e-posta güvenlik protokolü Günümüzün en popüler 7 e-posta güvenlik protokolü]()

Gönderici Politikası Çerçevesi (SPF), alan adı sahtekarlığına karşı teorik olarak koruma sağlayan bir kimlik doğrulama protokolüdür.

SPF, sunucunun, iletilerin alan adından gelip gelmediğini veya birisinin alan adını gerçek kimliğini gizlemek için kullanıp kullanmadığını belirlemesine olanak tanıyan ek güvenlik kontrolleri sunar. Alan adı, İnternet'in benzersiz bir ada sahip bir parçasıdır. Örneğin Quantrimang.com bir alan adıdır.

Bilgisayar korsanları ve spam gönderenler, sisteme sızmaya veya kullanıcıları dolandırmaya çalışırken genellikle alan adlarını gizlerler, çünkü alan adından konumu ve sahibini takip etmek veya en azından alan adının listede olup olmadığını görmek mümkündür. Kötü amaçlı bir e-postanın "sağlıklı" etkin bir alan adı olarak maskelenmesiyle, kullanıcıların kötü amaçlı bir eki tıklatırken veya açarken şüphelenmemesi çok muhtemeldir.

Gönderen Politikası Çerçevesinin üç temel öğesi vardır: çerçeve, kimlik doğrulama yöntemleri ve bilgileri ileten özel e-posta başlıkları.

4. DKIM e-postaların güvenliğini nasıl sağlıyor?

![Günümüzün en popüler 7 e-posta güvenlik protokolü Günümüzün en popüler 7 e-posta güvenlik protokolü]()

DomainKeys Tanımlı Posta (DKIM), gönderilen mesajların iletim sırasında güvenli olmasını sağlayan, kurcalamaya karşı koruma sağlayan bir protokoldür. DKIM, belirli alan adları tarafından gönderilen e-postaları kontrol etmek için dijital imzaları kullanır. Ayrıca alan adının e-posta göndermeye izin verip vermediğini de kontrol eder. DKIM, SPF'nin bir uzantısıdır.

Uygulamada DKIM, "kara listeler" ve "beyaz listeler" oluşturmayı kolaylaştırır.

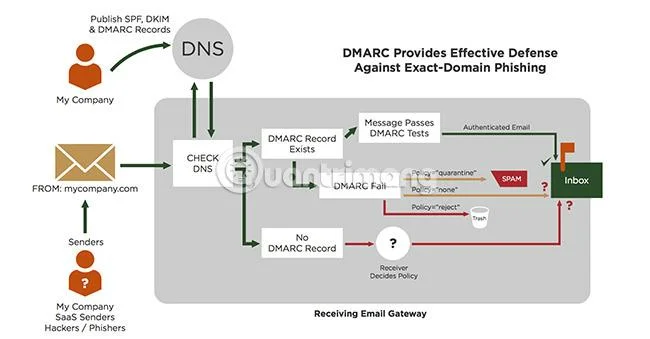

5. DMARC nedir?

![Günümüzün en popüler 7 e-posta güvenlik protokolü Günümüzün en popüler 7 e-posta güvenlik protokolü]()

Bir sonraki e-posta güvenlik protokolü Etki Alanı Tabanlı Mesaj Kimlik Doğrulaması, Raporlama ve Uyumluluktur (DMARC). DMARC, bir alandan kaynaklanan sahtekarlık eylemlerine karşı koruma sağlamak için SPF ve DKIM standartlarını doğrulayan bir kimlik doğrulama sistemidir. DMARC, alan adı sahtekarlığına karşı mücadelede önemli bir özelliktir. Ancak nispeten düşük benimseme oranı, sahteciliğin hala yaygın olduğu anlamına geliyor.

DMARC, kullanıcının adresindeki başlık sahteciliğini önleyerek çalışır. Bunu şu şekilde yapar:

- "Başlık kaynağı" alan adını "zarf kaynağı" alan adıyla eşleştirin. "Zarf gelen" alanı SPF testi sırasında tanımlanır.

- DKIM imzasında bulunan "zarf kaynağı" alan adını "d= alan adı" ile eşleştirin.

DMARC, bir e-posta sağlayıcısına gelen e-postaların nasıl ele alınacağı konusunda talimat verir. E-posta SPF testini ve DKIM kimlik doğrulama standartlarını karşılamıyorsa reddedilecektir. DMARC, her boyuttaki alan adlarının alan adlarını sahteciliğe karşı korumasını sağlayan bir teknolojidir.

6. S/MIME ile uçtan uca şifreleme

![Günümüzün en popüler 7 e-posta güvenlik protokolü Günümüzün en popüler 7 e-posta güvenlik protokolü]()

Güvenli/Çok Amaçlı İnternet Posta Uzantıları (S/MIME), uzun süredir devam eden uçtan uca şifreleme protokolüdür. S/MIME, göndereni, alıcıyı veya e-posta başlığının diğer bölümlerini hariç tutarak e-posta içeriğini gönderilmeden önce kodlar. Gönderenin mesajının şifresini yalnızca alıcı çözebilir.

S/MIME, e-posta istemcileri tarafından uygulanır ancak Dijital Sertifika gerektirir. Çoğu modern e-posta istemcisi S/MIME'yi destekler, ancak kullanıcıların yine de uygulamalarına ve e-posta sağlayıcılarına özel destek olup olmadığını kontrol etmeleri gerekecektir.

7.PGP/OpenPGP nedir?

![Günümüzün en popüler 7 e-posta güvenlik protokolü Günümüzün en popüler 7 e-posta güvenlik protokolü]()

Oldukça İyi Gizlilik (PGP), uzun süredir devam eden başka bir uçtan uca şifreleme protokolüdür. Ancak kullanıcıların açık kaynaklı muadili OpenPGP ile karşılaşıp onu kullanma olasılıkları daha yüksektir.

OpenPGP, PGP şifreleme protokolünün açık kaynaklı versiyonudur. Düzenli güncellemeler alır ve kullanıcılar bunu birçok modern uygulama ve hizmette bulacaktır. S/MIME gibi üçüncü taraflar da e-posta gönderen ve alıcı bilgileri gibi e-posta meta verilerine erişmeye devam edebilir.

Kullanıcılar aşağıdaki uygulamalardan birini kullanarak e-posta güvenlik kurulumlarına OpenPGP'yi ekleyebilirler:

- Windows: Windows kullanıcıları Gpg4Win.org'u dikkate almalıdır.

- macOS: macOS kullanıcıları Gpgtools.org'a göz atmalıdır.

- Linux: Linux kullanıcıları GnuPG.org'u seçmelidir.

- Android: Android kullanıcıları OpenKeychain.org'a göz atmalıdır.

- iOS: iOS kullanıcıları PGP Everywhere'i seçmelidir. (pgpeverywhere.com)

OpenPGP'nin her programda uygulanması biraz farklıdır. Her programın OpenPGP protokolünü e-posta şifrelemesini kullanacak şekilde ayarlayan farklı bir geliştiricisi vardır. Ancak bunların hepsi kullanıcıların verileri konusunda güvenebilecekleri güvenilir şifreleme programlarıdır.

OpenPGP, çeşitli platformlara şifreleme eklemenin en kolay yollarından biridir.

E-posta güvenlik protokolleri son derece önemlidir çünkü kullanıcıların e-postalarına bir güvenlik katmanı eklerler. Temel olarak, e-posta saldırılara karşı savunmasızdır. SMTP'nin yerleşik bir güvenliği yoktur ve e-postayı düz metin olarak göndermek (yani herhangi bir koruma olmadan ve onu ele geçiren herkes içeriği okuyabilir), özellikle hassas bilgiler içeriyorsa çok risklidir.

Umarım doğru seçimi bulursunuz!

Daha fazla gör: