Internet Anahtar Değişimi veya IKE , güvenli bir VPN iletişim kanalı sağlayan ve korunma biçimlerine göre IPSec güvenli bağlantıları için otomatik bağlantı ve kimlik doğrulama araçlarını tanımlayan IPSec tabanlı bir tünel protokolüdür .

Protokolün ilk versiyonu (IKEv1) 1998 yılında, ikinci versiyonu (IKEv2) ise 7 yıl sonra ortaya çıktı. IKEv1 ve IKEv2 arasında bir takım farklılıklar vardır; bunlardan en belirgin olanı IKEv2'nin azaltılmış bant genişliği gereksinimleridir.

IKEv2'ye ayrıntılı giriş

Neden IKEv2 kullanmalısınız?

- 256 bit veri şifreleme

- Güvenlik için IPSec'i dağıtın

- Kararlı ve tutarlı bağlantı

- MOBIKE desteği daha iyi hız sağlar

IKEv2 sunucu sertifikası kimlik doğrulamasını kullanır

Güvenlik

IKEv2, sunucu sertifikası kimlik doğrulamasını kullanır; bu, istekte bulunanın kimliğini belirleyene kadar herhangi bir işlem yapmayacağı anlamına gelir. Bu, çoğu ortadaki adam ve DoS saldırısında başarısızlığa uğrar .

Güvenilirlik

Protokolün ilk sürümünde, VPN etkinken başka bir İnternet bağlantısına (örneğin WiFi'den mobil İnternet'e) geçmeyi denediğinizde , VPN bağlantısı kesiliyor ve yeniden bağlanmanız gerekiyor.

Bunun, performansın düşmesi ve önceki IP adresinin değişmesi gibi bazı istenmeyen sonuçları vardır. IKEv2'de uygulanan güvenilirlik önlemleri sayesinde bu sorun aşılmıştır.

Ek olarak IKEv2, MOBIKE teknolojisini uygulayarak mobil kullanıcılar ve diğer birçok kişi tarafından kullanılmasına olanak tanır. IKEv2 aynı zamanda Blackberry cihazlarını destekleyen birkaç protokolden biridir.

Hız

IKEv2'nin iyi mimarisi ve verimli bilgi alışverişi sistemi daha iyi performans sağlar. Ek olarak, özellikle güvenlik duvarlarını atlamayı ve bağlantı kurmayı çok daha hızlı hale getiren yerleşik NAT geçiş özelliği nedeniyle bağlantı hızları önemli ölçüde yüksektir.

Özellikler ve teknik detaylar

IKE'nin amacı, tarafların bağımsız olarak iletişim kurması için aynı simetrik anahtarı oluşturmaktır. Bu anahtar, eş VPN'ler arasında veri aktarımında kullanılan normal IP paketlerini şifrelemek ve şifresini çözmek için kullanılır. IKE , her iki tarafın kimliğini doğrulayarak ve şifreleme ve bütünlük yöntemleri konusunda bir anlaşmaya vararak bir VPN tüneli oluşturur .

IKE, İnternet Güvenliği Birliği ve Anahtar Yönetimi Protokolü (ISAKMP), İnternet için Çok Yönlü Güvenli Anahtar Değişim Mekanizması (SKEME) ve Oakley Anahtar Belirleme Protokolü gibi temel güvenlik protokollerini temel alır.

![IKE ve IKEv2 VPN protokolleri nelerdir? IKE ve IKEv2 VPN protokolleri nelerdir?]()

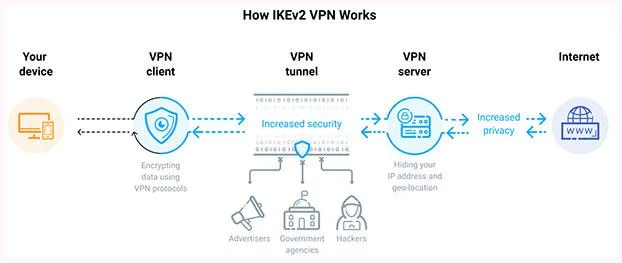

IKEv2 nasıl çalışır?

ISAKMP, kimlik doğrulama ve anahtar değişimi için bir çerçeve belirler ancak bunları tanımlamaz. SKEME, hızlı anahtar yenileme yetenekleri sağlayan esnek bir anahtar değişim tekniğini açıklar. Oakley, kimliği doğrulanmış tarafların Diffie-Hellman anahtar değişim algoritmasını kullanarak güvenli olmayan bir bağlantı üzerinden anahtar belgeleri alışverişinde bulunmalarına olanak tanır. Bu yöntem anahtarlar, kimlik koruması ve kimlik doğrulama için mükemmel bir gizli iletim yöntemi sağlar.

UDP bağlantı noktası 500'ü kullanan IKE protokolü, oyun oynama ve ses ve video iletişimi gibi algılanan gecikmenin önemli olduğu ağ uygulamaları için mükemmeldir. Ayrıca protokol, Noktadan Noktaya protokoller (PPP) ile ilişkilidir. Bu, IKE'yi PPTP ve L2TP'den daha hızlı hale getirir . 256 bit anahtar uzunluğuna sahip AES ve Camellia şifrelerini destekleyen IKE, çok güvenli bir protokol olarak kabul edilir.

IKEv2 protokolünün avantajları ve dezavantajları

Avantaj

- PPTP ve L2TP'den daha hızlı

- Gelişmiş şifreleme yöntemlerini destekler

- Bağlantı geçici olarak kesildiğinde, ağları değiştirirken ve VPN bağlantılarını yeniden kurarken kararlıdır

- Gelişmiş mobil destek sağlar

- Kolay kurulum

Kusur

- UDP bağlantı noktası 500'ün kullanılması bazı güvenlik duvarları tarafından engellenebilir

- Sunucu tarafında uygulanması kolay değil

Daha fazla gör: