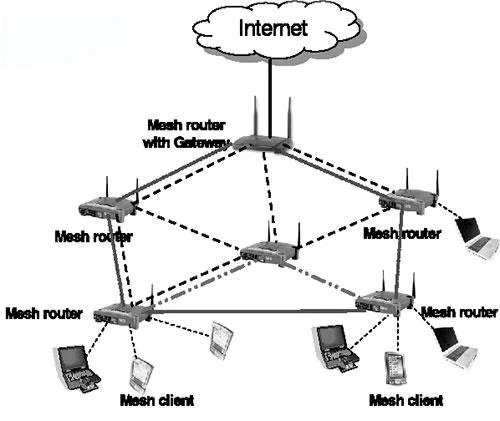

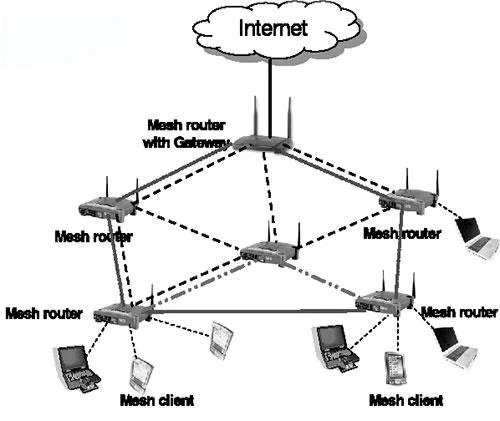

Kablosuz ağ ağı normal bir Wi-Fi ağı gibi çalışır ancak önemli farkları vardır. Örgü ağları, her bir düğümün veya bilgisayarın İnternet trafiği için kullanıcı ve yönlendirici olarak çifte görev gerçekleştirmesini sağlayarak ağın bakımı için gereken altyapıyı dağıtır.

Bu şekilde ağ, çok sayıda kullanıcıya hizmet verebilen, kendi kendini yöneten bir varlık olarak var olur. Ancak iş amacıyla kablosuz ağ ağına katılan veya bu ağı kullanan herkes, bu arayüzün güvenlik sorunları olmadan olmadığını bilmelidir.

Fiziksel saldırı

Her bilgisayar ağdaki olası bir saldırı noktasını temsil eder

Kablosuz ağ ağındaki tüm bilgisayarlar yönlendirici olarak işlev gördüğünden , her bilgisayar olası bir saldırı noktasını temsil eder. Dizüstü veya masaüstü bilgisayar kaybolduğunda veya çalındığında sorunlar ortaya çıkar. Bu durumda, bir bilgisayar hırsızı, çalınan bilgisayar tarafından sağlanan erişimi kullanarak ağa girebilir veya önemli yönlendirme düğümlerini kaldırarak tüm sistemi bozabilir.

Hizmeti engelleme saldırısı

Ağa fiziksel erişim olmasa bile, bilgisayar korsanları virüsleri kullanarak "zombi" bilgisayarlar oluşturabilirler. Virüs bulaştığında her bilgisayar, doğrudan denetim olmaksızın saldırganın komutlarını yerine getirir.

Aynı zamanda, bilgisayar korsanları, belirli bir bilgisayarı veya sistemi bilgi parçalarıyla doldurarak, diğer ağlarla iletişim kurma yeteneğini devre dışı bırakmak için odaklanmış bir hizmet reddi (DoS) saldırısı gerçekleştirir. Örgü ağdaki bir bilgisayara virüs bulaşırsa, kendi ağındaki diğer bilgisayarlara saldırarak enfeksiyonu daha da yayabilir.

Pasif izleme

![Kablosuz örgü ağlarda güvenlik sorunları Kablosuz örgü ağlarda güvenlik sorunları]()

Bir zombi bilgisayarın zarar vermesi için sisteme saldırması gerekmez

Bir zombi bilgisayarın zarar vermesi için sisteme saldırması gerekmez. Gizli ve güvenliği ihlal edilmiş bilgisayarlar, ağdaki İnternet trafiğini pasif olarak izleyebilir ve saldırganlara, ağ için bankacılık bilgilerini, ziyaret edilen ve yönlendirilen herhangi bir web sitesindeki oturum açma bilgilerini ele geçirme yeteneği verir. Bu noktada saldırgan, kimsenin haberi olmadan ağdan ayrılmayı, bankadan para çalmaya yetecek kadar veri toplamayı, kimlik sahtekarlığı yapmayı veya istediği zaman ağa yeniden girmeyi tercih edebilir.

Griye, Siyaha ve Solucan Deliğine Saldırı

Virüs bulaşmış veya kötü amaçlı bir bilgisayar bir ağ ağına girerse, o ağın güvenilir bir üyesi gibi davranabilir, ardından gönderilen verileri değiştirebilir ve ağın bilgi aktarma biçimini bozabilir.

Kara Delik saldırısında, virüs bulaşmış bir bilgisayardan geçen bilgiler ağ üzerinden ilerlemez ve veri akışını engeller. Gri Delik saldırılarında bazı veriler engellenirken diğer verilere hâlâ izin veriliyor ve bu da bilgisayarın hâlâ ağın aktif bir parçası olduğu izlenimini veriyor.

Solucan deliği saldırılarının tespit edilmesi daha zordur: Ağdaki bir bilgisayara dışarıdan gizlice girerler ve ağdaki diğer düğümlermiş gibi davranırlar (aslında görünmez düğümler haline gelirler). Daha sonra bir düğümden diğerine iletilen ağ trafiğini izleyebilirler.