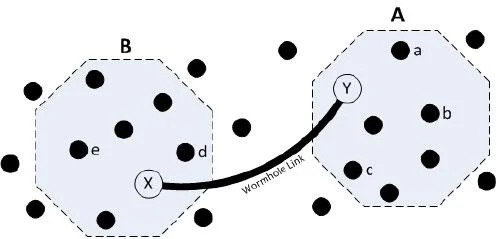

Solucan deliği saldırısı, birden fazla kötü amaçlı düğüm kullanılarak gerçekleştirilen bir tür ağ katmanı saldırısıdır. Bu saldırıyı gerçekleştirmek için kullanılan düğümler normal düğümlere göre daha üstündür ve uzun mesafelerde daha iyi iletişim kanalları kurabilmektedir.

Bu saldırının ardındaki fikir, verileri tehlikeye atılmış bir düğümden ağın diğer ucundaki başka bir kötü niyetli düğüme bir tünel aracılığıyla iletmektir. Bu nedenle, WSN'deki diğer düğümler, diğer düğümlere gerçekte olduklarından daha yakın olduklarına inandırılarak kandırılabilir ve bu da yönlendirme algoritmasında sorunlara neden olabilir.

Ek olarak, güvenliği ihlal edilmiş düğümler veri paketlerine müdahale edebilir. Solucan deliği saldırıları, daha etkili hale getirmek için Düden saldırılarıyla da birleştirilebilir.

Solucan deliği saldırılarının türleri

Solucan deliği saldırısı, birden fazla kötü niyetli düğüm kullanılarak gerçekleştirilen bir tür ağ katmanı saldırısıdır.

Solucan deliği saldırıları üç ana kategoriye ayrılabilir:

1. Açık Solucan Deliği Saldırısı

Bu durumda, veri paketleri önce kaynaktan bir solucan deliğine gönderilir, o da onları başka bir solucan deliğine ve ardından hedefe iletir. Ağdaki diğer düğümler göz ardı edilir ve veri iletimi için kullanılmaz.

2. Yarı açık Solucan deliği saldırısı

Bu durumda veri paketleri kaynaktan solucan deliğine gönderilir ve solucan deliği doğrudan hedefe iletilir.

3. Kapalı Solucan Deliği Saldırısı

Bu durumda, veri paketleri doğrudan kaynaktan hedefe tek bir atlamada aktarılır ve bu da onları sahte komşular haline getirir.

Solucan deliği saldırılarıyla nasıl başa çıkılır?

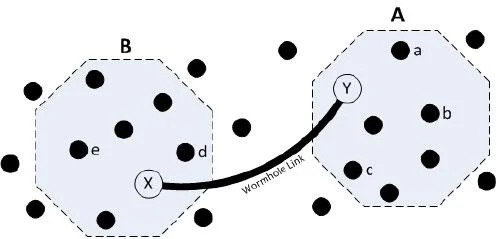

Solucan deliği saldırılarına karşı alınabilecek bazı önlemler şunlardır:

![Kablosuz sensör ağlarında solucan deliği saldırısı Kablosuz sensör ağlarında solucan deliği saldırısı]()

Solucan deliği saldırılarına karşı çeşitli önlemler vardır

1. Bekçi köpeği modeli

Watchdog modeline göre eğer bir bilgi bir düğümden diğerine orta düğüm aracılığıyla aktarılıyorsa, gönderen düğüm orta düğümü kontrol edecektir. Ortadaki düğüm, veri paketini belirlenen süre içerisinde göndermezse, kurcalandığı bildirilir ve hedef düğüme yeni bir yol oluşturulur.

Bu yöntemde Watchdog düğümü solucan deliklerini tespit etmede her zaman doğru olmayabilir ve Solucan Deliği saldırısının Seçici İletme saldırısıyla birleştirilmesi durumunda kolaylıkla kandırılabilir . ) . Burada hatalı uyarı olasılığı da oldukça yüksektir.

2. Delphi tekniği

Bu yöntemde WSN'deki atlama başına gecikme hesaplanır ve tünelin normal yoldan daha uzun olacağı açıktır. Bu nedenle herhangi bir yolun atlama başına gecikme süresi ortalamanın önemli ölçüde üzerindeyse ağın saldırı altında olduğu kabul edilir. WSN'de çok sayıda solucan deliği varsa bu yöntem çok başarılı değildir çünkü solucan deliklerindeki artışla atlama başına ortalama gecikme önemli ölçüde artar.

3. Solucan Deliğine Dayanıklı Hibrit tekniği

Bu model Watchdog ve Delphi yöntemlerinin birleşimidir ve sınırlamalarının üstesinden gelir. Bu yöntem hem veri kaybını hem de atlama başına gecikmeyi izler ve her türlü solucan deliğini tespit etmek için tasarlanmıştır.

4. Farklı rota algoritmasını keşfedin

Bu algoritma, bir Solucan Deliği saldırısını tanımlamak için iki düğüm arasındaki farklı yolları tespit eder. Tüm tek ve çift atlamalı komşuların yanı sıra düğümler arasındaki rotaların çoğunu bulur. Böylece bir düğümün hedefe giden en kısa yol olduğu iddiasının doğru olup olmadığı kolaylıkla kontrol edilebilir.

5. Paket Tasma

Paket Kayışları uzun mesafelerde paket iletimini engeller. Ayrıca aşağıdakilere ayrılırlar:

(i) Coğrafi Tasma - Verilerin tek atlamada belirli bir mesafenin ötesine iletilemeyeceğini garanti eder.

(ii) Geçici Tasma - Bir veri paketinin birden fazla atlamayla bile gidebileceği toplam mesafeye bir sınır belirleyin.