8 Ocak 2019'da kullanıcılar Clipper kötü amaçlı yazılımının ilk sürümünü Google Play Store'da gördü. İnsanları indirmeleri için kandırmak amacıyla kendisini zararsız bir uygulama olarak gizleyen yazılım, ardından kripto para birimini kötü amaçlı yazılımın sahibine yönlendirmeye başladı.

Peki Clipper kötü amaçlı yazılımı nedir, nasıl çalışır ve bu kötü amaçlı yazılımın saldırıları nasıl önlenebilir?

Clipper kötü amaçlı yazılımı hakkında bilgi edinin

Clipper kötü amaçlı yazılımı nedir?

Clipper, tek bir işlemde kripto para birimi cüzdan adreslerini hedefler. Bu cüzdan adresi, banka hesap numarasının kripto para birimi versiyonu gibidir. Birinin size kripto para birimiyle ödeme yapmasını istiyorsanız, ona bir cüzdan adresi vermelisiniz ve ödemeyi yapan kişi bunu ödeme ayrıntılarına girmelidir.

Clipper, gerçek cüzdan adreslerini Clipper yaratıcısının cüzdanına ait olanlarla değiştirerek kripto para birimi işlemlerini ele geçiriyor. Kullanıcılar kripto para birimi hesaplarından ödeme yaptığında, asıl amaçlanan alıcı yerine Clipper'ı oluşturan kişiye ödeme yaparlar.

Kötü amaçlı yazılım yüksek değerli bir işlemi ele geçirmeyi başarırsa, bu durum ciddi mali hasara neden olabilir.

Clipper nasıl çalışır?

Clipper bu takası, Clipper bulaşmış bir cihazın panosunu (kopyalanan verilerin depolandığı yer) izleyerek gerçekleştirir. Bir kullanıcı veriyi her kopyaladığında Clipper, panonun herhangi bir kripto para birimi cüzdan adresi içerip içermediğini kontrol eder. Eğer öyleyse, Clipper bunu kötü amaçlı yazılım yaratıcısının adresiyle değiştirecektir.

Artık kullanıcılar bir adres yapıştırdıklarında meşru adres yerine saldırganın adresini yapıştırıyor.

Clipper, cüzdan adreslerinin karmaşık yapısından yararlanıyor. Bunlar görünüşte rastgele seçilmiş uzun sayı ve harf dizileridir. Cüzdan adresini birden çok kez kullanmadığı sürece, ödeme yapan kişinin adresin değiştirildiğini fark etmesi pek olası değildir.

Daha da kötüsü, karmaşıklığı, kullanıcıları klavyeyi kullanarak adresi girmek yerine kopyalayıp yapıştırmaya daha yatkın hale getiriyor. Clipper'ın istediği de tam olarak buydu!

Clipper ne zamandır ortalıkta?

Clipper'ın kendisi yeni bir şey değil. 2017 civarında ortaya çıktı ve esas olarak Windows çalıştıran bilgisayarlara odaklandı. O zamandan beri Android'i hedefleyen Clipper geliştirildi ve karaborsada satıldı. Virüslü uygulamalar şüpheli web sitelerinde bulunabilir.

Bu tür siteler, 1 milyondan fazla cihaza bulaşan 2016 Gooligan kötü amaçlı yazılımının temelini oluşturdu.

Bu, uygulamanın Google Play Store'daki resmi olarak Clipper ile enfekte olan ilk sürümüdür. Kötü amaçlı yazılım bulaşmış bir uygulamayı resmi uygulama mağazasına başarıyla yüklemek, kötü amaçlı yazılım dağıtıcıları için bir rüya senaryosudur. Google Play Store'dan indirilen uygulamalar belirli bir güvenlik duygusu sağlayarak onları rastgele bir web sitesinde bulunan uygulamalardan daha güvenilir kılar.

Bu, insanların şüphesiz uygulamaları buradan indirip yüklediği anlamına gelir; bu da tam olarak kötü amaçlı yazılım yaratıcılarının istediği şeydir.

Hangi uygulamalar Clipper'ı içeriyor?

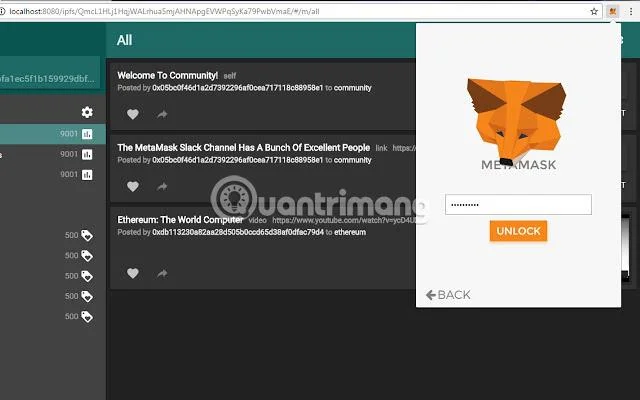

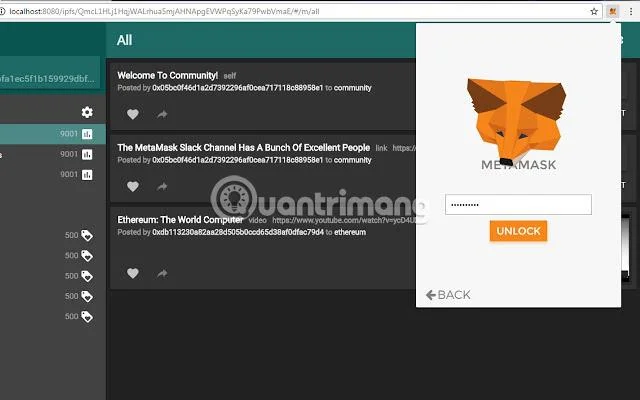

Clipper, MetaMask adlı bir uygulamanın içindedir. Aslında Ethereum kripto para birimi için tarayıcı tabanlı dağıtılmış uygulamalara olanak tanıyan bir hizmettir . MetaMask'ın şu anda resmi bir Android uygulaması yok, bu nedenle kötü amaçlı yazılım yaratıcıları, insanların resmi sürümün yayınlandığını düşünmesini sağlamak için bundan yararlandı.

Bu sahte MetaMask uygulaması, panodaki kripto para birimi adreslerini değiştirmekten fazlasını yaptı. Ayrıca sahte hesap oluşturmanın bir parçası olarak kullanıcılardan Ethereum hesap ayrıntılarını da istedi. Kullanıcı bilgilerini girdikten sonra, kötü amaçlı yazılımın yaratıcısı, hesaba giriş yapmak için ihtiyaç duyduğu tüm bilgilere sahip olacaktır.

Şans eseri bir güvenlik şirketi Clipper'ı çok fazla hasara yol açmadan keşfetti. Sahte MetaMask uygulaması 1 Şubat 2019'da yüklendi, ancak rapor edildi ve bir haftadan biraz daha uzun bir süre sonra kaldırıldı.

Kripto para saldırılarında artış

Bu tür saldırılar oldukça yeni olmasına rağmen çok da şaşırtıcı değil. Kripto para birimi bugün çok büyük bir iş ve bununla birlikte büyük miktarlarda para kazanma potansiyeli de geliyor. Çoğu insan yasal yollardan para kazanmakla yetinse de, başkalarının parasını yasa dışı olarak sömürmeyi seçenler her zaman olacaktır.

Kripto para birimleri, küresel çapta kötü amaçlı yazılım yaratıcılarının favori hedefidir. Cihazdaki işlemciyi ele geçirerek, birincil kullanıcı tarafından tespit edilmeden onu kendileri için kripto para birimine dönüştürüyorlar.

Clipper'ın bu kötü amaçlı yazılım örneğinde olduğu gibi, güvenlik şirketleri kötü amaçlı kripto para birimi madencilerinin Google Play Store'daki uygulamalara kötü amaçlı yazılım bulaştırdığını tespit etti. Dolayısıyla bu, Android telefonlardaki kullanıcılara saldıran kripto para birimi tabanlı kötü amaçlı yazılımların yalnızca başlangıcı olabilir.

Clipper'ın saldırısından nasıl kaçınılır?

Bu çok korkutucu gelebilir ancak Clipper'ın saldırısından kaçınmak oldukça basittir. Clipper, kullanıcıların onun varlığından habersiz olmasına ve uyarı işaretlerini göz ardı etmesine bağlı. Clipper'ın nasıl çalıştığını anlamak onu yenmek için önemlidir. Bu makaleyi okuyarak işin %90'ını tamamladınız!

Öncelikle uygulamayı her zaman Google Play Store'dan indirdiğinizden emin olun. Google Play mükemmel olmasa da diğer şüpheli İnternet sitelerinden çok daha güvenlidir. Android için üçüncü taraf uygulama mağazası görevi gören sitelerden uzak durmaya çalışın çünkü bunların kötü amaçlı yazılım içerme olasılığı Google Play'den çok daha yüksektir.

![Kötü Amaçlı Yazılım Clipper nedir? Android kullanıcılarını nasıl etkiliyor? Kötü Amaçlı Yazılım Clipper nedir? Android kullanıcılarını nasıl etkiliyor?]()

Google Play'den uygulama indirirken, yüklemeden önce uygulamanın indirme toplamını bir kez daha kontrol edin. Bir uygulama uzun süredir ortalıktaysa ve indirme sayısı azsa indirme işlemi riskli olabilir. Benzer şekilde, bir uygulama popüler bir hizmetin mobil sürümü olduğunu iddia ediyorsa geliştirici adını bir kez daha kontrol edin.

Ad, resmi geliştirici adından farklıysa (hatta biraz farklıysa), bu bir şeylerin doğru olmadığına dair önemli bir uyarı işaretidir.

Bir telefona Clipper bulaşmış olsa bile kullanıcılar daha dikkatli davranarak bir saldırıyı önleyebilirler. Yarıda değiştirilmediğinden emin olmak için yapıştırılacak her cüzdan adresini iki kez kontrol edin. Yapıştırdığınız adres kopyalanan adresten farklıysa Clipper sistemde gizleniyor demektir.

Tam bir Android virüs taraması çalıştırın ve yakın zamanda yüklenen şüpheli uygulamaları kaldırın.

Clipper, büyük miktarlarda kripto para birimi kullanan herkes için zararlı olabilir. Cüzdan adreslerinin karmaşık yapısı, kullanıcıların tipik kopyalama ve yapıştırma eğilimiyle birleştiğinde Clipper'a saldırı fırsatı veriyor.

Pek çok insan çok geç olana kadar ne yaptıklarının farkına bile varmayabilir!

Neyse ki, Clipper kötü amaçlı yazılımını yenmek basittir: Şüpheli uygulamaları asla indirmeyin ve işlemleri onaylamadan önce tüm cüzdan bağlantılarını iki kez kontrol edin.