Kötü amaçlı yazılımlar - kötü amaçlı yazılımlar - birçok farklı biçim ve ölçekte saldırılar. Ek olarak, kötü amaçlı yazılımların karmaşıklığı da yıllar içinde önemli ölçüde gelişti. Saldırganlar, kötü amaçlı yazılım paketinin tamamını bir sisteme tek seferde yerleştirmeye çalışmanın her zaman en etkili yol olmadığının farkındadır.

Zamanla kötü amaçlı yazılımlar modüler hale geldi. Bazı kötü amaçlı yazılım çeşitleri, hedef sistemi nasıl etkilediklerini değiştirmek için farklı modüller kullanabilir. Peki modüler kötü amaçlı yazılım nedir ve nasıl çalışır? Aşağıdaki makale aracılığıyla öğrenelim!

Modüler Kötü Amaçlı Yazılım - Verileri çalmak için yeni gizli saldırı yöntemi

Modüler kötü amaçlı yazılım nedir?

Modüler kötü amaçlı yazılım, sisteme farklı aşamalarda saldıran tehlikeli bir tehdittir. Kötü amaçlı yazılım modülü, doğrudan bir saldırı yerine ikincil bir yaklaşım benimser.

Bunu öncelikle yalnızca gerekli bileşenleri kurarak yapar. Daha sonra ilk modül, tantana yaratmak ve kullanıcıları bunun varlığı konusunda uyarmak yerine sistemi ve siber güvenliği hedef alıyor; Hangi parçaların öncelikli olarak sorumlu olduğu, ne tür bir koruma yönteminin uygulandığı, kötü amaçlı yazılımın güvenlik açıklarını nerede bulabileceği, hangi istismarların en yüksek başarı şansına sahip olduğu vb.

İlk aşama kötü amaçlı yazılım modülü, yerel ortamı başarıyla tespit ettikten sonra kendi komuta ve kontrol (C2) sunucusuyla iletişim kurabilir. C2 daha sonra, kötü amaçlı yazılımın çalıştığı belirli ortamdan yararlanmak için ek kötü amaçlı yazılım modülleriyle birlikte daha fazla talimat göndererek yanıt verebilir.

Modüler kötü amaçlı yazılım, tüm işlevleri tek bir yükte toplayan kötü amaçlı yazılımlardan daha faydalıdır; özellikle:

- Kötü amaçlı yazılım yaratıcıları, antivirüs ve diğer güvenlik programlarından kaçmak için kötü amaçlı yazılımın kimliğini hızla değiştirebilir .

- Kötü amaçlı yazılım modülleri, işlevselliğin çeşitli ortamlara genişletilmesine olanak tanır. Bu sayede, kötü amaçlı yazılım yaratıcıları belirli hedeflere tepki verebilir veya belirli modülleri belirli ortamlarda kullanılmak üzere işaretleyebilir.

- Orijinal modüller çok küçüktü ve değiştirilmesi daha kolaydı.

- Birden fazla kötü amaçlı yazılım modülünü birleştirmek, güvenlik araştırmacılarının bundan sonra ne olacağını tahmin etmesine yardımcı olur.

Modüler kötü amaçlı yazılım yeni bir tehdit değildir. Kötü amaçlı yazılım geliştiricileri, modüler kötü amaçlı yazılım programlarını uzun süredir etkin bir şekilde kullanıyor. Aradaki fark, güvenlik araştırmacılarının çeşitli durumlarda daha fazla kötü amaçlı yazılım modülüyle karşılaşmasıdır. Araştırmacılar ayrıca kötü amaçlı yazılım modülleri yayan devasa Necurs botnet'inin (Dridex ve Locky fidye yazılımı türlerini dağıtmasıyla ünlü) keşfetti .

Kötü amaçlı yazılım modülü örneği

Kötü amaçlı yazılım modüllerinin çok ilginç bazı örnekleri var. İşte onlardan birkaçı.

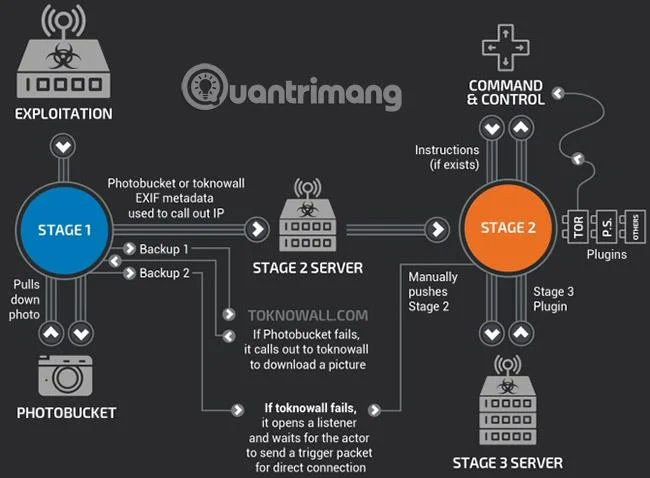

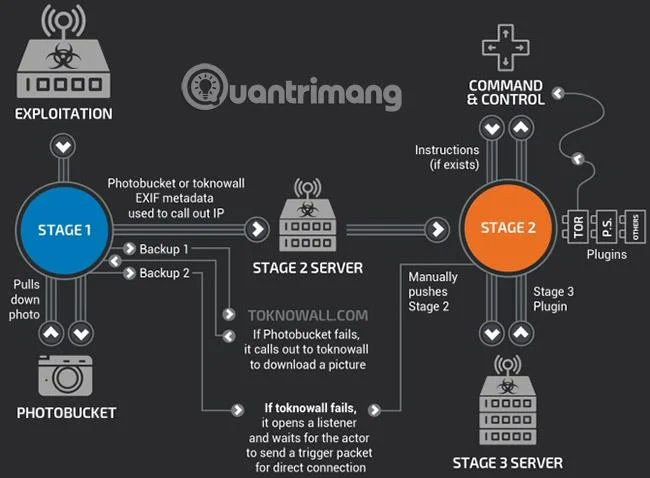

VPNFiltre

VPNFilter, yönlendiricilere ve Nesnelerin İnterneti (IoT) cihazlarına saldıran kötü amaçlı yazılımın yeni bir sürümüdür . Bu kötü amaçlı yazılım üç aşamada çalışır.

İlk aşamadaki kötü amaçlı yazılım, ikinci aşama modülü indirmek için bir komuta ve kontrol sunucusuyla bağlantı kurar. İkinci aşama modülü verileri toplar, komutları yürütür ve cihaz yönetimine müdahale edebilir (yönlendiriciyi, IoT cihazını veya NAS'ı "dondurma" yeteneği dahil). İkinci aşama, ikinci aşama için eklenti görevi gören üçüncü aşama modüllerini de indirebilir. Üç aşamalı modül, bir SCADA trafik algılama paketi, bir enfeksiyon modülü ve 2. aşama kötü amaçlı yazılımın Tor ağını kullanarak iletişim kurmasına olanak tanıyan bir modül içerir .

Aşağıdaki makale aracılığıyla VPNFilter hakkında daha fazla bilgi edinebilirsiniz: VPNFilter kötü amaçlı yazılımı, yönlendiriciyi yok etmeden önce nasıl tespit edilir.

T9000

Palo Alto Networks güvenlik araştırmacıları T9000 kötü amaçlı yazılımını (Terminator veya Skynet ile ilgisi olmayan) keşfetti.

T9000 bir bilgi ve veri toplama aracıdır. T9000 kurulduktan sonra saldırganların Microsoft Office ürün dosyalarının yanı sıra "şifrelenmiş verileri yakalamasına, belirli uygulamaların ekran görüntülerini almasına ve özellikle Skype kullanıcılarını hedeflemesine" olanak tanıyor. T9000, 24 farklı güvenlik ürününü atlatacak şekilde tasarlanmış farklı modüllerle birlikte gelir ve kurulum sürecini tespit edilmeyecek şekilde değiştirir.

DanaBot

DanaBot, saldırganların işlevselliğini genişletmek için kullandığı farklı eklentilere sahip, çok aşamalı bir bankacılık Truva atıdır. Örneğin, Mayıs 2018'de DanaBot, Avustralya bankalarına yapılan bir dizi saldırıda tespit edildi. O sırada araştırmacılar, bir dizi enfeksiyon tespit eklentisi, bir VNC uzaktan görüntüleme eklentisi, bir veri toplama eklentisi ve güvenli iletişime olanak tanıyan bir Tor eklentisi keşfettiler.

Proofpoint DanaBot bloguna göre "DanaBot bir bankacılık Truva atıdır, bu da bir dereceye kadar mutlaka coğrafi olarak hedeflendiği anlamına gelir." "ABD harekâtında gördüğümüz gibi uygulanan pek çok önlem olmasına rağmen, kötü amaçlı yazılımların aktif büyümesini, coğrafi yayılımını ve karmaşıklığını görmek hala kolay. Zararın arttığını görüyoruz." Kötü amaçlı yazılımın kendisi de çeşitli anti-analiz özelliklerinin yanı sıra düzenli olarak güncellenen bilgi çalma ve uzaktan kontrol modülleri içeriyor ve bu da hedeflere yönelik tehdidi artırıyor. "

Marap, AdvisorsBot ve CobInt

Makale, üç kötü amaçlı yazılım modülü varyantını tek bir bölümde birleştiriyor çünkü Proofpoint'teki muhteşem güvenlik araştırmacıları üçünü de aynı anda araştırdı. Bu kötü amaçlı yazılım modülü çeşitleri benzerdir ancak farklı kullanımlara sahiptir. Ayrıca CobInt, bankacılık ve finans sektöründeki uzun bir siber suçlu listesiyle bağlantısı olan bir suç örgütü olan Cobalt Group kampanyasının bir parçasıdır.

Marap ve AdvisorsBot, savunma amacıyla hedef sistemin tamamını hedeflemek ve ağın haritasını çıkarmak, ardından kötü amaçlı yazılımın tüm yükü indirip indirmeyeceğine karar vermek için oluşturuldu. Hedef sistem ihtiyacı karşılıyorsa (örneğin değeri varsa), kötü amaçlı yazılım saldırının ikinci aşamasına devam eder.

Diğer kötü amaçlı yazılım modülü sürümleri gibi Marap, AdvisorsBot ve CobInt de üç adımlı bir süreci izliyor. İlk aşama genellikle, ilk yararlanma amacıyla kötü amaçlı yazılım bulaşmış bir ek içeren bir e-postadır. Eğer istismar gerçekleşirse, kötü amaçlı yazılım hemen ikinci aşamayı talep ediyor. İkinci aşama, hedef sistemin güvenlik önlemlerini ve ağ yapısını değerlendirmek için bir keşif modülü içerir. Kötü amaçlı yazılım her şeyin yolunda olduğunu söylerse, son aşamada ana yük de dahil olmak üzere üçüncü modül indirilir.

![Modüler Kötü Amaçlı Yazılım - Verileri çalmak için yeni gizli saldırı yöntemi Modüler Kötü Amaçlı Yazılım - Verileri çalmak için yeni gizli saldırı yöntemi]()

Kargaşa

Mayhem, kötü amaçlı yazılım modülünün biraz daha eski bir sürümüdür. İlk olarak 2014'te ortaya çıktı. Ancak Mayhem hâlâ harika modüler kötü amaçlı yazılımlara bir örnek. Yandex'deki güvenlik araştırmacıları tarafından keşfedilen kötü amaçlı yazılım, Linux ve Unix web sunucularını hedef alıyor. Kötü amaçlı bir PHP betiği aracılığıyla yüklenir.

Komut dosyası yüklendikten sonra, kötü amaçlı yazılımın optimum kullanımını belirleyen çeşitli eklentileri çağırabilir.

Eklentiler arasında FTP, WordPress ve Joomla hesaplarını hedefleyen kaba kuvvet şifre kırıcı , diğer savunmasız sunucuları aramak için bir web tarayıcısı ve Heartbleed OpenSLL'den yararlanan bir yazılım yer alıyor.

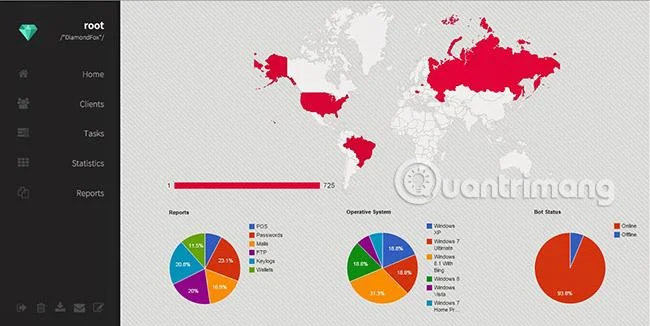

ElmasFox

Bugünkü makaledeki son kötü amaçlı yazılım modülü çeşidi de en eksiksiz sürümlerden biridir. Bu aynı zamanda birkaç nedenden dolayı en endişe verici olanlardan biridir.

Birincisi, DiamondFox çeşitli yer altı forumlarında satılan modüler bir botnettir. Potansiyel siber suçlular, bir dizi gelişmiş saldırı özelliğine erişmek için DiamondFox modüler botnet paketini satın alabilir. Bu araç düzenli olarak güncellenmektedir ve diğer tüm çevrimiçi hizmetler gibi kişiselleştirilmiş müşteri desteğine sahiptir. (Hatta bir değişiklik günlüğü bile var!)

İkinci neden, DiamondFox modüler botnet'in bir dizi eklentiyle birlikte gelmesidir. Bu özellikler, akıllı ev uygulamasına yakışır şekilde kontrol paneli üzerinden açılıp kapatılıyor. Eklentiler uygun casus araçları, kimlik bilgisi çalma araçlarını, DDoS araçlarını, keylogger'ları , spam postayı ve hatta bir RAM tarayıcıyı içerir.

![Modüler Kötü Amaçlı Yazılım - Verileri çalmak için yeni gizli saldırı yöntemi Modüler Kötü Amaçlı Yazılım - Verileri çalmak için yeni gizli saldırı yöntemi]()

Modüler Kötü Amaçlı Yazılım saldırısı nasıl önlenir?

Şu anda kullanıcıları kötü amaçlı yazılım modülü türevine karşı koruyabilecek belirli bir araç bulunmamaktadır. Ek olarak, bazı kötü amaçlı yazılım modülü çeşitlerinin coğrafi kapsamı sınırlıdır. Örneğin Marap, AdvisorsBot ve CobInt çoğunlukla Rusya ve BDT ülkelerinde bulunmaktadır.

Kanıt noktası araştırmacıları, mevcut coğrafi kısıtlamalara rağmen, diğer suçluların modüler kötü amaçlı yazılım kullanan yerleşik bir suç örgütü görmeleri durumunda, kesinlikle aynı yolu izleyeceklerini gösterdi.

Kötü amaçlı yazılım modüllerinin sisteminize nasıl ulaştığının bilinmesi önemlidir. Kaydedilen vakaların çoğunda kötü amaçlı yazılım bulaşmış e-posta ekleri kullanılıyordu ve bunlar genellikle kötü amaçlı VBA komut dosyaları içeren Microsoft Office belgeleri içeriyordu. Saldırganlar bu yöntemi kullanır çünkü kötü amaçlı yazılım bulaşmış e-postaları milyonlarca potansiyel hedefe göndermek kolaydır. Ayrıca, başlangıçtaki istismar çok küçüktür ve kolaylıkla normal bir Office dosyası gibi gizlenebilir.

Her zaman olduğu gibi sisteminizi güncel tuttuğunuzdan emin olun ve kaliteli bir antivirüs yazılımına yatırım yapmayı düşünün. Buna değer!

Daha fazla gör: