Uzaktan erişim truva atı (RAT) bulaşmış bir bilgisayar mı yoksa temiz bir bilgisayar mı kullandığınızı belirlemenin kolay bir yolu yoktur . Bu nedenle, uzaktan erişim truva atı saldırılarının nasıl önleneceğini bilmek, bilgisayarınıza RAT kötü amaçlı yazılım bulaşmasını önlemede çok yardımcı olacaktır.

O halde gelin RAT saldırısının ne olduğunu, tehdit aktörlerinin bu saldırıları neden gerçekleştirdiğini ve nasıl önlenebileceğini öğrenelim.

Uzaktan Erişim Truva Atı (RAT) nedir?

Uzaktan Erişim Truva Atı (RAT), saldırganların bilgisayarınızı uzaktan kontrol etmesine olanak tanıyan bir tür kötü amaçlı yazılımdır.

RAT ile saldırganlar, dosyaları görüntülemek ve indirmek, ekran görüntüleri almak, tuş vuruşlarını kaydetmek, şifreleri çalmak ve hatta belirli eylemleri gerçekleştirmek için makinenize komutlar göndermek de dahil olmak üzere makinenizde istedikleri her şeyi yapabilirler.

RAT'lar saldırganlara virüslü makineler üzerinde neredeyse tam kontrol sağladığından, tehdit aktörleri bunları casusluk, finansal hırsızlık ve siber suçlar gibi kötü niyetli faaliyetler için kullanır.

Bilgisayar korsanları neden RAT saldırıları gerçekleştiriyor?

Saldırgan, RAT programı yardımıyla hedef bilgisayar üzerinde tam yönetim kontrolüne sahip olabilir. Sonuç olarak bir saldırgan kolaylıkla şunları yapabilir:

- Bilgisayarınıza fidye yazılımı veya diğer kötü amaçlı yazılım programlarının yüklenmesi .

- Sisteminizdeki verileri okuyun, indirin, silin, düzenleyin veya yerleştirin.

- Web kameranızı ve mikrofonunuzu kontrol edin.

- Keylogger'lardan yararlanarak çevrimiçi etkinliklerinizi izleyin .

- Sosyal güvenlik numaraları, kullanıcı adları, şifreler ve kredi kartı bilgileri gibi gizli bilgileri çalın.

- Uzak bilgisayarların ekran görüntülerini alın.

- Birden fazla bilgisayara RAT yükleyerek ve bu bilgisayarları kullanarak hedef sunucuları sahte trafikle doldurarak dağıtılmış hizmet reddi (DDOS) saldırılarını sürdürün .

Günümüzde tehdit aktörleri aynı zamanda kripto para madenciliği yapmak için RAT'ları kullanıyor. Uzaktan erişim truva atı programı kendisini meşru bir program olarak gizleyebildiğinden, bilginiz olmadan bilgisayarınıza kolayca yüklenebilir.

RAT PC'ye nasıl yüklenir?

Peki bir PC'ye RAT nasıl kurulabilir? Diğer kötü amaçlı yazılım programları gibi, uzaktan erişim truva atları da bilgisayarınıza birçok yoldan girebilir.

Uzaktan erişim truva atları, video oyunları, yazılım uygulamaları, resimler, torrent dosyaları, eklentiler vb. gibi kötü amaçlı web sitelerinden kullanıcı tarafından istenen görünüşte meşru indirmelere eşlik edebilir.

Hazırlanmış e-posta ekleri, kimlik avı e-postaları ve kötü amaçlı web sitelerindeki web bağlantıları da RAT programlarını bilgisayarlara gönderebilir.

Popüler, uzun süredir devam eden uzaktan erişim truva atları arasında Back Orifice, Poison-Ivy, SubSeven ve Havex yer alıyor.

RAT saldırıları nasıl önlenir?

İşte sizi RAT saldırılarından koruyabilecek kanıtlanmış bazı yollar.

1. Kötü amaçlı yazılımdan koruma programı yükleyin

RAT'ların tespit edilmesi ve kaldırılması zor olsa da, bunlara karşı korunmanın en iyi yollarından biri kötü amaçlı yazılımdan koruma programı yüklemektir.

Kötü amaçlı yazılımdan koruma programları, RAT'ler de dahil olmak üzere kötü amaçlı yazılımları tespit etmek ve kaldırmak için tasarlanmıştır.

Kötü amaçlı yazılımdan koruma programı yüklemek, bilgisayarınızı RAT'lardan ve diğer kötü amaçlı yazılımlardan korumanıza yardımcı olabilir.

Ayrıca, sürekli olarak yeni tehditler ortaya çıktığı için kötü amaçlı yazılımdan koruma programınızı güncel tuttuğunuzdan emin olmalısınız.

2. Erişim kontrolünü güçlendirin

RAT saldırılarını önlemenin en etkili yollarından biri erişim kontrolünü güçlendirmektir. Bu, yetkisiz kullanıcıların ağlara ve sistemlere erişmesini zorlaştırır.

Örneğin, iki faktörlü kimlik doğrulama ve daha sıkı güvenlik duvarı yapılandırmaları gibi güçlü kimlik doğrulama önlemleri, yalnızca yetkili kullanıcıların cihazlara ve verilere erişebilmesini sağlamaya yardımcı olabilir. Bunu yapmak SV enfeksiyonunun neden olabileceği hasarı azaltacaktır.

3. En az ayrıcalığı uygulayın

RAT'ın önlenmesi söz konusu olduğunda uyulması gereken temel ilkelerden biri en az ayrıcalık ilkesidir (POLP).

Basitçe söylemek gerekirse bu prensip, kullanıcıların yalnızca iş görevlerini gerçekleştirmek için gereken minimum miktarda trafiğe sahip olması gerektiğini belirtir. Buna hem haklar hem de ayrıcalıklar dahildir.

Kuruluşlar, en az ayrıcalık ilkesini sıkı bir şekilde uygulayarak, RAT'ın bir bilgisayarın tam kontrolünü ele geçirme olasılığını önemli ölçüde azaltabilir.

Ek olarak, en az ayrıcalık ilkesine uygun bir şekilde uyulması durumunda, bir RAT saldırganının bilgisayara yapabilecekleri konusunda bir sınırlama söz konusudur.

4. Olağandışı uygulama davranışını izleyin

RAT'lar genellikle saldırganlardan komut almak için uzak sunuculara bağlanır. Bu nedenle sisteminizde RAT bulunduğunda olağandışı ağ etkinliği görebilirsiniz.

Bu nedenle, RAT enfeksiyonlarını önlemeye yardımcı olmanın bir yolu, sistemdeki uygulamaların davranışını izlemektir.

Örneğin, uygulamaların alışılmadık bağlantı noktalarına veya uygulama tarafından kullanılmayan IP adreslerine bağlandığını görebilirsiniz. Ayrıca, genellikle çok fazla veri aktarmadıkları halde, büyük miktarda veri aktaran uygulamalar da görebilirsiniz.

Bu tür olağandışı davranışları izlemek, RAT'ları herhangi bir hasara yol açmadan önce tespit etmenize yardımcı olabilir.

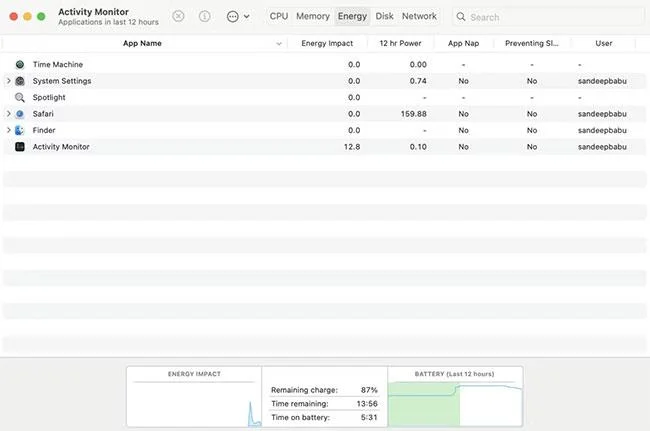

Bilginiz dışında herhangi bir uygulamanın çalışıp çalışmadığını kontrol etmek için Windows PC'de Görev Yöneticisi'ni veya Mac'te Etkinlik Monitörü'nü açmanız yeterlidir .

![RAT saldırılarını nasıl önleyebilir ve bilgisayarınızın kontrolünü nasıl ele geçirebilirsiniz? RAT saldırılarını nasıl önleyebilir ve bilgisayarınızın kontrolünü nasıl ele geçirebilirsiniz?]()

5. İzinsiz giriş tespit sistemi kullanın

Güvenilir bir saldırı tespit sistemi (IDS) yardımıyla ağ trafiğinizi sürekli izlemelisiniz.

İki ana saldırı tespit sistemi türü şunları içerir:

- Belirli bir cihaza ana bilgisayar tabanlı bir saldırı tespit sistemi (HIDS) kurulur.

- Ağ tabanlı izinsiz giriş tespit sistemleri (NIDS), ağ trafiğini gerçek zamanlı olarak izler

Her iki saldırı tespit sistemi türünün kullanılması, güvenlik duvarlarını ve yazılım önleme programlarını aşan herhangi bir yazılım saldırısını engelleyebilecek bir güvenlik bilgisi ve olay yönetimi (SIEM) sistemi oluşturur.

6. İşletim sisteminizi, tarayıcınızı ve diğer yaygın kullanılan yazılımlarınızı güncelleyin

Tehdit aktörleri, kurbanların cihazlarına erişim sağlamak için genellikle güncelliğini kaybetmiş işletim sistemleri ve yazılımlardaki güvenlik açıklarından yararlanır.

İşletim sisteminizi, web tarayıcınızı ve yaygın olarak kullanılan diğer programlarınızı güncel tutarak, saldırganların bilgisayarınıza RAT bulaştırmak için kullanabileceği olası güvenlik açıklarının kapatılmasına yardımcı olabilirsiniz.

Ayrıca antivirüs ve güvenlik duvarı yazılımınız için tüm güvenlik güncellemelerini çıktıkları anda yüklemelisiniz .

7. Sıfır Güven modelini uygulayın

Sıfır Güven güvenlik modeli, ağ erişimi için katı kimlik ve kimlik doğrulamayı zorunlu kılar.

Sıfır Güven modelinin ilkeleri arasında sürekli izleme ve kimlik doğrulama, kullanıcılar ve cihazlar için en az ayrıcalık, cihaz erişiminin sıkı kontrolü ve yanal hareketin engellenmesi yer alır.

Dolayısıyla Sıfır Güven modelini benimsemek RAT saldırılarını önlemenize yardımcı olabilir. Bunun nedeni, RAT saldırılarının genellikle ağdaki diğer cihazlara bulaşmak ve hassas verilere erişim sağlamak için yanal hareketi kullanmasıdır.

8. Siber güvenlik eğitimlerine katılın

Şüpheli bağlantılar ve kötü amaçlı web siteleri, kötü amaçlı yazılım dağıtımının başlıca nedenleridir.

Mağdur olmak istemiyorsanız e-posta eklerini asla açmayın. Ayrıca yazılım programlarını, görselleri ve video oyunlarını her zaman orijinal web sitelerinden indirmelisiniz.

Ayrıca, kötü amaçlı yazılım tehditlerini tespit etmeye yönelik en son teknikleri öğrenmek için düzenli olarak siber güvenlik eğitimlerine katılmalısınız.

Çalışanları Kimlik Avı ve Sosyal Mühendislik saldırılarından kaçınmak için en iyi siber güvenlik uygulamaları konusunda eğitmek, kuruluşların RAT enfeksiyonlarını önlemesine yardımcı olabilir.

Kötü amaçlı yazılımlarda önleme, tedavi etmekten daha iyidir. RAT saldırılarını önlemek için kişi ve kuruluşlara güvenlik farkındalığı eğitimleri verin.