SSH bağlantılarının güvenliğini sağlamak , Linux sisteminizi ve verilerinizi korumanıza yardımcı olur. Sistem yöneticilerinin ve ev kullanıcılarının da internete bağlı bilgisayarların güvenliğini sağlaması gerekir. İşte SSH sunucunuzun güvenliğini sağlamanıza yardımcı olacak 10 kolay yol .

SSH güvenliğiyle ilgili bazı temel bilgiler

SSH, Güvenli Kabuk anlamına gelir. SSH protokolü veya yazılım aracı, sistem yöneticilerinin ve kullanıcıların bu protokolü kullanarak uzaktaki bilgisayarlara güvenli bağlantılar kurmasına olanak tanır.

SSH protokolü, İnternet gibi güvenli olmayan bir ağ üzerinden güvenli bağlantı sağlamak için tasarlanmış şifreli bir protokoldür. Linux'taki SSH, OpenSSH projesinin taşınabilir sürümü üzerine kurulmuştur. SSH istemcilerinden gelen bağlantıları kabul eden bir SSH sunucusuyla klasik bir istemci-sunucu modelinde uygulanır. İstemci, sunucuya bağlanmak ve oturumu uzak kullanıcılara göstermek için kullanılır. Sunucu bağlantıyı kabul eder ve oturumu başlatır.

Varsayılan yapılandırmasında SSH sunucusu, İletim Kontrol Protokolü (TCP), 22 numaralı bağlantı noktasından gelen bağlantıları "dinleyecektir". Bu, standartlaştırılmış ve popüler bir bağlantı noktası olduğundan aktörlerin tehditleri ve kötü niyetli botların hedefidir.

Kötü niyetli aktörler , açık bağlantı noktalarını arayan IP adresi aralıklarını tarayan botlar başlatır . Daha sonra bu bağlantı noktalarını sömürülebilir güvenlik açıklarına karşı araştırır. Güvendeyim, kötü adamların hedef alabileceği benden daha büyük ve daha iyi hedefler var diye düşünmek tamamen yanlıştır. Bu botlar hedeflerini herhangi bir kritere göre seçmiyorlar, sadece sisteme sızmanın yolunu arıyorlar.

Sisteminizin güvenliğini sağlamazsanız mağdur olursunuz.

Güvenlik Sürtünmesi

Güvenlik Sürtünme noktası, güvenlik gereksinimleri nedeniyle ana görevin engellendiği veya geciktirildiği herhangi bir durumdur.

Güvenlik sürtünmesi, güvenlik önlemlerini uyguladığınızda kullanıcılar ve diğerleri için (herhangi bir düzeyde) rahatsızlığa neden olur. Bilgisayar sistemlerine yeni başlayan kişiler, ana bilgisayara her giriş yaptıklarında gerçekten bir şifre girmeleri gerekip gerekmeyeceğinden endişe duyabilirler. Onlar için bu aynı zamanda bir tür güvenlik sürtüşmesidir.

Güvenlik önlemlerinin alınması çoğu zaman bazı insanlar için bir tür sürtüşmeyi de içerecektir. İşletme sahiplerinin bu önlemlerin bedelini ödemesi gerekiyor. Bilgisayar kullanıcılarının, başarılı bir şekilde bağlanmak için gerekli adımları ekleyerek alışkanlıklarını değiştirmeleri veya farklı kimlik doğrulama bilgilerini hatırlamaları gerekebilir. Sistem yöneticilerinin yeni güvenlik önlemlerini uygulamak ve sürdürmek için yapacak ek işleri olacak.

Linux veya Unix benzeri bir işletim sistemini sıkılaştırmak ve kilitlemek hızlı olabilir. Buradaki güvenlik önlemleri, üçüncü taraf uygulamalara ve derin güvenlik duvarı müdahalesine ihtiyaç duymadan bilgisayar güvenliğini artıracak, takip edilmesi kolay bir dizi adımdan oluşmaktadır .

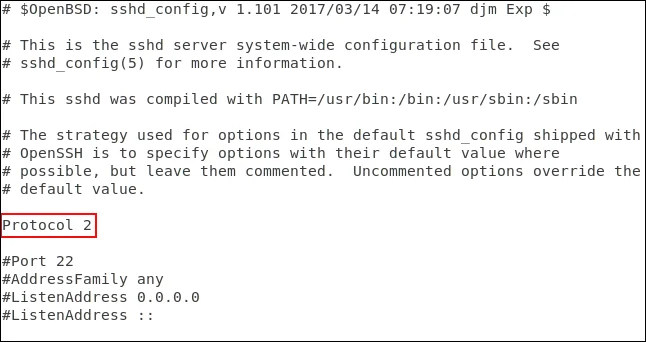

SSH protokolü sürüm 2'yi kullanın

2006 yılında SSH protokolü sürüm 1'den sürüm 2'ye güncellendi. Bu önemli bir yükseltmedir. Özellikle şifreleme ve güvenlik konularında pek çok değişiklik ve iyileştirme vardır ve sürüm 2, sürüm 1 ile geriye dönük olarak uyumlu değildir. Sürüm 1 istemcilerinden gelen bağlantıları önlemek için, bilgisayarların yalnızca sürüm 2'den gelen bağlantıları kabul etmesini belirtebilirsiniz.

Bunu yapmak için aşağıdaki komutu kullanarak /etc/ssh/sshd_config dosyasını düzenleyin:

sudo gedit /etc/ssh/sshd_config

Aşağıdaki satırı ekleyin:

Protocol 2

![SSH sunucusunun güvenliği nasıl sağlanır? SSH sunucusunun güvenliği nasıl sağlanır?]()

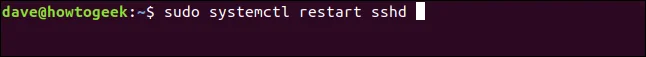

Dosyayı kaydedin ve ardından aşağıdaki komutu kullanarak SSH arka plan programı işlemini yeniden başlatın:

sudo systemctl restart sshd

![SSH sunucusunun güvenliği nasıl sağlanır? SSH sunucusunun güvenliği nasıl sağlanır?]()

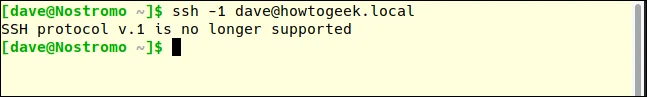

Başka bir makineye geçerek ve test makinesinde SSH'yi deneyerek yeni kurulumu çalışırken test edin. Ssh komutunu protokol sürüm 1'i kullanmaya zorlamak için -1 (protokol 1) seçeneğini kullanacağız.

ssh -1 dave@howtogeek.local

![SSH sunucusunun güvenliği nasıl sağlanır? SSH sunucusunun güvenliği nasıl sağlanır?]()

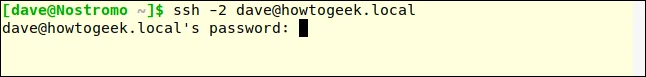

Bağlantı isteği reddedildi. Hala protokol 2'ye bağlanabildiğinizden emin olun. Test etmek için -2'yi (protokol 2) kullanacağız.

ssh -2 dave@howtogeek.local

![SSH sunucusunun güvenliği nasıl sağlanır? SSH sunucusunun güvenliği nasıl sağlanır?]()

SSH sunucusunun şifre istemesi, bağlantının kurulduğuna ve sunucuyla etkileşime girdiğinize dair olumlu bir işarettir. Modern SSH istemcileri varsayılan olarak protokol 2'yi kullanır; istemcinin güncel olması koşuluyla protokol 2'yi belirtmemize gerek yoktur.

ssh dave@howtogeek.local

![SSH sunucusunun güvenliği nasıl sağlanır? SSH sunucusunun güvenliği nasıl sağlanır?]()

Bağlantı kabul edildi.

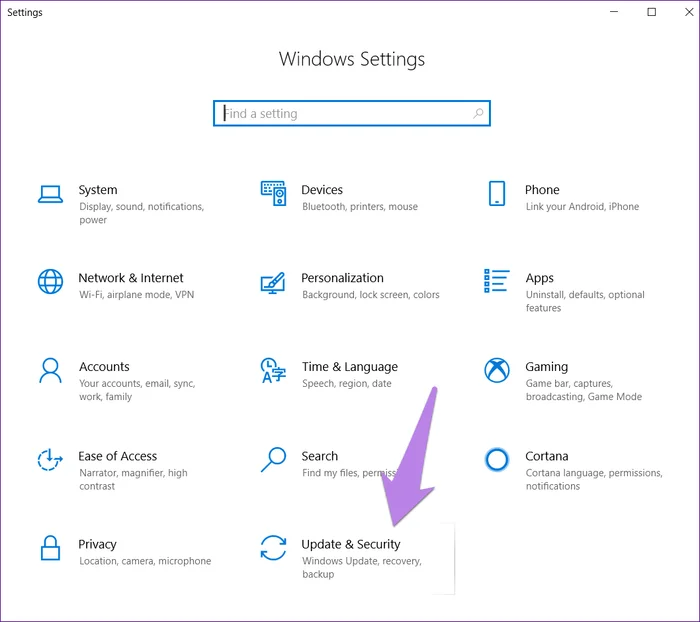

22 numaralı kapıdan kaçının

Bağlantı noktası 22, SSH bağlantıları için standart bağlantı noktasıdır. Farklı bir bağlantı noktası kullanılırsa sisteminize bir miktar Belirsizlik Yoluyla Güvenlik (STO) eklenir. Belirsizlik yoluyla güvenlik asla gerçek bir güvenlik önlemi olarak görülmemelidir. Aslında, bazı daha akıllı saldırı botları, basit bir bağlantı noktası arama listesine güvenmek ve normal olarak bir hizmet sağladıklarını varsaymak yerine, tüm açık bağlantı noktalarını araştırır ve hangi hizmeti gerçekleştirdiklerine karar verir. Ancak standart olmayan bir bağlantı noktasının kullanılması, 22 numaralı bağlantı noktasındaki kötü trafiğin azaltılmasına yardımcı olabilir.

Standart olmayan bir bağlantı noktası yapılandırmak için SSH yapılandırma dosyasını yukarıdaki gibi düzenleyin.

![SSH sunucusunun güvenliği nasıl sağlanır? SSH sunucusunun güvenliği nasıl sağlanır?]()

Bağlantı Noktası satırının başındaki # işaretini silin ve 22'yi istediğiniz numarayla değiştirin. Yapılandırma dosyasını kaydedin ve SSH arka plan programını yeniden başlatın.

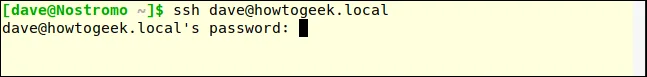

Başka bir bilgisayarda sunucuya bağlanmak için ssh komutunu kullanacağız. Varsayılan ssh komutu 22 numaralı bağlantı noktasını kullanır:

ssh dave@howtogeek.local

![SSH sunucusunun güvenliği nasıl sağlanır? SSH sunucusunun güvenliği nasıl sağlanır?]()

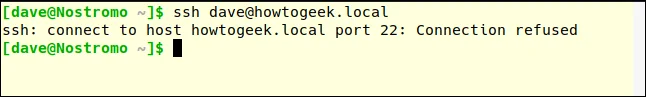

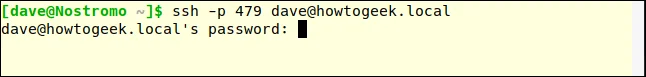

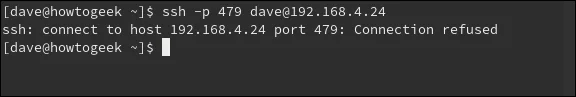

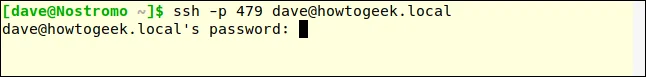

Bağlantı reddedildi. Tekrar deneyin ve –p (bağlantı noktası) seçeneğini kullanarak bağlantı noktası 470'i belirtin:

ssh -p 479 dave@howtogeek.local

![SSH sunucusunun güvenliği nasıl sağlanır? SSH sunucusunun güvenliği nasıl sağlanır?]()

Bağlantı onaylandı.

Filtreyi TCP Sarmalayıcıları kullanarak bağlayın

TCP Sarmalayıcıları anlaşılması kolay bir erişim kontrol listesidir. Bağlantı isteğinin IP adresi veya ana bilgisayar adı gibi özelliklerine bağlı olarak bağlantıları reddetmenize veya bağlantılara izin vermenize olanak tanır. TCP Sarmalayıcılar, uygun şekilde yapılandırılmış bir güvenlik duvarı yerine değil, onunla birlikte kullanılmalıdır.

TCP Sarmalayıcılar, Ubuntu 18.04 LTS makinelerine önceden yüklenmiş olarak gelir . Manjaro 18.10 ve Fedora 30'a kurulmalıdır.

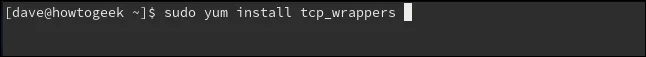

Fedora'ya yüklemek için aşağıdaki komutu kullanın:

sudo yum install tcp_wrappers

![SSH sunucusunun güvenliği nasıl sağlanır? SSH sunucusunun güvenliği nasıl sağlanır?]()

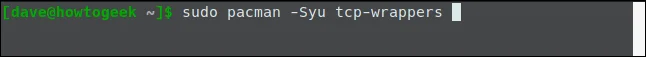

Manjaro'ya yüklemek için şu komutu kullanın:

sudo pacman -Syu tcp-wrappers

![SSH sunucusunun güvenliği nasıl sağlanır? SSH sunucusunun güvenliği nasıl sağlanır?]()

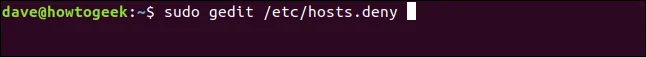

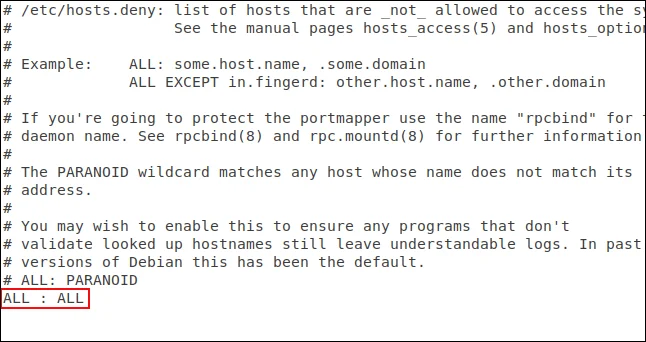

Dahil edilen iki dosya vardır; bir dosya izin verilenler listesini ve bir dosya da reddetme listesini içerir. Aşağıdaki komutu kullanarak reddetme listesini düzenleyin:

sudo gedit /etc/hosts.deny

![SSH sunucusunun güvenliği nasıl sağlanır? SSH sunucusunun güvenliği nasıl sağlanır?]()

Yukarıdaki komut, gedit düzenleyicisini, dosyanın yüklenmesini reddederek açacaktır.

![SSH sunucusunun güvenliği nasıl sağlanır? SSH sunucusunun güvenliği nasıl sağlanır?]()

Satırı eklemeniz gerekir:

ALL : ALL

Ve dosyayı kaydedin. Bu hat tüm yetkisiz erişimleri engelleyecektir. Şimdi kabul etmek istediğiniz bağlantılara izin vermemiz gerekiyor. Bunu yapmak için izinler dosyasını düzenlemeniz gerekir:

sudo gedit /etc/hosts.allow

![SSH sunucusunun güvenliği nasıl sağlanır? SSH sunucusunun güvenliği nasıl sağlanır?]()

Yukarıdaki komut, indirilebilir dosyanın bulunduğu gedit düzenleyicisini açacaktır.

![SSH sunucusunun güvenliği nasıl sağlanır? SSH sunucusunun güvenliği nasıl sağlanır?]()

SSH arka plan programı adını, SSHD'yi ve bağlantı kurulmasına izin veren bilgisayarın IP adresini ekledik. Dosyayı kaydedin ve kısıtlamaların ve izinlerin etkin olup olmadığına bakın.

Öncelikle hosts.allow dosyasında olmayan bir bilgisayardan bağlanmayı deneyeceksiniz:

![SSH sunucusunun güvenliği nasıl sağlanır? SSH sunucusunun güvenliği nasıl sağlanır?]()

Bağlantı reddedildi. IP adresi 192.168.4.23 olan bir makineden bağlanmayı deneyeceğiz:

![SSH sunucusunun güvenliği nasıl sağlanır? SSH sunucusunun güvenliği nasıl sağlanır?]()

Bağlantı kabul edildi.

Buradaki örnek yalnızca bir makinenin bağlanmasına izin verir. TCP sarmalayıcıları oldukça esnektir; IP adres aralıklarından gelen bağlantıları kabul etmek için ana bilgisayar adlarını, joker karakterleri ve alt ağ maskelerini destekler.

Şifre olmadan bağlantı isteklerini reddet

İyi olmasa da, Linux sistem yöneticileri şifresiz kullanıcı hesapları oluşturabilirler. Bu, bu hesaptan uzak bağlantılar için şifre gerekmediği anlamına gelir. Bu bağlantılar kabul edilecek ancak kimlik doğrulaması yapılmayacaktır.

SSH'nin varsayılan ayarı, bağlantı isteklerini şifre olmadan kabul eder. Bunu kolayca değiştirebilir ve tüm bu bağlantıların doğrulandığından emin olabiliriz.

SSH yapılandırma dosyasını düzenlemeniz gerekiyor.

![SSH sunucusunun güvenliği nasıl sağlanır? SSH sunucusunun güvenliği nasıl sağlanır?]()

#PermitEmptyPasswords no yazan satırı görene kadar dosyada aşağı kaydırın . Satır başındaki # işaretini silin ve dosyayı kaydedin. SSH arka plan programını yeniden başlatın.

Şifreler yerine SSH anahtarlarını kullanın

SSH Anahtarları, bir SSH sunucusunda oturum açmanın güvenli bir yolunu sağlar. Şifreler kırılabilir, tahmin edilebilir veya kaba kuvvetle zorlanabilir . SSH anahtarları bu tür saldırılara karşı savunmasız değildir.

SSH anahtarı oluştururken bir anahtar çifti oluşturursunuz. Biri genel anahtar, diğeri ise özel anahtardır. Genel anahtar bağlanmak istediğiniz sunuculara yüklenir. Özel anahtar bilgisayarınızda güvenli bir şekilde saklanır.

SSH anahtarları, bağlantıların parola olmadan yapılmasına olanak tanır; bu, parola kimlik doğrulaması kullanan bağlantılardan daha güvenlidir.

Bağlantı isteğinde bulunurken uzak bilgisayar, bilgisayara geri gönderilen şifreli bir mesaj oluşturmak için genel anahtarın bir kopyasını kullanır. Genel anahtarla şifrelendiğinden bilgisayar özel anahtarla şifreyi çözebilir.

Bilgisayar daha sonra mesajdan bazı bilgileri alır, şifreler ve sunucuya geri gönderir. Sunucu, genel anahtarın bir kopyasıyla şifresini çözebilirse. Mesajdaki bilgiler sunucunun size gönderdiği bilgilerle eşleşiyorsa bağlantı onaylanacaktır.

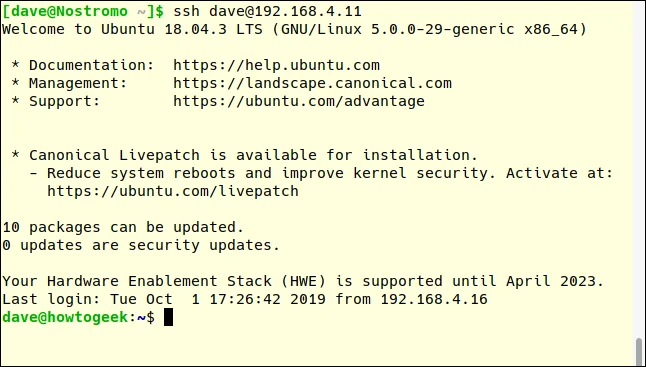

Burada kullanıcı tarafından 192.168.4.11 adresindeki sunucuya SSH anahtarı ile bağlantı yapılmaktadır. Parola girmelerinin istenmediğini unutmayın.

ssh dave@192.168.4.11

![SSH sunucusunun güvenliği nasıl sağlanır? SSH sunucusunun güvenliği nasıl sağlanır?]()

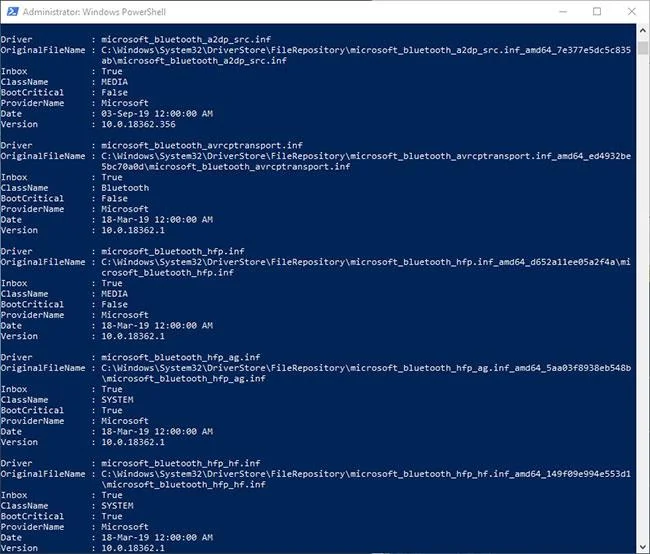

Parola kimlik doğrulamasını tamamen devre dışı bırakın

SSH anahtarlarını kullanıyorsanız şifre kimlik doğrulamasını tamamen devre dışı bırakabilirsiniz. SSH yapılandırma dosyasını düzenlememiz gerekiyor.

![SSH sunucusunun güvenliği nasıl sağlanır? SSH sunucusunun güvenliği nasıl sağlanır?]()

#PasswordAuthentication yes ile başlayan satırı görene kadar dosyayı aşağı kaydırın . Satırın başındaki #'i silin, evet'i hayır olarak değiştirin ve dosyayı kaydedin. SSH arka plan programını yeniden başlatın.

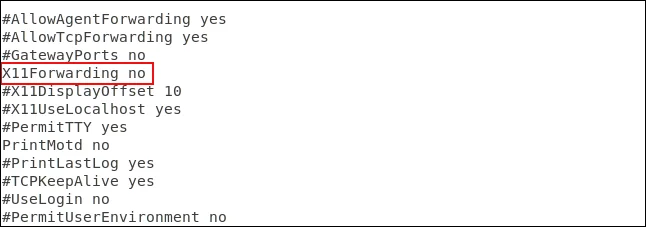

X11 iletmeyi devre dışı bırak

X11 iletme, uzaktaki kullanıcıların bir SSH oturumu üzerinden sunucunuzdan grafik uygulamaları çalıştırmasına olanak tanır, ancak kötü aktörler tarafından kolaylıkla istismar edilebilir. SSH yapılandırma dosyasını düzenleyerek kapatmak daha iyidir.

![SSH sunucusunun güvenliği nasıl sağlanır? SSH sunucusunun güvenliği nasıl sağlanır?]()

#X11Forwarding no satırını görene kadar dosyayı aşağı kaydırın , satırın başındaki # işaretini silin ve dosyayı kaydedin. SSH arka plan programını yeniden başlatın.

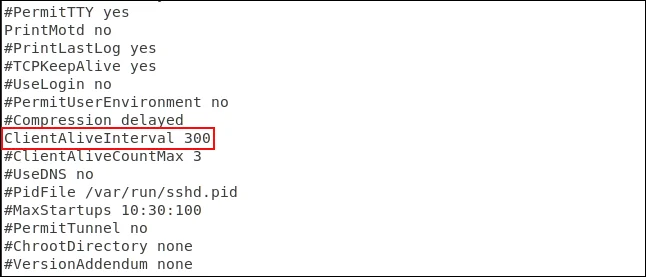

Boşta kalma zaman aşımı değerini ayarla

Bilgisayarla SSH bağlantısı kurulursa ve üzerinde belirli bir süre etkinlik olmazsa bu durum güvenlik riski oluşturabilir.

Bu nedenle bir zaman aşımı sınırı belirlemelisiniz. Belirtilen süre içerisinde herhangi bir etkinlik olmazsa SSH bağlantısı kesilecektir. Bir kez daha SSH yapılandırma dosyasını düzenlememiz gerekiyor.

![SSH sunucusunun güvenliği nasıl sağlanır? SSH sunucusunun güvenliği nasıl sağlanır?]()

#ClientAliveInterval 0 ile başlayan satırı görene kadar dosyayı aşağı kaydırın . Satırın başındaki # işaretini kaldırın, 0 sayısını istediğiniz değere değiştirin. Genellikle insanlar bunu 300 saniyeye, yani 5 dakikaya ayarlarlar. Dosyayı kaydedin ve SSH arka plan programını yeniden başlatın.

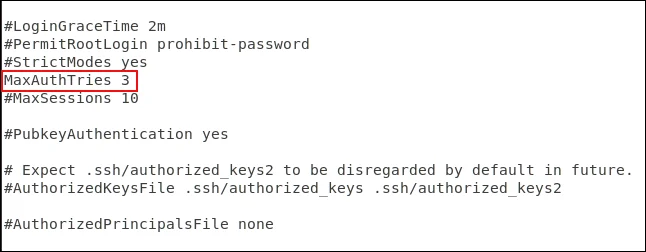

Parola girişi sayısına bir sınır belirleyin

Onay sayısına bir sınır tanımlamak, parola tahminini ve kaba kuvvet saldırılarını önlemeye yardımcı olabilir. Belirtilen sayıda kimlik doğrulama talebinden sonra kullanıcının SSH sunucusuyla bağlantısı kesilecektir. Varsayılan olarak şifre denemesi sayısında bir sınırlama yoktur ancak bunu SSH yapılandırma dosyasında düzenleyebilirsiniz.

![SSH sunucusunun güvenliği nasıl sağlanır? SSH sunucusunun güvenliği nasıl sağlanır?]()

#MaxAuthTries 0 ile başlayan satırı görene kadar dosyayı aşağı kaydırın . Satır başındaki # işaretini kaldırmak, sayıyı istenen değere değiştirir. Bunu 3'e ayarlayabilirsiniz. Değişiklik yaparken dosyayı kaydedin ve SSH arka plan programını yeniden başlatın.

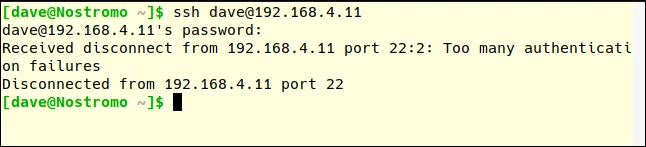

Bağlanmayı deneyip yanlış şifreyi girerek bunu test edebilirsiniz.

![SSH sunucusunun güvenliği nasıl sağlanır? SSH sunucusunun güvenliği nasıl sağlanır?]()

MaxAuthTries sayısının, kullanıcıya izin verilen deneme sayısından daha fazla olduğunu unutmayın. İki başarısız denemeden sonra bağlantınız kesilir; bu, MaxAuthTries'in 3'e ayarlandığı anlamına gelir.

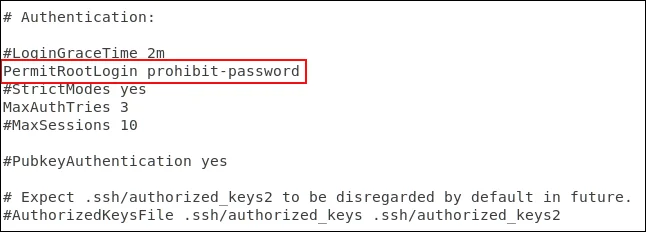

Kök girişini devre dışı bırak

Root olarak giriş yapmamanız, Linux'ta normal bir kullanıcı olarak kullanmanız ve root izinleri gerektiren eylemleri gerçekleştirmek için sudo'yu kullanmanız tavsiye edilir. Ayrıca root'un SSH sunucusuna giriş yapmasına da izin vermemelisiniz. Yalnızca normal kullanıcıların bağlanmasına izin verilir. Yönetici düzeyinde bir görev gerçekleştirmeleri gerekiyorsa sudo'yu da kullanabilirler. Kök kullanıcının oturum açmasına izin vermeniz gerekiyorsa, onu bir SSH anahtarı kullanmaya zorlayabilirsiniz.

Kök oturum açmayı devre dışı bırakmak için yapılandırma dosyasını düzenleyin.

![SSH sunucusunun güvenliği nasıl sağlanır? SSH sunucusunun güvenliği nasıl sağlanır?]()

#PermitRootLogin yasak-şifre ile başlayan satırı görene kadar dosyayı aşağı kaydırın , satırın başındaki # işaretini silin.

- Root'un oturum açmasını önlemek istiyorsanız, yasak-şifreyi no ile değiştirin.

- Root'un oturum açmasına izin veriyor ancak SSH anahtarının kullanılmasını zorunlu kılıyorsanız, yasaklama-şifresini olduğu gibi bırakın.

Değişiklikleri kaydedin ve SSH arka plan programını yeniden başlatın.

Son adım

Elbette bilgisayarınızda SSH'nin çalışmasına ihtiyacınız yoksa aşağıdaki komutla SSH'yi kapatın:

sudo systemctl stop sshd

sudo systemctl disable sshd

Size başarılar diliyorum!