Sunucu koruması günümüzde güvenlik ekiplerinin en büyük endişelerinden biridir. Zayıf koruma, saldırganların bazı kötü amaçlı yazılım türleri yoluyla sunucuya yetkisiz erişim elde etmelerine kapıyı açabilir. Bugün siber suçlular her zamankinden daha saldırgan. Saldırganları önlemek için bu temel adımlarla sunucu korumasını kurun!

SSH anahtarı: Sunucuyu korumak için sahip olunması gereken bir öğe

Secure Shell olarak da bilinen SSH anahtarları, kriptografik bir ağ protokolüdür. SSH anahtarları normal şifrelere göre daha yüksek düzeyde güvenlik sağlar.

Bunun nedeni SSH anahtarlarının Brute Force saldırısına çok daha iyi direnebilmesidir . Neden? Çünkü şifresini çözmek neredeyse imkansız. Buna karşılık normal bir şifre her an kırılabilir.

SSH anahtarları oluşturulduğunda iki tür anahtar vardır: özel anahtar ve genel anahtar. Özel anahtar yönetici tarafından kaydedilirken, genel anahtar diğer kullanıcılarla paylaşılabilir.

Sunucudaki geleneksel şifrelerin aksine, SSH anahtarları uzun bir bit veya karakter dizisine sahiptir. Saldırgan bunları kırmak için farklı kombinasyonlar deneyerek erişimin şifresini çözmeye çalışarak biraz zaman harcayacaktır. Bunun nedeni, sistemin kilidini açmak için anahtarların (genel ve özel) eşleşmesi gerektiğidir.

SSH anahtarı sunucuyu korumak için sahip olunması gereken bir öğedir

Güvenlik duvarı kurun

Güvenlik duvarına sahip olmak, sunucu korumasını sağlamak için temel önlemlerden biridir. Bir güvenlik duvarı, bir dizi güvenlik parametresine dayalı olarak gelen ve giden trafiği kontrol ettiğinden önemlidir.

Bu güvenlik parametreleri kullandığınız güvenlik duvarının türüne bağlı olarak geçerlidir. Teknolojilerine göre üç tür güvenlik duvarı vardır: Paket filtreleme, proxy filtreleme ve durum bilgisi olan güvenlik duvarları. Bu hizmetlerin her biri sunucuya erişmenin farklı bir yolunu sağlar.

Örneğin, filtreleme güvenlik duvarı, bir sunucuyu korumaya yönelik en basit mekanizmalardan biridir. Temel olarak IP adresini, kaynak bağlantı noktasını, hedef IP adresini, hedef bağlantı noktasını ve protokol türünü kontrol eder: IP, TCP, UDP, ICMP. Daha sonra bu bilgiyi belirtilen erişim parametreleriyle karşılaştırın ve eşleşirlerse sunucuya erişime izin verilir.

İletişim kuran iki taraf arasına aracı olarak bir proxy filtresi yerleştirilir. Örneğin, bir istemci bilgisayar bir web sitesine erişim talebinde bulunur. Bu istemcinin, web sitesine erişmek için ikinci bir oturum oluşturmadan önce, kullanıcının İnternet'e erişimini doğrulamak ve kontrol etmek için proxy sunucusuyla bir oturum oluşturması gerekir.

Durum bilgisi olan güvenlik duvarı ile ilgili olarak, proxy ve paket filtresi teknolojisini birleştirir. Aslında UFC güvenlik duvarları, nftables ve CSF güvenlik duvarlarını kullanarak güvenlik kurallarının uygulanmasına izin verdiği için sunucuları korumak için en çok kullanılan güvenlik duvarıdır.

Kısacası, sunucu koruma aracı olarak güvenlik duvarını kullanmak, içeriği korumanıza, erişimi doğrulamanıza ve önceden ayarlanmış güvenlik parametreleri aracılığıyla gelen ve giden trafiği kontrol etmenize yardımcı olacaktır.

VPN'i kurun

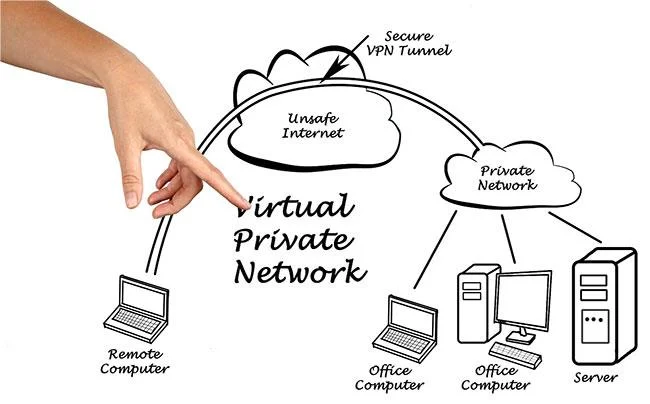

Özel ağın güvenlik parametrelerine göre uzak sunucuların bilgilerine erişmek için bir VPN (sanal özel ağ) kurmak şarttır. Temel anlamda VPN, bilgisayar ile sunucu arasında sanal bir kablo gibi çalışır.

Bu sanal kablo, şifrelenmiş bilgilerin geçmesi için bir tünel oluşturur. Bu sayede sunucu ile yetkili bilgisayar arasında alınıp verilen bilgiler her türlü müdahaleye karşı korunmuş olacaktır.

![Sunucunuzu korumak için en iyi 4 ipucu Sunucunuzu korumak için en iyi 4 ipucu]()

VPN'ler giden ve gelen verileri filtrelemek için güvenlik protokolleri oluşturur

Sunucu koruması, özel bir ağ üzerinden belirli bağlantı noktalarına erişimi kontrol ettiği için VPN ile güçlendirilmiştir. Bu, sunucuya genel erişimin engellendiği ve yalnızca özel ağa erişimi olan kullanıcıların sunucuyla bilgi alışverişinde bulunabileceği anlamına gelir.

Kısacası VPN'ler, sunucu üzerinden geçen bilgileri korumak ve veri şifreleme yoluyla güvenli bir bağlantı oluşturmak için güvenlik protokolleri sağlar.

SSL ve TLS kullanarak şifreleme

VPN tüneli kullanmak istemiyorsanız SSL ve TSL şifreleme bir alternatiftir. SSL (Güvenli Yuva Katmanı), bilgi aktarımını koruyan dijital bir sertifikadır.

Öte yandan TSL (Transport Layer Security), SSL'den sonra ikinci nesildir. TLS, kullanıcı ile sunucu arasında bilgi alışverişi için güvenli bir ortam oluşturur. Bunu HTTP, POP3, IMAP, SMTP, NNTP ve SSH protokollerini kullanarak yapar.

KPI (Genel Anahtar Altyapısı) aracılığıyla SSL ve TSL'yi kullanarak sertifikalar oluşturabilir, yönetebilir ve doğrulayabilirsiniz. Ayrıca iletişimi şifrelemek için belirli kullanıcılara sahip sistemler tanımlayabilirsiniz.

Yani yetkilendirme sertifikası kurduğunuzda, özel ağınıza bağlı her kullanıcının kimliğini takip edebilir ve trafiğini şifreleyerek iletişimin kesilmesini önleyebilir, sunucu korumanızı güçlendirebilirsiniz.