Yalnızca dosya uzantısına bakarak bir dosyanın gerçekte bir resim, video, PDF veya metin dosyası olduğundan emin olamazsınız. Windows'ta bir saldırgan, bir PDF dosyasını sanki bir EXE dosyasıymış gibi çalıştırabilir .

Bu oldukça tehlikelidir çünkü internetten indirdiğiniz ve PDF dosyası zannettiğiniz bir dosya aslında son derece tehlikeli bir virüs içerebilir. Saldırganların bunu nasıl yapabildiğini hiç merak ettiniz mi?

RLO yöntemi nedir?

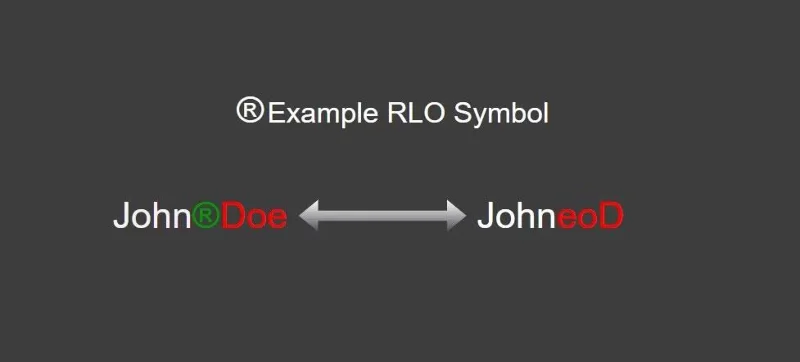

Arapça, Urduca, Farsça gibi birçok dil sağdan sola yazılabilmektedir. Birçok saldırgan, çeşitli saldırıları başlatmak için bu tür bir dil kullanır. Soldan okunduğunda anlamlı ve güvenli olan bir belge, aslında sağdan okunduğunda farklı içeriğe sahip olabilir ve bambaşka bir dosyaya atıfta bulunabilir. Sağdan sola yazılan dilleri işlemek için Windows işletim sisteminde var olan RLO yöntemini kullanabilirsiniz.

Windows'ta bunun için bir RLO gösterimi vardır. Bu karakteri kullandığınız anda bilgisayar metni sağdan sola okumaya başlayacaktır. Saldırganlar, yürütülebilir dosya adını ve uzantısını gizlemek için bundan yararlanır.

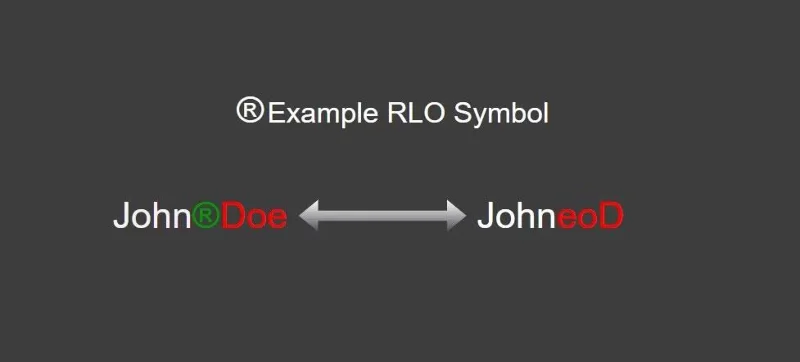

Örneğin soldan sağa İngilizce bir kelime giriyorsunuz ve o kelime Yazılım oluyor. T harfinden sonra Windows RLO sembolünü eklerseniz, bundan sonra yazdığınız her şey sağdan sola doğru okunacaktır. Sonuç olarak yeni kelimeniz Softaw olacaktır.

Daha iyi anlamak için aşağıdaki şemaya bakın.

RLO öğesi kelimeleri tersine çevirir

Truva atları PDF dosyalarına yerleştirilebilir mi?

Bazı saldırılarda bilgisayar korsanları, PDF dosyalarının içine açıklardan yararlanma amaçlı yazılımlar veya kötü amaçlı komut dosyaları ekleyebilir . Birçok farklı araç ve program bunu yapabilir. Bu, başka bir program kullanmadan PDF'nin mevcut kodunu değiştirerek bile yapılabilir.

Ancak RLO yöntemi farklıdır. RLO yöntemi ile saldırganlar, hedef mağduru kandırmak amacıyla mevcut bir EXE dosyasını PDF dosyasıymış gibi sunarlar. EXE'nin yalnızca görünümü değişir, böylece hedef kullanıcı dosyayı zararsız bir PDF dosyası olduğuna inanarak açar.

RLO yöntemi nasıl kullanılır?

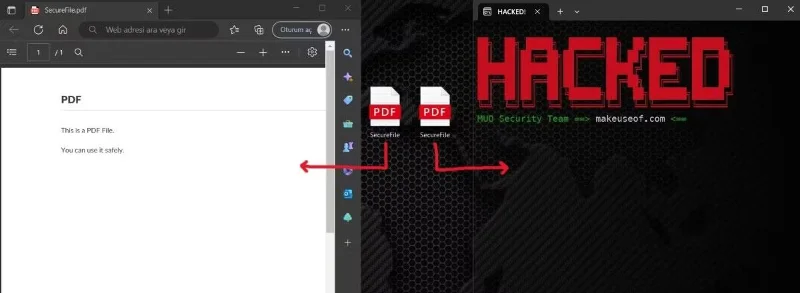

RLO yöntemini kullanarak bir EXE dosyasının PDF olarak nasıl görüntüleneceğini anlatmadan önce aşağıdaki görseli inceleyelim. Bu dosyalardan hangisi PDF'dir?

![Truva atları, RLO yöntemini kullanarak nasıl PDF dosyaları gibi davranır? Truva atları, RLO yöntemini kullanarak nasıl PDF dosyaları gibi davranır?]()

Lütfen iki dosyayı farklılaştırın

Bunu bir bakışta belirleyemezsiniz. Bunun yerine dosyanın içeriğini görüntülemeniz gerekir. (Merak ediyorsanız soldaki dosya gerçek PDF dosyasıdır).

Bu hilenin yapılması oldukça kolaydır. Saldırganlar öncelikle kötü amaçlı kod yazıp derler. Kod, exe formatında çıktı almak üzere derlenir. Saldırganlar bu EXE dosyasının adını ve simgesini değiştirerek görünümünü PDF'ye dönüştürüyor. Peki isim değişikliği süreci nasıl gerçekleşiyor?

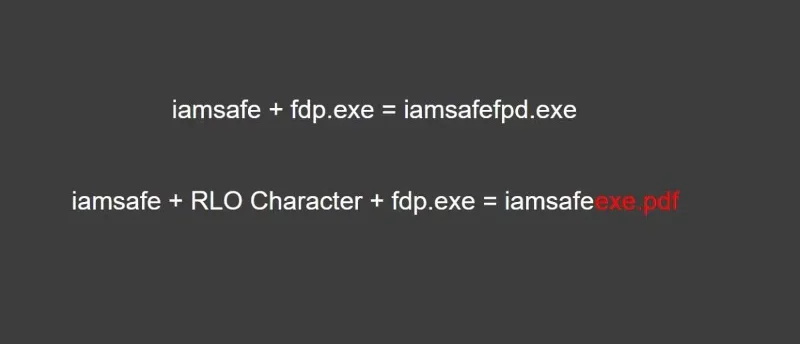

RLO'nun devreye girdiği yer burasıdır. Örneğin, iamsafefdp.exe adında bir EXE dosyanız olduğunu varsayalım. Bu aşamada saldırgan, dosyayı yeniden adlandırmak için iamsafe ile fdp.exe arasına bir RLO sembolü yerleştirecektir. Windows'ta bunu yapmak oldukça kolaydır. Yeniden adlandırırken sağ tıklamanız yeterlidir.

![Truva atları, RLO yöntemini kullanarak nasıl PDF dosyaları gibi davranır? Truva atları, RLO yöntemini kullanarak nasıl PDF dosyaları gibi davranır?]()

RLO karakterinin ters çevrilmesi işlemi

Prensip basittir; Windows RLO sembolünü gördüğünde sağdan sola doğru okur. Dosya hala EXE'dir, hiçbir şey değişmedi. Görünüş olarak bir PDF'ye benziyor.

Bu aşamadan sonra saldırgan, EXE dosya simgesini PDF dosya simgesiyle değiştirecek ve bu dosyayı hedefe gönderecektir.

Aşağıdaki resim bir önceki sorunun cevabıdır. Sağda gördüğünüz EXE, RLO yöntemi kullanılarak oluşturulmuştur. Görünüşte her iki dosya da benzerdir ancak içerikleri tamamen farklıdır.

![Truva atları, RLO yöntemini kullanarak nasıl PDF dosyaları gibi davranır? Truva atları, RLO yöntemini kullanarak nasıl PDF dosyaları gibi davranır?]()

Dosyaların içeriğini karşılaştırın

Bu tür saldırılara karşı nasıl savunma yapılır?

Birçok güvenlik olayında olduğu gibi bu tür saldırıları önlemek için alabileceğiniz bazı önlemler vardır. Birincisi, açmak istediğiniz dosyayı kontrol etmek için yeniden adlandır seçeneğini kullanmaktır. Yeniden adlandır seçeneğini seçerseniz, Windows işletim sistemi dosya uzantısına ek olarak düzenlenebilir alanı da otomatik olarak seçecektir. Seçilmeyen kısım gerçek dosya uzantısı olacaktır. Seçili olmayan bölümde EXE formatını görüyorsanız bu dosyayı açmamalısınız.

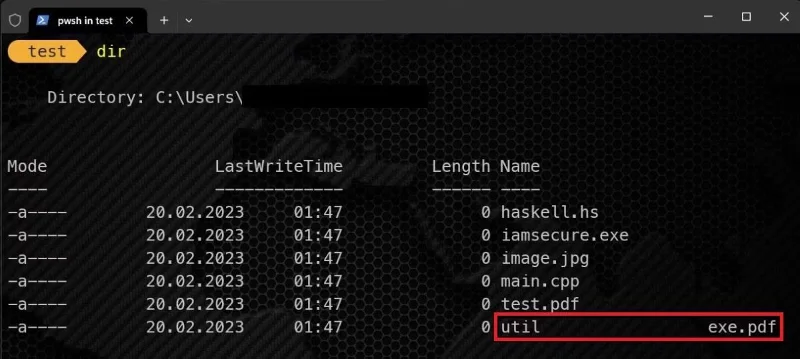

Komut satırını kullanarak gizli karakterlerin eklenip eklenmediğini de kontrol edebilirsiniz. Bunu yapmak için dir komutunu aşağıdaki gibi kullanmanız yeterlidir.

![Truva atları, RLO yöntemini kullanarak nasıl PDF dosyaları gibi davranır? Truva atları, RLO yöntemini kullanarak nasıl PDF dosyaları gibi davranır?]()

Dosyayı dir komutuyla kontrol edin

Yukarıdaki ekran görüntüsünde görebileceğiniz gibi util garip bir dosyadır, bu nedenle şüphelenmelisiniz.

Dosyaları indirmeden önce dikkatli olun!

Gördüğünüz gibi basit bir PDF dosyası bile cihazınızı saldırganların eline geçirebilir. Bu nedenle internette gördüğünüz her dosyayı rastgele indirmemelisiniz. Ne kadar güvenli olduklarını düşünürseniz düşünün, dikkatli olun!

Bir dosyayı indirmeden önce, indirdiğiniz web sitesinin güvenilir olduğundan emin olmak ve dosyayı çevrimiçi bir dosya denetleyicisiyle taramak gibi birkaç önlem alabilirsiniz .