1. Sebep

Her başarılı kullanıcı girişinden sonra oturum yeniden tanımlanacak ve yeni bir oturum kimliğine sahip olacaktır. Saldırganın bu yeni Oturum Kimliğini bilmesi halinde uygulamaya normal bir kullanıcı gibi erişebilir. Bir saldırganın oturum kimliğini ele geçirmesinin ve kullanıcının oturumunu ele geçirmesinin aşağıdakiler gibi birçok yolu vardır: Ortadaki adam saldırısı : kullanıcının Oturum Kimliğini gizlice dinler ve çalar. Veya kullanıcının Oturum Kimliğini almak için programlamadaki XSS hatalarından yararlanın .

2. İstismar yöntemleri

Oturum Dinleme

Resimde gördüğümüz gibi saldırgan öncelikle kurbanın geçerli oturum kimliğini yakalamak için bir sniffer aracı kullanacak, daha sonra bu oturum kimliğini kurbanın yetkisi altındaki Web Sunucusu ile çalışmak için kullanacak.

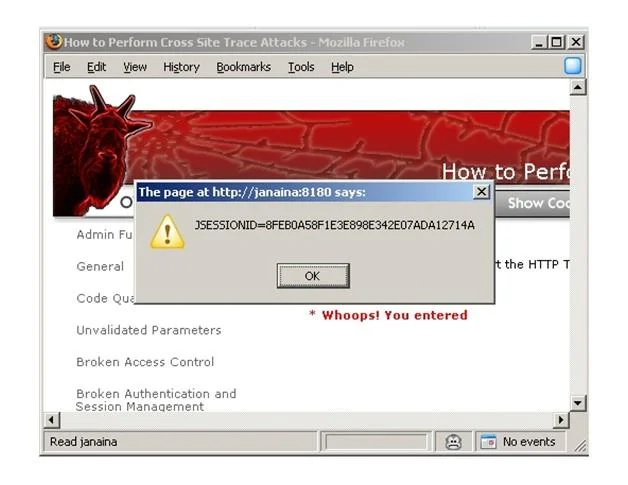

Siteler arası komut dosyası saldırısı

Saldırgan, istemci tarafında çalışan JavaScript gibi kötü amaçlı kodları kullanarak kurbanın oturum kimliğini elde edebilir . Bir web sitesinde XSS güvenlik açığı varsa, saldırgan kötü amaçlı JavaScript kodu içeren bir bağlantı oluşturup bunu kurbana gönderebilir. Mağdurun bu bağlantıya tıklaması durumunda çerezleri saldırgana gönderilecektir.

![Web13: Oturum Ele Geçirme hackleme tekniği Web13: Oturum Ele Geçirme hackleme tekniği]()

3. Nasıl önlenir

Oturum Ele Geçirmeyi önlemek için aşağıdaki yöntemlerden bazıları kullanılabilir:

- Gizlice dinlenmeyi önlemek için veri aktarımında HTTPS kullanın.

- Kaba kuvvet saldırısının başarısını sınırlamak için büyük bir rastgele dize veya sayı kullanın.

- Oturum Sabitleme saldırılarından kaçınmak için, her başarılı kullanıcı oturum açma işleminden sonra oturum kimliğini yeniden oluşturun.

LuckyTemplates ile her dersten sonra daha fazla bilgi edinmenizi umuyoruz!