Bu makale Microsoft'un Salı Yaması yamaları hakkındaki en son bilgileri özetleyecektir. Sizi de takip etmeye davet ediyoruz.

Yama Ocak 2023 Salı

Microsoft, 10 Ocak 2023 Salı günü, Windows işletim sistemindeki aktif olarak yararlanılan bir sıfır gün güvenlik açığını ve toplam 98 diğer güvenlik açığını düzeltmek için Ocak 2023 Yamasını Salı günü yayınladı.

Bu, 2023 yılının Salı günü yayınlanan ilk Yaması ve 11'i "Kritik" olarak derecelendirilen çok sayıda 98 güvenlik açığını gideriyor.

Genellikle Microsoft, bilgisayar korsanlarının uzaktan kod yürütmesine, güvenlik özelliklerini atlamasına veya ayrıcalıkları yükseltmesine izin verdiğinde bir güvenlik açığını "Kritik" olarak derecelendirir.

Her türe göre güvenlik açıklarının sayısı aşağıda listelenmiştir:

- 39 ayrıcalık yükseltme güvenlik açığı

- 4 güvenlik bypass güvenlik açığı

- 33 uzaktan kod yürütme güvenlik açığı

- 10 bilginin ifşa edilmesi güvenlik açığı

- 10 hizmet reddi güvenlik açığı

- 2 kimlik sahtekarlığı güvenlik açığı

Bu ayın Salı Yaması, aktif olarak yararlanılan bir sıfır gün güvenlik açığını düzeltiyor ve ayrıca genel olarak açıklanan başka bir sıfır gün güvenlik açığını da düzeltiyor.

Microsoft, kamuya açıklanmış veya resmi bir düzeltme olmadan yararlanılmış olan bir güvenlik açığını sıfır gün olarak kabul eder.

Şu anda yararlanılan ve yamalanan sıfır gün güvenlik açığı:

- CVE-2023-21674 - Windows Gelişmiş Yerel Prosedür Çağrısı (ALPC) Ayrıcalık Yükselmesi Güvenlik Açığı, Avast araştırmacıları Jan Vojtěšek, Milánek ve Przemek Gmerek tarafından keşfedildi. Microsoft, bunun ayrıcalık yükseltme saldırılarına yol açabilecek bir Sandbox kaçış güvenlik açığı olduğunu söylüyor. Microsoft, "Bu güvenlik açığından başarıyla yararlanan bir bilgisayar korsanı, Sistem düzeyinde ayrıcalıklar kazanabilir" dedi. Bilgisayar korsanlarının saldırılarda bu güvenlik açığından nasıl yararlanacağı henüz belli değil.

Microsoft ayrıca , Akamai uzmanları tarafından keşfedilen CVE-2023-21549 - Windows SMB Tanık Hizmetinin Ayrıcalık Yükselmesi Güvenlik Açığı güvenlik açığının da kamuya açıklandığını söyledi .

Ancak Akamai güvenlik araştırmacısı Stiv Kupchik, normal açıklama prosedürlerini izlediklerini, dolayısıyla güvenlik açığının kamuya açıklanmış olarak sınıflandırılmaması gerektiğini söyledi.

Yama Aralık 2022 Salı

Aralık 2022 Salı Yaması güncellemesinde Microsoft, biri istismar edilen olmak üzere iki kritik sıfır gün güvenlik açığı ve toplam 49 diğer güvenlik açığı için yamalar yayınladı.

Yeni yamalı 49 güvenlik açığından altısı "Kritik" olarak sınıflandırılıyor çünkü en tehlikeli güvenlik açıklarından biri olan uzaktan kod yürütülmesine izin veriyorlar.

Her türe göre güvenlik açıklarının sayısı aşağıda listelenmiştir:

- 19 ayrıcalık yükseltme güvenlik açığı

- 2 güvenlik atlama güvenlik açığı

- 23 uzaktan kod yürütme güvenlik açığı

- 3 bilginin ifşa edilmesi güvenlik açığı

- 3 hizmet reddi güvenlik açığı

- 1 kimlik sahtekarlığı güvenlik açığı

Yukarıdaki liste, Microsoft Edge'de 5 Aralık'ta yamalanan 25 güvenlik açığını içermemektedir.

Aralık 2022 Salı Yaması, biri bilgisayar korsanları tarafından aktif olarak kullanılan, diğeri ise kamuya duyurulan iki sıfır gün güvenlik açığını giderir. Microsoft, kamuya açıklanması veya resmi bir düzeltme eki olmadan aktif olarak kullanılması durumunda bir güvenlik açığını sıfır gün olarak adlandırır.

Yakın zamanda yamalanan iki sıfır gün güvenlik açığı:

- CVE-2022-44698: Windows SmartScreen Güvenlik Özelliğinin Baypas Güvenlik Açığı, araştırmacı Will Dormann tarafından keşfedildi. "Bir saldırgan, Web İşareti (MOTW) korumalarını atlamak için kötü amaçlı bir dosya oluşturabilir, bu da MOTW etiketlemesine bağlı olan Microsoft Office'teki Korumalı Görünüm gibi güvenlik özelliklerinin bütünlüğünün ve kullanılabilirliğinin kaybolmasına neden olabilir." Bilgisayar korsanları, hatalı biçimlendirilmiş bir imzayla imzalanmış bağımsız, kötü amaçlı JavaScript dosyaları oluşturarak bu güvenlik açığından yararlanabilir. Bu şekilde imzalandığında, SmartCheck'in başarısız olmasına ve MOTW güvenlik uyarısını görüntülememesine neden olacak ve kötü amaçlı dosyanın otomatik olarak çalıştırılıp kötü amaçlı kod yüklemesine olanak tanıyacaktır. Bilgisayar korsanları, QBot truva atı ve Magniber Ransomware dağıtım kampanyaları da dahil olmak üzere kötü amaçlı yazılım dağıtım kampanyalarında bu güvenlik açığından aktif olarak yararlandı.

- CVE-2022-44710: DirectX Grafik Çekirdeğinde Ayrıcalık Yükselmesi Güvenlik Açığı, araştırmacı Luka Pribanić tarafından keşfedildi. Bu güvenlik açığından başarılı bir şekilde yararlanılması sistem düzeyinde ayrıcalıklar kazanabilir.

Yama Salı Kasım 2022

Kasım 2022 Salı Yaması güncellemesi, bilgisayar korsanlarının kullandığı 6 güvenlik açığını ve toplam 68 diğer güvenlik açığını düzeltmek için Microsoft tarafından kısa süre önce yayınlandı.

Bu kez yamalanan 68 güvenlik açığından 11'i "Kritik" olarak derecelendirildi çünkü bunlar, en sinir bozucu güvenlik açıklarından biri olan ayrıcalıkların yükseltilmesine, izinsiz müdahaleye ve uzaktan kod yürütülmesine izin veriyor.

Her türe göre güvenlik açıklarının sayısı aşağıda listelenmiştir:

- 27 ayrıcalık yükseltme güvenlik açığı

- 4 güvenlik bypass güvenlik açığı

- 16 uzaktan kod yürütme güvenlik açığı

- 11 bilginin ifşa edilmesi güvenlik açığı

- 6 hizmet reddi güvenlik açığı

- 3 kimlik sahtekarlığı güvenlik açığı

Yukarıdaki liste, 2 Kasım'da açıklanan iki OpenSSL güvenlik açığını içermemektedir.

Bu ayın Salı Yaması, şu anda istismar edilen altı sıfır gün güvenlik açığını düzeltiyor ve bunlardan biri kamuya duyuruldu.

İstismar edilen ve yama uygulanan 6 sıfır gün güvenlik açığı şunları içerir:

- CVE-2022-41128: Windows Komut Dosyası Dillerinde Uzaktan Kod Yürütme Güvenlik Açığı, Google Tehdit Analizi Grubu'ndan Clément Lecigne tarafından keşfedildi. Bu güvenlik açığı, Windows'un etkilenen bir sürümünü kullanan kullanıcıların kötü amaçlı bir sunucuya erişmesini gerektirir. Saldırgan kötü amaçlı bir sunucu veya web sitesi oluşturabilir. Saldırganların kullanıcıları kötü amaçlı bir sunucuya erişmeye zorlamalarının bir yolu yoktur, ancak kimlik avı e-postaları veya kısa mesajlar yoluyla kullanıcıları bunu yapmaları için kandırabilirler.

- CVE-2022-41091: Windows Web Güvenliği Özelliğinin Baypas Güvenlik Açığı İşareti, Will Dormann tarafından keşfedildi. Bir saldırgan, Web İşareti (MOTW) korumasını atlayan kötü amaçlı bir dosya oluşturabilir ve bu da MOTW etiketini kullanan Microsoft Office'teki Korumalı Görünüm gibi güvenlik özelliklerinin bütünlüğünün ve kullanılabilirliğinin kaybına neden olabilir.

- CVE-2022-41073: Windows Yazdırma Biriktiricisinde Ayrıcalık Yükselmesi Güvenlik Açığı, Microsoft Tehdit İstihbarat Merkezi (MSTIC) tarafından keşfedildi. Bu güvenlik açığından başarıyla yararlanan bir saldırgan, sistem ayrıcalıkları kazanabilir.

- CVE-2022-41125: Windows CNG Anahtar Yalıtım Hizmetinin Ayrıcalık Yükseltme Güvenlik Açığı, Microsoft Tehdit İstihbaratı Merkezi (MSTIC) ve Microsoft Güvenlik Yanıt Merkezi (MSRC) tarafından keşfedildi. Bu güvenlik açığından başarıyla yararlanan bir saldırgan, sistem ayrıcalıkları kazanabilir.

- CVE-2022-41040: Microsoft Exchange Server'da Ayrıcalık Yükselmesi Güvenlik Açığı, GTSC tarafından keşfedildi ve Zero Dat girişimi aracılığıyla açıklandı. Ayrıcalıklı bir saldırgan, PowerShell'i sistem bağlamında çalıştırabilir.

- CVE-2022-41082: Microsoft Exchange Sunucusunda Uzaktan Kod Yürütme Güvenlik Açığı, GTSC tarafından keşfedildi ve Zero Dat girişimi aracılığıyla açıklandı. Bu güvenlik açığından yararlanan bir saldırgan, rastgele veya uzaktan kod yürütmek üzere sunucu hesaplarını hedefleyebilir. Kimliği doğrulanmış bir kullanıcı olarak saldırgan, ağ komutları aracılığıyla sunucu hesabı bağlamında kötü amaçlı kod çalıştırabilir.

Yama Salı Ekim 2022

Planlandığı gibi, Microsoft tarafından istismar edilen bir sıfır gün güvenlik açığını ve diğer 84 güvenlik açığını düzeltmek için Ekim 2022 Salı Yaması güncellemesi yayınlandı.

Bu güncellemede yamalı 84 güvenlik açığından 13'ü "Kritik" olarak sınıflandırılıyor çünkü bunlar, bilgisayar korsanlarının en ciddi güvenlik açığı türlerinden biri olan ayrıcalık yükseltme saldırıları, kurcalama veya uzaktan kod yürütme gerçekleştirmesine olanak tanıyor.

Her türe göre güvenlik açıklarının sayısı aşağıda listelenmiştir:

- 39 ayrıcalık yükseltme güvenlik açığı

- 2 güvenlik atlama güvenlik açığı

- 20 uzaktan kod yürütme güvenlik açığı

- 11 bilginin ifşa edilmesi güvenlik açığı

- 8 hizmet reddi güvenlik açığı

- 4 kimlik sahtekarlığı güvenlik açığı

Yukarıdaki liste, Microsoft Edge'de 3 Ekim'de yamalanan 12 güvenlik açığını içermemektedir.

Ekim 2022 Salı Yaması, biri saldırılarda aktif olarak kullanılan, diğeri ise kamuya açıklanan iki sıfır gün güvenlik açığını düzeltiyor.

Microsoft, kamuya açıklanması veya resmi bir düzeltme eki olmadan aktif olarak kullanılması durumunda bir güvenlik açığını sıfır gün olarak adlandırır.

Yeni yamalı, aktif olarak yararlanılan sıfır gün güvenlik açığı, CVE-2022-41033 izleme koduna sahiptir ve Windows COM + Olay Sistemi Hizmeti'nde Ayrıcalık Yükselmesi Güvenlik Açığı olan bir ayrıcalık yükseltme güvenlik açığıdır.

Microsoft, "Bu güvenlik açığından başarıyla yararlanan bir bilgisayar korsanı, sistem ayrıcalıkları kazanabilir" dedi. Anonim bir araştırmacı bu güvenlik açığını keşfetti ve Microsoft'a bildirdi.

Genel olarak açıklanan sıfır gün güvenlik açığı, CVE-2022-41043 olarak izlenmektedir ve Microsoft Office Bilginin İfşa Edilmesi Güvenlik Açığı adı verilen bir bilginin açığa çıkması güvenlik açığıdır. SpectreOps'tan Cody Thomas tarafından keşfedildi.

Microsoft, bir saldırganın bu güvenlik açığını kullanarak kullanıcının kimlik doğrulama belirtecine erişebileceğini söyledi.

Ne yazık ki Microsoft, bu Salı Yaması güncellemesinde Microsoft Exchange sıfır gün güvenlik açıkları CVE-2022-41040 ve CVE-2022-41082 için bir düzeltme eki içermedi. Bunlar aynı zamanda ProxyNotShell güvenlik açıkları olarak da bilinir.

Bu güvenlik açıkları, saldırıları ilk keşfeden ve raporlayan Vietnam'ın siber güvenlik kurumu GTSC tarafından Eylül ayının sonunda duyuruldu.

Güvenlik açıkları, Trend Micro'nun Sıfır Gün Girişimi aracılığıyla Microsoft'a bildirildi ve Ekim 2022 Yaması Salı günü yamalanması bekleniyor. Ancak Microsoft yamanın henüz hazır olmadığını duyurdu.

Yama Salı Eylül 2022

Microsoft , bilgisayar korsanları tarafından istismar edilen sıfır gün güvenlik açıklarını ve diğer 63 sorunu düzeltmek için Eylül 2022 Yamasını Salı günü yayınladı .

Bu gruptaki yamalanan 63 güvenlik açığından beşi, en endişe verici güvenlik açıklarından biri olan uzaktan kod yürütülmesine izin verdiği için kritik olarak derecelendirildi.

Her türe göre güvenlik açıklarının sayısı aşağıda listelenmiştir:

- 18 ayrıcalık yükseltme güvenlik açığı

- 1 güvenlik atlama güvenlik açığı

- 30 uzaktan kod yürütme güvenlik açığı

- 7 bilginin ifşa edilmesi güvenlik açığı

- 7 hizmet reddi güvenlik açığı

- Edge - Chromium ile ilgili 16 güvenlik açığı

Yukarıdaki liste, Salı Yaması'nın yayınlanmasından önce Microsoft Edge'de yamalı olan 16 güvenlik açığını içermemektedir.

Tıpkı geçen ay olduğu gibi, bu ayın Salı Yaması da iki sıfır gün güvenlik açığını düzeltiyor; bunlardan biri bilgisayar korsanları tarafından saldırılarda kullanılıyor. İstismar edilen güvenlik açığı CVE-2022-37969 olarak izleniyor ve ayrıcalık güvenlik açığının artmasıdır.

Microsoft'a göre, CVE-2022-37969 başarıyla kullanılırsa bilgisayar korsanları sistem düzeyinde ayrıcalıklar elde edecek. Güvenlik açığı, DBAPPPSecurity, Mandiant, CrowdStrike ve Zscaler'daki araştırmacılar tarafından keşfedildi.

Araştırmacılara göre CVE-2022-37969 tek bir güvenlik açığıdır ve herhangi bir güvenlik riski zincirinin parçası değildir.

Geriye kalan yamanacak sıfır gün güvenlik açığı, VUSec güvenlik araştırmacıları tarafından keşfedilen CVE-2022-23960'tır.

Microsoft'un yanı sıra Adobe, Apple, Cisco, Google gibi bir dizi başka dev de güvenlik açıklarına yama yapmak için güncellemeler yayınladı.

Yama Ağustos 2022 Salı

Ağustos 2022 Salı Yaması güncellemesi, bilgisayar korsanları tarafından istismar edilen DogWalk sıfır gün güvenlik açığına yama yapmak ve toplam 121 diğer sorunu düzeltmek için Microsoft tarafından kısa süre önce yayınlandı.

Bu turda düzeltilen 121 güvenlik sorunundan 17'si, uzaktan kod yürütülmesine veya ayrıcalık artışına izin verdiği için ciddi kabul ediliyor.

Her kategorideki güvenlik açıklarının listesi aşağıda listelenmiştir:

- 64 ayrıcalık yükseltme güvenlik açığı

- 6 güvenlik özelliği güvenlik açıklarını atlıyor

- 31 uzaktan kod yürütme (RCE) güvenlik açığı

- 12 bilginin ifşa edilmesi güvenlik açığı

- 7 Hizmet Reddi (DoS) Güvenlik Açıkları

- 1 kimlik sahtekarlığı güvenlik açığı

Yukarıdaki güvenlik açıklarının sayısı, daha önce Microsoft Edge'de düzeltilen 20 güvenlik açığını içermemektedir.

Ağustos 2022 Salı Yaması güncellemesinde Microsoft, biri hacker saldırılarında istismar edilen iki ciddi sıfır gün güvenlik açığını düzeltir.

Microsoft, kamuya açıklanması veya resmi bir düzeltme yapılmadan kullanılması durumunda bir güvenlik açığını sıfır gün olarak kabul eder.

Şu anda yamalı olan istismara "DogWalk" adı veriliyor ve CVE-2022-34713 olarak izleniyor. Resmi adı Microsoft Windows Destek Teşhis Aracı (MSDT) Uzaktan Kod Yürütme Güvenlik Açığıdır.

Güvenlik araştırmacısı Imre Rad, Ocak 2020'de bu güvenlik açığını keşfetti ancak Microsoft, bunun bir güvenlik açığı olmadığını belirlediği için yama yayınlamayı reddetti.

Ancak araştırmacı, Microsoft Office MSDT güvenlik açığını keşfettikten sonra DogWalk'a yama uygulanabilmesi için durumu bir kez daha Microsoft'a bildirdi. Sonunda Microsoft bunu kabul etti ve bu Salı Yaması güncellemesinde yamaladı.

Yamalı bir diğer sıfır gün güvenlik açığı, CVE-2022-30134 - Microsoft Exchange Bilginin Açığa Çıkması Güvenlik Açığı olarak belirlendi. Bilgisayar korsanlarının kurbanların e-postalarını okumasına olanak tanır.

Microsoft, CVE-2022-30134'ün kamuya açıklandığını ancak kötüye kullanıldığına dair bir belirti olmadığını söyledi.

Yama Salı Eylül 2021

Microsoft, Windows'ta iki sıfır gün güvenlik açığını ve 3'ü ciddi, 1'i orta ve 56'sı önemli olmak üzere diğer 60 güvenlik açığını düzeltmek için Eylül 2021 Yaması Salı güvenlik güncellemesini resmi olarak yayımladı. Microsoft Edge güvenlik açıkları da dahilse, bu ayın Salı Yaması güncellemesi toplamda 86'ya kadar güvenlik açığını giderir.

Yamalanan 86 güvenlik açığı şunları içeriyor:

- 27 güvenlik açığı ayrıcalık yükseltme saldırılarına yol açıyor

- 2 güvenlik açığı güvenlik özelliklerini atlıyor

- 16 uzaktan kod yürütme güvenlik açığı

- 11 bilgi sızıntısı güvenlik açığı

- 1 hizmet reddi (DoS) güvenlik açığı

- 8 kimlik sahtekarlığı güvenlik açığı

Salı Yaması iki sıfır gün güvenlik açığını giderir

Eylül 2021 Yaması Salı güncellemesinin en dikkat çekici noktası, CVE-2021-40444 (MSHTML güvenlik açığı olarak da bilinir) ve CVE-2021-36968 olmak üzere iki sıfır gün güvenlik açığı için bir düzeltme sağlamasıdır. Bunlar arasında MSHTML, bilgisayar korsanları tarafından aktif olarak istismar ediliyor.

MSHTML ciddi bir güvenlik açığı olarak kabul edilir. Bilgisayar korsanlarının yakın zamanda bu güvenlik açığından yararlanma yöntemini hack forumlarında paylaşmalarıyla işler daha da ciddileşti. Buna dayanarak, herhangi bir bilgisayar korsanı kendi istismar yöntemini oluşturabilir.

Burada başvurabileceğiniz MSHTML güvenlik açığıyla ilgili ayrıntılar:

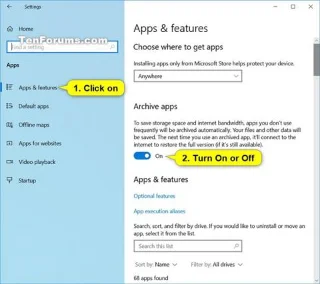

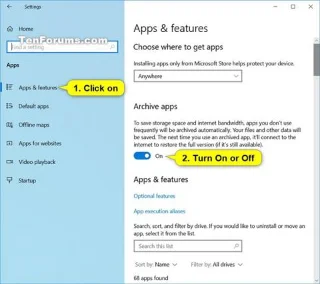

Microsoft, kullanıcıların Eylül 2021 Yaması Salı güncellemesini mümkün olan en kısa sürede yüklemelerini öneriyor. Yüklemek için Ayarlar > Windows Update'e gidin, ardından Güncellemeyi Kontrol Et düğmesine basın ve kuruluma devam edin.