Bilgisayar korsanlarını düşündüğünüzde muhtemelen Hollywood tarzı bilgisayar meraklılarının bilgisayarınızın savunma sistemini yenmeye çalıştığını hayal edersiniz. Ancak Yan Kanal Saldırısı, bilgisayar korsanlarının sistemin güvenlik kısmına dokunmadan cihazdan bilgi almasına olanak tanır.

Yan Kanal Saldırısının ne olduğuna ve sizin için ne anlama geldiğine bir göz atalım.

Yan kanal saldırısı nedir?

Yan Kanal Saldırısı (SCA) nedir?

ide-Channel Attack, bilgisayar korsanlarının cihaza müdahale etmeden bilgi almasına olanak tanır

Diyelim ki birini sık sık arayan bir arkadaşınızla yaşıyorsunuz. Bunu yapmak için fiziksel düğmeli sabit hatlar kullanıyorlar. Oda arkadaşı kimin aradığını çok gizli tutuyordu ama bu seni son derece meraklandırdı.

Kişinin numarayı ne zaman çevirdiğini izleyebilirsiniz ancak bunu önlemenin bir yolu vardır. Sezgisel olmayan bir şekilde sinyalleri takip ederek kişinin aradığı numarayı bir şekilde alabilirsiniz. Nasıl yapacaksın?

Çözümlerden biri, arkadaşınız tuşa her bastığında çevir sesini dinlemektir. Her tuş farklı bir ses ürettiğinden, sesi basılan ilgili tuşa çevirebilirsiniz.

Ayrıca kişinin parmağını bir tuştan bitişik tuşa hareket ettirmesi için geçen süreyi de ölçebilirsiniz. Daha sonra arkadaşınız numarayı çevirdiğinde her tuşa basış arasındaki süreyi hesaplayın.

Bu süre, parmağı bir tuştan bitişik tuşa hareket ettirmek için gereken süreye eşitse, o kişinin az önce bastığı sayı, en yakın sayının bitişiğindedir. Daha uzun bir gecikme, bir sonraki sayının bitişik olmadığı anlamına gelirken, iki hızlı basış aynı sayının iki kez basıldığının sinyalini verir. Daha sonra zaman düzenine uyan tüm sayıları hesaplayabilir ve hangi sayı olabileceğini bulmak için verileri kullanabilirsiniz.

Her tuşun basıldığında nasıl ses çıkardığını öğrenebilirsiniz. Örneğin 3 numaralı tuş daha ağır bir sese sahipken, 9 numaralı tuş hafif bir tıslama sesi çıkarıyor. Oda arkadaşınız aradığında gürültüyü izleyebilir ve hangi numaraların çevrildiğini öğrenebilirsiniz.

Bu yöntemler Yan Kanal Saldırısının ne olduğunu tanımlar. Bu, doğrudan cihaza girmeden veri çıkarmanın bir yoludur. Gerçekte, bilgisayarlara yönelik yan kanal saldırıları, tuşlara basmayı dinlemekten çok daha derine gider!

Yan Kanal Saldırılarının Türleri

![Yan Kanal Saldırısı (SCA) nedir? Yan Kanal Saldırısı (SCA) nedir?]()

Yan Kanal Saldırılarının birçok türü vardır

Artık yan kanal saldırısının nasıl çalıştığını bildiğinize göre, bilgisayar korsanlarının kullanabileceği farklı saldırı türlerinden bazılarına bakalım.

Timing Attack ile algoritmaları keşfedin

İlk olarak, Zamanlama Saldırıları bir sürecin tamamlanması için gereken süreyi analiz eder. Bu, oda arkadaşınızın arama süresini saymaya ve bunu yukarıda bildiklerinizle karşılaştırmaya benzer.

Bilgisayar korsanları algoritmayı farklı girdilerle besleyecek ve işlemin ne kadar süreceğini görecek. Bu verilerden potansiyel algoritmaları zamanlama verileriyle eşleştirip bir çözüm bulabilirler.

Zamanlama saldırıları, önbelleğin ne kadar hızlı okunduğunu analiz eden ve sonuçları verinin kendisini okumak için kullanan Meltdown istismarının önemli bir parçasıdır.

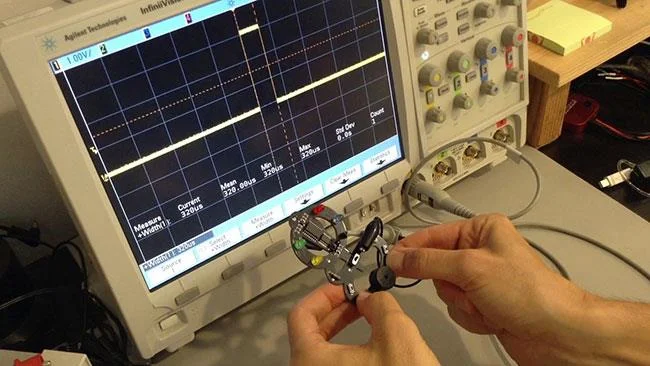

Güç analizi yoluyla işlemci kullanımını kontrol edin

Bir bilgisayar korsanı, bir bileşenin ne yaptığını görmek için ne kadar güç kullandığını izleyebilir. Bir bileşen normalden daha fazla güç kullanıyorsa önemli bir şey hesaplıyor olabilir. Daha az güç tüketiyorsa hesaplamanın bir sonraki aşamasına geçiyor olabilir.

Bir bilgisayar korsanı, hangi verilerin gönderildiğini görmek için enerji kullanım özelliklerini bile kullanabilir.

Ses analizi yoluyla ipuçlarını dinleyin

Ses analizi, bir bilgisayar korsanının bir cihazdan gelen ses örneklerini dinlemesi ve bu sonuçları bilgileri bir araya getirmek için kullanmasıdır.

Yukarıdaki telefon örneğinde çevir sesi duymak veya bir tuşa basmak akustik saldırıdır (ses analizine dayalı saldırı).

Akustik saldırının fizibilitesini inceleyen birkaç çalışma vardır. Bir çalışmada, basılan metni değerlendirmek için yazıcının sesi dinlendi ve %72'lik bir doğruluk oranı elde edildi. Saldırganın belgenin neyle ilgili olduğunu kabaca bilmesi durumunda doğruluk %95'e kadar çıkabilir.

SonarSnoop adı verilen başka bir çalışma, telefonları sonar cihazlarına (hareket bulmak, iletişim kurmak veya diğer nesneleri tespit etmek için ses yayılımını kullanan bir teknik) dönüştürdü. Araştırma, telefonun hoparlör aracılığıyla insan kulağının duyamayacağı sesler çıkarmasını ve yankıyı da mikrofon aracılığıyla kaydetmesini sağladı. Sonar yankısı, saldırgana, kilit açma desenini çizerken kurbanın parmağının ekranda nerede olduğunu söyleyecek ve böylece telefonun kilidinin nasıl açılacağını ortaya çıkaracak.

Elektromanyetik analizle arka plan dalga izleme

Elektromanyetik (EM) analiz, cihazın yaydığı dalgaları izler. Saldırgan bu bilgilerden cihazın ne yaptığını çözebilir. En azından yakında bir cihazın olup olmadığını bilebilirsiniz. Örneğin, gizli güvenlik kameralarını elektromanyetik dalgalarını arayarak bulmak için telefonunuzu kullanabilirsiniz.

IoT cihazları ve bunların EM emisyonları üzerine bir çalışma var. Teori, gözetleme ekiplerinin şüpheli cihazları, hacklemeye gerek kalmadan izleyebilmeleridir. Bu önemlidir, çünkü kolluk kuvvetlerinin şüpheli faaliyetleri iz bırakmadan izlemesine olanak tanır.

Kendinizi Yan Kanal Saldırılarından nasıl korursunuz?

![Yan Kanal Saldırısı (SCA) nedir? Yan Kanal Saldırısı (SCA) nedir?]()

Bir bilgisayarı Yan Kanal Saldırılarına karşı savunmasız hale getirmenin kolay bir yolu yoktur

Maalesef bir bilgisayarı Yan Kanal Saldırılarına karşı savunmasız hale getirmenin kolay bir yolu yoktur. Bir bilgisayar güç kullandığı, radyasyon yaydığı ve çalışma sırasında gürültü yaptığı sürece hacker analizine tabi olacaktır.

Ancak yapabileceğiniz şey, ilk etapta bilgisayar korsanlarının saldırıyı gerçekleştirmesini engellemektir. Örnek olarak telefonla oturum açma kalıplarını tespit edebilen SonarSnoop programını ele alalım. Bu programın da diğer kötü amaçlı yazılımlar gibi dağıtım kanalları olabilir . Birisinin onu indirmesini bekleyen kötü amaçlı uygulamalarda ve programlarda gizli olarak bulunacaktır.

Böylece cihazların sinyal vermesini engelleyemezken, söz konusu sinyalleri izlemeye programlanmış yazılımların yüklenmesini engelleyebilirsiniz. Anti-virüs araçlarınızı güncel tutun ve iyi siber güvenlik uygulamalarını uygulayın; her şey yoluna girecek.