Cómo otorgar acceso a Samsung Internet

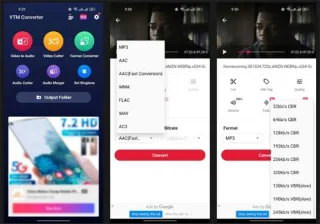

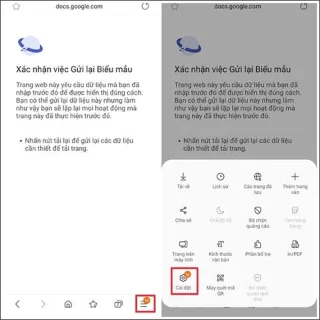

Al otorgar acceso a Internet a Samsung, utilizaremos la página web con todas las funciones como toma de fotografías, micrófono,… al servicio de nuestro trabajo.

El malware viene en todas las formas y tamaños y puede robar su dinero e identidad o convertir su dispositivo en un minero zombie de criptomonedas.

Si bien puede confiar en Google para mantener su dispositivo Android libre de programas maliciosos y no deseados, apagar su teléfono diariamente también puede ser una de las cosas que puede hacer para protegerse.

¿Cómo llega el malware a los teléfonos Android?

El malware a menudo ingresa a su teléfono como parte de un paquete más grande. Se puede integrar con una aplicación común o útil, como un nivel de burbuja, una calculadora o una aplicación de linterna.

Estas aplicaciones suelen ser bastante útiles, bastante inofensivas y el tipo de herramientas que puedes necesitar con urgencia sin preocuparte demasiado por la fuente. En ocasiones, son algunas de las apps más populares en Android .

Los distribuidores de malware pueden comprar aplicaciones directamente o pagar a los desarrolladores pequeñas sumas de dinero para que agreguen algunas líneas de código de apariencia inocente a sus aplicaciones.

Rara vez se incluye malware en la propia aplicación; en su lugar, se utiliza código adicional para descargar más código desde el servidor remoto.

Esto podría ser algo que se ejecuta de forma independiente en su dispositivo y, a veces, envía información a los desarrolladores, como un registro de sus pulsaciones de teclas o malware que podría manipularse. El control directo por parte de un operador remoto puede agregar módulos y funciones rápidamente.

Una vez que los delincuentes tienen su información de inicio de sesión, pueden acceder a sus otras cuentas en línea e incluso usarlas para ingresar a su red doméstica o a la de su empleador.

Una señal de que una aplicación podría ser malware es que solicita acceso a funciones del teléfono que no están relacionadas con su propósito. La aplicación de monitoreo del nivel de burbuja no necesita acceso a su teclado y la computadora no tiene por qué escuchar su micrófono. Al menos deberías comprobar los permisos de todas las aplicaciones de Android instaladas.

Cómo apagar tu teléfono para mantenerte seguro

Para empezar, si su teléfono no está encendido y no puede ejecutar código, el malware no se puede ejecutar en absoluto. Sin embargo, ¡no tiene sentido poseer un dispositivo de comunicación que no pueda comunicarse!

En cambio, los expertos recomiendan reiniciar el dispositivo con regularidad, generalmente una vez al día o una vez a la semana; la frecuencia exacta no importa, siempre y cuando apagues el teléfono con regularidad.

Si hay malware incrustado en una aplicación que dejó ejecutándose en segundo plano, esto obligará a que la aplicación se cierre y restablezca la conexión.

En muchos casos, sin reiniciar manualmente la aplicación, no será atacado: la aplicación no podrá comunicarse con la sede y no podrá transferir sus datos a delincuentes a través de Internet.

¿Apagar el teléfono siempre te mantiene a salvo del malware?

En resumen, no. Algunas aplicaciones comienzan a ejecutarse en su teléfono tan pronto como se inicia. En los teléfonos Android, estos incluyen todo el conjunto de aplicaciones de Google, como Google Drive , Google Photos , el marcador predeterminado y la aplicación de SMS.

Otras aplicaciones de terceros también tienen esta ventaja.

Si una aplicación que no tiene una necesidad legítima de iniciarse cuando se reinicia el teléfono tiene este privilegio, puede contener malware.

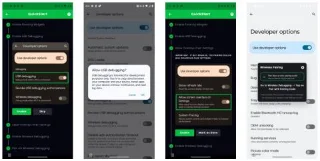

Para probar qué aplicaciones se inician inmediatamente después de que se inicia su teléfono Android, habilite el Modo de desarrollador, cierre todas las aplicaciones en ejecución y luego reinicie su dispositivo. Desde el menú del Modo de desarrollador, haga clic en Ir a Servicios en ejecución y busque las aplicaciones que no deberían estar ejecutándose en ese momento.

Considere si su computadora necesita cargarse en segundo plano al iniciarse...

Al otorgar acceso a Internet a Samsung, utilizaremos la página web con todas las funciones como toma de fotografías, micrófono,… al servicio de nuestro trabajo.

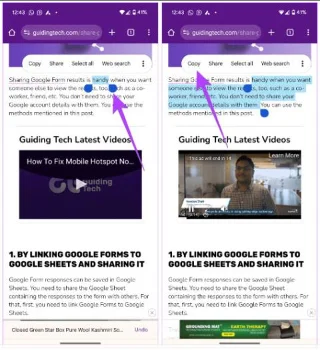

La mayoría de nosotros sabemos cómo copiar y pegar texto en una computadora. Pero cuando se trata de teléfonos Android, las cosas se complican ya que no hay atajos ni menús contextuales.

Muchos gamepads pueden convertir su teléfono inteligente en una computadora de mano portátil, pero solo unos pocos juegos de Android realmente admiten controles físicos.

Google Pixel 4a es uno de los modelos de teléfonos inteligentes de gama media más populares que casi todos los entusiastas de la tecnología en todo el mundo están esperando ansiosamente.

La aplicación Metropolis 3D City es una aplicación de fondos de pantalla en vivo, que utiliza imágenes de ciudades en 3D configuradas como fondo de pantalla del dispositivo Android, que pueden moverse según sus acciones.

Con los teléfonos Xiaomi, seleccionarás la cuenta de contacto para enviar un mensaje de emergencia. El siguiente artículo le guiará para activar las llamadas de emergencia en los teléfonos Xiaomi.

La mayoría de los teléfonos inteligentes actuales sólo utilizan la entrada táctil. Eso significa tener que usar el teclado táctil en pantalla, lo que puede hacer que la entrada sea imprecisa y lenta.

Estos son algunos consejos que le ayudarán a controlar mejor las notificaciones de aplicaciones en su teléfono inteligente.

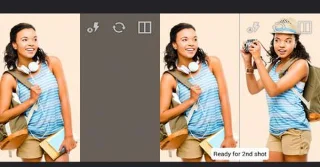

Hay muchas maneras de hacer que tus fotos sean más interesantes, crear tu propio gemelo es uno de esos trucos. Descubra Split Camera ahora: cree fotografías gemelas.

El ruido de fondo puede arruinar un buen video porque es casi imposible escuchar lo que dice la persona en el video.