[解決済み]錆がクラッシュし続ける問題を修正する方法は?

![[解決済み]錆がクラッシュし続ける問題を修正する方法は? [解決済み]錆がクラッシュし続ける問題を修正する方法は?](https://cdn.luckytemplates.com/resources1/images2/image-6970-0408150808350.webp)

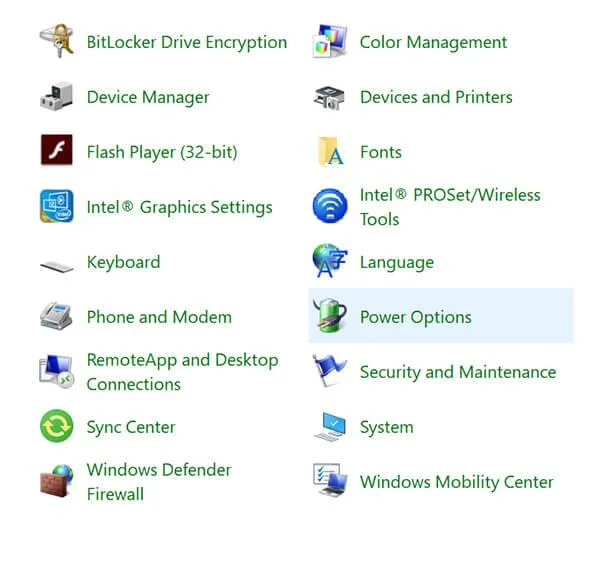

Rustに直面すると、起動時または読み込み中にクラッシュし続けます。その後、指定された修正に従って、Rushクラッシュの問題を簡単に停止します…

Docker イメージの脆弱性を修復するために知っておくべき修正がいくつかあります。Live Docker 実稼働環境では、毎日数千のソフトウェア コンテナがデプロイされます。従来の開発ワークロードよりも複雑なため、セキュリティ管理者はコンテナ化された Docker 環境を保護するための効果的なソリューションを必要としています。

あなた自身もセキュリティの専門家として、基礎となるアーキテクチャに適切なセキュリティ プロトコルと制御を実装する方法を知っている必要があります。これにより、重要な開発フェーズを確保し、レジストリを保護し、安全な展開を確保できます。今すぐ始めるには、Docker イメージの脆弱性に対する必知の修正を読んでください。

パイプラインスキャンを自動化する

最も効果的な修正の 1 つは、パイプライン スキャン操作を自動化することです。徹底的な脆弱性スキャンを開発ライフサイクルのあらゆる段階に統合します。人工知能対応テクノロジーを使用して、これらのプロセスを自動化できます。自動化により、セキュリティ インシデントを最小限に抑え、時間を節約し、人的エラーを排除できます。時間と貴重なリソースも節約できる可能性があります。最も重要なことは、悪意のあるハッカーが発見する前に、危険なバグ、欠陥、エラーを発見できることです。もちろん、これは洞察に富んだレポート、問題の優先順位付け、および迅速な平均復旧時間 (MTTR) を促進するために重要です。確かに、パイプライン スキャンを自動化すると、Docker イメージの脆弱性を効果的に修正できます。

発行者が検証した Docker イメージを使用する

さらに、発行者が検証した Docker イメージを使用して脆弱性を防ぎます。具体的には、多くの開発チームは、Docker の公式イメージ レジストリである Docker ハブの使用を推奨しています。この強力なDocker レジストリではでは、ダウンロードできる公式、発行者検証済み、認定済みのイメージが豊富に見つかります。ここでは、安全性と可用性の高い複数のレジストリを使用できます。このようにして、きめ細かいアクセス制御を使用して組織全体に資産を分散できます。当然のことながら、これはチームが開発プロセスを自動化し、チームのコラボレーションを改善し、オペレーティング システム (OS) レベルの問題についてより深い洞察を得るのに役立ちます。さらに、貴重な Docker イメージを保存、配布、保護、デプロイする機能も提供します。Docker イメージの脆弱性を修正して排除する場合は、発行者が検証したイメージのみを使用してください。

Dockerベンチを実装する

もう 1 つの役立つ、知っておくべき修正は、より高いセキュリティ標準に対応する Docker ベンチを実装することです。このベンチは、サーバー上のすべてのソフトウェア コンテナを徹底的に検査するスクリプトです。次に、それらが運用環境にどのように導入されたかを分析、テスト、評価します。多くの場合、これらのテストは CIS Docker ベンチマークに基づいています。これらの標準は Center for Internet Security (CIS) によって公開されており、実稼働環境で Docker コンテナーを保護するのに役立ちます。もちろん、このコマンドは特定の種類のオペレーティング システム (OS) では面倒であることが知られています。したがって、品質保証 (QA) の目的のみでテスト コンピューターをインストールする必要がある場合があります。実際、Docker ベンチ保護プロトコルを実装して、危険な脆弱性を排除します。

最も権限の低いユーザーをフォローする

まず Docker の脆弱性を阻止するには、最小特権ユーザーの原則に従う必要があります。Dockerfile でユーザーを指定しない場合、デフォルトで root 権限が使用されます。これはすぐに重大なセキュリティ問題につながる可能性があります。結局のところ、これはコンテナが Docker のホストへの root アクセス権を持っていることを意味している可能性があります。代わりに、特権を割り当てることができる専用のユーザーとグループを作成する必要があります。もちろん、これは攻撃対象領域を最小限に抑え、システムの安定性を促進し、データ セキュリティを強化するのに役立ちます。さらに、これらの技術は、マルウェアに関連する伝播を最小限に抑えるのに役立ちます。絶対に、Docker の脆弱性をシステムから遠ざけるために、最も権限のないユーザーをフォローしてください。

信頼できるベースイメージの操作

もちろん、セキュリティを重視するすべてのソフトウェア開発者は、Docker イメージの脆弱性防御のために信頼できるベース イメージを使用することを推奨します。メンテナンスされていないイメージや信頼されていないイメージを使用して開発すると、これらの既存のバグや脆弱性がすべて継承される可能性があります。カスタムベースイメージを使用する予定がある場合は、自分でビルドしてください。画像も頻繁に更新する必要があります。または、単純にそれらの上に再構築します。パブリック レジストリのイメージが実際に Docker ファイルから作成されたという保証はありません。たとえそうであったとしても、スクリプトが現在最新であるかどうかは保証できません。確実に、信頼できる基本イメージを使用して、脆弱性を Docker 実稼働環境から遠ざけてください。

Docker ソフトウェア イメージの保護に関して覚えておくべき重要な修正がいくつかあります。何よりもまず、パイプライン スキャンの自動化に時間を費やしてください。これは、AI を活用した継続的統合および配信テクノロジーを使用して簡単に実現できます。さらに、発行者によって検証された公式のイメージのみを使用してください。もう 1 つの役立つ修正は、セキュリティ プロトコルを強化するために Docker ベンチを採用することです。さらに、最小特権ユーザーの原則に従います。インフラストラクチャをさらに保護するには、信頼できるコンテナ化された基本イメージを使用します。これは、独自のカスタムベースイメージを開発する場合に特に当てはまります。この場合も定期的にアップデートやメンテナンスを行ってください。上記で強調表示されている点に従って、Docker イメージの脆弱性に対する必知の修正を確認してください。

Rustに直面すると、起動時または読み込み中にクラッシュし続けます。その後、指定された修正に従って、Rushクラッシュの問題を簡単に停止します…

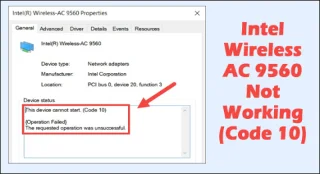

Intel Wireless AC 9560 コード 10 の修正方法について詳しく解説します。Wi-Fi および Bluetooth デバイスでのエラーを解決するためのステップバイステップガイドです。

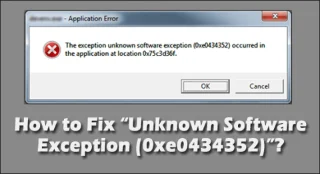

Windows 10および11での不明なソフトウェア例外(0xe0434352)エラーを修正するための可能な解決策を見つけてください。

Steamのファイル権限がないエラーにお困りですか?これらの8つの簡単な方法で、Steamエラーを修正し、PCでゲームを楽しんでください。

PC での作業中に Windows 10 が自動的に最小化される問題の解決策を探しているなら、この記事ではその方法を詳しく説明します。

ブロックされることを心配せずに学生が学校で最もよくプレイするゲーム トップ 10。オンラインゲームの利点とおすすめを詳しく解説します。

Wordwallは、教師が教室のアクティビティを簡単に作成できるプラットフォームです。インタラクティブな体験で学習をサポートします。

この記事では、ntoskrnl.exeの高いCPU使用率を解決するための簡単な方法を紹介します。

VACを修正するための解決策を探していると、CSでのゲームセッションエラーを確認できませんでした:GO?次に、与えられた修正に従います

簡単に取り除くために、ソリューションを1つずつ実行し、Windows 10、8.1、8、および7のINTERNAL_POWER_ERRORブルースクリーンエラー(0x000000A0)を修正します。

![[フルガイド]Steamのファイル権限の欠落エラーを修正する方法は? [フルガイド]Steamのファイル権限の欠落エラーを修正する方法は?](https://cdn.luckytemplates.com/resources1/images2/image-1234-0408150850088.webp)

![[解決済み]Ntoskrnl.Exe高CPU使用率Windows10 [解決済み]Ntoskrnl.Exe高CPU使用率Windows10](https://cdn.luckytemplates.com/resources1/images2/image-5920-0408150513635.webp)