Dalam dunia IT Ransomware adalah topik yang banyak diperdebatkan. Memandangkan Ransomware terus berkembang, maka ia menjadi sukar untuk menjejaki beberapa jenis Ransomware. Tetapi dilihat bahawa setiap jenis Ransomware menunjukkan beberapa gaya penyebaran yang unik.

Dapatkan pengetahuan lengkap tentang pelbagai jenis varian Ransomware. Jadi, anda boleh mengenal pasti dengan mudah dan menanganinya dengan bijak.

Jenis Ransomware

Terutamanya Ransomware dibahagikan kepada dua kategori:

1: Locker Ransomware : Locker Ransomware mengunci peranti mangsa untuk mengelakkan mereka daripada menggunakannya. Selepas mengunci keluar, penjenayah siber menuntut wang tebusan untuk menyahsulit peranti itu.

2: Crypto Ransomware: Crypto Ransomware menghalang pengguna untuk mengakses fail atau data mereka, dengan menyulitkannya. Selepas itu Penjenayah Siber menuntut wang untuk mendapatkan semula fail mereka.

Sekarang anda telah memahami apakah kategori utama Ransomware yang wujud. Tiba masanya untuk meneroka pengetahuan anda tentang pelbagai jenis Ransomware yang terdapat di bawah setiap kategori Ransomware ini.

Mari kita ketahui betapa berbeza dan berbahayanya setiap jenis Ransomware.

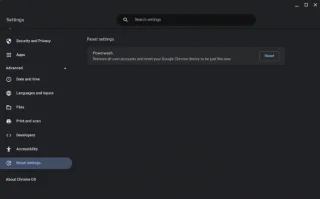

Perwakilan Hierarki Jenis Dan Varian Ransomware

![Diterangkan : Jenis & Varian Ransomware Diterangkan : Jenis & Varian Ransomware]()

Mari lihat butiran lengkap tentang setiap jenis Ransomware….!

Loker Ransomware

![Diterangkan : Jenis & Varian Ransomware Diterangkan : Jenis & Varian Ransomware]()

1. Reveton Ransomware:

| nama |

Reveton |

| Jenis Ancaman |

Loker Ransomware |

| simptom |

Jenis Ransomware ini mengunci peranti pengguna dengan menghalang mereka daripada mendapatkan log masuk. Selepas itu, ia menunjukkan mesej rasmi palsu yang dituntut oleh Pasukan Polis Negara atau daripada FBI . |

| Kaedah pengedaran |

Melalui laman web Torrent, iklan berniat jahat. |

| kerosakan |

Seluruh PC disulitkan dan tanpa membayar wang tebusan anda tidak boleh membukanya. Selain itu, jangkitan perisian hasad dan Trojan pencuri kata laluan boleh dipasang bersama dengan jangkitan Ransomware. |

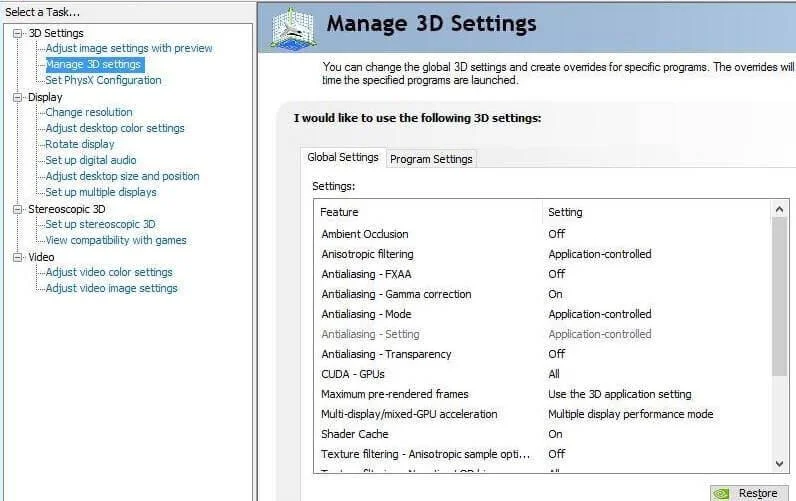

Tangkapan skrin Reveton Ransomware:

![Diterangkan : Jenis & Varian Ransomware Diterangkan : Jenis & Varian Ransomware]()

Reveton Ransomware telah wujud pada penghujung tahun 2012. Jenis Ransomware ini mengunci peranti pengguna dengan menghalang mereka daripada mendapatkan log masuk. Selepas itu, ia menunjukkan mesej rasmi palsu yang dituntut oleh Pasukan Polis Negara atau daripada FBI .

Mesej rasmi palsu ini termasuk pengisytiharan berhubung penglibatan pengguna dalam aktiviti haram seperti cetak rompak perisian atau pornografi kanak-kanak. Selepas menghadapi jenis Ransomware mangsa tidak mempunyai kawalan lagi ke atas peranti mereka.

2. Locky Ransomware:

| nama |

Berkunci |

| Jenis Ancaman |

Loker Ransomware |

| simptom |

PC yang dijangkiti Locky Ransomware akan menunjukkan nota permintaan tebusan sama ada dalam bentuk fail teks atau seperti kertas dinding desktop.

Fail Dienkripsi Locky Ransomware termasuk sambungan berikut: .loptr, .asasin, .diablo6, .aesir, .locky,.odin, .zepto, .osiris, .shit, .thor, .ykcol,

|

| Kaedah pengedaran |

Spesies Ransomware ini merebak melalui exploit kit (EK) & malspam . Pada masa lalu Neutrino, RIG, dan EK Nuklear telah mengedarkan Locky Ransomware ini |

| kerosakan |

Sistem yang diserang oleh Locky Ransomware menjadi tidak boleh digunakan kerana semua fail yang diperlukan terutamanya untuk operasi biasa telah disulitkan. |

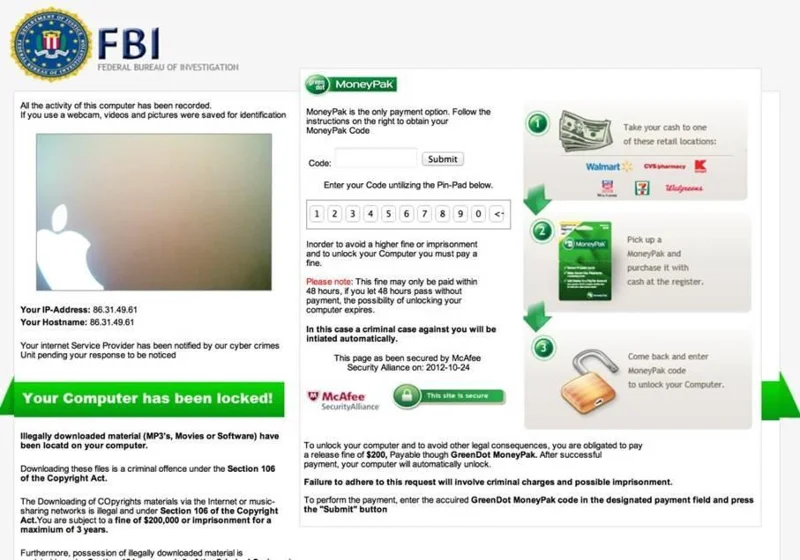

Petikan skrin Locky Ransomware:

![Diterangkan : Jenis & Varian Ransomware Diterangkan : Jenis & Varian Ransomware]()

Locky ialah satu lagi jenis Ransomware yang sangat jahat yang pertama kali dilancarkan pada tahun 2016 serangan oleh kumpulan penggodam yang teratur. Varian Ransomware ini direka terutamanya untuk mengunci peranti mangsa dan menghalangnya daripada mengakses sehingga wang tebusan dibayar sepenuhnya.

Jenis Ransomware ini mempunyai keupayaan untuk menyulitkan sekitar 160 jenis fail berbeza yang kebanyakannya digunakan oleh penguji, jurutera, pereka bentuk dan pembangun, dsb.

Ia menyerang peranti mangsa dengan menipu mereka untuk memasang Ransomware yang menyeramkan ini melalui e-mel palsu serta mempunyai lampiran berniat jahat. Nah, teknik penghantaran perisian hasad ini popular dipanggil sebagai "phishing".

Malware ini menggunakan mesej e-mel jenis yang disamarkan sebagai invois. Apabila pengguna membuka lampiran e-mel sedemikian secara automatik invois akan hilang. Selepas itu pengguna diminta untuk mendayakan makro untuk membaca dokumen. Sebaik sahaja pengguna mendayakan makro, Locky Ransomware mula menyulitkan berbilang jenis fail dengan menggunakan penyulitan AES.

Selain daripada senarai perisian tebusan yang disebutkan di atas, Petya, NotPetya, TeslaCrypt, TorrentLocker, ZCryptor , dll., adalah beberapa varian perisian tebusan lain yang terkenal dengan aktiviti berniat jahat mereka.

Crypto Ransomware

![Diterangkan : Jenis & Varian Ransomware Diterangkan : Jenis & Varian Ransomware]()

1.CryptoLocker Ransomware

|

nama

|

CryptoLocker |

| Jenis Ancaman |

Crypto Ransomware |

| simptom |

Anda tidak dapat membuka mana-mana fail yang disimpan sistem anda sepenuhnya. Sambungan fail berfungsi kelihatan ditukar kepada anda cth: my.docx.locked.

Pada desktop anda, mesej pembayaran tebusan muncul. Penjenayah siber meminta pembayaran wang tebusan dalam "Bitcoins" untuk membuka kunci fail anda yang disulitkan.

|

| Kaedah pengedaran |

CryptoLocker biasanya tersebar melalui e-mel palsu yang mendakwa datang dari perniagaan yang sah melalui notis penjejakan UPS dan FedEx palsu. |

| kerosakan |

Ransomware mempunyai keupayaan untuk mencari dan menyulitkan fail yang disimpan dalam pemacu keras luaran, pemacu rangkaian kongsi, perkongsian fail rangkaian, pemacu USB atau data yang terdapat pada pemacu storan awan.

|

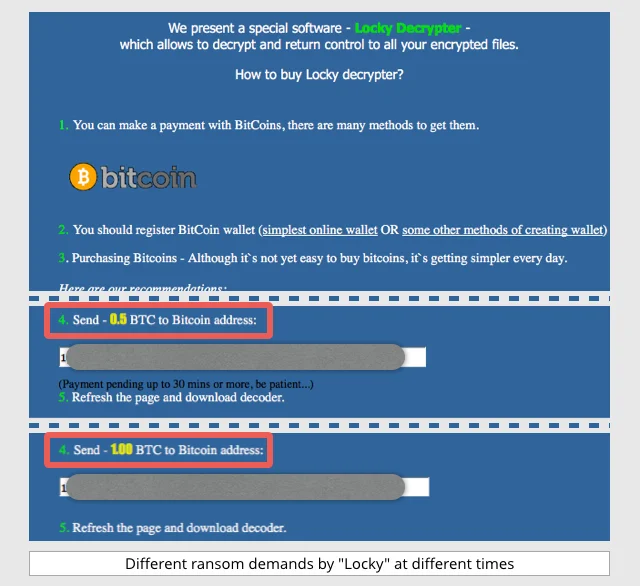

Petikan skrin CryptoLocker Ransomware:

![Diterangkan : Jenis & Varian Ransomware Diterangkan : Jenis & Varian Ransomware]()

CyptoLocker Ransomware dikeluarkan pada tahun 2013 apabila penggodam telah menggunakan pendekatan CryptoLocker botnet (bentuk serangan siber tertua) dalam Ransomware.

Ia adalah salah satu jenis Ransomware yang paling merosakkan kerana ia menggunakan algoritma penyulitan yang berkuasa. Jadi, hampir mustahil untuk mendapatkan kembali peranti dan dokumen yang dijangkiti Crypto Ransomware tanpa menyerahkan wang tebusan.

Ransomware ini mengikut laluan yang tidak biasa untuk menyulitkan data pengguna. Untuk setiap fail, CyptoLocker Ransomware secara rawak mencipta kunci simetri . Selepas itu kunci simetri ini disulitkan menggunakan kunci asimetri awam. Akhirnya, ia ditambahkan pada fail.

Selepas berjaya menyulitkan fail, Ransomware melemparkan mesej permintaan tebusan kepada pengguna. Jadi, mangsa perlu membayar wang itu jika mereka mahukan kunci asimetri peribadi untuk menyahsulit kunci simetri yang digunakan pada setiap fail yang disulitkan .

Jika pembayaran dilakukan sebelum tarikh akhir maka penggodam akan memadam kunci simetri. Selepas itu pemulihan data hampir mustahil.

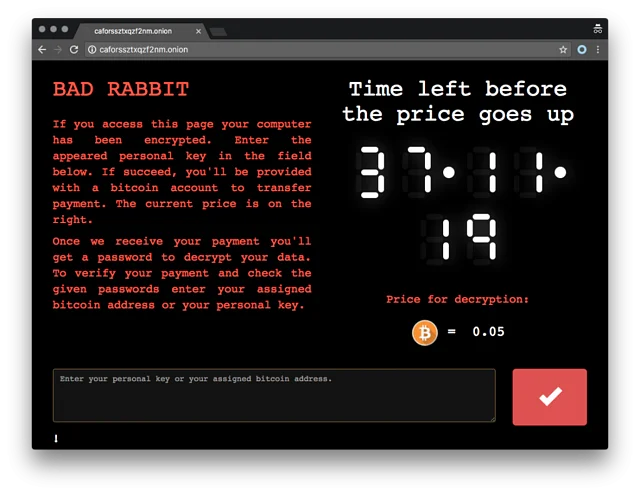

2. Perisian Tebusan Arnab Buruk

|

nama

|

Arnab buruk |

| Jenis Ancaman |

Crypto Ransomware |

| simptom |

Ini adalah perisian tebusan berasaskan bootkit seperti Petya dan NotPetya. Biasanya, ia dilihat bahawa fail dengan nama " install_flash_player.exe " disisipkan pada hos melalui pengguna tapak web perlu melaksanakannya secara manual.

Sebaik sahaja anda melaksanakan ini, ia mula menyulitkan fail yang terdapat pada peranti sasaran. Tidak lama kemudian ia memasang pemuat but sendiri dalam MBR juga menetapkan jadual untuk but semula sistem.

Selepas but semula sistem, ia akan menunjukkan nota tebusan pada paparan pengguna.

|

| Kaedah pengedaran |

Spesies Ransomware ini tersebar melalui kemas kini Adobe Flash, dengan memberikan amaran palsu mengenai kemas kini pemain Flash. Satu helah untuk memerangkap pengguna untuk membuat klik pada pautan yang mencurigakan untuk kemas kini. |

| kerosakan |

Arnab Buruk berkemampuan untuk membiak melalui SMB. Ransomware ini mencari saham terbuka dan melaksanakan perisian Mimikatz untuk mendapatkan bukti kelayakan Windows .

Selepas itu virus menggunakan senarai log masuk dan kata laluan berkod keras untuk merosakkan PC lain melalui rangkaian melalui SMB.

|

Tangkapan skrin Perisian Ransom Arnab Buruk :

![Diterangkan : Jenis & Varian Ransomware Diterangkan : Jenis & Varian Ransomware]()

Bad Rabbit ialah salah satu jenis Ransomware yang telah menjangkiti organisasi di seluruh Eropah Timur dan Rusia. Spesies Ransomware ini menggunakan kemas kini Adobe Flash palsu ke atas tapak web yang terjejas untuk pengedarannya.

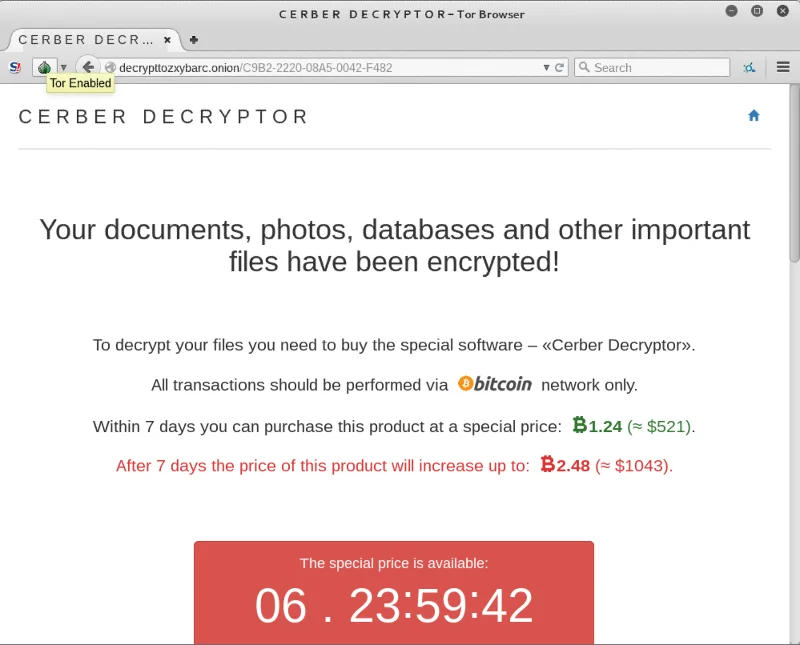

3. Cerber Ransomware

| nama |

Cerber

|

| Jenis Ancaman |

Crypto Ransomware

|

| simptom |

Selepas campur tangan Ransomware ini melalui e-mel bersama lampiran JavaScript, ia mula melaksanakan. Skrip disambungkan dengan internet dan mula memuat turun muatan yang sebenarnya bertanggungjawab untuk proses penyulitan.

Muat turun Muat turun menyerang fail sistem dan menukar kertas dinding desktop menjadi nota permintaan tebusan. Anda akan mendapat nota tebusan ini dalam hampir setiap folder yang dijangkiti spesies Ransomware ini.

|

| Kaedah pengedaran |

Penggodam menawarkan Cerber Ransomware kepada mangsa dalam dua cara:

1. Melalui e-mel berniat jahat yang mempunyai fail berzip berganda dengan Fail Skrip Windows.

2. Di bahagian bawah e-mel pancingan data, terdapat pautan nyahlanggan.

Teknik kerosakan baharu ini dilakukan oleh kit eksploitasi Rig dan Magnitud. Kedua-dua kit eksploitasi ini menggunakan kerentanan 0 hari.

|

| kerosakan |

Sistem yang terjejas menjadi tidak boleh digunakan kerana semua fail yang digunakan terutamanya untuk operasi biasa telah disulitkan.

Penggodam tidak memulangkan semula data yang dijadikan tebusan kepada mangsa walaupun selepas wang tebusan telah dibayar. Penjenayah siber sama ada menjualnya di pasaran gelap atau membuat profil pengguna pendua untuk melakukan aktiviti penipuan.

|

Tangkapan skrin Cerber Ransomware:

![Diterangkan : Jenis & Varian Ransomware Diterangkan : Jenis & Varian Ransomware]()

Satu lagi jenis Ransomware ialah Cerber yang menyasarkan khalayak Office 365 berasaskan awan. Beberapa juta pelanggan Office 365 telah pun terlibat dalam kempen pancingan data yang dilaksanakan oleh Cerber Ransomware .

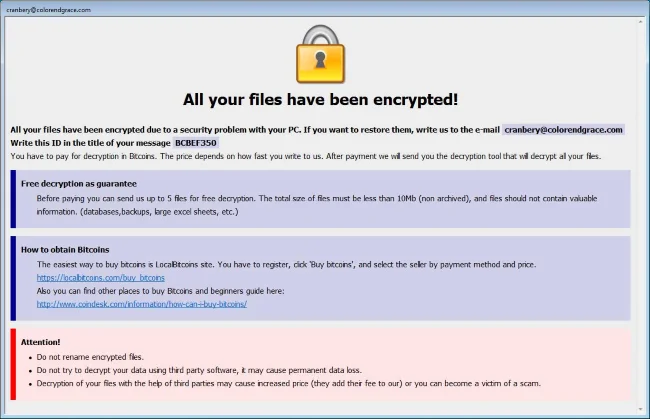

4. Crysis Ransomware

| nama |

Crysis |

| Jenis Ancaman |

Crypto Ransomware |

| simptom |

Selepas masuk ke PC, CrySiS Ransomware memulakan penyulitan fail dan tidak lama lagi semua dokumen, imej, pangkalan data, video muzik dan bahan lain anda akan disulitkan.

Pada mulanya, anda akan melihat semua fail yang disulitkan anda nampaknya disertakan dengan sambungan .CrySis. Kemudian, sambungan yang berbeza digunakan. Selepas itu nota tebusan seperti README.txt, Decryption instructions.txt, Infohta, dsb. juga digugurkan hanya untuk memaklumkan mangsa tentang perkara yang berlaku pada fail sistem mereka. Nota tebusan ini mengandungi butiran mengenai fail yang menyahsulit dan pembayaran tebusan.

|

| Kaedah pengedaran |

Spesies Malware ini menggunakan e-mel pancingan data yang berniat jahat, sambungan RDP yang dilindungi dengan lemah dan kadangkala menawarkan muat turun untuk memasang permainan atau perisian yang sah. |

| kerosakan |

Ransom.Crysis mula memadamkan titik pemulihan dengan melaksanakan perintah padam bayang /semua /senyap vssadmin .

Jika pelan sandaran anda mengandungi titik pemulihan ini maka pelaksanaan Ransomware ini tidak lama lagi akan mula memadamkannya.

|

| Algoritma penyulitan |

Crysis ransomware menggunakan gabungan RSA, AES. Sedangkan dalam beberapa kes, sifir DES digunakan untuk mengunci data peribadi. |

| Nota tebusan |

Penggodam pada mulanya memberikan nota tebusan dalam bentuk README.txt; kemudian dua lagi nota permintaan tebusan digugurkan pada sistem seperti FILES ENCRYPTED.txt dan Info.hta |

Tangkapan skrin Crysis Ransomware:

![Diterangkan : Jenis & Varian Ransomware Diterangkan : Jenis & Varian Ransomware]()

Satu lagi jenis varian Ransomware yang sangat unik ialah Crysis. Ransomware ini hanya menyulitkan fail yang terdapat pada beberapa ruang pemacu tetap, pemacu boleh tanggal atau dalam pemacu rangkaian.

Spesies Ransomware ini menggunakan lampiran e-mel berniat jahat dengan sambungan fail dua untuk pengedaran. Adalah mustahil untuk menyahsulit fail yang disulitkan oleh Crysis Ransomware kerana ia menggunakan algoritma penyulitan yang kuat.

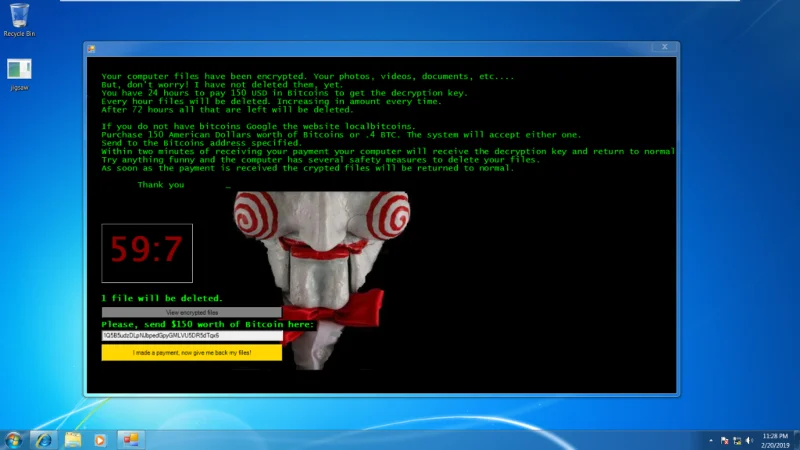

5. Jigsaw Ransomware

| nama |

Jigsaw |

| Jenis Ancaman |

Crypto Ransomware |

|

simptom

|

Anda akan melihat selepas campur tangan Jigsaw Ransomware semua fail peribadi anda disulitkan dengan .pleaseCallQQ, .jes, .booknish, .paytounlock, .fun, .choda, .black007, .tedcrypt , .pay, .dat, .godam. oleh.Snaiparul, .FUCKMEDADDY, .lockedgood, .venom like extensions.

Tidak lama lagi kertas dinding desktop anda ditukar kepada nota tebusan dan memberi anda masalah seperti kelembapan sistem, penggunaan CPU yang tinggi.

|

| Kaedah pengedaran |

Secara amnya, perisian jigsaw Ransomware merebak melalui maksud e-mel spam berniat jahat. Virus ini menyulitkan data dengan menggunakan sifir AES dan melampirkan salah satu sambungan yang disebutkan di atas. Tambahan pula, ini akan menggugurkan nota tebusan bersama-sama dengan imej watak yang sangat popular "Saw". Nota tebusan mengandungi penjelasan lengkap tentang keadaan semasa dan jumlah wang tebusan. |

| kerosakan |

Jigsaw Ransomware menyulitkan sekitar 226 jenis fail berbeza yang dilampirkan dengan sambungan .FUN, .BTC dan .KKK menggunakan algoritma penyulitan AES.

Anda akan melihat bahawa pada nota tebusan terdapat pemasa 60 minit yang mengira turun kepada sifar. Selepas mencapai 0 penggodam akan memadam fail tertentu.

|

Tangkapan skrin Perisian Ransom Jigsaw :

![Diterangkan : Jenis & Varian Ransomware Diterangkan : Jenis & Varian Ransomware]()

Dalam senarai jenis varian Ransomware yang paling merosakkan "Jigsaw Ransomware" ialah yang pertama. Ransomware ini menyulitkan fail data mangsa dan mula memadamkannya dengan pantas jika wang tebusan tidak dibersihkan tidak lama lagi. Pemadaman fail secara beransur-ansur bermula satu demi satu dalam masa 1 jam jika jumlah wang tebusan tidak dibayar.

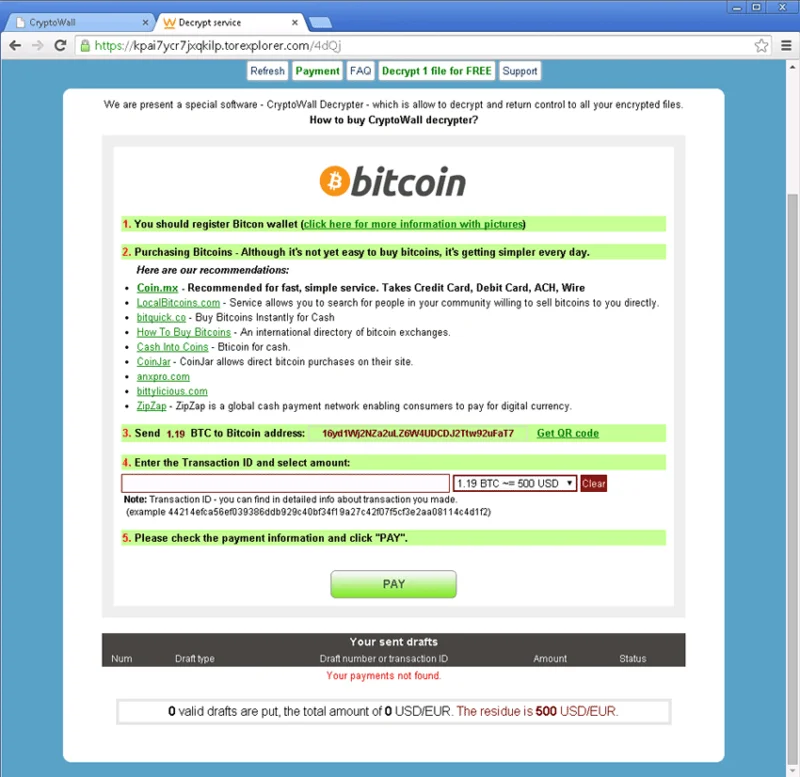

6. CryptoWall Ransomware

| nama |

CryptoWall

|

| Jenis Ancaman |

Crypto Ransomware |

| simptom |

Pada mulanya, anda akan menerima e-mel spam daripada penjenayah siber yang mempunyai maklumat pengepala palsu, yang membuatkan anda percaya bahawa ia datang daripada syarikat perkapalan seperti DHL atau FedEx.

E-mel spam ini mengandungi mesej mengenai kegagalan penghantaran pakej atau penghantaran item yang anda pesan. Hampir mustahil untuk mengelakkan e-mel ini dibuka. Sebaik sahaja anda mengklik untuk membukanya, sistem anda dijangkiti virus CryptoWall.

|

| Kaedah pengedaran |

CryptoWall diedarkan melalui pelbagai cara seperti penyemak imbas muat turun pandu, kit eksploitasi dan lampiran mel berniat jahat. |

| kerosakan |

CryptoWall Ransomware menggunakan kriptografi kunci awam yang kuat untuk memutarbelitkan fail dengan menambahkan sambungan khusus ke dalamnya.

|

Petikan skrin CryptoWall Ransomware:

![Diterangkan : Jenis & Varian Ransomware Diterangkan : Jenis & Varian Ransomware]()

Pertama sekali varian CryptoWall Ransomware muncul pada tahun 2014 . Selepas itu ia muncul dalam pelbagai nama dan versi seperti CryptorBit, CryptoWall 2.0, CryptoWall 3.0, CryptoDefense dan CryptoWall 4.0.

Satu ciri yang sangat menarik bagi Ransomware ini ialah penggodam menawarkan perkhidmatan penyahsulitan yang boleh digunakan sekali sahaja untuk satu fail. Ini hanya untuk membuat-percaya kepada mangsa mereka bahawa mereka sebenarnya telah menyimpan kunci penyahsulitan.

Ransomware ini menggunakan begitu banyak helah untuk mengedarkan sendiri beberapa yang biasa termasuk:

- Lampiran berniat jahat dalam e-mel yang menuntut kelulusannya daripada institusi kewangan.

- Campur tangan kit eksploit yang mengeksploitasi kelemahan dalam perisian mangsa

- Melalui laman web berniat jahat dan paparan tebusan iklan berniat jahat.

- beberapa jenis CryptoWall Ransomware juga memberi anda pengisytiharan nota palsu seperti:

“Tahniah!!! Anda telah menjadi sebahagian daripada CryptoWall komuniti yang besar. Bersama-sama kita menjadikan Internet tempat yang lebih baik dan selamat.”

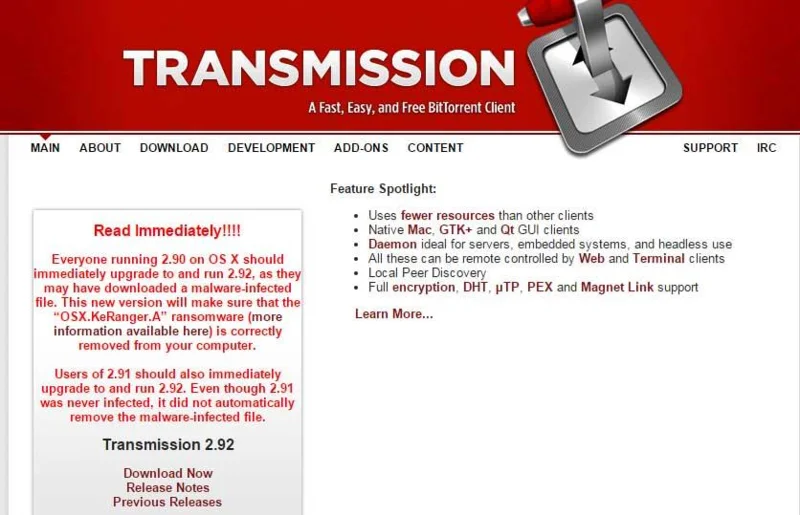

7. Perisian Ransomware KeRanger

| nama |

KeRanger

|

| Jenis Ancaman |

Crypto Ransomware |

| simptom |

Apabila mana-mana pengguna memasang dan melaksanakan versi hasad aplikasi penghantaran maka secara automatik fail yang disertakan bernama General.rtf akan disalin ke lokasi ~/Library/kernel_service dan mula melaksanakan. Selepas menyalin fail ini pada kernel_service lokasi, pelaksanaannya bermula dan ia akan mencipta dua fail yang dikenali sebagai ~/Library/.kernel_pid dan ~/Library/.kernel_time .

Fail kernel_pid mempunyai ID proses untuk pelaksanaan proses kernel_service. Sebaliknya nama fail .kernel_time termasuk cap masa tentang pelaksanaan kali pertama pelaksanaan Ransomware.

|

| Kaedah pengedaran |

Ransomware ini disertakan dalam versi Trojan untuk satu Transmisi pemasang BitTorrent yang sangat popular. Untuk menjadikan mangsa bodoh kerana ia kelihatan ditandatangani dengan betul oleh sijil pemaju Apple tulen. |

| kerosakan |

KeRanger Ransomware direka bentuk sedemikian rupa sehingga ia mula menyulitkan fail yang terdapat pada PC yang dijangkiti selepas melepasi 3 hari jangkitan asal. |

Tangkapan skrin Perisian Ransomware KeRanger :

![Diterangkan : Jenis & Varian Ransomware Diterangkan : Jenis & Varian Ransomware]()

Varian KeRanger Ransomware telah dilancarkan pada tahun 2016 . Didapati bahawa ia adalah jenis Ransomware pertama yang telah berjaya menjangkiti PC Mac OS X. Ransomware ini disuntik dalam pemasang klien torrent bit sumber terbuka. Pengguna yang memuat turun pemasang yang dijangkiti sedemikian mudah terperangkap ke dalam perangkap yang dibuat oleh KeRanger Ransomware .

Selepas menjangkiti peranti anda, Ransomware ini menunggu hanya 3 hari selepas itu ia menyulitkan sekitar 300 jenis fail. Dalam langkah seterusnya, ia mula menghantar fail teks kepada anda di mana terdapat permintaan untuk Bitcoin bersama-sama dengan kaedah untuk membayar nampaknya disebut.

Kesimpulan:

Walaupun, Ransomware dikira sebagai ancaman paling berbahaya untuk peranti dan data anda. Tetapi dengan mengikuti tabiat pengkomputeran yang selamat dan menggunakan perisian keselamatan yang dikemas kini, menjadi terlalu mudah untuk kekal dilindungi daripada sebarang jenis Ransomware. Anda hanya membuat bahagian tugas anda iaitu sentiasa prihatin semasa melayari dan memasang perisian keselamatan yang dipercayai.

Malangnya, jika sistem anda telah dirampas dengan spesies perisian hasad, cuba Alat Pembuangan Hasad Hasad untuk memudahkan penyingkiran virus daripada PC anda.

![Bagaimana Untuk Selesaikan Masalah Lampu Merah Pengawal PS4? [Penyelesaian Dicuba & Diuji] Bagaimana Untuk Selesaikan Masalah Lampu Merah Pengawal PS4? [Penyelesaian Dicuba & Diuji]](https://cdn.luckytemplates.com/resources1/images2/image-6314-0408151057238.webp)