Domain Name Server (DNS) is verantwoordelijk voor het omzetten van domeinen in daadwerkelijke IP-adressen voor verbinding. Bij gebruik van een beveiligde verbinding zoals een VPN-tunnel treden DNS-lekken op wanneer DNS-verzoeken over het normale (niet-versleutelde) netwerk worden verzonden in plaats van over de beveiligde tunnel.

Heeft u een DNS-lek?

Hoe u kunt controleren op DNS-lekken vanuit de browser

Er zijn verschillende manieren om te controleren op DNS-lekken. Hoewel er veel VPN-services zijn die hun eigen tools aanbieden, is een van de beste het gebruik van dnsleaktest.com . De tool is eenvoudig en voert een reeks tests uit die kunnen helpen lekken op te sporen die niet altijd verschijnen.

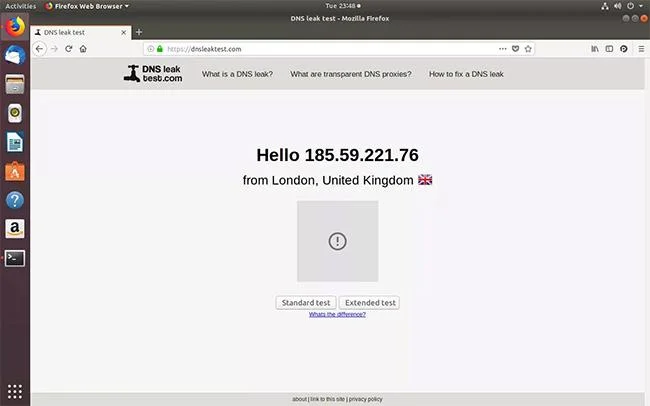

1. Wanneer u voor het eerst op dnsleaktest.com aankomt , heet de tool u welkom en wordt zowel uw IP-adres als uw locatie weergegeven. Je ziet ook twee opties. Selecteer Uitgebreide test .

Selecteer Uitgebreide test

Opmerking : het IP-adres en de locatie moeten overeenkomen met de VPN-server, niet met uw fysieke locatie. Als u daar uw echte locatie ziet, controleer dan nogmaals uw VPN-verbinding.

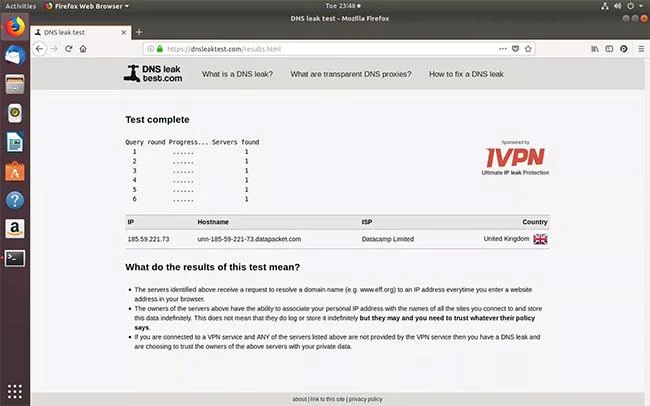

2. De website zal meerdere verzoeken proberen om informatie over de verbinding te verkrijgen. Na elk verzoek wordt het aantal DNS-servers vermeld dat het kan monitoren.

3. Wanneer de controle is voltooid, vermeldt de tool alle gevonden servers, samen met hun IP-adressen en eigenaren. U ziet alleen servers van uw VPN-host vermeld. Als u veel verschillende IP-adressen ziet, is dit meestal een teken dat de DNS-verbinding lekt.

![Hoe DNS-lekken in VPN te controleren en op te lossen Hoe DNS-lekken in VPN te controleren en op te lossen]()

De tool vermeldt alle gevonden servers, samen met hun IP-adressen en eigenaren

Belangrijke opmerking : VPN-providers huren vaak serverruimte van andere hosts, dus de namen komen mogelijk niet overeen. Let in plaats daarvan op het IP-adres. Ze moeten overeenkomen met of op zijn minst vergelijkbaar zijn met uw externe IP-adres.

4. Als u heeft ontdekt dat u een DNS-lek heeft, kunt u altijd een nieuwe configuratie proberen, vervolgens terugkeren naar dnsleaktest.com en zoveel tests uitvoeren als nodig is om het probleem op te lossen.

Controleer op DNS-lekken met behulp van Torrent

Een ander geval waarin IP kan lekken (dit is ook een van de gevallen waarin je wilt dat het zo min mogelijk lekt): Torrent . Omdat Torrents zich anders gedragen dan gewoon internetverkeer, kunt u uw verbinding ermee niet op dezelfde manier nauwkeurig testen. In plaats daarvan heb je een ander hulpmiddel nodig om je Torrent IP te controleren.

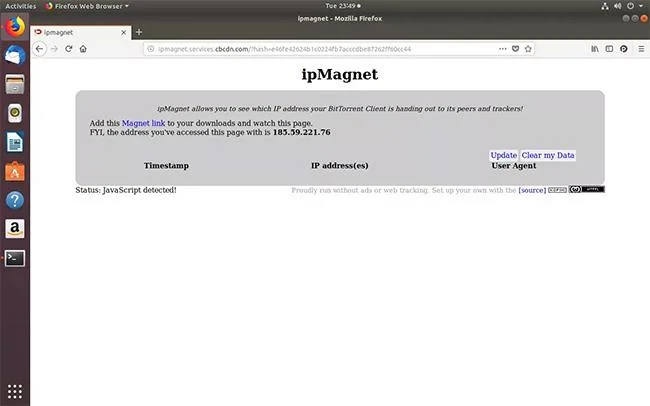

Met ipMagnet (http://ipmagnet.services.cbcdn.com/) kunt u een magneetlink gebruiken om te bepalen welk IP-adres de torrent-client aan de wereld blootstelt.

1. Open een browser en open ipMagnet. De tool is vrij eenvoudig, maar heeft alles wat je nodig hebt om je verbinding te testen.

![Hoe DNS-lekken in VPN te controleren en op te lossen Hoe DNS-lekken in VPN te controleren en op te lossen]()

Open een browser en ga naar ipMagnet

2. Eerst zult u uw openbare IP-adres opmerken. Dat moet het IP-adres van de VPN zijn. Selecteer de link " Magneetlink " op de pagina en ontvang een unieke magneetlink om te testen.

Opmerking : het is het beste om er met de rechtermuisknop op te klikken en de locatie te kopiëren zonder deze daadwerkelijk te openen.

3. Open de torrent-client van je keuze en voeg de magneetlink toe als een nieuwe torrent. Uw klant begint met downloaden via de link.

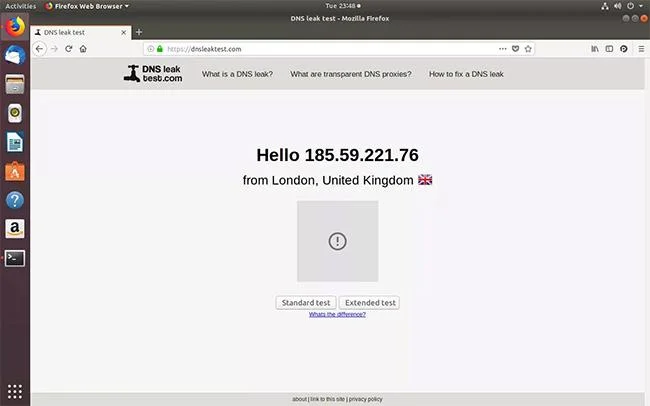

4. Richt ondertussen uw aandacht weer op de browser. De ipMagnet-pagina begint met het weergeven van gegevens van de verbinding. Als dit niet het geval is, selecteert u Update om dit te forceren.

![Hoe DNS-lekken in VPN te controleren en op te lossen Hoe DNS-lekken in VPN te controleren en op te lossen]()

De ipMagnet-pagina begint met het weergeven van gegevens van de verbinding

5. Het IP-adres dat u in de ipMagnet-tabel ziet staan, moet uw VPN-adres zijn. Als dit niet het geval is, heeft u een lekprobleem.

Wat kunt u doen om DNS-lekken te voorkomen?

Er zijn twee belangrijke stappen die u kunt nemen om DNS-lekken te voorkomen. De eerste en meest voor de hand liggende is om ervoor te zorgen dat uw configuratie correct is. Dit heb je niet altijd zelf in de hand en hangt af van hoe je verbonden bent, maar doe wat je kunt.

Welke methode u ook kiest, u moet altijd voorzorgsmaatregelen nemen om ervoor te zorgen dat uw VPN-verbinding geen DNS-informatie lekt. Het is absoluut noodzakelijk dat u DNS-lekken controleert en vermijdt, omdat deze alles kunnen vernietigen wat u probeert te bereiken door een VPN te gebruiken .

Gebruik VPN-clients

Als u een client van uw VPN-service gebruikt, zorg er dan voor dat u altijd over de nieuwste versie beschikt. Houd alle opties in de gaten en zorg ervoor dat ze overeenkomen met uw server en geen merkbare fouten bevatten. Sommige clients hebben mogelijk zelfs expliciete DNS-opties.

![Hoe DNS-lekken in VPN te controleren en op te lossen Hoe DNS-lekken in VPN te controleren en op te lossen]()

Gebruik VPN-clients

Gebruik aangepaste configuratie

Voor degenen die hun eigen clients configureren: u kunt zoeken en ervoor zorgen dat uw instellingen overeenkomen met de server. Probeer ook regelmatig nieuwe configuratiebestanden van uw VPN-provider te downloaden om te voorkomen dat opties verouderd en onnauwkeurig worden. Mac- en Linux-gebruikers kunnen OpenVPN ook programmeren en wijzigen, zodat de systeem-DNS alleen de VPN gebruikt en terugkeert wanneer u de verbinding verbreekt. Sommige Linux-distributies bieden deze scripts.

VPN-kill-schakelaar

Er is nog een andere optie als u VPN-lekken serieus wilt voorkomen. U kunt een VPN-kill-schakelaar gebruiken om uw internettoegang volledig uit te schakelen wanneer u niet bent verbonden met een VPN. Sommige clientsoftware bevat een kill-schakelaar. Controleer uw clientinstellingen om te zien of u deze hebt geïnstalleerd. Elke instelling is meestal net zo eenvoudig als het aanvinken van een bijbehorend vakje.

Firewalls kunnen ook fungeren als VPN-kill-switches. Firewalls kunnen worden ingesteld om alle verbindingen buiten het VPN en het lokale netwerk te voorkomen. De firewalloptie is niet voor iedereen geschikt en is niet altijd de gemakkelijkste optie, maar kan wel de meest betrouwbare zijn.