Er is een online beveiligingsvraag die vaak naar voren komt met betrekking tot het gebruik van Tor Browser en Tor Network met een VPN (virtueel particulier netwerk) . Beide tools beschermen de privacy, maar op verschillende manieren. Gebruikers zijn begrijpelijkerwijs bezorgd over de combinatie van beveiligings- en privacykenmerken van elke tool.

Kun je Tor en een VPN tegelijkertijd gebruiken?

Zijn Tor en VPN hetzelfde?

Het eerste waar u rekening mee moet houden is het verschil tussen Tor en een VPN. Concreet zijn Tor en VPN niet hetzelfde.

- Tor is een anoniem communicatienetwerk dat internetverkeer door een wereldwijd netwerk van knooppunten leidt, waardoor uw gegevens in de Tor Browser en het Tor-netwerk worden beschermd.

- VPN codeert de netwerkverbinding en creëert een tunnel voor alle gegevens via de server van de VPN-serviceprovider. Het lijkt alsof internetverkeer afkomstig is van het IP-adres van de VPN-server, in plaats van van uw fysieke locatie.

Tor en VPN zijn niet hetzelfde

Moet u een VPN gebruiken met de Tor-browser?

Nu heb je geleerd wat Tor en VPN zijn. Je kunt beginnen te zien hoe vergelijkbaar ze met elkaar zijn. Tor codeert verkeer binnen de Tor Browser. VPN's coderen uw netwerkverbinding en vangen al het andere op.

De vraag is: moet je een VPN met Tor Browser gebruiken?

In de officiële documentatie van Tor staat dat je geen VPN met Tor hoeft te gebruiken voor meer privacy. Tor-netwerkconfiguratie is ook zeer veilig. Hoewel de dreiging van kwaadaardige exit- en entry-knooppunten bestaat, veroorzaken deze geen problemen.

Dat staat in de officiële documentatie. Het gebruik van een VPN met Tor heeft echter enkele effecten op uw verbinding.

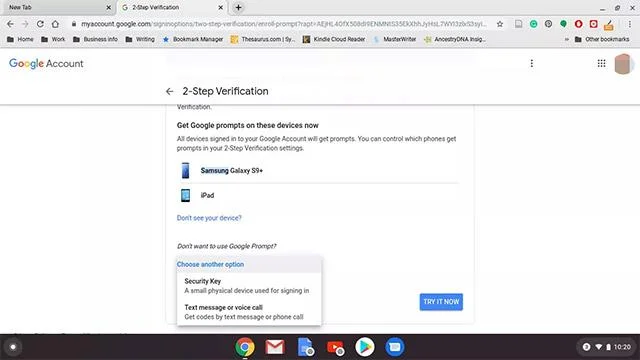

Tor via VPN

![Moeten Tor en VPN samen worden gebruikt? Moeten Tor en VPN samen worden gebruikt?]()

Tor via VPN

Als u verbinding maakt met de VPN-provider voordat u verbinding maakt met het Tor-netwerk, ontvangt het toegangsknooppunt het IP-adres van de VPN-service als herkomst van de gegevens, in plaats van uw daadwerkelijke IP-adres. De ISP zal niet zien dat u verbinding maakt met Tor, wat uw privacy kan beschermen of u in sommige landen zelfs toegang tot de dienst kan geven.

Deze methode heet Tor Over VPN. Er zijn enkele waarschuwingen met betrekking tot VPN-providers. Als u erop vertrouwt dat de VPN-provider volledig geen logbestanden heeft en zich binnen een veilige jurisdictie bevindt, kunt u deze methode gebruiken. Anders draag je eenvoudigweg het vertrouwen over van de ISP naar de VPN-provider. Als uw VPN-provider gegevens logt, moet u Tor zonder VPN gebruiken.

Tor Over VPN biedt ook beveiliging tegen kwaadaardige toegangsknooppunten, wat een ander pluspunt is.

Als u overweegt Tor Over VPN te gebruiken, overweeg dan om u te abonneren op ExpressVPN. ExpressVPN is altijd een van de beste VPN-providers geweest .

VPN via Tor

![Moeten Tor en VPN samen worden gebruikt? Moeten Tor en VPN samen worden gebruikt?]()

VPN via Tor

De Over Tor VPN-methode is een beetje anders. Met deze methode open je eerst Tor Browser en maak je verbinding met het Tor-netwerk. Vervolgens maakt u verbinding met uw VPN-provider via het Tor-netwerk (schakel niet alleen desktop-VPN in).

Het belangrijkste voordeel van de Over Tor VPN-methode is toegang tot bepaalde websites die geen verbindingen vanaf bekende Tor-exitknooppunten toestaan. VPN Over Tor helpt u ook te beschermen tegen kwaadaardige exit-nodes, wat nog een pluspunt is.

De VPN Over Tor-methode wordt als moeilijker te gebruiken beschouwd omdat je de VPN moet configureren om deze via Tor te gebruiken. Het kan voor een betere anonimiteit zorgen en het verkeer beschermen terwijl het door het exit-knooppunt en terug naar de servers van de VPN-provider gaat, maar het maakt Tor ook moeilijker te gebruiken.

Sommige gebruikers suggereren dat de VPN Over Tor-methode de veiligheid of privacy niet voldoende verhoogt om het gebruik ervan te rechtvaardigen, vooral gezien de tijd die nodig is om de VPN te configureren voor gebruik met Tor. Bovendien kunnen uw gegevens openbaar worden gemaakt als er iets misgaat.

Tor-brug

Het Tor-project raadt aan om bridge relay (kortweg bridge) te gebruiken om de privacy van het toegangsknooppunt te vergroten. De Tor-brug is een toegangsknooppunt dat niet in de lijst staat. Als u vermoedt dat uw ISP of iemand anders de verbindingen met het Tor-netwerk controleert via gemeenschappelijke toegangsknooppunten, kunt u een brugrelais gebruiken om onbeheerd verbinding te maken met het relais en veilig toegang te krijgen tot het Tor-netwerk.

Er is een lijst met standaard Tor-bridges die iedereen kan gebruiken. Omdat deze bruggen echter openbaar beschikbaar zijn, zullen de meeste ervan waarschijnlijk worden gemonitord.

Concluderen

Je kunt veilig een VPN met Tor gebruiken via de Tor Over VPN-methode. Voor de meeste mensen is deze extra laag van privacybescherming echter overdreven.

Zoals bij elk VPN-beveiligings- en privacyprobleem is het belangrijk dat u een VPN gebruikt die betrouwbaar is en geen logbestanden hanteert.