Draadloze beveiliging is uiterst belangrijk. De overgrote meerderheid van ons verbindt een mobiel apparaat, zoals een smartphone, tablet, laptop of ander apparaat, op verschillende tijdstippen van de dag met een router. Bovendien maken Internet of Things -apparaten ook verbinding met internet via WiFi.

Ze zijn altijd actief, 'luisteren' altijd en hebben altijd een hoge mate van beveiliging nodig. Daarom zijn WiFi-coderingsstappen uiterst noodzakelijk. Er zijn een aantal verschillende manieren om WiFi-verbindingen te beveiligen . Maar hoe weten gebruikers welke WiFi-beveiligingsstandaard het beste is? Het volgende artikel zal u helpen deze vraag te beantwoorden.

WEP, WPA, WPA2 en WPA3 - Welk type beveiliging is het beste?

Soorten WiFi-beveiliging

De meest voorkomende typen WiFi-beveiliging zijn WEP, WPA en WPA2.

Vergelijk WEP en WPA

Wired Equivalent Privacy (WEP) is de oudste en minst veilige WiFi-coderingsmethode. De manier waarop WEP WiFi-verbindingen beschermt is verschrikkelijk, dus als u WEP gebruikt, moet u dit type beveiliging onmiddellijk wijzigen.

Als u bovendien een oude router gebruikt die alleen WEP ondersteunt, moeten gebruikers deze ook upgraden voor betere beveiliging en verbinding.

Waarom? Crackers (crackers zijn mensen die goed zijn in computers, maar hun talenten alleen gebruiken om op illegale wijze privébelangen te dienen) hebben een manier gevonden om de WEP-encryptie te doorbreken en dit gebeurt eenvoudig met behulp van vrij beschikbare tools. In 2005 voerde de FBI een publiek pleidooi voor het gebruik van gratis hulpmiddelen om het publieke bewustzijn te vergroten. Bijna iedereen kan het. Als gevolg hiervan heeft de WiFi Alliance de WEP-standaard in 2004 officieel verlaten.

Voorlopig moeten gebruikers de WPA-versie gebruiken.

Definities van WPA en WPA2

De voorheen onveilige WEP-standaard was de voorloper van WiFi Protected Access (WPA). WPA is slechts een opstapje naar WPA2.

Toen WEP onveilig werd, ontwikkelde de WiFi Alliance WPA om netwerkverbindingen een extra beveiligingslaag te geven voordat WPA2 werd ontwikkeld en geïntroduceerd. WPA2-beveiligingsstandaarden zijn altijd wenselijke doelen geweest. In 2018 verscheen echter ook WPA2

WPA3

![Vergelijk 4 soorten WiFi-beveiliging WEP, WPA, WPA2 en WPA3 Vergelijk 4 soorten WiFi-beveiliging WEP, WPA, WPA2 en WPA3]()

Momenteel gebruiken de meeste routers en WiFi-verbindingen WPA2, omdat dit nog veilig is voor veel kwetsbaarheden in de encryptiestandaard.

De nieuwste upgrade naar WiFi Protected Access - WPA3 is echter gearriveerd. WPA3 biedt een aantal belangrijke verbeteringen aan de moderne draadloze beveiliging, waaronder:

- Bescherming tegen brute force-aanvallen : WPA3 beschermt gebruikers, zelfs als ze zwakke wachtwoorden gebruiken, tegen brute force-aanvallen .

- Beveiliging van openbare netwerken : WPA3 voegt in theorie de versleuteling van persoonlijke gegevens toe, waarbij de verbinding van de gebruiker met het draadloze toegangspunt wordt versleuteld, ongeacht of deze met een wachtwoord is beveiligd of niet.

- Internet of Things-beveiliging : WPA3 komt op een moment dat ontwikkelaars van Internet of Things-apparaten onder enorme druk staan om de onderliggende beveiliging te verbeteren.

- Sterkere codering : WPA3 voegt een veel sterkere 192-bits codering toe, waardoor de beveiliging aanzienlijk wordt verbeterd.

WPA3 heeft de markt voor consumentenrouters nog niet betreden, al wordt verwacht dat dit eind 2018 al zou moeten gebeuren. De overgang van WEP naar WPA en van WPA naar WPA2 heeft lang geduurd, dus er is op dit moment niets aan de hand .

Bovendien moeten fabrikanten apparaten uitbrengen die achterwaarts compatibel zijn met oplossingen, een proces dat maanden of zelfs jaren kan duren.

Vergelijk WPA, WPA2 en WPA3

De zinsnede WiFi Protected Access wordt maximaal 3 keer herhaald. WPA en WPA2 zijn bekend, maar WPA3 lijkt een beetje vreemd, maar zal binnenkort op routers verschijnen. Wat is het verschil tussen deze drie soorten beveiliging? En waarom is WPA3 beter dan WPA2?

WPA is kwetsbaar voor aanvallen

WPA heeft bijna "geen kans" wanneer het op de weegschaal wordt geplaatst met de andere twee concurrenten. Ondanks dat WPA beschikt over een sterke encryptie met publieke sleutels en gebruik maakt van 256-bit WPA-PSK (Pre-Shared Key), heeft WPA nog steeds enkele kwetsbaarheden die zijn "geërfd" van de oude WEP-standaard (die beide de kwetsbare stream-encryptiestandaard RC4 gemeen hebben).

De kwetsbaarheden richten zich op de introductie van Temporal Key Integrity Protocol (TKIP).

TKIP zelf is een grote stap voorwaarts, omdat het een sleutelsysteem per pakket gebruikt om elk datapakket dat tussen apparaten wordt verzonden, te beschermen. Helaas moeten TKIP WPA-implementaties ook rekening houden met oudere WEP-apparaten.

Het nieuwe TKIP WPA-systeem ‘recyclet’ sommige aspecten van het kwetsbare WEP-systeem, en uiteraard zijn diezelfde kwetsbaarheden ook in de nieuwe standaard verschenen.

![Vergelijk 4 soorten WiFi-beveiliging WEP, WPA, WPA2 en WPA3 Vergelijk 4 soorten WiFi-beveiliging WEP, WPA, WPA2 en WPA3]()

WPA2 vervangt WPA

WPA2 heeft WPA officieel vervangen in 2006. Maar niettemin was WPA kortstondig het "toppunt" van WiFi-encryptie.

WPA2 brengt nog een beveiligings- en encryptie-upgrade met zich mee, met name de introductie van Advanced Encryption Standard (AES) voor WiFi-netwerken voor consumenten. AES is aanzienlijk sterker dan RC4 (omdat RC4 vele malen is "gekraakt") en is de beveiligingsstandaard die momenteel op veel online diensten wordt toegepast.

WPA2 introduceert ook Counter Cipher Mode met Block Chaining Message Authentication Code Protocol, of kortweg CCMP, ter vervanging van het huidige kwetsbare TKIP.

TKIP blijft onderdeel van de WPA2-standaard en biedt functionaliteit voor apparaten die alleen WPA gebruiken.

KRACK WPA2-aanval

De KRACK-aanval was de eerste kwetsbaarheid die in WPA2 werd gevonden. Key Reinstallation Attack (KRACK) is een directe aanval op het WPA2-protocol en verzwakt helaas elke WiFi-verbinding die gebruik maakt van WPA2.

In wezen verzwakt KRACK een belangrijk aspect van de vierwegshandshake van WPA2 , waardoor hackers het genereren van nieuwe coderingssleutels kunnen onderscheppen en manipuleren tijdens het beveiligde verbindingsproces.

Maar zelfs als KRACK zulke krachtige schade heeft, is de kans dat iemand deze tool gebruikt om een thuisnetwerk aan te vallen erg klein.

WPA3: het antwoord van WiFi Alliance

WPA3 was een beetje laat, maar biedt een veel hogere beveiliging. WPA3-Personal biedt bijvoorbeeld codering voor gebruikers, zelfs als hackers het wachtwoord hebben 'gekraakt' nadat ze verbinding hadden gemaakt met het netwerk.

Bovendien vereist WPA3 dat alle verbindingen Protected Management Frames (PMF) gebruiken. PMF verbetert in wezen de privacybescherming, met aanvullende beveiligingsmechanismen om gegevens te beveiligen.

De 128-bit AES-standaard blijft hetzelfde voor WPA3 (een bewijs van de "duurzame" beveiliging ervan). WPA3-Enterprise-verbindingen vereisen echter nog steeds 198-bit AES. WPA3-Personal-gebruikers hebben ook de mogelijkheid om 198-bit AES met hoge intensiteit te gebruiken.

Om meer nieuwe functies van WPA3 te ontdekken, raadpleegt u het artikel: Leer meer over WPA3, de nieuwste WiFi-beveiligingsstandaard van vandaag .

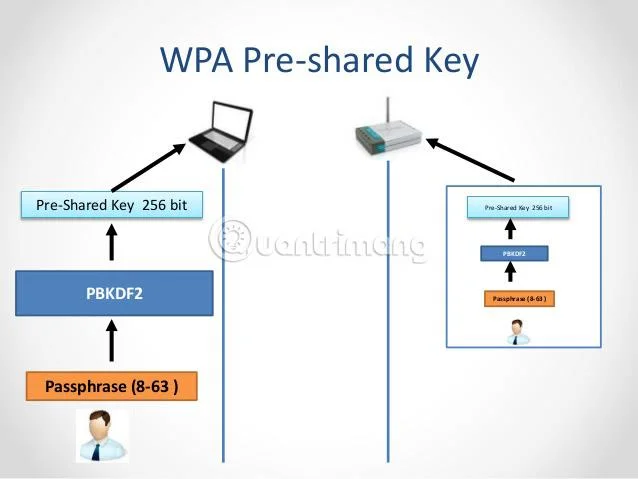

Wat is een vooraf gedeelde WPA2-sleutel?

![Vergelijk 4 soorten WiFi-beveiliging WEP, WPA, WPA2 en WPA3 Vergelijk 4 soorten WiFi-beveiliging WEP, WPA, WPA2 en WPA3]()

WPA2-PSK staat voor Pre-Shared Key, ook wel Persoonlijke modus genoemd, specifiek voor kleine kantoornetwerken en thuisnetwerken.

Draadloze routers coderen het netwerkverkeer met een sleutel. Bij WPA-Personal is deze sleutel het WiFi-wachtwoord dat op de router is ingesteld. Voordat een apparaat verbinding kan maken met het netwerk en de codering kan ‘begrijpen’, moet de gebruiker er een wachtwoordzin op invoeren.

De praktische zwakte van WPA2-Personal-codering is de zwakke wachtwoordzin. Omdat veel mensen vaak zwakke wachtwoorden gebruiken voor online accounts, is het niet ongebruikelijk dat ze soortgelijke zwakke wachtwoordzinnen gebruiken om hun draadloze netwerken te beveiligen. De regel is om sterke wachtwoorden te gebruiken om het netwerk te beveiligen, anders kan WPA2 niet veel helpen.

Wat is WPA3SAE?

Bij gebruik van WPA3 zullen gebruikers een nieuw sleuteluitwisselingsprotocol gebruiken genaamd Simultaneous Authentication of Equals (SAE). SAE, ook bekend als Dragonfly Key Exchange Protocol, een veiligere sleuteluitwisselingsmethode die de KRACK-kwetsbaarheid aanpakt.

Het is met name bestand tegen offline decoderingsaanvallen door het bieden van Forward-geheimhouding (wat deel uitmaakt van het communicatieproces tussen de browser en de server via het HTTPS-protocol). Forward secrecy voorkomt dat aanvallers een eerder opgenomen internetverbinding kunnen ontsleutelen, zelfs als ze het WPA3-wachtwoord kennen.

Op dezelfde manier gebruikt WPA3 SAE een peer-to-peer-verbinding om uitwisseling tot stand te brengen en elimineert het de mogelijkheid dat een kwaadwillende tussenpersoon sleutels onderschept.

Wat is WiFi Easy Connect?

![Vergelijk 4 soorten WiFi-beveiliging WEP, WPA, WPA2 en WPA3 Vergelijk 4 soorten WiFi-beveiliging WEP, WPA, WPA2 en WPA3]()

WiFi Easy Connect is een nieuwe connectiviteitsstandaard die is ontworpen om de provisioning en configuratie van WiFi-apparaten te vereenvoudigen.

Waar WiFi Easy Connect sterke encryptie met publieke sleutels biedt voor elk apparaat dat aan het netwerk wordt toegevoegd, zelfs toepassingen met weinig of geen gebruikersinterface, zoals smart homes en IoT-producten.

In een thuisnetwerk wijst een gebruiker bijvoorbeeld een apparaat aan als centraal configuratiepunt. Het centrale configuratiepunt moet een multimedia-apparaat zijn, zoals een smartphone of tablet.

Het multimedia-apparaat wordt vervolgens gebruikt om de QR-code te scannen , die op zijn beurt het WiFi Easy Connect-protocol uitvoert, zoals ontworpen door de WiFi Alliance.

Het scannen van een QR-code (of het invoeren van een IoT-apparaatspecifieke code) geeft het aangesloten apparaat dezelfde beveiliging en encryptie als andere apparaten op het netwerk, zelfs als directe configuratie niet mogelijk is. WiFi Easy Connect, gecombineerd met WPA3, zal de veiligheid van IoT-netwerken en smart home-apparaten vergroten.

WiFi-beveiliging is uiterst belangrijk

Op het moment van schrijven is WPA2 nog steeds de veiligste WiFi-versleutelingsmethode, omdat er rekening mee wordt gehouden met de KRACK-kwetsbaarheid. Hoewel KRACK zeker een probleem is, vooral voor bedrijfsnetwerken, is het onwaarschijnlijk dat de gemiddelde gebruiker met dit soort aanvallen te maken krijgt (tenzij je natuurlijk een grote speler bent).

WEP is gemakkelijk te kraken en mag dus voor geen enkel doel worden gebruikt. Als u bovendien apparaten heeft die alleen WEP-beveiliging kunnen gebruiken, kunt u overwegen deze te vervangen om de netwerkbeveiliging te vergroten.

Het is ook belangrijk op te merken dat WPA3 niet op magische wijze zal verschijnen en alle apparaten in een oogwenk zal beveiligen. Het introduceren van een nieuwe WiFi-encryptiestandaard en deze breed adopteren is een lang proces.

Het succespercentage hiervan hangt af van de vraag of fabrikanten van netwerkapparatuur in het algemeen en routerfabrikanten in het bijzonder WPA3 op hun producten toepassen.

Voorlopig moet u zich concentreren op het beschermen van uw netwerk met WPA2.

Succes!

Bekijk meer: