Volgens beveiligingsexperts zijn er met de opkomst van multicloud- omgevingen een aantal best practices op het gebied van beveiliging ontstaan , en zijn er enkele belangrijke stappen die alle organisaties moeten nemen bij het ontwikkelen van hun eigen beveiliging.

Een datalek of inbraakwaarschuwing zorgt ervoor dat beveiligingsteams proactiever zijn in het beperken van de schade en het identificeren van de oorzaak.

Die taak is altijd een uitdaging, zelfs als een echte IT-er alle activiteiten op zijn of haar eigen infrastructuur uitvoert. Deze taak wordt steeds complexer omdat organisaties een groter deel van hun werklasten naar de cloud en vervolgens naar meerdere cloudproviders hebben verplaatst.

Uit het Cloud Operations Report 2018 van RightScale, een aanbieder van clouddiensten, blijkt dat 77% van de technologieprofessionals (gelijk aan 997 respondenten) zegt dat cloudbeveiliging een uitdaging is, en 29% van hen zegt dat het een zeer grote uitdaging is.

Beveiligingsexperts zeggen dat ze niet verrast zijn, vooral gezien het feit dat 81% van de respondenten in het RightScale-onderzoek een multicloud-strategie gebruikt.

“Multicloud-omgevingen zullen de manier waarop u beveiligingscontroles implementeert en beheert complexer maken”, zegt Ron Lefferts, managing director en leider op het gebied van technologieadvies bij het managementadviesbureau.

Hij en andere beveiligingsleiders zeggen dat organisaties agressief zijn in het handhaven van een hoge beveiliging, omdat ze steeds meer werklasten naar de cloud verplaatsen.

Belangrijkste uitdagingen op het gebied van multicloud-beveiliging

Multicloud-beveiligingsuitdaging

Maar ze moeten ook erkennen dat multicloud-omgevingen extra uitdagingen met zich meebrengen die moeten worden aangepakt. Dit maakt deel uit van een alomvattende beveiligingsstrategie.

“In deze multicloudwereld is coördinatie een voorwaarde”, zegt Christos K. Dimitriadis, directeur en voormalig bestuursvoorzitter van ISACA, een beroepsvereniging die zich richt op IT-governance tussen technologie en menselijke intelligentie. Als er zich nu een incident voordoet, moet je ervoor zorgen dat alle entiteiten gecoördineerd zijn om overtredingen te identificeren, te analyseren en verbeterplannen te ontwikkelen voor een effectievere controle."

Hieronder staan drie elementen die volgens experts complexe beveiligingsstrategieën zijn voor multicloud-omgevingen.

- Toenemende complexiteit : het coördineren van beveiligingsbeleid, -processen en -reacties van meerdere cloudproviders en een sterk uitgebreid netwerk van verbindingspunten zorgt voor extra complexiteit.

“Je hebt op veel plaatsen in de wereld datacenteruitbreidingen”, zegt Juan Perez-Etchegoyen, onderzoeker en medevoorzitter van de ERP Security Working Group bij de non-profit handelsorganisatie Cloud Security Alliance (CSA). En dan moet u voldoen aan de regelgeving van alle landen of regio's waar u het datacenter vestigt. Het aantal regelingen is groot en groeit. Deze regelgeving bevordert de controles en mechanismen die bedrijven moeten implementeren. Dat alles voegt complexiteit toe aan de manier waarop we gegevens beschermen.”

- Gebrek aan zichtbaarheid : IT-organisaties kennen vaak niet alle clouddiensten die worden gebruikt door werknemers, die gemakkelijk zakelijke IT-strategieën kunnen negeren en softwarediensten onder de radar kunnen kopen als een dienst of andere cloudgebaseerde diensten.

"Dus we proberen de gegevens, de diensten en het bedrijf zelf te beschermen zonder dat we een duidelijk begrip hoeven te hebben van waar de gegevens zich bevinden", zei de heer Dimitriadis.

- Nieuwe bedreigingen : Volgens Jeff Spivey, oprichter en CEO van adviesbureau Security Risk Management Inc, moeten leiders op het gebied van bedrijfsbeveiliging zich ook realiseren dat de snel evoluerende multicloud-omgeving aanleiding kan geven tot nieuwe bedreigingen.

"We creëren iets nieuws waarvan we nog niet alle kwetsbaarheden kennen. Maar we kunnen die kwetsbaarheden ontdekken naarmate we verder komen.", zei hij.

Bouw een multicloud-strategie

![Top 3 multicloud-beveiligingsuitdagingen en hoe u een strategie kunt ontwikkelen Top 3 multicloud-beveiligingsuitdagingen en hoe u een strategie kunt ontwikkelen]()

Volgens beveiligingsexperts zijn er met de opkomst van multicloud-omgevingen een aantal best practices op het gebied van beveiliging ontstaan, en zijn er enkele belangrijke stappen die alle organisaties moeten nemen bij het ontwikkelen van hun eigen beveiligingsstrategieën.

Het eerste dat u moet doen, is alle clouds identificeren waar de gegevens ‘zich bevinden’ en ervoor zorgen dat de organisatie over een sterk databeheerprogramma beschikt – ‘een compleet beeld van de gegevens en de bijbehorende diensten, evenals IT-middelen die verband houden met alle soorten informatie’ ( volgens de heer Dimitriadis).

De heer Dimitriadis is ook hoofd informatiebeveiliging, informatiecompliance en bescherming van intellectueel eigendom bij INTRALOT Group, een game-operator en aanbieder van oplossingen, en erkende dat deze beveiligingsvoorstellen niet alleen voorzagen in multicloud-omgevingen.

Hij zegt echter dat het treffen van deze basismaatregelen belangrijker dan ooit wordt, omdat gegevens naar de cloud verhuizen en zich over meerdere cloudplatforms uitstrekken.

Statistieken tonen aan waarom het hebben van een sterke veiligheidsbasis zo belangrijk is. Het Cloud Threats Report 2018 van KPMG en Oracle, waarin 450 beveiligings- en IT-professionals werden ondervraagd, meldde dat 90% van de bedrijven de helft van hun gegevens als cloudgebaseerd classificeert en dat ze gevoelig zijn.

Uit het rapport blijkt ook dat 82% van de respondenten zich zorgen maakt dat werknemers het cloudbeveiligingsbeleid niet volgen, en dat 38% problemen heeft met het detecteren en reageren op cloudbeveiligingsincidenten.

Om dergelijke situaties te bestrijden moeten bedrijven informatie classificeren om meerdere beveiligingslagen te creëren, zegt Ramsés Gallego, leider bij ISACA en evangelist op het CTO-kantoor bij Symantec. Dit vertelt ons dat niet alle gegevens hetzelfde niveau van vertrouwen en verificatie vereisen om toegang te krijgen of te vergrendelen.

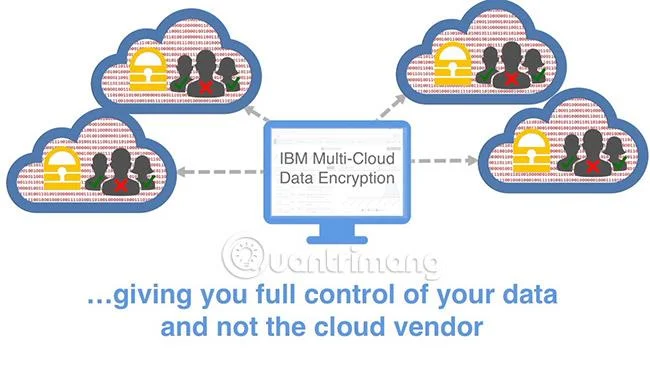

Beveiligingsexperts adviseren bedrijven ook om andere op gezond verstand gebaseerde beveiligingsmaatregelen te implementeren in de fundamentele lagen die nodig zijn om multicloud-omgevingen te beschermen. Naast het beleid voor gegevensclassificatie raadt Gallego het gebruik van oplossingen voor encryptie, identiteits- en toegangsbeheer (IAM) aan, zoals tweefactorauthenticatie .

Bedrijven moeten beleid en structuren standaardiseren om consistente toepassing te garanderen en zoveel mogelijk te automatiseren, om afwijkingen van die beveiligingsnormen te helpen beperken.

“De mate waarin een bedrijf zich inzet, hangt af van het risico en de gevoeligheid van de gegevens. Dus als u de cloud gebruikt om niet-vertrouwelijke gegevens op te slaan of te verwerken, heeft u niet dezelfde beveiligingsaanpak nodig als voor een cloud die belangrijke informatie bevat”, aldus de heer Gadia.

Hij merkte ook op dat standaardisatie en automatisering zeer effectief zijn. Deze maatregelen verlagen niet alleen de totale kosten, maar stellen veiligheidsleiders ook in staat meer middelen te besteden aan taken met een hogere waarde.

Volgens deskundigen zouden dergelijke fundamentele elementen deel moeten uitmaken van een grotere, meer samenhangende strategie. Houd er rekening mee dat bedrijven het goed zullen doen als ze een raamwerk aannemen voor het beheren van beveiligingsgerelateerde taken. Gemeenschappelijke kaders zijn onder meer NIST van het National Institute of Standards and Technology; ISACA-controledoelstellingen voor informatietechnologie (COBIT); ISO 27000-serie; en de Cloud Security Alliance Cloud Control Matrix (CCM).

Stel verwachtingen voor leveranciers

![Top 3 multicloud-beveiligingsuitdagingen en hoe u een strategie kunt ontwikkelen Top 3 multicloud-beveiligingsuitdagingen en hoe u een strategie kunt ontwikkelen]()

Volgens de heer Dimitriadis is het geselecteerde raamwerk niet alleen een leidraad voor bedrijven, maar ook voor leveranciers.

“Wat we moeten doen is die raamwerken combineren met cloudserviceproviders. Je kunt dan controles opbouwen rond de gegevens en services die je probeert te beschermen”, legt hij uit.

Beveiligingsexperts zeggen dat onderhandelingen met cloudproviders en daaropvolgende serviceovereenkomsten de isolatie van gegevens en de manier waarop deze worden opgeslagen, zullen aanpakken. Ze zullen samenwerken en coördineren met andere cloudproviders en vervolgens diensten aan bedrijven leveren.

Het is belangrijk om duidelijk te begrijpen welke diensten u van elke aanbieder krijgt en of zij over de capaciteit beschikken om die dienst te beheren en uit te voeren.

"Wees specifiek over wat u verwacht en hoe u dat kunt bereiken", voegt de heer Spivey toe. “Er moet een duidelijk inzicht zijn in welke diensten je van elke aanbieder krijgt en of zij de capaciteit hebben om deze te beheren en exploiteren.”

Maar laat volgens de heer Gallego beveiligingsproblemen niet over aan cloud computing- serviceproviders .

Aanbieders van clouddiensten verkopen hun diensten vaak door te benadrukken wat ze voor zakelijke klanten kunnen doen, en omvatten vaak beveiligingsdiensten. Maar dat is niet genoeg. Houd er rekening mee dat deze bedrijven zich bezighouden met cloud computing-services en niet gespecialiseerd zijn op het gebied van beveiliging.

Daarom stelt hij dat leiders op het gebied van beveiliging van ondernemingen hun beveiligingsplannen op een gedetailleerd niveau moeten opstellen, zoals wie toegang heeft tot wat, wanneer en hoe. Geef het vervolgens aan elke cloudprovider om die plannen te helpen uitvoeren.

Hij voegde er ook aan toe: “Cloudserviceproviders moeten het vertrouwen van klanten winnen.”

Gebruik huidige nieuwe technologieën

Beleid, bestuur en zelfs op gezond verstand gebaseerde beveiligingsmaatregelen zoals tweefactorauthenticatie zijn noodzakelijk, maar niet voldoende om de complexiteit aan te pakken die ontstaat bij het distribueren van werklasten over meerdere clouds.

Bedrijven moeten opkomende technologieën adopteren die zijn ontworpen om bedrijfsbeveiligingsteams in staat te stellen hun multicloud-beveiligingsstrategieën beter te beheren en uit te voeren.

De heer Gallego en andere onderzoekers wijzen op oplossingen zoals Cloud Access Security Brokers (CASB), een softwaretool of -dienst die zich tussen de infrastructuur op locatie van een organisatie en de infrastructuur van de cloudprovider bevindt om beveiligingsmaatregelen zoals authenticatie te consolideren en af te dwingen. het in kaart brengen van inloggegevens, het bewaren van apparaatinformatie, encryptie en malwaredetectie .

De tool somt ook kunstmatige-intelligentietechnologieën op en analyseert vervolgens het netwerkverkeer om op nauwkeurige wijze abnormale verschijnselen te detecteren die menselijke aandacht vereisen, waardoor het aantal incidenten dat moet worden geverifieerd of vervangen wordt beperkt en die middelen vervolgens worden omgeleid naar incidenten die mogelijk ernstige gevolgen kunnen hebben. .

En experts noemen het voortdurende gebruik van automatisering als sleuteltechnologie voor het optimaliseren van de beveiliging in een multicloud-omgeving. Zoals de heer Spivey ook opmerkte: “Succesvolle organisaties zijn organisaties die veel onderdelen automatiseren en zich richten op bestuur en management.”

Bovendien zeggen Spivey en andere onderzoekers dat hoewel de exacte technologieën die worden gebruikt om gegevens via veel clouddiensten, zoals CASB, te beveiligen, uniek kunnen zijn voor de omgeving, multicloud. Deskundigen benadrukken dat het algemene beveiligingsprincipe het doel volgt van een langetermijnbenadering van zowel mensen als technologie om de beste strategie te ontwikkelen.

“We hebben het over verschillende technologieën en scenario’s, meer gericht op data, maar het zijn dezelfde concepten die je moet implementeren”, zegt Perez-Etchegoyen, tevens CTO van Onapsis. "De technische aanpak zal voor elke multicloud-omgeving anders zijn, maar de algemene strategie zal hetzelfde zijn."

Bekijk meer: