Er is een vrij veel voorkomende situatie als volgt. Laten we zeggen dat de batterij van je geliefde telefoon langzaam leeg raakt terwijl je een interessant gesprek voert met je nieuwe vriendin op Facebook , en het "goede nieuws" is dat je de verdomde oplader thuis bent vergeten. Dan zie je plotseling een openbare USB-oplaadpost op de hoek. Zonder aarzeling stopte je je telefoon in het stopcontact en bleef je genieten van de zoete smaken van dat onafgemaakte gesprek. Dat gevoel van comfort kan ervoor zorgen dat u het slachtoffer wordt van hackers die uw persoonlijke gegevens willen verzamelen en daarvan willen profiteren.

Wat is Jacking Juice precies?

Ongeacht het type moderne smartphone van vandaag, of het nu Android- , iPhone- of BlackBerry-apparaten zijn, er is één gemeenschappelijk kenmerk: laadstroom en gegevensstromen via dezelfde poort en kabel. Of je nu de huidige standaard USB miniB, USB typeC-aansluiting of de eigen Lightning-kabel van Apple gebruikt, de kabel die wordt gebruikt om de batterij op te laden, functioneert ook voor het overbrengen en synchroniseren van gegevens op de telefoon.

“Alleen al door je telefoon aan te sluiten op een onbekende oplaadbron, loopt je apparaat het risico geïnfecteerd te worden met malware. Je zou de prijs kunnen betalen met al je gegevens”, legt Authentic8-beveiligingsexpert Drew Paik uit.

Openbare wifi- en telefoonoplaadpunten zijn vaak te vinden op plaatsen zoals luchthavens, vliegtuigen, parken of congrescentra. Het aansluiten van je telefoon op deze oplaadpunten brengt aanzienlijke risico’s met zich mee.

"Het snoer dat u gebruikt om uw telefoon op te laden, is ook het snoer dat gegevens van uw telefoon naar een ander apparaat transporteert. Als u bijvoorbeeld uw iPhone via het oplaadsnoer op uw Mac aansluit, kunt u foto's van uw telefoon naar uw Mac downloaden. Als de openbare oplaadpoort wordt gehackt, kunnen slechteriken onbeperkt toegang krijgen tot uw gegevens”, legt de heer Paik verder uit.

Die gegevens kunnen e-mails, berichten, foto's of contacten zijn. Deze methode voor het hacken van informatie wordt 'juice jacking' genoemd - een term die in 2011 is bedacht. Vorig jaar ontdekten mensen ook de 'video jacking'-methode, waarbij gebruik werd gemaakt van gehackte verbindingspoorten en telefoonschermen om alles op te nemen wat de gebruiker typt en bekijkt.

Het is eenvoudig te begrijpen dat dit inbreuken op de privacy zijn. Gegevens zoals privéfoto's en contactgegevens worden met name naar kwaadaardige apparaten gekopieerd via verbindingen met openbare oplaadapparaten. Bovendien kunnen hackers kwaadaardige code rechtstreeks naar uw apparaat verzenden en vervolgens gedurende een langere periode informatie stelen. Op de BlackHat-beveiligingsconferentie van dit jaar presenteerden beveiligingsonderzoekers Billy Lau, YeongJin Jang en Chengyu Song het onderwerp "MACTANS: Introductie van malware op iOS- apparaten via onbeveiligde opladers." Bao" en hier is een fragment uit hun presentatie:

“In deze presentatie laten we zien hoe iOS-apparaten kunnen worden gehackt binnen slechts één minuut nadat ze op een kwaadaardige oplader zijn aangesloten. We zullen eerst de bestaande beveiligingsmechanismen van Apple bekijken om te beschermen tegen willekeurige software-installaties, en vervolgens de manieren beschrijven waarop USB-poorten kunnen worden gebruikt als hulpmiddel om deze beveiligingsmechanismen te omzeilen. Om het bestaan van kwaadaardige code te bewijzen, laten we u zien hoe aanvallers hun malware kunnen verbergen op dezelfde manier waarop Apple zijn eigen ingebouwde applicaties verbergt. Om de gevolgen van deze beveiligingsproblemen in de praktijk aan te tonen, hebben we met behulp van BeagleBoard informatie verzameld over een kwaadaardig opladerconcept, genaamd Mactans.

Door gebruik te maken van goedkope hardware en misbruik te maken van de kwetsbaarheden in de beveiliging van apparaten kunnen hackers in minder dan een minuut toegang krijgen tot huidige iOS-apparaten, ondanks de vele beveiligingsmaatregelen die Apple heeft getroffen om dit probleem aan te pakken.

Vele jaren geleden, tijdens de DEF CON 2011-beveiligingsconferentie, bouwden beveiligingsonderzoekers van Aires Security: Brian Markus, Joseph Mlodzianowski en Robert Rowley een oplaadkiosk om specifiek het gevaar van Juice Jacking aan te tonen en het publiek te waarschuwen voor de gevaren van het aansluiten van telefoons tot giftige oplaadkiosken.

Nog verontrustender is dat blootstelling aan kwaadaardige oplaadkiosken een beveiligingsprobleem kan veroorzaken dat blijft bestaan, zelfs nadat het apparaat niet langer met die oplaadkiosk is verbonden. In een recent artikel over dit onderwerp schetst beveiligingsonderzoeker Jonathan Zdziarski hoe kwetsbaarheden bij het koppelen in iOS aanhouden en een kwaadwillende gebruiker toegang tot uw apparaat kunnen geven, zelfs nadat u geen contact meer heeft met de kiosk:

“Als je niet weet hoe je moet koppelen op je iPhone of iPad, is dit het koppelingsmechanisme waarmee je computer een betrouwbare verbinding met je telefoon tot stand brengt en daarmee verbinding maakt met iTunes, Xcode of andere tools. Zodra een desktopcomputer aan een telefoon is gekoppeld, heeft deze toegang tot een reeks persoonlijke gegevens op die telefoon, waaronder contacten, notities, foto's, muziekverzameling, sms-database, caching en kan hij zelfs een back-up maken van alle gegevens op de telefoon. Zodra een apparaat is gekoppeld, is dit alles en nog veel meer op elk moment draadloos toegankelijk, ongeacht of WiFi-synchronisatie is ingeschakeld of niet. Deze malware is te vergelijken met een chronisch virus, ze verdwijnen pas als je iPhone of iPad de oorspronkelijke instellingen herstelt.

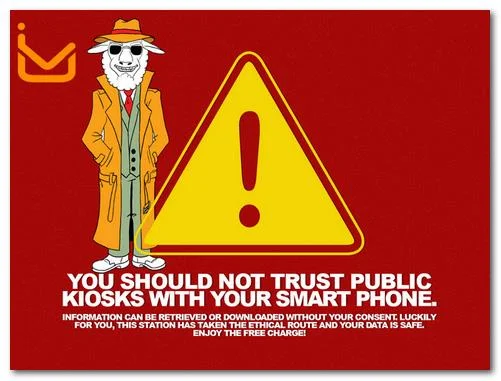

![Wat is sap-jacking? Waarom zou u uw telefoon niet opladen op de luchthaven, het treinstation en andere openbare plaatsen? Wat is sap-jacking? Waarom zou u uw telefoon niet opladen op de luchthaven, het treinstation en andere openbare plaatsen?]()

Hoe Juice Jacking voorkomen?

Hoewel Juice Jacking momenteel niet zo vaak voorkomt als telefoondiefstal of blootstelling aan kwaadaardige virussen via downloads, moet u toch voorzorgsmaatregelen nemen om verdere blootstelling aan systemen te voorkomen die kwaadwillige toegang tot uw persoonlijke apparaat kunnen verkrijgen.

De meest effectieve en eenvoudige manier om dit te voorkomen is door het opladen van uw telefoon via oplaadsystemen van derden eenvoudigweg te beperken of volledig te vermijden:

Voorkom dat de batterij van uw apparaten leeg raakt: Maak er een gewoonte van om uw telefoons thuis en op kantoor op te laden als u ze niet gebruikt. Met de huidige batterijtechnologie kunt u comfortabel opladen en loskoppelen zonder dat u zich zorgen hoeft te maken dat de batterij leegraakt. Probeer uw smartphone dus volledig opgeladen te houden voordat u de deur uit gaat. Naast dat u ervoor zorgt dat de batterij van uw telefoon voldoende lang meegaat, kunt u ook applicaties gebruiken die energiebeheer en batterijbesparing ondersteunen. De effectiviteit van deze toepassingen is nog relatief onbekend, maar het is zeker beter dan niets doen.

Een back-uplader gebruiken : Dit is de populairste en handigste manier om de batterij van uw telefoon op te laden, voor het geval u niet thuis bent. Sluit uw telefoon eenvoudig aan op de batterij om de batterij op te laden wanneer u maar wilt. Met deze oplaadmethode hoeft u zich geen zorgen te maken over beveiligingsproblemen, maar in ruil daarvoor moet u een klein bedrag uitgeven aan de aanschaf van een back-upbatterij en moet u het juiste type kiezen om het risico op brand en explosie te beperken als dat niet het geval is. in gebruik, gelukkig heb ik een minder veilig type gekocht.

Gebruik uw eigen oplader met een stopcontact: In sommige gevallen kunnen openbare laadstations zowel een standaard stopcontact als een USB-oplaadpoort hebben om de laadsnelheden aan te kunnen. Sla in dit geval de USB-oplaadpoorten over en sluit de standaardlader van uw telefoon rechtstreeks aan op het stopcontact. Er is geen veiligheidsrisico als u een stopcontact gebruikt, zelfs als het netwerkverkeer via het netsnoer wordt verzonden. Uw apparaat is veilig zolang u een betrouwbare oplader gebruikt.

Uw telefoon vergrendelen: Wanneer uw telefoon is vergrendeld, kan deze niet worden gekoppeld met het verbonden apparaat. iOS-apparaten kunnen bijvoorbeeld alleen worden gekoppeld als ze ontgrendeld zijn. Maar nogmaals, zoals we eerder al zeiden, duurt het koppelen slechts een paar seconden, dus zorg ervoor dat je telefoon daadwerkelijk is vergrendeld tijdens het opladen.

Schakel de telefoon uit: deze methode is alleen van toepassing op bepaalde telefoonmodellen. Ook al is de telefoon uitgeschakeld, het gehele USB-circuit blijft ingeschakeld en biedt toegang tot het flashgeheugen in het apparaat.

Koppeling uitschakelen (alleen van toepassing op gejailbreakte iOS-apparaten): Met gejailbreakte iOS-apparaten kunnen gebruikers het koppelingsgedrag van het apparaat bepalen.

Gebruik een alleen-oplaadadapter: Dit is de laatste maatregel die u kunt gebruiken, zeer effectief maar een beetje lastig. Je kunt alleen-oplaadadapters kopen, deze zijn vrij goedkoop. Er zijn absoluut geen problemen met dit type adapter. Ze lijken op een kleine dongle die u op een USB-poort aansluit voordat u de oplaadkabel van uw telefoon aansluit. De verbindingspinnen die de rol van dataoverdracht spelen, worden in deze dongle losgekoppeld, zodat er alleen stroom via de verbinding kan worden verzonden.

Dit type adapter heeft echter ook een klein nadeel, namelijk dat ze alleen opladen ondersteunen met een stroombron die beperkt is tot 1A, waardoor je geen andere snellaadtechnologie kunt gebruiken. 1A is het maximale vermogen dat u krijgt. Veel openbare USB-oplaadpoorten hebben echter nog lagere oplaadsnelheden. Bovendien is het vermeldenswaard dat apparaten alleen kunnen worden opgeladen met 500 mA (0,5 A) via de USB-poort van een computer, dus deze adapter kan het opladen versnellen als u uw apparaat oplaadt vanaf een computer, laptop of desktopcomputer.

Als u Android-apparaten gebruikt, kunt u ook oplaadkabels kopen die als een dongle werken, omdat de datapinnen in de kabel ontbreken, wat resulteert in verbindingen die bedoeld zijn voor overdracht. Gegevensuitwisseling zal nooit mogelijk zijn via de kabel. Wat betreft apparaten die de Lightning-poort van Apple gebruiken, lijkt het erop dat er momenteel geen Lightning-naar-USB-kabelproducten op de markt zijn die alleen kunnen worden opgeladen. iOS-gebruikers kunnen echter nog steeds alleen-oplaadadapters gebruiken, die met zowel iPhones als Android-telefoons kunnen werken.

Uiteindelijk ligt de beste verdediging tegen misbruik in je eigen bewustzijn. Zorg ervoor dat uw apparaat altijd volledig is opgeladen, werk regelmatig de beveiligingsfuncties van het besturingssysteem bij (ook al zijn deze niet eenvoudig te gebruiken en kan elk beveiligingssysteem worden misbruikt) en sluit ten slotte uw telefoon niet aan op onbekende laadstations en computers op dezelfde manier waarop u dat vermijdt e-mailbijlagen van onbekende afzenders openen.

Bekijk meer: