In dit artikel wordt uitgelegd hoe u het PuTTY-terminalvenster op Windows gebruikt, hoe u PuTTY configureert, hoe u configuraties maakt en opslaat, en welke configuratieopties u moet wijzigen. Geavanceerde onderwerpen, zoals het configureren van authenticatie met openbare sleutels, worden ook in dit artikel behandeld.

Download en installeer

U kunt de software voor het Windows-platform hier downloaden . Raadpleeg de gedetailleerde installatie-instructies in het artikel: PuTTY installeren op Windows .

Voer PuTTY uit en maak verbinding met de server

Als u ervoor kiest om tijdens de installatie een snelkoppeling op het bureaublad te maken, kunt u de software eenvoudig openen door op deze snelkoppeling te (dubbel)klikken. Als dit niet het geval is, opent u de software vanuit het Windows Start-menu.

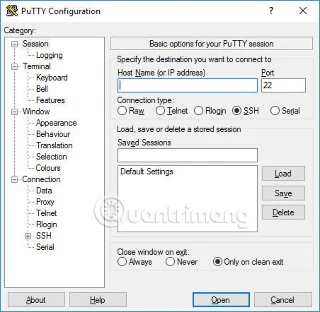

Wanneer de software start, wordt een venster met de naam PuTTY-configuratie geopend. Dit venster heeft links een configuratievenster, een veld Hostnaam (of IP-adres ) en andere opties in het midden, en rechtsonder een venster voor het opslaan van sessies.

Voor gebruiksgemak hoeft u alleen maar de domeinnaam of het IP-adres in te voeren van de host waarmee u verbinding wilt maken in het veld Hostnaam en op Openen te klikken (of op Enter te drukken). De domeinnaam zal ongeveer zoiets zijn als studenten.voorbeeld.edu. Het IP-adres ziet er als volgt uit: 78.99.129.32.

Als u geen server heeft

Als je geen server hebt om verbinding mee te maken, kun je Tectia SSH op Windows of OpenSSH op Linux proberen.

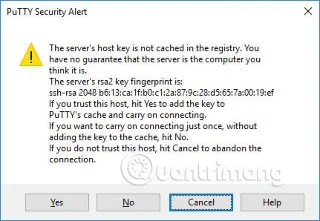

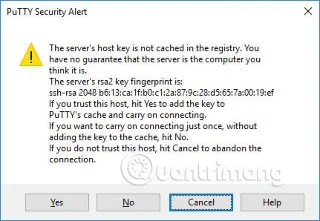

Dialoogvenster met beveiligingswaarschuwing

Wanneer u voor de eerste keer verbinding maakt met de server, ziet u mogelijk het beveiligingswaarschuwingsvenster van PuTTY over de hostsleutel van de server die niet in het register is opgeslagen. Dit is normaal wanneer u voor de eerste keer verbinding maakt met de server. Als u dit bericht ontvangt wanneer u verbinding maakt met een server, kan dit ook betekenen dat iemand uw verbinding probeert aan te vallen en wachtwoorden te stelen met behulp van een man-in-the-middle-aanval.

Maar zoals gezegd, de eerste keer dat u verbinding maakt, is dit normaal en hoeft u alleen maar op Ja te klikken. Als dit niet het geval is, kunt u de weergegeven sleutelvingerafdruk controleren en controleren of deze dezelfde is als de vingerafdruk die door de server wordt gebruikt. In werkelijkheid doet bijna niemand dit omdat het sowieso veiliger is om een goede SSH-sleutelbeheeroplossing te gebruiken.

Terminalvenster en login-informatie

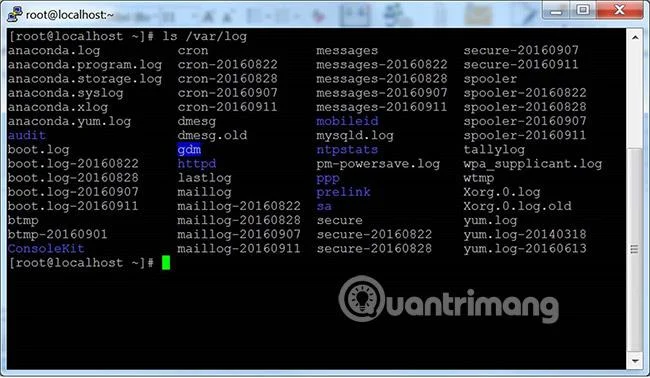

Na de beveiligingswaarschuwing krijgt u een terminalvenster. Standaard is dit een zwart en zeer smakeloos raam. Er wordt eerst om een gebruikersnaam en wachtwoord van u gevraagd. Daarna ontvangt u een opdrachtregel op de server.

U kunt in het terminalvenster typen. U bent nu verbonden met de server en alles wat u in het terminalvenster typt, wordt naar de server verzonden. Het serverantwoord wordt ook in dit venster weergegeven. U kunt elke teksttoepassing op de server uitvoeren via een terminalvenster. De sessie wordt beëindigd wanneer u de opdrachtregelshell op de server afsluit (meestal door exit op de opdrachtregel te typen of door op Ctrl+D te drukken). Als alternatief kunt u het beëindigen van de sessie forceren door het terminalvenster te sluiten.

![Hoe PuTTY op Windows te gebruiken Hoe PuTTY op Windows te gebruiken]()

Configuratieopties en profielen worden opgeslagen

Het initiële configuratievenster bevat veel opties. De meeste zijn niet nodig voor algemeen gebruik.

![Hoe PuTTY op Windows te gebruiken Hoe PuTTY op Windows te gebruiken]()

Haven

Het poortveld specificeert de TCP/IP-poort waarmee verbinding moet worden gemaakt. Voor SSH is dit de poort waarop de SSH-server draait. Normaal gesproken is de waarde 22. Als u om de een of andere reden verbinding moet maken met een andere poort, wijzigt u gewoon deze waarde. Meestal veranderen echter alleen ontwikkelaars deze waarde in iets anders, maar sommige bedrijven draaien ook SSH-servers in niet-standaard poorten of draaien meerdere SSH-servers op dezelfde server op verschillende poorten.

Connectie type

De selectie van het verbindingstype hoeft vrijwel nooit te worden gewijzigd. Laat het gewoon SSH zijn. SSH is een veilig gecodeerd communicatieprotocol dat is ontworpen om ervoor te zorgen dat uw wachtwoorden en gegevens maximaal worden beschermd.

Onbewerkte verbindingen kunnen door ontwikkelaars worden gebruikt voor het testen van TCP/IP-socketverbindingen (bijvoorbeeld bij het ontwikkelen van netwerktoepassingen die luisteren op TCP/IP-poorten).

Telnet is een oud protocol dat bijna nooit wordt gebruikt, tenzij je apparatuur beheert die ouder is dan 10 jaar. Telnet is niet veilig. Wachtwoorden worden onversleuteld over het netwerk verzonden. En natuurlijk kunnen aanvallers gemakkelijk informatie afluisteren en gebruikersnamen en wachtwoorden stelen. Rlogin is een oud protocol met soortgelijke tekortkomingen.

Een seriële poort is een ander communicatiemechanisme om computers met randapparatuur te verbinden. De meeste personal computers hebben tegenwoordig geen seriële poorten meer, maar worden soms nog steeds gebruikt om fysieke apparaten, instrumenten, machines of communicatieapparatuur te besturen. Een ander gebruik van de seriële poort is het debuggen van besturingssystemen of ingebedde software.

Een opgeslagen sessie laden, opslaan of verwijderen

In deze sectie kunt u uw instellingen opslaan als een benoemd profiel. Schrijf gewoon uw nieuwe profielnaam in het vak Opgeslagen sessies en klik op Opslaan om een nieuw profiel te maken. Uw servernaam en andere instellingen worden in het profiel opgeslagen.

Opgeslagen profielen verschijnen in een groter vak hieronder. In eerste instantie bevat het alleen standaardinstellingen. Het profiel dat u opslaat, wordt daar opgenomen. Selecteer een profiel en klik op Laden om het eerder opgeslagen profiel te gebruiken. Selecteer een profiel en klik op Verwijderen om het profiel te verwijderen dat niet langer nodig is.

Sluit het venster met het exit-commando

Tenslotte geeft het sluiten van het terminalvenster met de opdracht exit aan of het terminalvenster automatisch wordt gesloten wanneer de verbinding wordt verbroken. Het is zeer weinig nodig om de standaardwaarde Alleen bij schoon afsluiten te wijzigen.

Configuratieopties in het linkervenster

Andere opties vindt u in het linkerdeelvenster met de titel Categorie. Selecteer hier een categorie en het rechtervenster verandert en geeft configuratie-opties weer die overeenkomen met die categorie. De weergegeven opties behoren tot de categorie Sessie.

Alleen relevante opties worden hier beschreven. Er zijn veel opties, en de meeste daarvan zullen nooit worden gebruikt.

Terminal-opties

Opties in deze categorie zijn van invloed op terminalemulatie en toetsenbordtoewijzing. Deze spreken grotendeels voor zich en worden hier niet behandeld. Zeer weinig mensen hoeven deze opties aan te raken. Sommige mensen kunnen mogelijk de manier wijzigen waarop het belteken wordt verwerkt, of mensen die minder bekende besturingssystemen gebruiken, kunnen mogelijk wijzigen wat er door de backspace- toets wordt verzonden of het teken verwijderen.

Opties in het terminalvenster

Opties die het uiterlijk en gedrag van het terminalvenster beïnvloeden. Het is ook mogelijk om te specificeren hoe tekens bij de uitvoer worden vertaald en om lettertypen en kleuren voor het venster te kiezen.

Verbindingsmogelijkheden

Onder de verbindingsopties kunnen de Data- opties nuttig zijn. De gebruikersnaam voor automatisch inloggen identificeert de momenteel ingelogde gebruiker, zodat de naam niet elke keer hoeft te worden ingevoerd wanneer u zich aanmeldt. De proxyoptie is zelden nuttig voor thuisgebruikers, maar kan noodzakelijk zijn in bedrijven die geen uitgaande internetverbindingen toestaan zonder het gebruik van SOCKS-proxy's of andere soortgelijke mechanismen. Maak je geen zorgen als je niet weet wat een SOCKS-proxy is . Sluit gewoon deze sectie af.

De vermeldingen Telnet , Rlogin en Serial bevatten alleen opties voor die protocollen, en heel weinig mensen gebruiken ze.

SSH-opties zijn echter voor sommige mensen belangrijk en nuttig. De gemiddelde gebruiker of student hoeft zich daar geen zorgen over te maken. Maar als u authenticatie met openbare sleutels wilt gebruiken, zijn deze essentieel. Houd er rekening mee dat u SSH-voorkeuren moet openen door op het kleine [+] -pictogram te klikken . Anders zie je niet alle opties.

Sleuteluitwisseling, hostsleutels en coderingsopties

De opties Kex (sleuteluitwisseling), Host Keys of Cipher wil je bijna nooit aanraken . Ze hebben allemaal redelijke standaardwaarden, en de meeste mensen weten niet genoeg over codering om te kiezen welke het beste is. Negeer deze opties dus gewoon, tenzij u echt weet wat u doet.

![Hoe PuTTY op Windows te gebruiken Hoe PuTTY op Windows te gebruiken]()

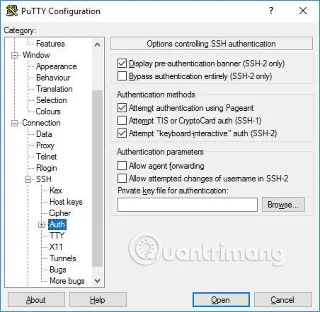

Authenticatieopties - Authenticatie met publieke sleutel

De subboom Auth bevat een aantal opties die nuttig kunnen zijn. Wanneer op Auth wordt geklikt , wordt een venster weergegeven met de titel Opties waarin de SSH-authenticatie wordt beheerd. Om authenticatie met een publieke sleutel in te schakelen, genereert u eenvoudigweg een SSH-sleutel en klikt u vervolgens op de knop Bladeren in het vak met authenticatieparameters rechts midden in dit configuratievenster. Gevorderde gebruikers willen mogelijk ook het selectievakje Agent doorsturen toestaan inschakelen om op sleutels gebaseerde eenmalige aanmelding te gebruiken.

De meeste gebruikers hoeven geen SSH-sleutel aan te maken en hoeven niet te weten wat authenticatie met een openbare sleutel is. Systeembeheerders moeten echter leren en vertrouwd raken met het beheer van SSH-sleutels en ervoor zorgen dat hun organisatie inrichtings- en beëindigingsprocessen implementeert, evenals controleren op geschikte SSH-sleutels.

Active Directory-authenticatie (GSSAPI/Kerberos)

Een van de coole functies van PuTTY is de ondersteuning voor eenmalige aanmelding bij de active directory. Technisch gezien gebruikt het het Kerberos- protocol via een programmeerinterface genaamd GSSAPI. In het SSH-protocol wordt dit mechanisme GSSAPI-authenticatie genoemd. Zakelijke gebruikers die Kerberos-authenticatie gebruiken (bijvoorbeeld via Centrify of Quest Authentication Services, oftewel Vintela), willen mogelijk profiteren van deze mogelijkheid voor eenmalige aanmelding. Andere gebruikers hoeven zich hier geen zorgen over te maken. U kunt de instellingen voor GSSAPI-authenticatie vinden in de sectie SSH/Auth. Houd er rekening mee dat u de sectie Auth moet uitvouwen door op het pictogram [+] te klikken om de GSSAPI-opties te zien.

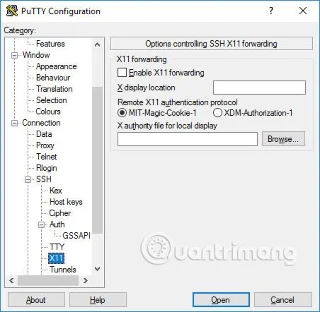

X11 doorstuuropties

X11 is een protocol en systeem voor het uitvoeren van grafische applicaties op Unix en Linux . Het ondersteunt het op afstand uitvoeren van grafische applicaties via een extern netwerk.

PuTTY implementeert geen X11-server (weergavezijde), maar kan werken met een aantal andere producten die X-serverfunctionaliteit op Windows implementeren. Een populair gratis alternatief is XMing.

Om een X11-server te gebruiken, moet u X11-doorsturen inschakelen selecteren en localhost:0.0 invoeren in het vak X- weergavelocatie . Over andere instellingen hoeft u zich geen zorgen te maken.

![Hoe PuTTY op Windows te gebruiken Hoe PuTTY op Windows te gebruiken]()

Tunnelmogelijkheden

De laatste categorie configuratie-opties die we zullen bespreken zijn Tunnels. Ze worden gebruikt om SSH-tunneling te configureren, ook wel SSH-poortdoorschakeling genoemd. Dit paneel kan worden gebruikt om het doorsturen van de verbinding te definiëren. Overgangen worden opgeslagen in profielen.

Als u een lokale doorstuurserver wilt toevoegen (dat wil zeggen dat een TCP/IP-poort op de lokale machine wordt doorgestuurd naar een poort op de externe machine of naar een machine die toegankelijk is vanaf de externe machine), schrijft u de bronpoort in het veld Bronpoort, de machine bestemming en poort (bijvoorbeeld www.dest.com:80) in het veld Bestemming en selecteer Lokaal. Klik op Toevoegen.

Als u poortdoorschakeling op afstand wilt toevoegen (dat wil zeggen een TCP/IP-poort op de externe machine die wordt doorgestuurd naar een poort op de lokale machine of naar een machine die toegankelijk is vanaf de lokale machine), geeft u de Bronpoort op de doelmachine op en Bestemming is toegankelijk vanaf de lokale machine (uw computer).

Normaal gesproken hoeft u geen lokale poorten aan te vinken die verbindingen van andere hosts accepteren of voor externe poorten. Als de verbinding met de poort echter wordt doorgestuurd vanaf een netwerk, in plaats van vanaf localhost (localhost), dan moet u deze poorten controleren. Er is een klein beveiligingsrisico, maar normaal gesproken is dit geen probleem bij het gebruik van SSH- tunneling . U moet echter begrijpen dat iedereen die verbinding kan maken met de betreffende computer, ook verbinding kan maken met de doorstuurpoort. In sommige gevallen kan port forwarding worden gebruikt om firewalls te omzeilen.

Bekijk meer: