U surft op internet en controleert uw e-mail wanneer er plotseling een melding verschijnt. Uw computer en gegevens worden vergrendeld en gecodeerd door ransomware . U heeft geen toegang totdat het losgeld is betaald. De meeste mensen weten hoe ransomware werkt. Daarom zijn makers van ransomware altijd op zoek naar manieren om nieuwe ransomware te onderzoeken en te creëren om u te laten betalen. Hier zijn enkele nieuwe soorten ransomware die u moet kennen.

1. Cerber-ransomware

Als uw computer is geïnfecteerd met de Cerber-ransomware (meestal aangevallen via e-mailbijlagen die onder Microsoft Office-documenten zijn geplaatst), worden uw gegevens gecodeerd en krijgt elk bestand een nieuwe .cerber- extensie .

Opmerking: Tenzij u zich in Rusland of Oekraïne of andere voormalige Sovjetlanden zoals Armenië, Azerbeidzjan, Wit-Rusland, Georgië, Kirgizië, Kazachstan, Moldavië, Turkmenistan, Tadzjikistan of Oezbekistan bevindt, wordt u niet aangevallen door de Cerber-ransomware.

U weet dat u bent aangevallen door Cerber wanneer u een melding op uw computerscherm ontvangt. Bovendien worden in elke map instructies voor het betalen opgenomen in TXT- en HTML-formaat. Daarnaast vindt u een VBS-bestand (Visual Basic Script) dat u door het betalingsproces leidt. Deze ransomware vertelt u hoe u het losgeld moet betalen en hoe u de gegevens kunt decoderen.

2. PUBG-ransomware

In april 2018 zagen veel mensen dat PUBG Ransomware een andere aanpak hanteerde om de computers van gebruikers te versleutelen voor losgeld. In plaats van geld te vragen om bestanden te ontgrendelen, bieden de programmeurs achter deze vreemde malware je twee opties:

- Speel de videogame GameUnknown's Battlegrounds (beschikbaar voor $ 29,99 op Steam).

- Plak gewoon de code die de oplichters op uw scherm hebben verstrekt.

Dit is eigenlijk geen malware, hoewel het wel irritant kan zijn en op echte ransomware kan lijken. PUBG Ransomware is slechts een promotietool voor PlayerUnknown's Battlegrounds.

Zie meer: Tips om de laatste overlevende te worden in het arenaspel op leven en dood PlayerUnknown's Battlegrounds

Het lijkt erop dat deze ransomware zo slecht nog niet is, toch? Ja, maar het versleutelt het bestand en verandert de bestandsextensie in .pubg. Kortom, als er twee opties verschijnen: plak de code en koop de shooter, dan moet je de juiste actie kiezen. Als dit echte ransomware is, moet je minimaal 10 keer het bedrag van het spel betalen. Dit is echter een van de gemakkelijkste ransomware om op te lossen.

3. Jigsaw-ransomware

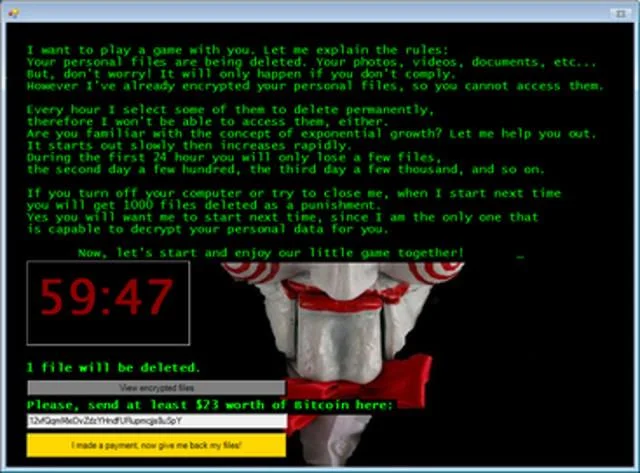

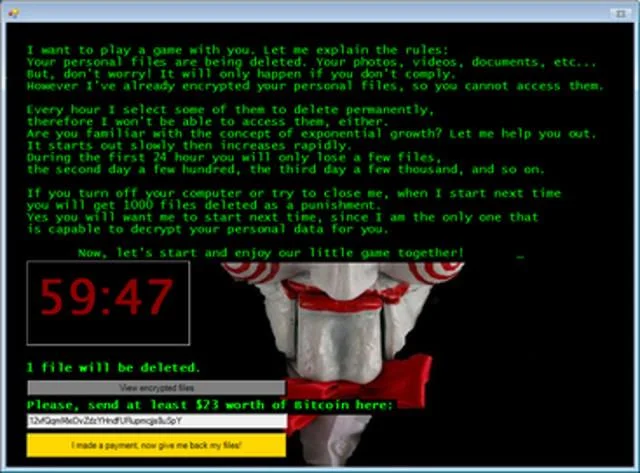

Oorspronkelijk bekend als BitcoinBlackmailer, kreeg deze Jigsaw-ransomware een nieuwe naam dankzij de verschijning van Billy the Puppet.

Jigsaw werd voor het eerst ontdekt in april 2016 en wordt verspreid via spam-e-mails en met ransomware geïnfecteerde bijlagen. Indien geactiveerd, vergrendelt Jigsaw de gegevens van de gebruiker en de Master Boot Record (MBR) van het systeem, en geeft vervolgens het bijgevoegde bericht weer.

Dit is in wezen een bedreiging: als het losgeld (in Bitcoin) niet binnen een uur wordt betaald, wordt een bestand van uw computer verwijderd. Met elk uur vertraging zal het aantal verwijderde bestanden toenemen en het opnieuw opstarten of proberen te beëindigen van het proces zal resulteren in 1000 verwijderde bestanden. Nieuwe versies van Jigsaw dreigen ook gevoelige informatie van slachtoffers vrij te geven als ze niet betalen.

4. Ranscam-ransomware

We weten hoe ransomware werkt. U bent besmet met malware die belangrijke gegevens of uw hele computer versleutelt en u vervolgens dwingt een geldbedrag te betalen om de gegevens te ontsleutelen via een decoderingssleutel.

Normale ransomware zal zo zijn, maar Ranscam is anders. Het versleutelt de gegevens niet voor losgeld, maar uw gegevens worden permanent verwijderd.

5. FLocker-ransomware

In juni 2016 werd ontdekt dat de FLocker-ransomware (ANDROIDOS_FLOCKER.A) zich verspreidde op Android-telefoons en -tablets. Android-aangedreven smart-tv's zijn toegevoegd aan de lijst met doelwitten.

Je hebt waarschijnlijk wel eens van Flocker gehoord, ook al ken je de naam niet. Dit is een van de typen ransomware die een ‘wetshandhavings’-waarschuwing weergeeft, waarmee u wordt geïnformeerd dat u dit illegale materiaal op het systeem hebt bekeken. Bovendien richt het zich op gebruikers in West-Europa en Noord-Amerika; vrijwel iedereen behalve die in Rusland, Oekraïne of enig ander voormalig Sovjetland.

Het slachtoffer wordt gevraagd te betalen via een iTunes-voucher, die vaak het doelwit is van oplichters, en wanneer je het geld ontvangt, krijg je de controle over je Android-telefoon of tv terug.

6. Valse ransomware

Het is verrassend om te weten dat sommige ransomware eigenlijk niets doet. In tegenstelling tot PUBG Ransomware zijn deze ransomware eenvoudigweg nepadvertenties die beweren controle over uw computer te hebben.

Dit type ransomware is eenvoudig op te lossen, maar de ‘kracht’ van ransomware is eigenlijk genoeg om het winstgevend te maken. Slachtoffers betalen zonder dat ze weten dat dit niet nodig is, omdat hun gegevens niet gecodeerd zijn.

Dit type ransomware-aanval verschijnt vaak in het browservenster. Wanneer dit verschijnt, kunt u het venster niet sluiten en staat er "uw bestanden zijn gecodeerd, betaal 300 USD in Bitcoin, dit is de enige oplossing".

Als je wilt controleren of de ransomware die je tegenkomt echt is of slechts oplichting, druk dan op Alt + F4 op Windows en Cmd + W op Mac. Als het venster sluit, update dan onmiddellijk uw antivirussoftware en scan de computer.

7. Hoe ransomware zichzelf vermomt

Laten we tot slot eens kijken hoe ransomware slachtoffers misleidt door zijn verschijningsvorm. U weet al dat valse e-mailbijlagen vaak ransomware bevatten. In dit geval zal het bijgevoegde bestand verschijnen als een geldig DOC-bestand, verzonden per spam-e-mail en waarin om geld wordt gevraagd. Deze bijlage is de factuur voor geld. Eenmaal gedownload, wordt uw systeem gehackt.

Er is echter nog een andere vermomming: de DetoxCrypto-ransomware (Ransom.DetoxCrypto) imiteert bijvoorbeeld de beroemde software Malwarebytes Anti-Malware met een kleine naamswijziging Malwerbyte. Er is ook een Cryptolocker-variant die Windows Update nabootst.

U denkt dat u alles weet over ransomware, maar dat is niet het geval, denk nog eens goed na. Oplichters stoppen niet voordat ze je geld hebben en komen altijd met nieuwe ontwerpen.

Als u zich zorgen maakt over ransomware, probeer dan enkele preventieve maatregelen, zoals het regelmatig maken van een back-up van uw gegevens, het updaten van uw computer, het vermijden van verdachte en vreemde bestanden, het gebruik van e-mailfilters en het uitvoeren van een beetje internetbeveiliging.

Bekijk meer: