Toen Wi-Fi eind jaren negentig voor het eerst werd ontwikkeld, werd Wired Equivalent Privacy (WEP) gecreëerd om draadloze communicatie te beveiligen, maar het bevatte fouten en was gemakkelijk te kraken. Om die reden gebruiken de meeste draadloze toegangspunten tegenwoordig Wi-Fi Protected Access II met een vooraf gedeelde sleutel voor draadloze beveiliging , ook wel bekend als WPA2-PSK. WPA2 maakt gebruik van een sterker versleutelingsalgoritme, AES, dus het is moeilijk te kraken, maar niet onmogelijk. De zwakte van het WPA2-PSK-systeem is dat het gecodeerde wachtwoord wordt gedeeld tijdens de 4-way handshake. Wanneer de client zich authenticeert bij het toegangspunt (AP), voeren de client en het AP een 4-weg handshake uit om de gebruiker bij het AP te authenticeren. Dit is het moment om wachtwoorden te hacken.

In dit artikel gebruiken we Aircrack-Ng en een woordenboekaanval met gecodeerde wachtwoorden die zijn afgeleid van het 4-weg handshake-proces.

Hoe WiFi-wachtwoord te hacken met Aircrack-Ng

Stap 1: Stel de Wi-Fi-adapter in in de monitormodus met Airmon-Ng

Eerst moeten we een draadloze netwerkadapter gebruiken die compatibel is met Kali Linux.

![Hoe wifi-wachtwoord te hacken met Aircrack-Ng Hoe wifi-wachtwoord te hacken met Aircrack-Ng]()

Dit is vergelijkbaar met het instellen van de bedrade adapter in de promiscue modus. Het maakt zichtbaarheid van al het draadloze verkeer mogelijk. Open het Terminal-venster en typ:

airmon-ng start wlan0

![Hoe wifi-wachtwoord te hacken met Aircrack-Ng Hoe wifi-wachtwoord te hacken met Aircrack-Ng]()

Let op: airmon-ng hernoemt adapter wlan0 naar mon0.

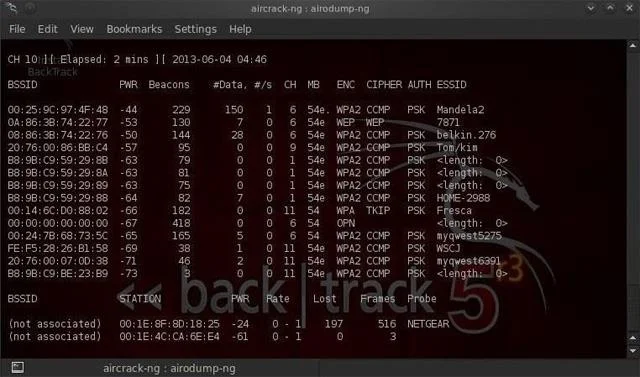

Stap 2 : Ontvang verkeersinformatie met Airodump-Ng

Nu bevindt de draadloze adapter zich in de monitormodus, zodat al het draadloze verkeer dat erdoorheen gaat, zichtbaar is. Ontvang verkeersinformatie met de opdracht airodump-ng.

Deze opdracht neemt al het verkeer dat de draadloze adapter kan zien en geeft belangrijke informatie erover weer, zoals BSSID (AP's MAC-adres), stroom, bakenframenummer, dataframenummer, kanaal, snelheid, codering (indien van toepassing) en ten slotte de ESSID (SSID). Typ het volgende commando in de terminal:

airodump-ng mon0

![Hoe wifi-wachtwoord te hacken met Aircrack-Ng Hoe wifi-wachtwoord te hacken met Aircrack-Ng]()

Let op: alle zichtbare toegangspunten worden in het bovenste gedeelte van het scherm weergegeven en klanten worden in het onderste gedeelte van het scherm vermeld.

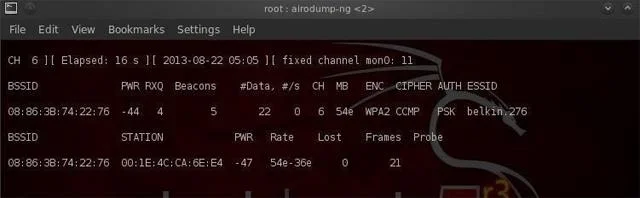

Stap 3: Centraliseer Airodump-Ng op één toegangspunt op één kanaal

De volgende stap moeten we ons concentreren op één AP op één kanaal en van daaruit belangrijke gegevens verzamelen. Om dit te doen heb je de BSSID en het kanaal nodig, open een ander Terminal-venster en typ:

airodump-ng --bssid 08:86:30:74:22:76 -c 6 --schrijf WPAcrack mon0

![Hoe wifi-wachtwoord te hacken met Aircrack-Ng Hoe wifi-wachtwoord te hacken met Aircrack-Ng]()

- 08:86:30:74:22:76 is de BSSID van het AP

- -c 6 is het kanaal waarop het AP werkt

- WPAcrack is het bestand dat u wilt schrijven

- mon0 is de draadloze adapter

Zoals weergegeven in de bovenstaande schermafbeelding, concentreert u zich op het verzamelen van gegevens van een AP met de ESSID van Belkin276 op kanaal 6.

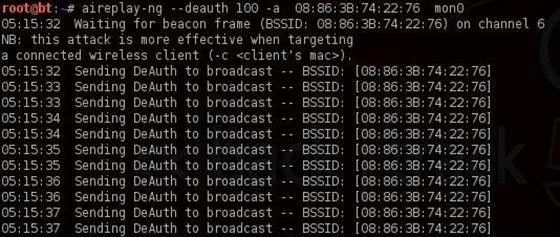

Stap 4: Aireplay-Ng-dood

Om het gecodeerde wachtwoord op te halen, moeten we de client zich laten authenticeren bij het toegangspunt. Als we al zijn geverifieerd, kunnen we de authenticatie ongedaan maken en zal het systeem zich automatisch opnieuw authenticeren, waardoor het gecodeerde wachtwoord kan worden verkregen. Open een ander terminalvenster en typ:

aireplay-ng --deauth 100 -a 08:86:30:74:22:76 ma0

![Hoe wifi-wachtwoord te hacken met Aircrack-Ng Hoe wifi-wachtwoord te hacken met Aircrack-Ng]()

- 100 is het aantal de-authenticatieframes

- 08:86:30:74:22:76 is de BSSID van het AP

- mon0 is de draadloze adapter

Stap 5: Handdrukproces in 4 stappen

In de vorige stap, wanneer ze het wachtwoord opnieuw verifiëren, zal airodump-ng proberen het wachtwoord te verkrijgen tijdens de 4-weg handshake. Keer terug naar het airodump-ng terminalvenster en controleer of het succesvol was of niet.

![Hoe wifi-wachtwoord te hacken met Aircrack-Ng Hoe wifi-wachtwoord te hacken met Aircrack-Ng]()

Als er in de rechterbovenhoek " WPA-handshake " staat, betekent dit dat het ophalen van het coderingswachtwoord is gelukt.

Stap 6: Nu hebben we het gecodeerde wachtwoord in het WPAcrack-bestand. Voer het bestand uit met behulp van een wachtwoordbestand, hier met behulp van de standaardwachtwoordlijst met de naam darkcOde. Kraak nu het wachtwoord door een terminal te openen en te typen:

aircrack-ng WPAcrack-01.cap -w /pentest/passwords/wordlists/darkc0de

![Hoe wifi-wachtwoord te hacken met Aircrack-Ng Hoe wifi-wachtwoord te hacken met Aircrack-Ng]()

- WPAcrack-01.cap is de bestandsnaam die is geschreven in de opdracht airodump-ng

- /pentest/passwords/wordlist/darkc0de is het absolute pad naar het wachtwoordbestand

Dit proces kan relatief langzaam en vervelend zijn. Afhankelijk van de lengte van de wachtwoordlijst moet u mogelijk enkele minuten tot enkele dagen wachten. Wanneer het wachtwoord is gevonden, verschijnt het op het scherm. Vergeet niet dat het wachtwoordbestand erg belangrijk is. Probeer eerst het standaardwachtwoordbestand en als dit niet lukt, ga dan naar een groter en completer wachtwoordbestand.

Misschien wil je het weten: Hoe je een wifi-wachtwoord kunt hacken met Wifiphisher

Ik wens je succes!