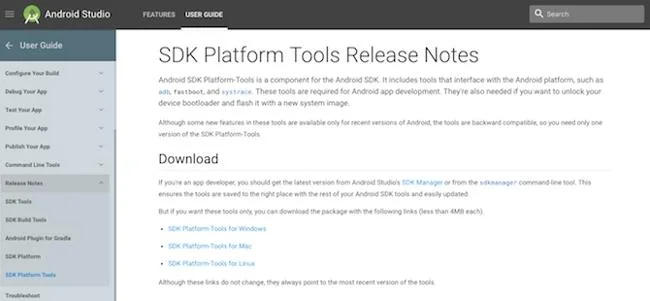

Een van de populaire methoden voor het configureren van Microsoft Windows-machines is het gebruik van Groepsbeleid. Dit zijn instellingen die verband houden met registratie op de computer, configuratie van beveiligingsinstellingen en gedrag bij het bedienen van de machine. Groepsbeleid kan worden geopend vanuit Active Directory (vanaf de client) of rechtstreeks op de machine worden geconfigureerd (lokaal). Windows 8.1- en Windows Server 2012 R2-machines hebben meer dan 3.700 instellingen voor het besturingssysteem.

Hieronder staan 10 belangrijke groepsbeleidsinstellingen waar u op moet letten. Stop niet alleen bij deze 10 instellingen, want elke redelijke instelling helpt het risico te verminderen. Maar deze 10 keuzes zullen bijna alles beslissen.

Als u deze 10 namen correct instelt, creëert u een veiligere Windows-omgeving. Ze bevinden zich allemaal in Computerconfiguratie/Windows-instellingen/Beveiligingsinstellingen.

1. Hernoem de lokale beheerdersaccount

Als slechteriken de naam van het beheerdersaccount niet kennen, kost het meer tijd om te hacken. Het hernoemen van het beheerdersaccount kan niet automatisch worden gedaan, u moet het zelf doen.

2. Schakel het gastaccount uit

Een van de ergste dingen die u kunt doen, is dit account inschakelen. Het geeft meerdere toegangsrechten tot Windows-machines en vereist geen wachtwoord. Gelukkig is er een optie om deze functie standaard uit te schakelen.

Stel Groepsbeleid correct in om de veiligheid van uw Windows-machine te garanderen

3. Schakel LM en NTLM v1 uit

LM (LAN Manager) en NTLM v1-authenticatieprotocol zijn kwetsbaar. Gebruik NTLM v2 en Kerberos. Standaard accepteren de meeste Windows-machines alle vier de protocollen. Tenzij u een oude machine heeft (meer dan 10 jaar oud) en deze niet is gepatcht, wordt het zelden aanbevolen om het oude protocol te gebruiken. Ze kunnen standaard worden uitgeschakeld.

4. Schakel LM-opslag uit

LM-wachtwoordhashes kunnen eenvoudig worden omgezet naar platte tekst. Laat Windows ze niet op de schijf opslaan, waar hackers tools kunnen gebruiken om ze te vinden. Het is standaard uitgeschakeld.

5. Minimale wachtwoordlengte

De wachtwoordlengte voor normale gebruikers moet minimaal 12 tekens bedragen; 15 tekens of meer voor accounts op een hoger niveau. Windows-wachtwoorden zijn niet erg veilig als ze minder dan 12 tekens lang zijn. Om het veiligst te zijn in de wereld van Windows-authenticatie, zou dit 15 moeten zijn. Hiermee worden bijna alle achterdeurtjes gesloten.

Helaas had de oude groepsbeleidsinstelling slechts maximaal 14 tekens. Gebruik een nauwkeurig wachtwoordbeleid. Hoewel het niet eenvoudig is om dit in te stellen en te configureren op Windows Server 2008 R2 (en ouder), is het heel eenvoudig met Windows Server 2012 en hoger.

6. Maximale levensduur van het wachtwoord

Wachtwoorden met 14 tekens of minder kunnen niet langer dan 90 dagen worden gebruikt. De standaard maximale wachtwoordduur van Windows is 42 dagen, dus u kunt dit aantal gebruiken of desgewenst verhogen tot 90 dagen. Sommige beveiligingsexperts zeggen dat het gebruik van een wachtwoord voor maximaal een jaar geen probleem is als het 15 tekens of meer bevat. Houd er echter rekening mee dat hoe langer de deadline is, hoe groter het risico is dat iemand de gegevens steelt en gebruikt om toegang te krijgen tot een ander account van dezelfde persoon. Kortdurend gebruik is nog steeds beter.

7. Gebeurtenislogboeken

Veel slachtoffers van aanvallen hadden vroegtijdig kunnen worden opgespoord als ze de gebeurtenislogboeken hadden ingeschakeld en de gewoonte hadden aangenomen deze te controleren. Zorg ervoor dat u de aanbevolen instellingen in de Microsoft Security Compliance Manager- tool gebruikt en gebruik Audit Subcategorieën.

8. Schakel anonieme SID-aanwezigheid uit

Security Identifiers (SID - security identifier) zijn nummers die worden toegewezen aan elke gebruiker, groep en beveiligingsobject op Windows of Active Directory. In vroege versies van Windows konden niet-geverifieerde gebruikers deze nummers opvragen om belangrijke gebruikers (zoals beheerders) en groepen te identificeren, die hackers graag misbruikten. Deze aanwezigheid kan standaard worden uitgeschakeld.

9. Laat anonieme accounts niet in de groep van iedereen zitten

Als deze instelling en de vorige instelling verkeerd zijn geconfigureerd, kan een anonieme persoon verder toegang krijgen tot het systeem dan is toegestaan. Beide instellingen zijn sinds 2000 standaard ingeschakeld (anonieme toegang uitschakelen).

10. Schakel gebruikersaccountbeheer (UAC) in

Sinds Windows Vista is UAC het belangrijkste beveiligingshulpmiddel bij het surfen op internet. Veel mensen schakelen het echter uit vanwege oude informatie over problemen met softwarecompatibiliteit. De meeste van deze problemen zijn verdwenen; wat overblijft kan worden opgelost met behulp van het gratis hulpprogramma voor het detecteren van incompatibiliteit van Microsoft. Als u UAC uitschakelt, loopt u een groter risico op Windows NT dan op nieuwere besturingssystemen. UAC is standaard ingeschakeld.

![10 belangrijke groepsbeleidsinstellingen op Windows die onmiddellijk moeten worden uitgevoerd 10 belangrijke groepsbeleidsinstellingen op Windows die onmiddellijk moeten worden uitgevoerd]()

Nieuwe OS-versies hebben veel correcte standaardinstellingen

Als u goed oplet, ziet u dat 7 van de 10 van deze instellingen correct zijn geconfigureerd op Windows Vista, Windows Server 2008 en latere versies. U hoeft geen tijd te verspillen met het leren van alle 3.700 groepsbeleidsinstellingen; configureer gewoon de bovenstaande 10 instellingen correct en u bent klaar.