Datapakketten die van en naar genummerde netwerkpoorten worden verzonden , worden gekoppeld aan specifieke IP-adressen en eindpunten, met behulp van TCP- of UDP-protocollen. Alle havens lopen het risico aangevallen te worden; geen enkele haven is absoluut veilig.

De heer Kurt Muhl, de toonaangevende beveiligingsadviseur van RedTeam, legde uit: "Elke onderliggende poort en service brengt risico's met zich mee. Het risico komt voort uit de versie van de service, zelfs als deze correct is geconfigureerd. Of stel een wachtwoord in voor de service, is dat wachtwoord sterk Genoeg? Andere factoren zijn onder meer: wordt de poort gekozen door hackers om aan te vallen, laat je malware door de poort. Kortom, er zijn veel factoren die de veiligheid van een poort of dienst bepalen.

CSO onderzoekt het risico van netwerkgateways op basis van applicaties, kwetsbaarheden en bijbehorende aanvallen, en biedt meerdere benaderingen om bedrijven te beschermen tegen kwaadwillende hackers die misbruik maken van deze kwetsbaarheden.

Wat maakt netwerkgateways gevaarlijk?

Er zijn in totaal 65.535 TCP-poorten en nog eens 65.535 UDP-poorten. We zullen enkele van de gevaarlijkste poorten bekijken. TCP-poort 21 verbindt FTP-servers met internet. Deze FTP-servers hebben veel grote kwetsbaarheden, zoals anonieme authenticatie, directory traversal en cross-site scripting, waardoor poort 21 een ideaal doelwit is voor hackers.

Hoewel sommige kwetsbare services het hulpprogramma blijven gebruiken, waren oudere services zoals Telnet op TCP-poort 23 in het begin inherent onveilig. Hoewel de bandbreedte erg klein is, slechts een paar bytes per keer, verzendt Telnet gegevens volledig openbaar in duidelijke tekst. Austin Norby, computerwetenschapper bij het Amerikaanse ministerie van Defensie, zei: “Aanvallers kunnen luisteren, certificaten bekijken, opdrachten injecteren via [man-in-the-middle]-aanvallen en tenslotte Remote Code Executions (RCE) uitvoeren. (Dit is zijn eigen mening en vertegenwoordigt niet de mening van welke instantie dan ook).

Terwijl sommige netwerkpoorten gemakkelijke gaten creëren waar aanvallers binnen kunnen komen, creëren andere perfecte ontsnappingsroutes. TCP/UDP-poort 53 voor DNS is een voorbeeld. Zodra ze het netwerk hebben geïnfiltreerd en hun doel hebben bereikt, hoeft de hacker alleen nog maar de gegevens eruit te krijgen door bestaande software te gebruiken om de gegevens om te zetten in DNS-verkeer. "DNS wordt zelden gemonitord en zelden gefilterd", zegt Norby. Wanneer aanvallers gegevens uit een beveiligde onderneming stelen, sturen ze de gegevens eenvoudigweg via een speciaal ontworpen DNS-server die de gegevens terugzet naar de oorspronkelijke staat.

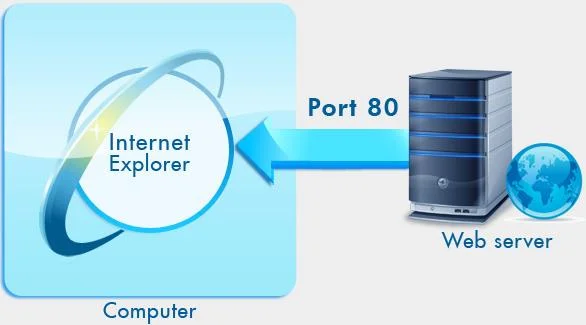

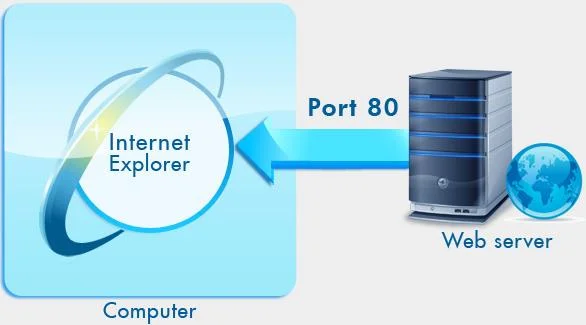

Hoe meer poorten er worden gebruikt, hoe gemakkelijker het is om aanvallen naar alle andere pakketten te sluipen. TCP-poort 80 voor HTTP ondersteunt webverkeer dat door de browser wordt ontvangen. Volgens Norby omvatten aanvallen op webclients via poort 80 onder meer SQL-injectie-hacks, cross-site request vervalsing, cross-site scripting en buffer overflow.

Aanvallers zullen hun diensten op afzonderlijke poorten opzetten. Ze gebruiken TCP-poort 1080 - gebruikt voor de socket die "SOCKS" -proxy's beschermt, ter ondersteuning van malware en operaties. Trojaanse paarden en wormen zoals Mydoom en Bugbear hebben poort 1080 gebruikt bij aanvallen. Als een netwerkbeheerder geen SOCKS-proxy instelt, is het bestaan ervan een bedreiging, zei Norby.

Wanneer hackers in de problemen komen, gebruiken ze poortnummers die gemakkelijk kunnen worden onthouden, zoals de reeks getallen 234, 6789 of hetzelfde nummer als 666 of 8888. Sommige Backdoor- en Trojaanse paardensoftware openen en gebruiken TCP-poort 4444 om te luisteren , communiceren, kwaadaardig verkeer van buitenaf doorsturen en kwaadaardige ladingen verzenden. Enkele andere malware die ook deze poort gebruikt, zijn Prosiak, Swift Remote en CrackDown.

Webverkeer maakt niet alleen gebruik van poort 80. HTTP-verkeer maakt ook gebruik van TCP-poorten 8080, 8088 en 8888. Servers die verbinding maken met deze poorten zijn meestal oudere boxen die niet worden beheerd en onbeschermd, waardoor ze kwetsbaar worden. De beveiliging neemt in de loop van de tijd toe. Servers op deze poorten kunnen ook HTTP-proxy's zijn. Als netwerkbeheerders deze niet installeren, kunnen HTTP-proxy's een beveiligingsprobleem in het systeem worden.

Elite-aanvallers gebruikten TCP- en UDP-poorten 31337 voor de beroemde achterdeur - Back Orifice en andere malwareprogramma's. Op de TCP-poort kunnen we vermelden: Sockdmini, Back Fire, icmp_pipe.c, Back Orifice Russian, Freak88, Baron Night en BO-client, op de UDP-poort is bijvoorbeeld Deep BO. In "leetspeak" - een taal die letters en cijfers gebruikt, is 31337 "eleet", wat Elite betekent.

Zwakke wachtwoorden kunnen SSH en poort 22 kwetsbaar maken voor aanvallen. Volgens David Widen - systeemingenieur bij BoxBoat Technologies: Poort 22 - Secure Shell-poort biedt toegang tot externe shells op kwetsbare serverhardware, omdat hier de authenticatie-informatie meestal de gebruikersnaam en het wachtwoord is. Het standaardwachtwoord is gemakkelijk te raden. Korte wachtwoorden van minder dan acht tekens bevatten bekende zinnen met een reeks cijfers die aanvallers te gemakkelijk kunnen raden.

Hackers vallen nog steeds IRC aan dat draait op de poorten 6660 tot en met 6669. Widen zei: Op deze poort zijn er veel IRC-kwetsbaarheden, zoals Unreal IRCD waarmee aanvallers aanvallen op afstand kunnen uitvoeren, maar dit zijn meestal normale aanvallen en niet van veel waarde.

Sommige poorten en protocollen geven aanvallers een groter bereik. UDP-poort 161 trekt bijvoorbeeld aanvallers aan vanwege het SNMP-protocol, dat handig is voor het beheren van netwerkcomputers, het opvragen van informatie en het verzenden van verkeer via deze poort. Muhl legt uit: Met SNMP kunnen gebruikers de server opvragen om gebruikersnamen, bestanden die op het netwerk worden gedeeld en meer informatie te verkrijgen. SNMP wordt vaak geleverd met standaardreeksen die als wachtwoord fungeren.

Bescherm poorten, services en kwetsbaarheden

Volgens Widen kunnen bedrijven het SSH-protocol beschermen door authenticatie met publieke sleutels te gebruiken, inloggen als root uit te schakelen en SSH naar een hoger poortnummer te verplaatsen, zodat aanvallers het niet kunnen vinden. Als een gebruiker verbinding maakt met SSH op een poortnummer zo hoog als 25.000, zal het voor een aanvaller moeilijk zijn om het aanvalsoppervlak van de SSH-service te bepalen.

Als uw bedrijf IRC gebruikt, schakel dan een firewall in om deze te beschermen. Zorg ervoor dat er geen verkeer van buiten het netwerk in de buurt van de IRC-service komt, voegde Widen eraan toe. Sta alleen VPN-gebruikers op het netwerk toe om IRC te gebruiken.

Herhaalde poortnummers en vooral reeksen nummers vertegenwoordigen zelden het juiste gebruik van poorten. Als je ziet dat deze poorten worden gebruikt, zorg er dan voor dat ze zijn geverifieerd, zegt Norby. Controleer en filter DNS om lekken te voorkomen en stop met het gebruik van Telnet en sluit poort 23.

Beveiliging op alle netwerkpoorten moet een diepgaande verdediging omvatten. Norby zegt: Sluit alle poorten die u niet gebruikt, gebruik hostgebaseerde firewalls op alle servers, voer de nieuwste netwerkgebaseerde firewall uit, controleer en filter poortverkeer. Voer regelmatig netwerkpoortscans uit om er zeker van te zijn dat er geen gemiste kwetsbaarheden op de poort zijn. Besteed speciale aandacht aan SOCKS-proxy's of andere services die u nog niet heeft ingesteld. Patch, repareer en versterk elk apparaat, software of dienst die op de netwerkpoort is aangesloten totdat er geen resterende kwetsbaarheden meer in uw netwerk aanwezig zijn. Wees proactief wanneer er nieuwe kwetsbaarheden verschijnen in software (zowel oude als nieuwe) waartoe aanvallers toegang kunnen krijgen via netwerkpoorten.

Gebruik de nieuwste updates voor elke service die u ondersteunt, configureer deze op de juiste manier en gebruik sterke wachtwoorden en toegangscontrolelijsten waarmee u kunt beperken wie toegang heeft, zegt MuHl. kan verbinding maken met poorten en services. Hij voegde er ook aan toe: Havens en diensten moeten regelmatig worden gecontroleerd. Wanneer u services als HTTP en HTTPS gebruikt, is er veel ruimte voor maatwerk, wat gemakkelijk kan leiden tot verkeerde configuraties en beveiligingsproblemen.

Veilige haven voor risicohavens

Deskundigen hebben verschillende lijsten met havens met een hoog risico opgesteld op basis van verschillende criteria, zoals het type of de ernst van de bedreigingen die aan elke haven zijn verbonden of de mate van kwetsbaarheid van de dienstverlening op bepaalde havens. Maar tot nu toe is er nog steeds geen volledige lijst. Voor verder onderzoek kun je beginnen met de lijsten op SANS.org, SpeedGuide.net en GaryKessler.net.

Artikel verkort uit "Het beveiligen van risicovolle netwerkpoorten", gepubliceerd door CSO.