E-mailbeveiligingsprotocollen zijn structuren die e-mails van gebruikers beschermen tegen inmenging van buitenaf. E-mail heeft niet voor niets extra beveiligingsprotocollen nodig: Simple Mail Transfer Protocol (SMTP) heeft geen ingebouwde beveiliging. Schokkend nieuws, nietwaar?

Veel beveiligingsprotocollen werken met SMTP. Hier zijn die protocollen en hoe ze uw e-mail beschermen.

Meer informatie over e-mailbeveiligingsprotocollen

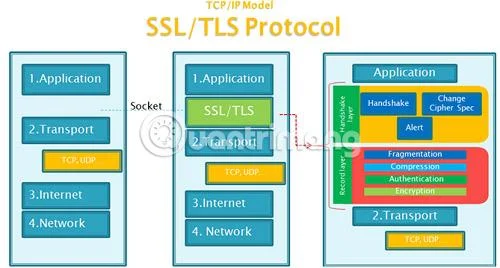

1. Hoe SSL/TLS e-mail veilig houdt

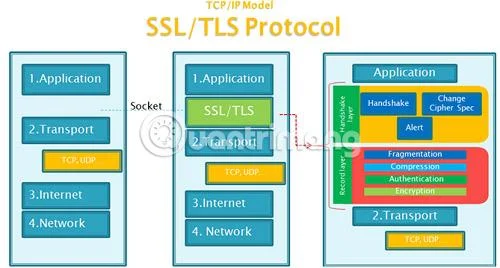

Secure Sockets Layer (SSL) en zijn opvolger, Transport Layer Security (TLS), zijn de populairste e-mailbeveiligingsprotocollen voor het beschermen van e-mail terwijl deze over het internet reist.

SSL en TLS zijn applicatielaagprotocollen. In internetcommunicatienetwerken standaardiseert de applicatielaag de communicatie voor eindgebruikersdiensten. In dit geval biedt de applicatielaag een beveiligingsframework (een set regels) dat werkt met SMTP (ook het applicatielaagprotocol) om de e-mailcommunicatie van gebruikers te beveiligen.

In dit deel van het artikel wordt alleen TLS besproken, omdat zijn voorganger, SSL, sinds 2015 verouderd is.

TLS biedt extra privacy en beveiliging voor ‘communicatie’ met computerprogramma’s. In dit geval biedt TLS beveiliging voor SMTP.

Wanneer de e-mailtoepassing van de gebruiker berichten verzendt en ontvangt, gebruikt deze het Transmission Control Protocol (TCP - onderdeel van de transportlaag en de e-mailclient gebruikt dit om verbinding te maken met de e-mailserver) om de "handshake" met de e-mailserver te initiëren.

Een handshake is een reeks stappen waarin de e-mailclient en de e-mailserver de beveiligings- en encryptie-instellingen bevestigen en vervolgens beginnen met het verzenden van e-mail. Op basisniveau werken handdrukken als volgt:

1. De client stuurt het “hallo”-bericht, de coderingstypen en compatibele TLS-versies naar de e-mailserver (e-mailserver).

2. De server antwoordt met het digitale TLS-certificaat en de openbare coderingssleutel van de server.

3. De client verifieert de certificaatinformatie.

4. De client genereert een gedeelde geheime sleutel (ook wel pre-mastersleutel genoemd) met behulp van de openbare sleutel van de server en stuurt deze naar de server.

5. De server decodeert de geheime gedeelde sleutel.

6. Op dit punt kunnen de client en de server de geheime gedeelde sleutel gebruiken om de gegevensoverdracht te coderen, in dit geval de e-mail van de gebruiker.

TLS is belangrijk omdat de meeste e-mailservers en e-mailclients het gebruiken om een basisniveau van codering voor de e-mails van gebruikers te bieden.

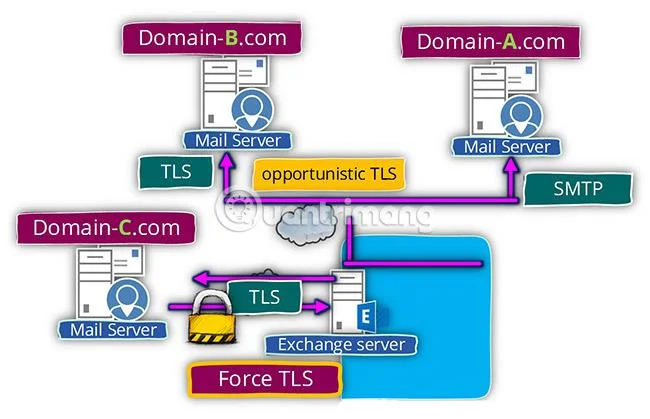

Opportunistische TLS en gedwongen TLS

![7 populairste e-mailbeveiligingsprotocollen van dit moment 7 populairste e-mailbeveiligingsprotocollen van dit moment]()

Opportunistische TLS is een protocolopdracht die de e-mailserver informeert dat de e-mailclient een bestaande verbinding wil omzetten in een veilige TLS-verbinding.

Soms gebruikt de e-mailclient van een gebruiker een gewone tekstverbinding in plaats van het bovenstaande handshake-proces te volgen om een veilige verbinding tot stand te brengen. Opportunistische TLS zal proberen een TLS-handshake te initiëren om de “tunnel” te creëren. Als de handshake echter mislukt, valt Opportunistic TLS terug op de gewone tekstverbinding en wordt de e-mail zonder codering verzonden.

Forced TLS is een protocolconfiguratie die ervoor zorgt dat alle e-mailtransacties de veilige TLS-standaard gebruiken. Als de e-mail niet van de e-mailclient naar de e-mailserver kan komen, wordt het bericht niet afgeleverd bij de e-mailontvanger.

2. Digitaal certificaat

![7 populairste e-mailbeveiligingsprotocollen van dit moment 7 populairste e-mailbeveiligingsprotocollen van dit moment]()

Digitaal Certificaat is een coderingstool die kan worden gebruikt om e-mails cryptografisch te beveiligen. Digitaal certificaat is een vorm van codering met openbare sleutels.

Met authenticatie kunnen mensen u e-mails sturen die zijn gecodeerd met vooraf bepaalde openbare coderingssleutels, en ook de berichten die u naar anderen verzendt. Het digitale certificaat fungeert dan als een paspoort, gebonden aan een online identiteit en het primaire gebruik ervan is het authenticeren van die identiteit.

Door een digitaal certificaat te hebben, is de openbare sleutel beschikbaar voor iedereen die u gecodeerde berichten wil sturen. Zij coderen hun document met uw publieke sleutel en u decodeert het met uw privésleutel.

Digitale certificaten kunnen door individuen, bedrijven, overheidsorganisaties, e-mailservers en vrijwel elke andere digitale entiteit worden gebruikt om identiteiten online te verifiëren.

3. Voorkom domeinspoofing met het Sender Policy Framework

![7 populairste e-mailbeveiligingsprotocollen van dit moment 7 populairste e-mailbeveiligingsprotocollen van dit moment]()

Sender Policy Framework (SPF) is een authenticatieprotocol dat theoretisch beschermt tegen domeinspoofing.

SPF introduceert extra beveiligingscontroles waarmee de server kan bepalen of berichten afkomstig zijn van het domein, of dat iemand het domein gebruikt om zijn ware identiteit te verbergen. Een domein is een onderdeel van internet met een unieke naam. Quantrimang.com is bijvoorbeeld een domein.

Hackers en spammers verbergen vaak hun domein wanneer ze proberen het systeem binnen te dringen of gebruikers op te lichten, omdat het vanaf het domein mogelijk is om de locatie en eigenaar te traceren of in ieder geval te zien of het domein op de lijst staat. Door een kwaadaardige e-mail voor te doen als een ‘gezond’ actief domein, is het zeer waarschijnlijk dat gebruikers niet achterdochtig zullen zijn wanneer ze op een kwaadaardige bijlage klikken of deze openen.

Het Sender Policy Framework heeft drie kernelementen: het raamwerk, authenticatiemethoden en gespecialiseerde e-mailheaders die informatie overbrengen.

4. Hoe DKIM e-mails veilig houdt

![7 populairste e-mailbeveiligingsprotocollen van dit moment 7 populairste e-mailbeveiligingsprotocollen van dit moment]()

DomainKeys Identified Mail (DKIM) is een anti-manipulatieprotocol dat ervoor zorgt dat verzonden berichten veilig zijn tijdens de verzending. DKIM gebruikt digitale handtekeningen om te controleren of e-mails door specifieke domeinen zijn verzonden. Verder wordt er ook gecontroleerd of het domein het versturen van e-mails toestaat. DKIM is een uitbreiding van SPF.

In de praktijk maakt DKIM het gemakkelijker om ‘zwarte lijsten’ en ‘witte lijsten’ te ontwikkelen.

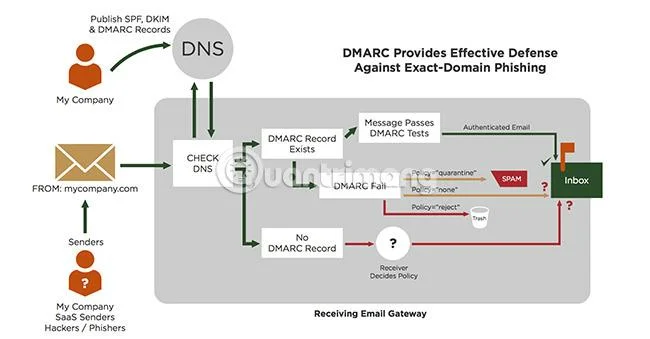

5. Wat is DMARC?

![7 populairste e-mailbeveiligingsprotocollen van dit moment 7 populairste e-mailbeveiligingsprotocollen van dit moment]()

Het volgende e-mailbeveiligingsprotocol is Domain-Based Message Authentication, Reporting & Conformance (DMARC). DMARC is een authenticatiesysteem dat SPF- en DKIM-standaarden valideert om te beschermen tegen frauduleuze acties afkomstig van een domein. DMARC is een belangrijk onderdeel in de strijd tegen domeinspoofing. Het relatief lage adoptiepercentage betekent echter dat namaak nog steeds wijdverbreid is.

DMARC werkt door vervalsing van de header van het adres van de gebruiker te voorkomen. Dit gebeurt door:

- Match de domeinnaam “header from” met de domeinnaam “envelope from”. Het domein ‘envelop van’ wordt geïdentificeerd tijdens SPF-testen.

- Zorg ervoor dat de domeinnaam “envelope from” overeenkomt met “d= domeinnaam” in de DKIM-handtekening.

DMARC instrueert een e-mailprovider hoe deze met inkomende e-mail moet omgaan. Als de e-mail niet voldoet aan de SPF-tests en DKIM-authenticatienormen, wordt deze afgewezen. DMARC is een technologie waarmee domeinen van elke omvang hun domeinnamen kunnen beschermen tegen spoofing.

6. End-to-end-codering met S/MIME

![7 populairste e-mailbeveiligingsprotocollen van dit moment 7 populairste e-mailbeveiligingsprotocollen van dit moment]()

Secure/Multipurpose Internet Mail Extensions (S/MIME) is een al lang bestaand end-to-end-coderingsprotocol. S/MIME codeert de inhoud van de e-mail voordat deze wordt verzonden, met uitzondering van de afzender, ontvanger of andere delen van de e-mailkop. Alleen de ontvanger kan het bericht van de afzender ontsleutelen.

S/MIME wordt geïmplementeerd door e-mailclients, maar vereist een digitaal certificaat. De meeste moderne e-mailclients ondersteunen S/MIME, maar gebruikers zullen nog steeds moeten controleren of er specifieke ondersteuning is voor hun applicatie en e-mailprovider.

7. Wat is PGP/OpenPGP?

![7 populairste e-mailbeveiligingsprotocollen van dit moment 7 populairste e-mailbeveiligingsprotocollen van dit moment]()

Pretty Good Privacy (PGP) is een ander al lang bestaand end-to-end-coderingsprotocol. Het is echter waarschijnlijker dat gebruikers de open source-tegenhanger OpenPGP zijn tegengekomen en gebruikt.

OpenPGP is de open source-versie van het PGP-coderingsprotocol. Het ontvangt regelmatig updates en gebruikers zullen het in veel moderne applicaties en diensten aantreffen. Net als S/MIME hebben derden nog steeds toegang tot metagegevens van e-mail, zoals informatie over de afzender en ontvanger van e-mail.

Gebruikers kunnen OpenPGP toevoegen aan hun e-mailbeveiligingsinstellingen met behulp van een van de volgende toepassingen:

- Windows: Windows-gebruikers zouden Gpg4Win.org moeten overwegen.

- macOS: macOS-gebruikers moeten Gpgtools.org bezoeken.

- Linux: Linux-gebruikers moeten GnuPG.org kiezen.

- Android: Android-gebruikers moeten OpenKeychain.org eens bekijken.

- iOS: iOS-gebruikers moeten PGP Everywhere kiezen. (pgpeverywhere.com)

De implementatie van OpenPGP in elk programma is iets anders. Elk programma heeft een andere ontwikkelaar die het OpenPGP-protocol instelt op het gebruik van e-mailversleuteling. Dit zijn echter allemaal betrouwbare encryptieprogramma’s waarop gebruikers hun gegevens kunnen vertrouwen.

OpenPGP is een van de gemakkelijkste manieren om encryptie toe te voegen op verschillende platforms.

E-mailbeveiligingsprotocollen zijn uiterst belangrijk omdat ze een beveiligingslaag toevoegen aan de e-mails van gebruikers. In principe is e-mail kwetsbaar voor aanvallen. SMTP heeft geen ingebouwde beveiliging en het verzenden van e-mail in platte tekst (dat wil zeggen: zonder enige bescherming en iedereen die de e-mail onderschept, kan de inhoud lezen) is zeer riskant, vooral als de e-mail gevoelige informatie bevat.

Ik hoop dat je de juiste keuze vindt!

Bekijk meer: