Dit artikel komt uit de serie: Overzicht van kwetsbaarheden op Intel-, AMD-, ARM-chips: Meltdown en Spectre . We nodigen u uit om alle artikelen in de serie te lezen om informatie te krijgen en stappen te ondernemen om uw apparaat te beschermen tegen deze twee ernstige beveiligingsproblemen.

Ontwikkelaars hebben een reeks software-updates uitgebracht ter bescherming tegen Meltdown en Spectre . Het zal echter nog steeds de hele toekomst van de processorchipindustrie beïnvloeden.

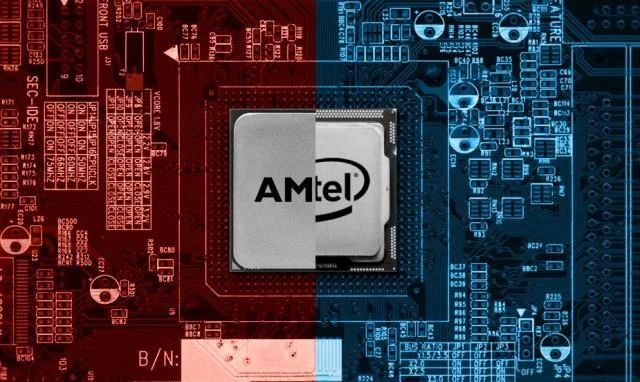

De twee trefwoorden "Meltdown" en "Spectre" zijn de meest populaire dingen in Silicon Valley. Dit zijn twee nieuwe methoden die hackers gebruiken om Intel- , AMD- en ARM- processors aan te vallen . Google was het eerste bedrijf dat het ontdekte en vandaag hebben ze officieel alle details aan het publiek bekendgemaakt.

Meltdown en Spectre profiteren beide van een fundamenteel beveiligingsprobleem in de bovengenoemde chips, die theoretisch zouden kunnen worden gebruikt om “gevoelige informatie in het geheugen van een systeem te lezen, zoals wachtwoorden, sleutels om gecodeerde inhoud te openen of andere gevoelige informatie”, kondigde Google officieel aan in de FAQ (veelgestelde vragen).

Het eerste dat u moet weten is dat bijna elke pc, laptop, tablet en smartphone wordt getroffen door dit beveiligingsprobleem, ongeacht het land waar deze vandaan komt, welk bedrijf deze is of op welk besturingssysteem deze draait. Maar deze kwetsbaarheid is niet eenvoudig te misbruiken: er zijn veel specifieke factoren nodig om effectief te zijn, waaronder het al actief zijn van malware op de computer. Maar beveiligingskwetsbaarheden kunnen niet worden gerustgesteld op basis van theorie.

De gevolgen zullen niet alleen van invloed zijn op een individueel apparaat. Deze kwetsbaarheid kan ertoe leiden dat criminelen inbreken in hele servers, datacenters of cloud computing-platforms. In het ergste geval, wanneer specifieke elementen aanwezig zijn, kunnen Meltdown en Spectre door gebruikers zelf worden gebruikt om informatie van andere gebruikers te stelen.

Momenteel zijn de patches uitgebracht, maar het is ook een tweesnijdend zwaard: het zal oude machines merkbaar langzamer maken, vooral oude pc's, laptops, enz.

![Alles wat u moet weten over Meltdown en Spectre - 2 gevaarlijke kwetsbaarheden die aanwezig zijn op miljarden apparaten met Intel-, AMD- en ARM-chips Alles wat u moet weten over Meltdown en Spectre - 2 gevaarlijke kwetsbaarheden die aanwezig zijn op miljarden apparaten met Intel-, AMD- en ARM-chips]()

Lopen gebruikers momenteel gevaar?

Hier is goed nieuws: Intel en Google zeggen dat ze geen enkele Meltdown- of Spectre-aanval uit de hand hebben zien lopen. Grote bedrijven als Intel, Amazon, Google, Apple en Microsoft brachten onmiddellijk fixes uit.

Maar zoals hierboven vermeld, hebben ze allemaal tot gevolg dat het apparaat enigszins wordt vertraagd. Sommige rapporten zeggen dat de prestaties van het apparaat met wel 30% zijn afgenomen na het installeren van de nieuwe update. Intel voegde eraan toe dat, afhankelijk van het beoogde gebruik van de machine, deze min of meer zal vertragen.

![Alles wat u moet weten over Meltdown en Spectre - 2 gevaarlijke kwetsbaarheden die aanwezig zijn op miljarden apparaten met Intel-, AMD- en ARM-chips Alles wat u moet weten over Meltdown en Spectre - 2 gevaarlijke kwetsbaarheden die aanwezig zijn op miljarden apparaten met Intel-, AMD- en ARM-chips]()

Voorheen viel Meltdown alleen Intel-processors aan, maar onlangs gaf AMD ook toe een soortgelijk beveiligingsprobleem te hebben. Volgens het advies van Google kunt u uw systeem nu beschermen met de nieuwste software-updates. Zowel de Linux- als Windows 10-besturingssystemen hebben hun eerste updates gehad.

Spectre is daarentegen vele malen gevaarlijker dan Meltdown. Google zei dat ze Spectre-aanvallen op processorchips van Intel, ARM en AMD konden elimineren, maar volgens hen is er geen eenvoudige, effectieve oplossing.

![Alles wat u moet weten over Meltdown en Spectre - 2 gevaarlijke kwetsbaarheden die aanwezig zijn op miljarden apparaten met Intel-, AMD- en ARM-chips Alles wat u moet weten over Meltdown en Spectre - 2 gevaarlijke kwetsbaarheden die aanwezig zijn op miljarden apparaten met Intel-, AMD- en ARM-chips]()

Het is echter erg moeilijk om misbruik te maken van het beveiligingsprobleem van Spectre, dus momenteel maakt geen enkel groot bedrijf zich zoveel zorgen over het potentieel van een grootschalige aanval. Het punt is dat de Spectre-kwetsbaarheid misbruik maakt van de manier waarop de processorchip werkt, dus om Spectre volledig te elimineren hebben we een compleet nieuwe generatie hardware nodig.

Dat is ook de reden waarom het Spectre heette. "Omdat het niet eenvoudig te repareren is, zal het ons een tijdje achtervolgen", staat duidelijk in de FAQ-sectie over Meltdown en Spectre.

Wat is de aard van Meltdown en Spectre?

Het zijn geen "bugs" in het systeem. Het zijn MANIEREN om precies de manier aan te vallen waarop Intel-, ARM- of AMD-processors werken. Deze bug is ontdekt door het cybersecuritylab Project Zero van Google.

![Alles wat u moet weten over Meltdown en Spectre - 2 gevaarlijke kwetsbaarheden die aanwezig zijn op miljarden apparaten met Intel-, AMD- en ARM-chips Alles wat u moet weten over Meltdown en Spectre - 2 gevaarlijke kwetsbaarheden die aanwezig zijn op miljarden apparaten met Intel-, AMD- en ARM-chips]()

Ze hebben de bovenstaande chips zorgvuldig bestudeerd en ontdekten een fout in het ontwerp, een fatale fout waar Meltdown en Spectre van kunnen profiteren, waardoor de normale beveiligingsmethoden van deze processors omver werden geworpen.

Concreet gaat het om ‘speculatieve uitvoering’, een verwerkingstechniek die sinds 1995 in Intel-chips wordt gebruikt en ook een veelgebruikte gegevensverwerkingsmethode is op ARM- en AMD-processors. Bij speculatief oefenen raadt de chip in principe wat u gaat doen. Als ze het goed raden, zijn ze je een stap voor, waardoor je het gevoel krijgt dat de machine soepeler loopt. Als ze verkeerd raden, worden de gegevens weggegooid en vanaf het begin opnieuw geraden.

Project Zero ontdekte dat er twee belangrijke manieren zijn om zelfs de veiligste, zorgvuldig ontworpen applicaties te misleiden om informatie te lekken die de processor zelf al eerder heeft afgeleid. Met het juiste type malware kunnen slechteriken die weggegooide informatie bemachtigen, informatie die uiterst geheim zou moeten zijn.

![Alles wat u moet weten over Meltdown en Spectre - 2 gevaarlijke kwetsbaarheden die aanwezig zijn op miljarden apparaten met Intel-, AMD- en ARM-chips Alles wat u moet weten over Meltdown en Spectre - 2 gevaarlijke kwetsbaarheden die aanwezig zijn op miljarden apparaten met Intel-, AMD- en ARM-chips]()

Met een cloud computing-systeem zijn deze twee aanvalsmethoden zelfs nog gevaarlijker. Daarop slaat een enorm netwerk van gebruikers gegevens op. Als slechts ÉÉN link – één gebruiker een onbeveiligd systeem gebruikt, is het risico op gegevensblootstelling van ELKE andere gebruiker zeer hoog.

Dus wat kunnen we doen om te voorkomen dat we die schakel worden?

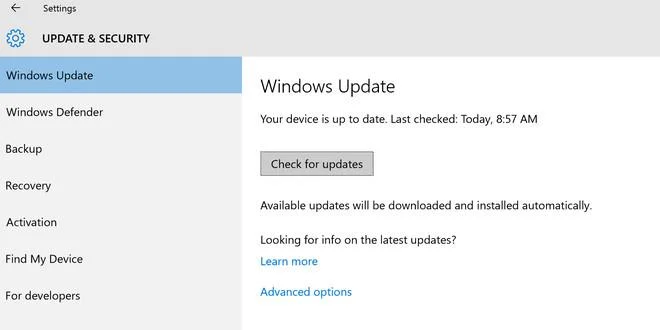

Het eerste en beste wat u nu kunt doen, is ervoor zorgen dat al uw beveiligingspatches up-to-date zijn. Grote besturingssystemen hebben al updates uitgebracht voor deze twee Meltdown- en Spectre-kwetsbaarheden. Concreet zijn Linux , Android, Apple's MacOS en Microsoft's Windows 10 allemaal bijgewerkt. Update uw apparaat onmiddellijk.

![Alles wat u moet weten over Meltdown en Spectre - 2 gevaarlijke kwetsbaarheden die aanwezig zijn op miljarden apparaten met Intel-, AMD- en ARM-chips Alles wat u moet weten over Meltdown en Spectre - 2 gevaarlijke kwetsbaarheden die aanwezig zijn op miljarden apparaten met Intel-, AMD- en ARM-chips]()

Tegelijkertijd vertelde Microsoft ook aan Business Insider dat ze haast hadden met het bedenken van een oplossing voor hun Azure-cloudplatform. Google Cloud moedigt gebruikers ook aan om hun besturingssystemen snel bij te werken.

Zorg er in principe voor dat al uw apparaten zijn bijgewerkt met de nieuwste update. Wacht nog even, grote bedrijven zullen nieuwe updates uitbrengen voor deze twee gevaarlijke kwetsbaarheden.

Houd er bovendien rekening mee dat Meltdown en Spectre kwaadaardige code nodig hebben om te werken, dus download niets (software, vreemde bestanden) van een onbetrouwbare bron.

Waarom is mijn apparaat traag na een update?

Meltdown en Spectre profiteren van de manier waarop ‘kernels’ – de centrale elementen, de kernels van het besturingssysteem – communiceren met de processor. In theorie werken deze twee dingen onafhankelijk van elkaar, juist om te voorkomen dat aanvallen als Meltdown en Spectre plaatsvinden. Google heeft echter bewezen dat dergelijke huidige beveiligingsoplossingen niet voldoende zijn.

![Alles wat u moet weten over Meltdown en Spectre - 2 gevaarlijke kwetsbaarheden die aanwezig zijn op miljarden apparaten met Intel-, AMD- en ARM-chips Alles wat u moet weten over Meltdown en Spectre - 2 gevaarlijke kwetsbaarheden die aanwezig zijn op miljarden apparaten met Intel-, AMD- en ARM-chips]()

Daarom moeten ontwikkelaars van besturingssystemen de kernel en processor isoleren. Kortom, ze dwingen hen een omweg te nemen, wat wat meer verwerkingskracht van de machine vergt en uiteraard zal de machine wat langzamer gaan werken.

Microsoft zegt dat Intel-processors ouder dan het twee jaar oude Skylake-model merkbaar langzamer zullen zijn. Maak u echter niet al te veel zorgen over de verwerkingssnelheid van uw apparaat, want dit kan slechts tijdelijk zijn. Nadat Google deze twee beveiligingsproblemen heeft aangekondigd, zullen ontwikkelaars (zowel software als besturingssystemen) werken aan het vinden van effectievere oplossingen.

De gevolgen van dit incident?

Intel beweert dat Meltdown en Spectre hun aandelenkoers niet zullen drukken, omdat ze vrij moeilijk te implementeren zijn en bovendien zijn er (waar de gemeenschap van op de hoogte is) geen aanvallen gedocumenteerd.

Google herinnert iedereen er echter aan dat Spectre ons nog steeds lange tijd "achtervolgt". De 'speculatieve praktijk'-techniek is al twintig jaar een hoeksteen van processors. Om een dergelijk platform te vervangen moet de hele onderzoeks- en ontwikkelingsindustrie voor processoren middelen steken in het creëren van een nieuw, veiliger platform in de toekomst. Spectre zal ervoor zorgen dat de toekomstige generatie processors een heel ander gezicht krijgt dan wat we nu de afgelopen twintig jaar zien.

![Alles wat u moet weten over Meltdown en Spectre - 2 gevaarlijke kwetsbaarheden die aanwezig zijn op miljarden apparaten met Intel-, AMD- en ARM-chips Alles wat u moet weten over Meltdown en Spectre - 2 gevaarlijke kwetsbaarheden die aanwezig zijn op miljarden apparaten met Intel-, AMD- en ARM-chips]()

Om zover te komen moeten we nog lang wachten. Computergebruikers "vervangen" hun systemen niet meer regelmatig, wat betekent dat oude computers een groot risico lopen op informatielekken. Gebruikers van mobiele apparaten worden ook met ditzelfde risico geconfronteerd, aangezien het aantal niet-geüpdatete mobiele apparaten talloze is. Het zal voor Spectre gemakkelijker zijn om doelen te selecteren, omdat systemen die niet zijn bijgewerkt, geïsoleerd zijn.

Dit is niet het einde van de wereld, maar het zal het einde zijn van het tijdperk van Intel-, ARM- en AMD-processors, en het einde van het processorontwerp en de productiepraktijken.

Volgens Genk

Bekijk meer: