De afgelopen jaren is computerforensisch onderzoek een bijzonder belangrijk aspect geworden op het gebied van de informatica in het algemeen en het hightechonderzoek in het bijzonder. Dit is een hightech onderzoekswetenschap gebaseerd op gegevens die zijn opgeslagen op computerapparaten zoals harde schijven , cd-drives of gegevens op internet. Computerforensisch onderzoek omvat taken zoals het detecteren, beschermen en analyseren van informatie die is opgeslagen, verzonden of gegenereerd door een computer of computernetwerk, om redelijke gevolgtrekkingen te maken om oorzaken te vinden, evenals verklaringen voor verschijnselen tijdens het onderzoeksproces. Met andere woorden: computerforensisch onderzoek helpt internetgerelateerde strafrechtelijke onderzoeksactiviteiten te vergemakkelijken. In tegenstelling tot voorheen heeft de invloed van computers zich uitgebreid naar alle apparaten die verband houden met digitale gegevens. Daarom helpt computerforensisch onderzoek bij strafrechtelijk onderzoek met behulp van digitale gegevens om degenen achter een bepaald misdrijf te vinden. Degenen die dit werk doen, hebben uitgebreide ervaring en kennis van computerwetenschappen , netwerken en beveiliging nodig.

Om dit belangrijke terrein te bedienen, hebben ontwikkelaars veel zeer effectieve forensische computerhulpmiddelen ontwikkeld, waarmee beveiligingsexperts het proces van onderzoek naar gegevensgerelateerde schendingen kunnen vereenvoudigen. De criteria voor het kiezen van het beste computerforensische hulpmiddel worden doorgaans door onderzoeksbureaus geëvalueerd op basis van veel verschillende factoren, waaronder budget, functies en het beschikbare team van experts die de klus kunnen klaren. Hieronder vindt u een lijst met de top 10 van forensische computerhulpmiddelen die vooral worden vertrouwd door veel digitale beveiligingsinstanties. Raadpleeg deze onmiddellijk.

Toonaangevende forensische computerhulpmiddelen

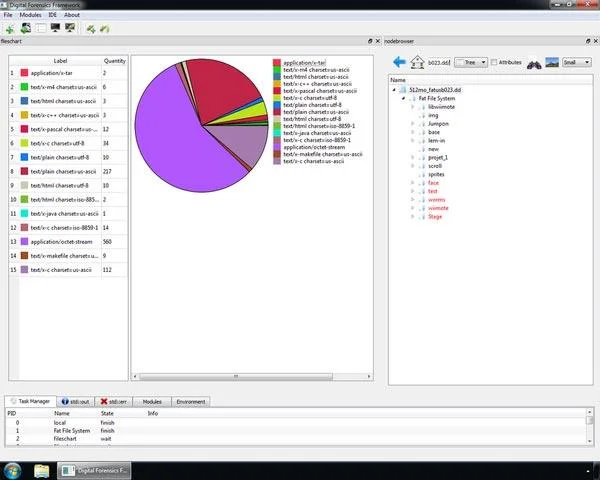

Digitaal Forensisch Kader

Het Digital Forensics Framework is een open source forensisch computerhulpmiddel dat volledig voldoet aan de GPL-licentiecriteria. Het wordt vaak zonder problemen gebruikt door ervaren computerforensische experts. Bovendien kan deze tool ook worden gebruikt voor een digitale Chain of Custody, om op afstand of lokaal toegang te krijgen tot apparaten, op Windows of Linux OS, verloren bestanden te herstellen, verborgen of verwijderd, snel te zoeken naar metadatabestanden en vele andere complexe taken.

![Analyseer datalekken met de top 10 forensische computerhulpmiddelen Analyseer datalekken met de top 10 forensische computerhulpmiddelen]()

Open computerforensische architectuur

Open Computer Forensics Architecture (OCFA), ontwikkeld door het Korps Nationale Politie, is een modulair computerforensisch raamwerk. Het belangrijkste doel van deze tool is het automatiseren van het digitale forensische proces, waardoor het onderzoeksproces wordt versneld en onderzoekers tegelijkertijd op tactische wijze directe toegang krijgen tot in beslag genomen gegevens via een uiterst eenvoudig te gebruiken zoek- en bladerinterface.

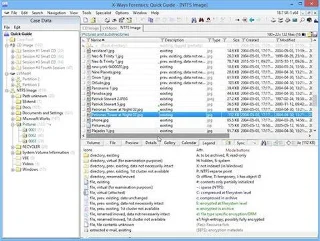

Forensisch onderzoek van X-Ways

X-Way Forensics is een geavanceerde werkomgeving voor computerforensische onderzoekers. Het kan op de meeste populaire Windows-versies van vandaag draaien, zoals XP, 2003, Vista, 2008/7/8, 8.1, 2012/10*, 32 Bit/64 Bit, standaard, PE/FE. Van alle hierboven genoemde tools wordt X-Way Forensics beschouwd als de hoogste praktische efficiëntie, en biedt vaak een snellere verwerkingssnelheid bij taken zoals het zoeken naar verwijderde bestanden, statistieken over zoekhits, en biedt tegelijkertijd veel geavanceerde functies die veel andere tools hebben dat niet. Bovendien zou deze tool ook betrouwbaarder zijn en kosten besparen tijdens het onderzoeksproces, omdat er geen complexe database- of hardwarevereisten voor nodig zijn. X-Way Forensics is volledig draagbaar en kan op een compacte USB-stick in elk Windows-systeem draaien.

![Analyseer datalekken met de top 10 forensische computerhulpmiddelen Analyseer datalekken met de top 10 forensische computerhulpmiddelen]()

Register verkenning

Registry Recon, ontwikkeld door Arsenal Recon, is een krachtig computerforensisch hulpmiddel dat vaak wordt gebruikt voor het extraheren, herstellen en analyseren van registergegevens van Windows-systemen. Dit product is vernoemd naar het Franse woord "verkenning" (gelijk aan het woord herkenning in het Engels) dat "herkennen, identificeren" betekent - een militair concept dat verband houdt met de verkenning van vijandelijk gebied. om tactische informatie te verzamelen.

EnCase

EnCase®, ontwikkeld door het beroemde softwarebedrijf OpenText, wordt beschouwd als de gouden standaard op het gebied van forensische beveiliging. Dit computerforensisch platform voor algemene doeleinden kan diepgaand inzicht bieden in informatie op alle eindpunten in verschillende gebieden van het digitale forensische proces. Bovendien kan EnCase ook snel potentieel bewijsmateriaal en gegevens van veel verschillende apparaten "opgraven" en bijbehorende rapporten maken op basis van het verkregen bewijsmateriaal. Door de jaren heen heeft EnCase zijn reputatie als de gouden standaard behouden als het gaat om computerforensische tools die worden gebruikt bij hightech misdaadonderzoeken, en is het ook verkozen tot dé computerforensische oplossing. Beste computerforensische oplossing gedurende 8 opeenvolgende jaren ( Beste forensische computeroplossing).

![Analyseer datalekken met de top 10 forensische computerhulpmiddelen Analyseer datalekken met de top 10 forensische computerhulpmiddelen]()

De speurneuskit

Sleuth Kit® is een op UNIX en Windows gebaseerd beveiligingshulpmiddel dat diepgaande forensische computeranalyses biedt. Sleuth Kit® is een set opdrachtregelprogramma's en C-bibliotheken waarmee u schijfimages kunt analyseren en bestandssystemen kunt herstellen vanaf de schijfimages zelf. Sleuth Kit® wordt zelfs veel gebruikt bij autopsie en voert diepgaande analyses uit van veel bestandssystemen.

Wisselvalligheid

Volatility is een tool die wordt gebruikt voor incidentrespons en malware-analyse op een geheugenforensisch raamwerk. Met deze tool kunt u informatie extraheren uit actieve processen, netwerksockets, DLL's en zelfs registercomponenten. Bovendien ondersteunt Volatility ook het extraheren van informatie uit Windows-crashdumpbestanden en slaapstandbestanden. Deze software is gratis beschikbaar onder de GPL-licentie.

Llibforensisch onderzoek

Libforensics is een bibliotheek voor het ontwikkelen van digitale forensische toepassingen. Het is ontwikkeld in Python en wordt geleverd met verschillende demotools om informatie uit verschillende soorten bewijsmateriaal te halen.

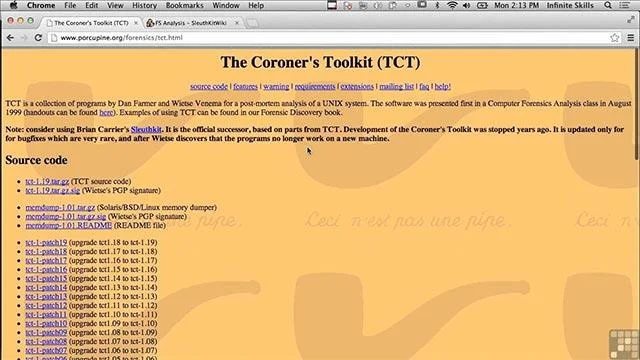

De gereedschapskist van de lijkschouwer

![Analyseer datalekken met de top 10 forensische computerhulpmiddelen Analyseer datalekken met de top 10 forensische computerhulpmiddelen]()

De Coroner's Toolkit of TCT is ook een hoog gewaardeerd hulpmiddel voor digitale forensische analyse dat draait op een aantal Unix-gerelateerde besturingssystemen. De Coroner's Toolkit kan worden gebruikt om te helpen bij computerrampanalyse en gegevensherstel. Het is in wezen een open source-pakket met meerdere forensische tools waarmee beveiligingsprofessionals analyses na inbreuken op UNIX-systemen kunnen uitvoeren.

Bulkextractor

Bulk Extractor is ook een van de belangrijkste en meest gebruikte digitale forensische tools ter wereld. Hiermee kunt u schijfkopieën, bestanden of bestandsmappen scannen om nuttige informatie voor onderzoek te extraheren. Tijdens dit proces negeert Bulk Extractor de bestandssysteemstructuur, waardoor het een hogere snelheid biedt dan de meeste andere vergelijkbare tools die op de markt verkrijgbaar zijn. Bulk Extractor wordt zelfs vaak gebruikt door inlichtingen- en wetshandhavingsinstanties bij het oplossen van problemen die verband houden met cybercriminaliteit .

Hierboven vindt u een lijst met de beste forensische computerhulpmiddelen die het meest ter wereld worden gebruikt. Ik hoop dat de informatie in het artikel nuttig voor je is!