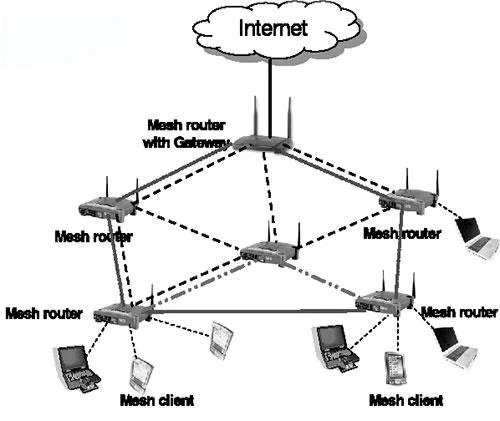

Een draadloos mesh-netwerk werkt als een regulier WiFi-netwerk, maar met aanzienlijke verschillen. Mesh-netwerken decentraliseren de infrastructuur die nodig is om het netwerk te onderhouden, door elk knooppunt of elke computer een dubbele taak te laten vervullen als gebruiker en router voor internetverkeer.

Op deze manier bestaat het netwerk als een zelfsturende entiteit, die in staat is een divers aantal gebruikers te bedienen. Iedereen die zich voor zakelijke doeleinden aansluit bij of gebruik maakt van een draadloos mesh-netwerk moet zich ervan bewust zijn dat deze interface niet zonder beveiligingsproblemen is.

Fysieke aanval

Elke computer vertegenwoordigt een mogelijk aanvalspunt in het mesh-netwerk

Omdat alle computers in een draadloos mesh-netwerk als routers fungeren , vertegenwoordigt elke computer een mogelijk aanvalspunt. Er ontstaan problemen wanneer een laptop of desktopcomputer kwijtraakt of wordt gestolen. In dit geval kan een computerdief de toegang van de gestolen computer gebruiken om toegang te krijgen tot het netwerk of eenvoudigweg het hele systeem verstoren door belangrijke routeringsknooppunten te verwijderen.

Denial of service-aanval

Zelfs zonder fysieke toegang tot het netwerk kunnen hackers met behulp van virussen ‘zombiecomputers’ maken. Eenmaal geïnfecteerd volgt elke computer de opdrachten van de aanvaller zonder direct toezicht.

Tegelijkertijd voeren hackers een gerichte Denial of Service (DoS)-aanval uit, waarbij ze een specifieke computer of systeem overspoelen met stukjes informatie, om zo de communicatie met andere netwerken uit te schakelen. Als een computer in een mesh-netwerk is geïnfecteerd met een virus, kan deze andere computers in zijn eigen netwerk aanvallen, waardoor de infectie verder wordt verspreid.

Passieve monitoring

![Beveiligingsproblemen in draadloze mesh-netwerken Beveiligingsproblemen in draadloze mesh-netwerken]()

Een zombiecomputer hoeft het systeem niet aan te vallen om schade aan te richten

Een zombiecomputer hoeft het systeem niet aan te vallen om schade aan te richten. Verborgen en gecompromitteerde computers kunnen het internetverkeer op het netwerk passief monitoren, waardoor aanvallers bankgegevens, inloggegevens op elke bezochte website en informatie voor het netwerk kunnen onderscheppen. Op dit punt kan de aanvaller ervoor kiezen om het netwerk te verlaten zonder dat iemand het weet, voldoende gegevens te verzamelen om geld van de bank te stelen, identiteitsfraude te plegen of naar believen het netwerk opnieuw te betreden.

Val grijs, zwart en wormgat aan

Als een met een virus geïnfecteerde of kwaadaardige computer een mesh-netwerk binnendringt, kan deze zich voordoen als een vertrouwd lid van dat netwerk, vervolgens de verzonden gegevens wijzigen en de manier waarop het netwerk informatie verzendt verstoren.

Bij een Black Hole-aanval gaat informatie die via een geïnfecteerde computer gaat niet verder via het netwerk en blokkeert de gegevensstroom. Bij Gray Hole-aanvallen kunnen sommige gegevens worden geblokkeerd, terwijl andere gegevens nog steeds zijn toegestaan, waardoor het lijkt alsof de computer nog steeds een actief onderdeel is van het netwerk.

Wormgataanvallen zijn moeilijker te detecteren: ze sluipen van buitenaf een computer op het netwerk binnen en doen zich voor als andere knooppunten op het netwerk (in wezen worden ze onzichtbare knooppunten). Vervolgens kunnen ze het netwerkverkeer monitoren dat van het ene knooppunt naar het andere wordt verzonden.