2018 was een jaar waarin IT-professionals wereldwijd hun hoofd krabben. Er zijn veel grote beveiligingsproblemen geweest, zelfs op hardwareniveau, waarmee professionals op het gebied van informatiebeveiliging te maken krijgen. Hier zijn de vier grootste kwetsbaarheden van 2018 en hoe u hiermee om kunt gaan.

Spectre en Meltdown – die het hele jaar 2018 de veiligheidsprojecten domineerden

De Spectre- en Meltdown- kwetsbaarheden, die voor het eerst verschenen op 4 januari 2018, zorgen ervoor dat applicaties het kernelgeheugen kunnen lezen en hebben gedurende de maanden van het jaar voor ernstige beveiligingsproblemen voor IT-professionals gezorgd. Het probleem is dat dit paar kwetsbaarheden op hardwareniveau vertegenwoordigt die kunnen worden verholpen, maar niet via software kunnen worden gepatcht. Hoewel Intel-processors (behalve Atom-chips van vóór 2013 en de Itanium-serie) het meest kwetsbaar zijn, zijn ook voor AMD-processors nog steeds microcode-patches vereist, OpenPOWER en andere CPU's gebaseerd op Arm-ontwerpen. Sommige softwareoplossingen kunnen ook worden geïmplementeerd, maar vereisen vaak dat leveranciers hun programma's opnieuw compileren met de nodige beveiligingen.

De onthulling van het bestaan van deze kwetsbaarheden heeft geleid tot een hernieuwde belangstelling voor zijkanaalaanvallen die een beetje deductief bedrog vereisen. Maanden later werd ook de BranchScope-kwetsbaarheid onthuld. De onderzoekers achter deze ontdekking hebben aangetoond dat BranchScope de mogelijkheid biedt om gegevens te lezen die moeten worden beschermd door de beveiligde SGX-enclave, en om ASLR te verslaan.

Samenvattend zijn er, samen met de eerste onthullingen, Spectre-NG, Spectre 1.2 en SpectreRSB, in totaal acht varianten van de Spectre-kwetsbaarheid ontdekt, naast andere gerelateerde kwetsbaarheden zoals SgxPectre.

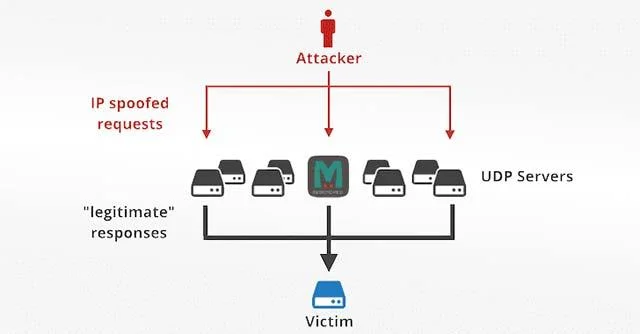

Recordbrekende DDoS-aanvallen met memcached

![De grootste beveiligingskwetsbaarheden van 2018 De grootste beveiligingskwetsbaarheden van 2018]()

In 2018 organiseerden hackers DDoS-aanvallen met behulp van kwetsbaarheden in memcached, waarbij een hoogte werd bereikt van 1,7 Tbps. De aanval wordt geïnitieerd doordat een server zijn eigen IP-adres vervalst (waarbij het adres van het aanvalsdoel wordt aangewezen als het oorspronkelijke adres) en een verzoekpakket van 15 bytes verzendt, waarop wordt gereageerd door een andere host. 134 KB tot 750 KB. Het grootteverschil tussen verzoek en antwoord is ruim 51.200 keer groter, waardoor deze aanval bijzonder krachtig is!

Proof-of-concept - een soort code die gemakkelijk kan worden aangepast aan aanvallen is door verschillende onderzoekers gelanceerd om deze situatie aan te pakken, waaronder "Memcrashing.py", geïntegreerd werkt met de Shodan-zoekmachine om kwetsbare servers te vinden waar een aanval zou kunnen worden gelanceerd.

Gelukkig kunnen DDoS-aanvallen in de memcache worden voorkomen, maar gebruikers in de memcache moeten ook de standaardinstellingen wijzigen om te voorkomen dat hun systemen worden misbruikt. Als UDP niet in uw systeem wordt gebruikt, kunt u deze functie uitschakelen met de schakelaar -U 0. Anders is het ook raadzaam om de toegang tot localhost te beperken met de schakelaar -listen 127.0.0.1.

Door de Drupal CMS-kwetsbaarheid kunnen aanvallers uw website controleren

![De grootste beveiligingskwetsbaarheden van 2018 De grootste beveiligingskwetsbaarheden van 2018]()

Noodpatches voor de 1,1 miljoen sites van Drupal moesten eind maart worden uitgebracht. De kwetsbaarheid houdt verband met een conflict tussen de manier waarop PHP omgaat met arrays in URL-parameters en het gebruik van hash-functies. Drupal's (#) aan het begin van array sleutels om speciale sleutels aan te duiden resulteren vaak in extra berekeningen, waardoor aanvallers willekeurig code kunnen "injecteren". De aanval kreeg de bijnaam "Drupalgeddon 2: Electric Hashaloo" door Scott Arciszewski van het Paragon-initiatief.

In april werden problemen met betrekking tot dit beveiligingslek voor de tweede keer gepatcht, waarbij de nadruk lag op de mogelijkheid om URL's van GET-parameters te verwerken om het #-symbool te verwijderen, wat een kwetsbaarheid voor het uitvoeren van externe code zou kunnen veroorzaken.

Hoewel de kwetsbaarheid publiekelijk werd gemeld, werden meer dan 115.000 Drupal-sites getroffen en maakten veel botnets actief misbruik van de kwetsbaarheid om kwaadaardige encryptiesoftware te implementeren.

BGP-aanvallen blokkeren DNS-servers om adressen te stelen

![De grootste beveiligingskwetsbaarheden van 2018 De grootste beveiligingskwetsbaarheden van 2018]()

Border Gateway Protocol (BGP), het ‘hulpmiddel’ dat wordt gebruikt om het meest efficiënte pad tussen twee systemen op internet te bepalen, zal naar verwachting in de toekomst een doelwit worden voor kwaadwillende actoren, omdat het protocol grotendeels is ontworpen voordat kwaadaardige netwerkproblemen grondig werden overwogen . Er is geen gecentraliseerde autoriteit voor BGP-routes, en routes worden geaccepteerd op ISP-niveau, waardoor deze buiten het bereik van typische implementatiemodellen op bedrijfsschaal en tegelijkertijd buiten het bereik van de gebruiker komen te liggen.

In april werd een BGP-aanval uitgevoerd op Amazon Route 53, de DNS- servicecomponent van AWS. Volgens het Internet Intelligence-team van Oracle was de aanval afkomstig van hardware die zich bevond in een faciliteit die wordt beheerd door eNet (AS10297) in Columbus, Ohio, VS. De aanvallers stuurden MyEtherWallet.com-verzoeken door naar een server in Rusland, die een phishing-website gebruikte om accountgegevens te kopiëren door bestaande cookies te lezen. De hackers verdienden 215 Ether met deze aanval, wat overeenkomt met ongeveer $160.000.

BGP is in sommige gevallen ook misbruikt door statelijke actoren. In november 2018 gaven rapporten aan dat verschillende organisaties in Iran BGP-aanvallen gebruikten in een poging Telegram-verkeer naar het land te blokkeren. Bovendien wordt China er ook van beschuldigd BGP-aanvallen te gebruiken via aanwezigheidspunten in Noord-Amerika, Europa en Azië.

Het werk om BGP tegen deze aanvallen te beschermen wordt uitgevoerd door NIST en het DHS Science and Technology Directorate, in samenwerking met Secure Inter-Domain Routing (SIDR), dat tot doel heeft "BGP route origin authenticatie (BGP Route Origin Validation) uit te voeren met behulp van Resource Publieke Sleutel Infrastructuur.

Bekijk meer: