Als het om encryptie gaat , denken we al snel aan films waarin lange stukjes code op het scherm knipperen met verwarrende berichten. Of de recente strijd tussen Apple en de FBI over gecodeerde informatie , waarbij de Amerikaanse overheid Apple dwong informatie te decoderen op de iPhone van de dader van de schietpartij in San Bernardino, VS. Simpel gezegd is encryptie een techniek om inhoud onleesbaar te maken voor iedereen die de sleutel niet heeft . Spionnen gebruiken encryptie om geheime informatie te verzenden, militaire commandanten sturen gecodeerde inhoud om gevechten te coördineren, en criminelen gebruiken encryptie om informatie uit te wisselen en acties te plannen.

Encryptiesystemen verschijnen ook op bijna elk technologiegerelateerd gebied, niet alleen om informatie te verbergen voor criminelen, vijanden of spionnen, maar ook om zeer fundamentele, zeer belangrijke individuele informatie te authenticeren en te verduidelijken. Het verhaal van encryptie in dit artikel omvat encryptietechnieken die al eeuwen oud zijn, omdat ze net zo complex zijn als de algoritmen die ze creëren. Het artikel bevat ook commentaren en beoordelingen van de meest vooraanstaande experts op het gebied van encryptie, waarin veel aspecten van encryptie aan de orde komen: de geschiedenis, de huidige status en hoe encryptie in het leven sijpelt.

Oorsprong van moderne encryptie

Professor Martin Hellman zat laat op een avond in mei 1976 aan zijn bureau. Veertig jaar later vertelde hij aan hetzelfde bureau wat hij die avond had geschreven. Hellman schreef een studie met de titel: " New Directions in Cryptography ", en dit onderzoeksdocument heeft de manier veranderd waarop we vandaag de dag geheimen bewaren, en op zijn minst veel gevolgen voor de internet-encryptie op dit moment.

Vóór dat document was encryptie een heel duidelijk principe. U beschikt over een sleutel om gecodeerde, onleesbare inhoud te decoderen.

En om encryptie effectief te laten werken, moet de sleutel of het wachtwoord veilig zijn . Tegenwoordig geldt hetzelfde voor complexe encryptiesystemen. De complexiteit van de technologie en het belang van cryptografie sinds de Tweede Wereldoorlog hebben geresulteerd in verschillende encryptiesystemen, waarvan er vele nog steeds gebaseerd zijn.

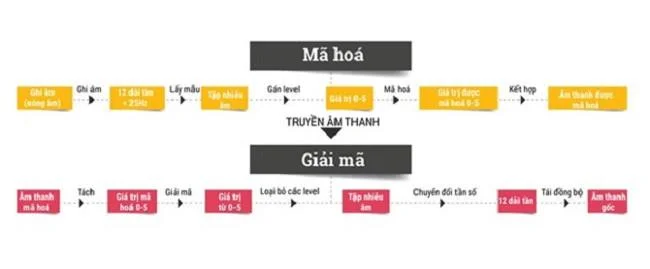

De geallieerden beschikken over SIGSALY , een systeem dat stemmen in realtime kan schudden . De sleutel tot dit systeem is dat identieke grammofoonplaten tegelijkertijd worden afgespeeld terwijl de dialoog aan blijft. Wanneer een persoon aan de telefoon spreekt, wordt zijn of haar stem gedigitaliseerd en vermengd met individuele geluiden. Dit gecodeerde signaal wordt vervolgens naar het SIGSALY-station gestuurd, dat de audio decodeert. Na elk gesprek worden die gegevens vernietigd en heeft elk gesprek een andere set sleutels. Dit maakt het voor de tegenstander erg moeilijk om onmiddellijk te decoderen.

De fascisten in die tijd vertrouwden ook op een soortgelijke technologie, maar dan voor het versleutelen van tekst : de Enigma- machine had een hard toetsenbord, verbindingskabels en een stekkerbord dat leek op een elektrisch schakelbord, een telefoon, wijzerplaten en een uitgangsprintplaat. Door op een toets te drukken activeert het apparaat een mechanisme dat verschillende karakters produceert die na elkaar op de printplaat verschijnen. Een Enigma-machine die identiek is geconfigureerd als de originele machine, zou ook het omgekeerde proces uitvoeren, maar op precies dezelfde manier als de originele machine. Van daaruit kunnen berichten zeer snel worden gecodeerd en gedecodeerd terwijl ze worden getypt, en het wachtwoord verandert telkens wanneer een teken wordt ingevoerd. Als u bijvoorbeeld op de A-toets drukt, geeft de machine de letter E weer, maar als u nogmaals op de A-toets drukt, geeft de machine een ander teken weer. Dankzij de plug-in printplaat en handmatige configuraties zijn er eindeloze variaties mogelijk voor dit systeem.

Enigma en SIGSALY kunnen worden beschouwd als vroege versies van een algoritme (of algoritmen), waarbij een wiskundige functie steeds opnieuw wordt herhaald. Het breken van de Enigma-code door de geniale Britse wiskundige Alan Turing liet iedereen zien hoe encryptiemethoden zijn.

Maar in veel andere opzichten was Hellmans werk op het gebied van cryptografie anders. Eén daarvan was dat hij en een andere collega-wiskundige, Whitfield Diffie (ook aan Stanford University), voor geen enkele regering werkten. Het andere verschil in die tijd was dat codes niets nieuws voor hem waren.

![De reis van encryptietechnologie De reis van encryptietechnologie]()

Encryptie met publieke sleutel

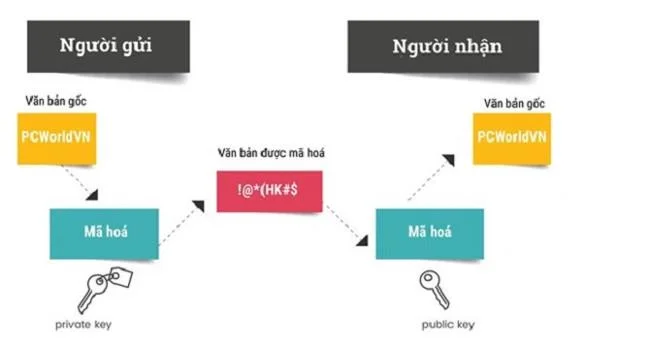

Hellman en Diffie kwamen, met de hulp van een andere medewerker, Ralph Merkle, met een compleet andere codering. In plaats van te vertrouwen op één enkele sleutel voor het hele versleutelingssysteem, bedachten ze een systeem met twee sleutels . De eerste sleutel is de privésleutel, die in het geheim wordt opgeslagen op dezelfde manier als een traditioneel wachtwoord. Iedereen die met de boodschap knoeit, ziet alleen een reeks betekenisloze karakters. En Hellman zal deze geheime sleutel gebruiken om het bericht te ontsleutelen.

Deze oplossing blijkt meteen haalbaar, maar denk eens aan SIGSALY. Om dit systeem te laten werken, hebben zowel de zender als de ontvanger identieke sleutels nodig. Als de ontvanger de sleutel verliest, kan hij het bericht niet meer ontsleutelen. Als de sleutel wordt gestolen of gekopieerd, kan het bericht ook worden ontsleuteld. Als de slechterik voldoende gegevens over het bericht heeft en tijd heeft om het bericht te analyseren, is de kans om gekraakt te worden ook erg groot. En als u een bericht wilt verzenden maar niet over de juiste sleutel beschikt, kunt u SIGSALY niet gebruiken om het bericht te verzenden.

Het publieke sleutelsysteem van Hellman is anders, wat betekent dat de coderingssleutel niet geheim hoeft te worden gehouden . Iedereen die de publieke sleutel gebruikt, kan het bericht verzenden, maar alleen iemand met de privésleutel kan het ontsleutelen. Encryptie met publieke sleutels elimineert ook elke manier om de veiligheid van encryptiesleutels te garanderen. De Enigma-machine en andere versleutelingsapparaten werden zwaar bewaakt en de nazi's waren bereid Enigma te vernietigen als ze door de geallieerden werden ontdekt. Met een public key systeem kan iedereen zonder enig risico publieke sleutels met elkaar uitwisselen. Gebruikers kunnen publieke sleutels publiekelijk met elkaar delen en deze combineren met privésleutels (of geheime sleutels) om een tijdelijke sleutel te creëren die een gedeeld geheim wordt genoemd. Dit type hybride sleutel kan worden gebruikt om berichten te versleutelen die een groep gedeelde geheimmakers met elkaar delen.

Een van de factoren die Hellman tot coderen dreef, was zijn passie voor wiskunde, met name modulaire rekenkunde. Volgens Hellman is de reden dat hij congruentieberekeningen op encryptie toepaste, dat deze methode gegevens gemakkelijk omzet in discontinue gegevens, die moeilijk terug te converteren zijn, en dit is erg belangrijk voor encryptie.

Daarom is de eenvoudigste manier om te decoderen "raden". Deze methode, ook wel brute forceren genoemd, kan op al het andere worden toegepast, niet alleen op encryptie. U wilt bijvoorbeeld iemands telefoon ontgrendelen door 4 cijfertoetsen van 0-9 te combineren. Als u opeenvolgend zoekt, kan dit veel tijd in beslag nemen.

In feite had Merkle eerder een encryptiesysteem met openbare sleutels ontwikkeld voordat Diffie en Hellman hun werk " New Directions in Cyptography " publiceerden, maar op dat moment was Merkle's systeem te ingewikkeld voor de cryptografen zelf, nog niet over gebruikers gesproken. En dit probleem werd opgelost door Hellman en Diffie.

![De reis van encryptietechnologie De reis van encryptietechnologie]()

Een goed probleem

Bruce Schneier wordt beschouwd als een van de weinige beroemde wiskundigen in de wereld van de cryptografie, maar voor veel mensen is hij een anonieme figuur. Schneier is heel eenvoudig en begrijpt de waarde van een goed probleem. Hij is van mening dat het encryptiesysteem een gemengd probleem is van veel verschillende soorten wiskunde, logisch met elkaar en volgens een afzonderlijk complex systeem. " Coderen is een theorie van getallen, het is een theorie van complexiteit. Er is veel codering die slecht is omdat de mensen die het hebben gemaakt de waarde van een goed probleem niet begrijpen. "

Volgens Shneier is de meest fundamentele uitdaging bij encryptie de veiligheid van het systeem, die het best wordt bewezen door te proberen het te ontsleutelen. Maar dat encryptiesysteem wordt pas echt als goed erkend als het in de loop van de tijd door de gemeenschap is bewezen, door analyse en door zijn reputatie.

Natuurlijk is wiskunde veel betrouwbaarder dan mensen. "Wiskunde heeft geen beheerseenheid. Wil een cryptosysteem een beheerseenheid hebben, dan moet het in software zijn ingebed, in een applicatie zijn geplaatst en op een computer met besturingssysteem en gebruikers zijn uitgevoerd. En de bovengenoemde factoren zijn de mazen van het encryptiesysteem ."

Dit is een groot probleem voor de crypto-industrie. Een bepaald bedrijf kan een versleutelingssysteem aanbieden en gebruikers beloven: " Maak je geen zorgen, niemand weet wat de inhoud van je bericht is ", omdat ze versleuteld zijn. Maar voor een normale gebruiker, wie weet wat dat bedrijf met dat encryptiesysteem kan doen, vooral als dat encryptiesysteem een licentie heeft met zijn eigen intellectuele eigendom, waardoor buitenstaanders er geen controle over hebben. Encryptie-experts kunnen niet bewijzen of het systeem echt goed is of niet, om nog maar te zwijgen van de vraag of er in het encryptiesysteem een achterdeur is geïnstalleerd of niet.

Digitale handtekeningen

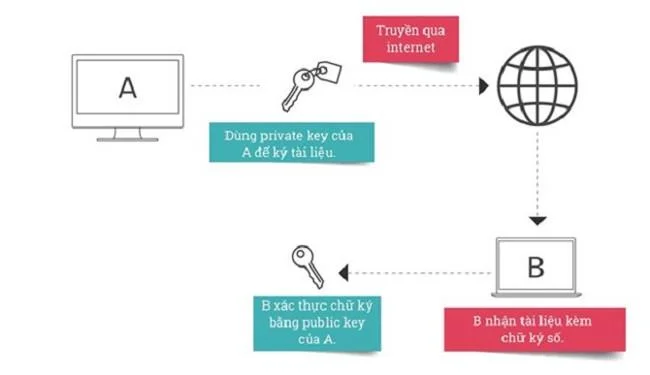

Een van de populaire toepassingen van oplossingen voor encryptie met publieke sleutels zijn digitale handtekeningen om de geldigheid van gegevens te verifiëren. Net als bij een handgeschreven handtekening is het doel van een digitale handtekening om te bevestigen dat de gegevensinhoud waar is voor de maker ervan.

Normaal gesproken moet u bij het beveiligen van een bericht met een openbare sleutel de openbare sleutel van de ontvanger gebruiken om het bericht te coderen, zodat niemand het bericht kan lezen zonder de privésleutel van de ontvanger. Maar digitale handtekeningen werken precies andersom. U stelt een contract op en gebruikt uw privésleutel om deze te versleutelen. En iedereen die uw publieke sleutel heeft, kan dat contract bekijken, maar kan niets bewerken (omdat het niet uw privésleutel heeft). De digitale handtekening bevestigt de auteur van dat contract, net als een handtekening, om te bevestigen dat de inhoud niet is gewijzigd.

Digitale handtekeningen worden vaak gebruikt in software om te verifiëren dat de inhoud afkomstig is van een vertrouwde bron en dat er niet mee is geknoeid door slechte actoren. Een typisch voorbeeld is het geval van het ontgrendelen van de iPhone 5c door de FBI en Apple. Nadat de FBI tien mislukte pogingen had ondernomen om de pincode bruut te forceren om in te loggen, wist het apparaat automatisch de inhoud ervan. Apple heeft het besturingssysteem van het apparaat een privégeheime sleutel toegewezen en elke iPhone heeft een andere openbare sleutel van Apple. De geheime sleutel wordt gebruikt om software-updates te verifiëren.

![De reis van encryptietechnologie De reis van encryptietechnologie]()

Blockchain groeit

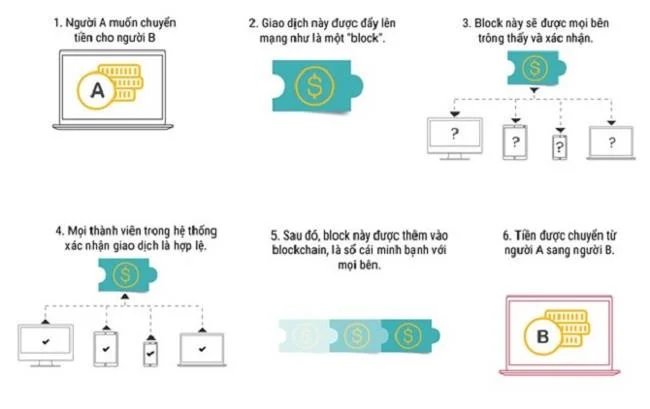

Encryptie is niet alleen bedoeld om de inhoud te verbergen, maar ook om te verifiëren of de inhoud origineel is of niet . Daarom verscheen blockchain, een technologie die net zo populair wordt geacht als encryptie.

Blockchain is een vast, gedistribueerd grootboek, ontworpen om volledig immuun te zijn voor elke digitale invloed, of je het nu gebruikt voor digitale valuta of voor contracten. Omdat het via veel gebruikers gedecentraliseerd is, heeft het voor slechteriken geen zin om aan te vallen. De kracht ligt in cijfers.

Geen twee blockchains zijn hetzelfde. De bekendste toepassing van deze technologie zijn digitale valuta, zoals Bitcoin (dit is de valuta die cybercriminelen en makers van ransomware tegenwoordig het meest gebruiken). Maar IBM en verschillende andere grote bedrijven maken ook digitale valuta populair in de zakenwereld.

Er zijn nog steeds niet veel bedrijven die blockchain gebruiken, maar de functies ervan zijn zeer aantrekkelijk. In tegenstelling tot andere informatieopslagsystemen gebruiken blockchain-systemen een gemengde reeks encryptieoplossingen en gedistribueerde databaseontwerpen.

Met de blockchain van IBM kunnen blockchain-leden de transacties van anderen authenticeren zonder te weten wie de transactie op de blockchain uitvoert, en gebruikers kunnen toegangsbeperkingen instellen en wie transacties kan uitvoeren. Het ontwerpidee van blockchain is dat de identiteit van de persoon die de transactie uitvoert, versleuteld is, maar dan versleuteld met een publieke sleutel . In het midden zit iemand die transacties controleert en een publieke sleutel heeft om transacties te volgen en problemen tussen handelsleden op de blockchain af te handelen. De auditsleutel van de tussenpersoon kan worden gedeeld tussen auditpartijen.

Daarom kunnen concurrenten met dit systeem met elkaar handelen op dezelfde blockchain. Dit lijkt in eerste instantie misschien niet erg intuïtief, maar blockchain is sterker en veiliger als er meer mensen transacties uitvoeren. Hoe meer mensen er zijn, hoe moeilijker het is om de blockchain te doorbreken. Stel je voor dat alle banken in een land zouden deelnemen aan een blockchain, dan zouden transacties veel veiliger zijn.

![De reis van encryptietechnologie De reis van encryptietechnologie]()

Versleuteling van applicaties

Het versleutelen van inhoud om een veilig bericht te verzenden is een van de meest basale technologieën. Maar encryptie is tegenwoordig niet alleen dat, maar kan ook worden toegepast op veel andere banen, met name online winkelen.

Omdat elke fase van een financiële transactie een vorm van codering of een vorm van authenticatie met zich meebrengt om te bevestigen of het bericht van de juiste persoon afkomstig is of niet. En het punt van het versleutelen van gevoelige informatie om ervoor te zorgen dat derden zich er niet mee bemoeien, wordt steeds duidelijker. Veel organisaties ondersteunen internetgebruikers die een virtueel particulier netwerk (VPN) gebruiken om hun internetverbinding te coderen, vooral wanneer ze openbare Wi-Fi moeten gebruiken. Een onveilig Wi-Fi- netwerk kan door slechteriken worden gecreëerd om informatie op dat Wi-Fi-netwerk te stelen.

Bovendien versleutelt app-encryptie niet alleen gevoelige informatie en persoonlijke gegevens, maar kunnen gebruikers ook bewijzen dat ik het echt ben. Als u bijvoorbeeld naar de website van een bank gaat, heeft de bank een coderingssleutel die alleen computers bij die bank kunnen herkennen. Het is een private sleutel in ruil voor een publieke sleutel. In de adresbalk van de URL-website staat een klein slotje aan het begin van de URL, wat betekent dat wanneer u de website van de bank bezoekt, eronder een ondergrondse sleuteluitwisseling plaatsvindt om vanaf uw computer verbinding te maken met andere computers. is aan de gang.

Cryptografische handtekeningen worden ook veel gebruikt bij financiële transacties. Creditcards/betaalkaarten maken gebruik van ingebouwde chiptechnologie (geen magnetische kaarten) en passen ook gecodeerde handtekeningoplossingen toe.

Volgens experts is encryptie een technologie die onze gebruikers momenteel veel gebruiken, maar waar ze eigenlijk weinig van begrijpen, van technologische apparaten tot banktransacties, transport...

![De reis van encryptietechnologie De reis van encryptietechnologie]()

Kwantumencryptie kan alles veranderen

In 1970 zei Martin Hellman dat dit het jaar was van de doorbraak in het factoriseren in de rekenkunde (factoring), ook wel bekend als continu factoriseren. De moeilijkheid om grote aantallen te ontbinden maakt encryptiesystemen sterker en moeilijker te kraken. Elke techniek die de complexiteit van factoring vermindert, vermindert dus ook de veiligheid van het encryptiesysteem. Vervolgens, in 1980, maakte een nieuwe wiskundige doorbraak het factoriseren eenvoudiger, dankzij de kwadratische zeef van Pomerance en het werk van Richard Schroeppel. Natuurlijk bestond er in die tijd nog geen computerversleuteling. De grootte van de coderingssleutels verdubbelde in 1970 en in 1980 opnieuw. In 1990 was het slot opnieuw verdubbeld. Tussen 1970 en 1990 werd de omvang van de encryptiesleutel elke tien jaar groter. Maar in 2000 was er geen wiskundige vooruitgang geboekt op het gebied van encryptiesleutels, en Hellman suggereerde dat wiskundigen de limiet van encryptiesleutelmodellen hadden bereikt.

Maar quantum computing opent nieuwe horizonten, omdat het met een quantum cryptografisch analysesysteem feitelijk alle huidige encryptiemechanismen kan doorbreken. Het hedendaagse computergebruik is voor zijn werking afhankelijk van het 0-1 binaire systeem. Wat een kwantumsysteem daarentegen betreft, het is voor zijn werking afhankelijk van zeer specifieke kwantumeigenschappen, en niet alleen van de toestand van 0 of 1, zoals binair, waardoor dit systeem vele berekeningen tegelijkertijd kan uitvoeren.

Met een encryptiesysteem als vandaag de dag kan het miljoenen en miljoenen jaren duren voordat een gemiddelde computer de code heeft gedecodeerd. Maar met een kwantumcomputer, met hetzelfde decoderingsalgoritme, heeft het systeem slechts een paar minuten tot een paar seconden nodig om het probleem op te lossen. Op internet gebruiken we slechts een paar algoritmen om dingen te versleutelen. Daarom lijken de huidige encryptiesystemen, met een perfect kwantumsysteem, slechts een dun schild te zijn.

Als je je afvraagt waarom veel grote landen zoals de VS en China veel geld uitgeven om in quantum computing te investeren, kan het bovenstaande een deel van het antwoord zijn. De resultaten die quantum computing met zich meebrengt, liggen buiten het bereik van de huidige computersystemen.

Maar naarmate kwantumcomputing zich verspreidt, ontstaat er een nieuwe tak van de wiskunde, die meer statistische methoden gebruikt, om ervoor te zorgen dat de encryptie niet verloren gaat als de volgende generatie computers zich aandient.

Het was kwantum dat ervoor zorgde dat Einstein een hartaanval kreeg, maar dat is slechts een van de vele bedreigingen voor moderne encryptie. Het echte probleem van vandaag is dat veel regeringen en grote organisaties manieren proberen te vinden om de encryptie te verzwakken om redenen van nationale veiligheid. In feite bestaat dit conflict al tientallen jaren, net als de Crypto-oorlogen van de jaren negentig, zoals de CLIPPR-chip in het NSA-systeem die is ontworpen als een achterdeur voor encryptie in het Amerikaanse mobiele communicatiesysteem. En natuurlijk hebben we de afgelopen jaren onze focus verlegd van het elimineren van encryptiesystemen naar het introduceren van achterdeurtjes of ' hoofdsleutels ' om de beveiligde berichten van populaire berichtentoepassingen en -systemen te kraken.