Computerpoorten zijn een essentieel kenmerk van alle computerapparatuur. Poorten bieden de invoer- en uitvoerinterfaces die apparaten nodig hebben om te communiceren met randapparatuur en computernetwerken.

De belangrijkste poorten op de computer worden gebruikt voor netwerkverbindingen. Zonder deze poorten zou de computer volledig geïsoleerd zijn en niet in staat zijn om met de buitenwereld te communiceren.

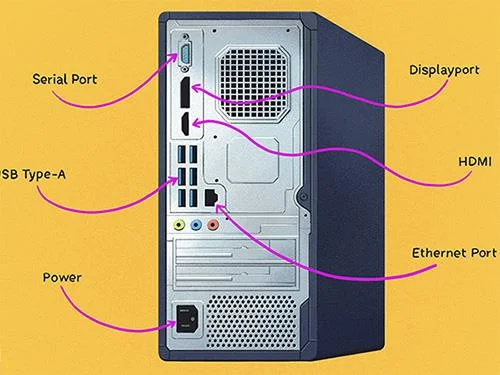

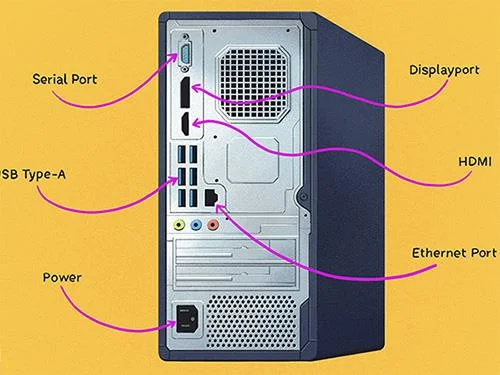

Fysieke poorten

Een poort kan fysiek of virtueel zijn. Fysieke netwerkpoorten maken kabelverbindingen met computers, routers, modems en vele andere randapparaten mogelijk. De poorten zelf zijn op de een of andere manier fysiek verbonden met het moederbord .

Enkele van de verschillende soorten fysieke poorten die beschikbaar zijn op computernetwerkhardware zijn:

- Ethernet-poort: vierkante aansluitpunten voor Ethernet-kabels .

- USB-poort: Rechthoekige aansluitpunten voor USB-kabels.

- Seriële poort: Ronde aansluitpunten voor seriële kabels

Naast netwerkverbindingen omvatten andere poorten op computers ook poorten voor video (zoals HDMI of VGA), muis en toetsenbord (PS/2), FireWire en eSATA, enz.

Raadpleeg het artikel: 16 veel voorkomende verbindingspoorten op computers en hun functies voor meer details.

Sommige fysieke poorten op de computer

Gateway in het draadloze netwerk

Hoewel bekabelde computernetwerken afhankelijk zijn van fysieke poorten en kabels, hebben draadloze netwerken deze niet nodig. WiFi-netwerken gebruiken bijvoorbeeld kanaalnummers die de frequentieband van het radiosignaal vertegenwoordigen.

Bedrade en draadloze netwerken kunnen echter worden gecombineerd via fysieke computerpoorten. Een netwerkadapter die op de USB-poort van een computer wordt aangesloten, verandert bijvoorbeeld een bekabelde computer in een draadloze computer, waardoor de kloof tussen de twee technologieën wordt overbrugd door één poort te gebruiken.

Internet Protocol (IP)-poort

Virtuele poorten vormen een essentieel onderdeel van een Internet Protocol (IP)-netwerk. Via deze poorten kunnen softwaretoepassingen hardwarebronnen delen zonder elkaar te hinderen.

Computers en routers beheren automatisch het netwerkverkeer dat via hun virtuele poorten loopt. Netwerkfirewalls bieden om veiligheidsredenen ook enige controle over de verkeersstroom op elke virtuele poort.

In een IP-netwerk zijn deze virtuele poorten gestructureerd via poortnummers, van 0 tot 65535. Poort 80 is bijvoorbeeld de poort waarmee u via uw webbrowser toegang krijgt tot websites, en poort 21 is gekoppeld aan FTP .

Problemen met poorten in computernetwerken

Fysieke poorten kunnen om welke reden dan ook niet meer werken. Oorzaken van poortfouten zijn onder meer:

- Plotselinge spanningsstijging (voor apparaten die fysiek op de stroombron zijn aangesloten)

- Waterschade

- Fout van binnenuit

- Schade veroorzaakt door kabelpinnen (bijvoorbeeld het te hard inbrengen van de kabel of proberen het verkeerde type kabel in een poort te steken)

Behalve schade aan de pin zou fysieke inspectie van de poorthardware geen problemen mogen opleveren. Een enkele poortfout op een apparaat met meerdere poorten (zoals een netwerkrouter) heeft geen invloed op de werking van andere poorten.

De snelheid en specificaties van een fysieke haven kunnen ook niet alleen door fysieke inspectie worden bepaald. Sommige Ethernet-apparaten werken bijvoorbeeld met snelheden tot 100 Mbps, terwijl andere Gigabit Ethernet ondersteunen, maar de fysieke connector is in beide gevallen hetzelfde. Op dezelfde manier ondersteunen sommige USB-connectoren versie 3.0, terwijl andere alleen USB 2.x of soms zelfs USB 1.x ondersteunen.

De meest voorkomende uitdaging waarmee men wordt geconfronteerd bij virtuele gateways is netwerkbeveiliging. Internetaanvallers onderzoeken regelmatig de poorten van websites, routers en andere netwerkpoorten. Netwerkfirewalls helpen beschermen tegen deze aanvallen door de toegang tot poorten te beperken op basis van hun aantal.

Om het meest effectief te zijn, zijn firewalls over het algemeen overbezorgd en blokkeren ze soms het verkeer dat men wil toestaan. Methoden voor het configureren van de regels die firewalls gebruiken om verkeer af te handelen (zoals regels voor port forwarding ) kunnen voor niet-professionals erg moeilijk te beheren zijn.